【Twisted.application安全实践指南】:网络应用防御攻击的终极策略

发布时间: 2024-10-15 08:05:32 阅读量: 1 订阅数: 4

# 1. Twisted.application的安全基础

Twisted.application是一个强大的网络编程框架,它提供了构建异步网络应用程序的工具。在构建这些应用程序时,安全性是不可忽视的一个方面。本章节将探讨Twisted.application的安全基础,为后续章节的安全配置、认证、授权以及安全防御策略等内容打下坚实的基础。

## 安全基础的重要性

在深入探讨具体的安全配置和技术之前,我们必须理解安全基础的重要性。安全基础涉及了加密技术、身份验证、授权策略等多个方面,是确保应用程序在各种威胁中保持稳健的基石。

## Twisted.application的安全特性

Twisted.application自身提供了一些基本的安全特性,例如支持SSL/TLS协议来加密数据传输,以及提供了一定程度的身份验证和授权框架。理解这些特性的工作机制和局限性,对于构建安全的网络应用至关重要。

## 安全风险评估

进行安全风险评估是确保应用程序安全的第一步。这包括识别潜在的威胁,评估数据的敏感性,以及确定保护数据和系统安全所需的安全控制措施。通过这样的评估,可以为后续的安全配置和管理提供指导。

# 2. Twisted.application的安全配置

## 2.1 安全配置的基本原则

### 2.1.1 最小权限原则

在配置Twisted.application时,最小权限原则是指应用应仅具备完成其任务所必需的最低权限。这种原则有助于减少安全风险,因为它限制了潜在攻击者在获取系统访问权限后能够执行的操作范围。

**实践步骤:**

1. **确定必需权限:** 评估应用的每个组件和功能,确定它们各自所需的最低权限集。

2. **配置权限:** 根据评估结果,为每个组件和功能配置适当的权限。

3. **监控和审计:** 定期监控应用的权限配置,确保它们仍然符合最小权限原则。

### 2.1.2 默认安全配置

默认安全配置是指在未进行任何修改的情况下,Twisted.application提供的初始安全设置。这些设置通常旨在保护应用免受常见的安全威胁。

**实践步骤:**

1. **检查默认设置:** 在部署应用之前,检查Twisted.application的默认安全配置。

2. **识别潜在风险:** 识别可能导致安全漏洞的默认设置。

3. **应用最佳实践:** 调整默认配置,以符合最佳安全实践。

## 2.2 安全配置的实践技巧

### 2.2.1 配置文件的安全管理

配置文件通常包含敏感信息,如密码和API密钥,因此必须安全地管理。

**实践步骤:**

1. **加密配置文件:** 对敏感数据进行加密存储,确保只有授权用户才能访问。

2. **访问控制:** 使用文件权限和ACLs限制对配置文件的访问。

3. **定期更新:** 定期检查和更新配置文件,以防止过时信息的泄露。

### 2.2.2 错误处理和日志记录

良好的错误处理和日志记录对于安全监控和事故响应至关重要。

**实践步骤:**

1. **配置错误日志:** 设置详细的错误日志记录,以便于问题追踪和分析。

2. **日志审计:** 定期审计日志,寻找潜在的安全威胁。

3. **异常处理:** 实现健壮的异常处理机制,防止敏感信息泄露。

## 2.3 安全配置的高级应用

### 2.3.1 使用环境变量进行配置

使用环境变量可以避免在配置文件中硬编码敏感信息,增加安全性。

**实践步骤:**

1. **定义环境变量:** 在系统中定义所需的环境变量。

2. **配置应用读取:** 修改Twisted.application以从环境变量读取配置信息。

3. **保护环境变量:** 确保环境变量的安全,防止未授权访问。

### 2.3.2 动态配置和配置管理

动态配置允许应用在运行时更新其配置,而无需重启。

**实践步骤:**

1. **实现动态配置机制:** 使用Twisted.application的API实现动态配置。

2. **配置管理工具:** 使用配置管理工具,如Ansible或Chef,来自动化配置更新。

3. **变更控制:** 建立变更控制流程,确保动态配置的变更被适当记录和审批。

在本章节中,我们介绍了Twisted.application的安全配置原则和实践技巧,以及如何使用环境变量和动态配置来提升配置的安全性和灵活性。通过遵循这些原则和实践,开发者可以显著提高应用的安全性,减少潜在的安全风险。在下一章节中,我们将深入探讨认证和授权机制,以及它们如何与安全配置相结合,为应用提供更全面的安全保障。

# 3. Twisted.application的认证和授权

#### 3.1 认证机制的原理和实践

##### 3.1.1 基本认证机制

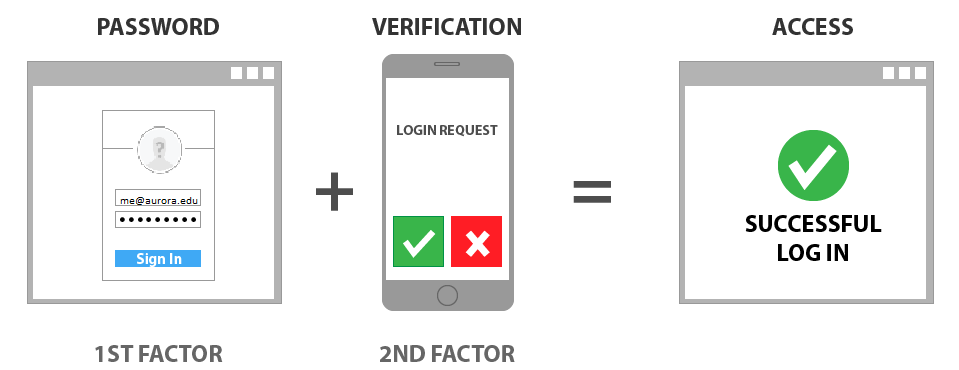

认证是验证用户身份的过程,它是安全应用中的第一道防线。在Twisted.application中,基本认证机制通常涉及用户名和密码的校验。这种机制虽然简单,但却是构建更复杂认证系统的基础。

在本章节中,我们将详细介绍Twisted.application中的基本认证机制,包括其工作原理、配置方法以及最佳实践。我们将展示如何在Twisted.application中设置一个基本的HTTP服务器,并实现用户名和密码的校验。

```python

from twisted.web.server import Site

from twisted.web.resource import Resource

from twisted.internet import reactor

from twisted.web.http import BasicAuthSessionWrapper

class AuthResource(Resource):

isLeaf = True

def __init__(self, username, password):

self.username = username

self.password = password

def render_GET(self, request):

auth = request.getUserinfo()

if auth:

username, password = auth.split(',')

if username == self.username and password == self.password:

return self.render_index(request)

return self.render_unauthorized(request)

def render_index(self, request):

request.write(b"Welcome!")

request.finish()

def render_unauthorized(self, request):

request.setResponseCode(401)

request.finish()

# 设置基本认证

authResource = AuthResource("user", "password")

basicAuth = BasicAuthSessionWrapper(authResource, "realm")

root = Site(basicAuth)

factory = reactor.listenTCP(8080, root)

reactor.run()

```

在上述代码中,我们首先创建了一个`AuthResource`类,它继承自`Resource`。在`render_GET`方法中,我们检查请求是否包含认证信息。如果认证信息有效,我们允许访问并渲染欢迎页面;否则,我们返回401未授权响应。

##### 3.1.2 高级认证技术

随着安全需求的提升,基本认证机制已经不能满足所有的场景。Twisted.application提供了高级认证技术的支持,如OAuth、JWT等。

在本章节中,我们将探讨如何在Twisted.application中集成这些高级认证技术。我们将展示如何设置一个使用JWT进行认证的服务,并提供一个简单的客户端示例来演示认证流程。

```python

# 假设我们有一个JWT库可以使用

from twisted.web.http import _BasicAuthString, Unauthorized

def generate_jwt_token(username, password):

# 生成JWT令牌的逻辑

pass

def validate_jwt_token(token):

# 验证JWT令牌的逻辑

pass

class JWTResource(Resource):

def __init__(self):

self.username = "user"

self.password = "password"

def render_GET(self, request):

auth_header = request.getHeader(b"authorization")

if auth_header:

auth_type, token = auth_header.split(b" ")

if auth_type.lower() == b"bearer" and validate_jwt_token(token):

return self.render_index(request)

return Unauthorized()

# 使用JWT进行认证

jwtResource = JWTResource()

root = Site(jwtResource)

factory = reactor.listenTCP(8080, root)

reactor.run()

```

在这个示例中,我们创建了一个`JWTResource`类,它使用JWT令牌进行用户认证。我们假设有一个`generate_jwt_token`函数用于生成令牌,一个`validate_jwt_token`函数用于验证令牌。

#### 3.2 授权策略的设计和实现

##### 3.2.1 基于角色的访问控制

基于角色的访问控制(RBAC)是一种常用的授权策略。在这种策略中,系统管理员将权限分配给角色,而不是直接分配给用户。用户通过被分配到一个或多个角色来获得相应的权限。

在本章节中,我们将详细介绍如何在Twisted.application中实现RBAC。我们将展示如何定义角色、分配权限以及如何在请求处理过程中检查用户的角色。

```python

from twisted.web.server import Request

class RBACMiddleware:

def __init__(self, resource, roles_permissions):

self.resource = resource

self.roles_permissions = roles_permissions

def __call__(self, request):

# 假设用户的角色存储在请求中

user_roles = request.getUserRoles()

if self.check_roles(user_roles):

return self.resource.render(request)

return Unauthorized()

def check_roles(user_roles):

# 检查用户角色是否有足

```

0

0