Java SSL_TLS中间人攻击防范:防御策略与案例分析,守护数据传输安全

发布时间: 2024-10-20 11:37:15 阅读量: 1 订阅数: 5

# 1. Java SSL/TLS协议概述

## 1.1 SSL/TLS的起源与演变

安全套接层(Secure Sockets Layer, SSL)和传输层安全(Transport Layer Security, TLS)是现代网络安全通信中不可或缺的协议。SSL的初版由网景公司(Netscape)于1994年开发,旨在保护浏览器与服务器间的数据传输。随着技术的进步,SSL协议历经几个版本后,被更为安全的TLS协议所取代。TLS目前为网络数据交换提供了核心的加密技术,保障了互联网通信的安全性。

## 1.2 Java中的SSL/TLS

Java作为广受欢迎的编程语言,其标准库中提供了对SSL/TLS的全面支持。Java的`***.ssl`包让开发者可以轻松地集成SSL/TLS协议到应用程序中,无论是作为客户端还是服务器端。这种集成确保了数据传输过程中的机密性、完整性和身份验证。

## 1.3 SSL/TLS的应用场景

在当今的网络世界,SSL/TLS广泛应用于各种场景,如保护网页浏览的HTTPS,电子邮件传输的SMTP over TLS,以及各种API调用等。Java的SSL/TLS支持是这些服务能够安全运行的重要基础。

# 2. 中间人攻击原理与影响

## 2.1 中间人攻击的定义和手法

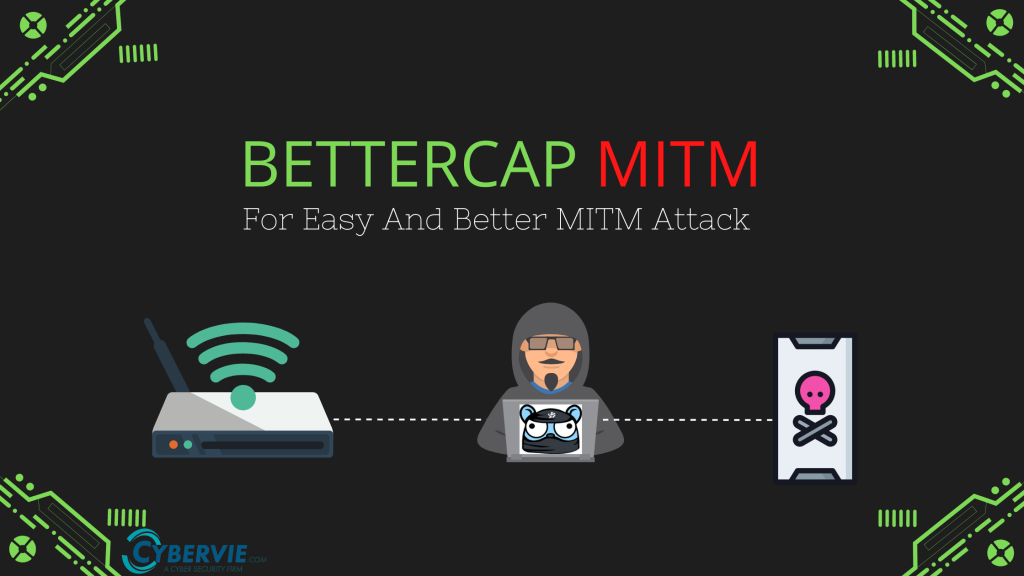

中间人攻击(Man-in-the-Middle, MITM)是一种常见的网络攻击手段,攻击者在通信双方之间截获、修改或转发消息,以此来控制通信双方的会话,获取敏感信息。其本质是在客户端和服务器之间插入一个“中间人”,并通过这种方式干预通信过程。

### 2.1.1 中间人攻击的手段分析

中间人攻击可以发生在不同层次的网络协议中,例如在HTTP层的MITM攻击、在DNS层的攻击、或者针对SSL/TLS协议的攻击。攻击者可能会通过各种手段来实施MITM攻击:

- **网络钓鱼**:通过诱导用户点击恶意链接或访问伪造的站点,从而引导用户进入攻击者控制的环境。

- **ARP欺骗**:在局域网内,攻击者通过发送伪造的ARP响应来修改网络设备的ARP缓存,将流量导向攻击者。

- **SSL剥离**:攻击者拦截用户和服务器之间的SSL/TLS握手,使用户降级到不安全的HTTP连接,从而获取传输数据。

- **DNS欺骗**:攻击者通过篡改DNS响应,使用户访问到一个恶意服务器而不是原服务器。

攻击者会采取多种手段,目的是为了能够拦截通信并进行中间人攻击。

### 2.1.2 攻击对SSL/TLS协议的影响

SSL/TLS协议是为了在互联网上提供安全的通信而设计的。然而,当遭受中间人攻击时,SSL/TLS协议的安全性会受到严重威胁:

- **数据泄露**:攻击者可以截获传输过程中的数据并解密获取明文信息,如登录凭证、敏感个人数据等。

- **会话劫持**:攻击者可以劫持用户的会话,非法获取用户的权限和数据。

- **服务伪装**:攻击者可以伪装成服务端,与客户端建立信任关系,进一步实施诈骗或其他恶意活动。

- **数据篡改**:攻击者能够在传输过程中修改数据,导致数据的完整性和一致性受到破坏。

这些影响表明,中间人攻击对使用SSL/TLS协议进行加密通信的应用构成了巨大威胁。

## 2.2 中间人攻击的常见场景

### 2.2.1 公共Wi-Fi下的安全威胁

在公共无线网络中,由于缺乏有效的安全措施,用户更容易成为中间人攻击的目标。攻击者可以在公共Wi-Fi热点上设置“邪恶双生兄弟”攻击(Evil Twin),即搭建一个与合法热点非常相似的网络,诱使用户连接。一旦连接,攻击者就可以轻松实施中间人攻击,监听、篡改甚至截获用户的数据。

### 2.2.2 企业网络中的中间人攻击案例

企业网络环境相对封闭,但攻击者仍然可以利用网络中的漏洞或通过社会工程学手段实施中间人攻击。例如,攻击者可能通过发送带恶意代码的电子邮件给员工,一旦员工的计算机被感染,攻击者就可以控制该计算机作为中间人,截取内部网络的敏感数据。

## 2.3 中间人攻击的风险评估

### 2.3.1 攻击潜在风险分析

评估中间人攻击的风险,需要从攻击的普遍性、潜在的破坏程度和攻击的隐蔽性等多方面来考量:

- **普遍性**:考虑到攻击的普遍性,几乎所有的在线服务和应用都有可能成为中间人攻击的潜在目标。

- **破坏程度**:攻击者可以通过中间人攻击来获取、篡改或破坏关键信息,造成巨大的经济损失和信任危机。

- **隐蔽性**:中间人攻击难以被发现,因为攻击者可以透明地拦截和转发数据,让通信双方无法察觉异常。

### 2.3.2 受害者如何识别中间人攻击

为了提高识别中间人攻击的能力,用户和管理员应了解并注意以下迹象:

- **不寻常的网络延迟**:中间人攻击可能会导致数据包的延迟,通信过程中出现不寻常的延迟应引起警觉。

- **证书警告**:在SSL/TLS连接过程中,如果浏览器显示不安全的连接警告或者证书错误,很可能发生了中间人攻击。

- **不正常的网络流量**:如网络流量明显增多,尤其是数据传输量与实际使用不符时,需要警惕可能是中间人攻击。

通过这些迹象,可以帮助受害者及时识别中间人攻击,减少损失。

在这一章节中,我们深入探讨了中间人攻击的原理与影响,包括攻击的定义、手段分析、影响、常见场景以及风险评估。了解中间人攻击的原理和影响,对于后续章节探讨防御策略与实际应用至关重要。接下来的章节将会继续深入讲解防御中间人攻击的理论基础和实践策略。

# 3. 防御策略的理论基础

### 3.1 SSL/TLS协议的安全机制

SSL/TLS协议作为互联网安全通信的事实标准,提供了一系列复杂而强大的安全特性。它的核心安全机制,包括对数据的加密传输和身份验证,帮助确保了通信过程的机密性、完整性和可用性。

#### 3.1.1 密码套件和握手过程

一个密码套件定义了SSL/TLS握手过程中使用的加密算法,包括密钥交换、消息认证码以及加密方式。例如,密码套件TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384中,ECDHE指的是椭圆曲线Diffie-Hellman密钥交换算法,RSA用于身份验证和密钥交换,AES_256_GCM用于对数据进行加密,而SHA384则是一个消息摘要算法。

在SSL/TLS握手过程中,客户端和服务器通过一系列复杂的步骤建立安全的通信连接。首先,客户端发起连接并提供支持的加密协议版本以及密码套件列表。服务器选择一个密码套件,并将服务器证书发送给客户端,证书中包含了服务器的身份信息和公钥。客户端验证证书的有效性,并使用公钥加密生成一个随机的会话密钥(在基于密钥交换的算法中),这个会话密钥只用于这次会话。

握手过程中还包括其他安全检查,如端点身份验证和完整性校验。一旦握手成功完成,客户端和服务器就开始使用对称密钥进行加密通信。使用对称加密是因为它比非对称加密快得多,适合大量数据的传输。

```mermaid

flowchart LR

A[客户端发起连接] -->|列出支持的加密算法和协议版本| B[服务器选择密码套件]

B --> C[服务器发送证书和密钥]

C --> D[客户端验证证书]

D -->|生成随机会话密钥| E[客户端使用服务器公钥加密会话密钥]

E --> F[服务器解密会话密钥]

F --> G[使用会话密钥加密通信]

G --> H[握手完成,开始加密通信]

```

#### 3.1.2 证书验证和密钥交换安全

数字证书是SSL/TLS协议中身份验证的核心。它由受信任的第三方证书颁发机构(CA)签名,包含服务器的公钥和相关信息。证书验证是通过信任链来完成的,这要求客户端必须内置有CA的根证书。

密钥交换机制是SSL/TLS安全的关键组成部分。传统的RSA密钥交换方式依赖于服务器的私钥,如果私钥泄露,攻击者就能解密所有通信。因此,现代SSL/TLS配置更倾向于使用前向保密(Forward Secrecy),即每次会话使用一对新的密钥,即使私钥泄露,之前的通信也是安全的。椭圆曲线Diffie-Hellman(ECDHE)是实现前向保密的常用算法。

密钥交换安全不仅仅是算法选择的问题。服务器配置、客户端支持和实际部署的安全实践也至关重要。比如,服务器端的密钥应该定期更新,而且长度要符合当前的安全标准。

### 3.2 防御中间人攻击的理论方法

#### 3.2.1 端到端加密的重要性

端到端加密(E2EE)是一种确保数据在发送者和接收者之间传输过程中保持机密性的方法,数据在整个传输过程中都是加密的。即使数据被截获,没有解密密钥也无法被读取。对于抵御中间人攻击来说,端到端加密提供了最坚实的防线。

实现端到端加密,需要确保数据在源点被加密,在终点被解密。对于SSL/TLS来说,通常握手阶段生成的会话密钥用于加密传输的数据。只有持有正确会话密钥的双方才能解密数据,攻击者无法通过截获数据来获取有效信息。

#### 3.2.2 安全传输的认证和完整性校验

身份认证是防止中间人攻击的另一个关键点。通过证书来验证通信双方的身份,SSL/TLS确保了客户端和服务器都是它们声称的实体。即使攻击者能够拦截通信,也无法通过身份认证。同时,消息完整性校验确保了数据在传输过程中没有被篡改。SSL/TLS使用消息摘要算法(如SHA系列)来生成签名,该签名与数据一起发送,并在接收端进行校验。

### 3.3 防范措施的标准化和最佳实践

#### 3.3.1 国际和国内的加密协议标准

国际标准化组织(ISO)和互联网工程任务组(IETF)制定了SSL/TLS协议相关标准,如RFC 5246。这些标准为加密通信的实现提供了规范,保障了不同系统和平台间的安全通信兼容性。

除了国际标准外,各国也有相应的加密通信标准和规定。例如,中国的GB/T 38636-2020规定了信息安全技术SSL/TLS协议应用指南。遵循这些标准化规范,可以确保在国家网络安全政策框架下进行安全通信实践。

#### 3.3

0

0