【Ubuntu上的Docker初探】:一站式安装、配置与优化指南

发布时间: 2024-09-27 23:48:11 阅读量: 23 订阅数: 36

# 1. Ubuntu系统与Docker概述

## 1.1 Ubuntu操作系统简介

Ubuntu是一款基于Debian的开源操作系统,以其易于使用和在Linux发行版中突出的用户友好性而闻名。它由 Canonical公司提供支持,并根据其社区论坛和开发人员的活跃贡献不断更新。Ubuntu提供了强大的软件包管理系统,并且能够支持各种硬件平台。其定期的版本发布和长期支持(LTS)版本,让企业用户可以依赖它来构建稳定和安全的服务器环境。

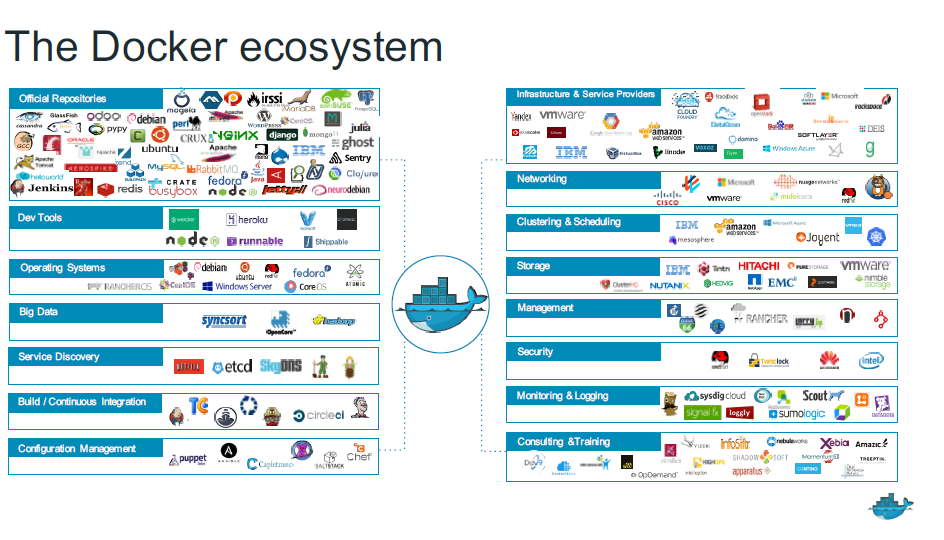

## 1.2 Docker概述

Docker是一个开源的应用容器引擎,允许开发者将应用及其依赖打包到一个轻量级的容器中,然后发布到任何流行的Linux机器上,也可以实现虚拟化。容器是完全使用沙箱机制,相互之间不会有任何接口(类似iOS的App)。计算资源利用的隔离性使得Docker在云计算、自动化部署、微服务架构等方面得到了广泛应用。Docker的出现极大地简化了应用的打包、分发、运行与管理过程。

## 1.3 Ubuntu与Docker的结合

将Docker部署在Ubuntu系统上,是许多开发者和运维人员首选的环境配置方式。在Ubuntu上运行Docker可带来如下优势:

- **稳定性**:Ubuntu LTS版本的长期支持保证了Docker运行环境的稳定性。

- **丰富的社区资源**:Ubuntu庞大的用户基础和开发者社区为Docker用户提供了广泛的资源和帮助。

- **安全性**:Ubuntu在安全性上的持续改进为Docker运行提供了额外的安全保障。

在深入理解了Ubuntu与Docker的重要性及其完美结合的潜力后,接下来的章节将详细介绍如何在Ubuntu系统上安装和配置Docker环境。

# 2. Docker安装与基础配置

在学习Docker的过程中,正确地安装和配置Docker环境是入门的第一步。本章将详细介绍如何在Ubuntu系统上安装Docker,并对Docker基础配置进行深入探讨。此外,我们还将探索如何优化Docker环境,使其更高效地运行。请跟随我们,一步步地搭建起您的Docker环境。

## 2.1 Docker在Ubuntu上的安装

### 2.1.1 安装前的系统要求

在安装Docker之前,需要确保您的Ubuntu系统满足最低要求。以下是Docker CE (Community Edition) 的最低系统要求:

- Ubuntu 16.04 或更高版本

- 最低64位内核版本为3.10以上

- 至少2GB的RAM内存

- 一个标准的网络接口

在满足上述条件后,我们可以继续安装过程。

### 2.1.2 使用APT包管理器安装Docker

Ubuntu系统使用APT包管理器,我们可以利用其从Docker官方仓库安装最新版本的Docker CE。

```bash

# 更新包索引

sudo apt-get update

# 安装依赖包以允许APT通过HTTPS使用仓库

sudo apt-get install apt-transport-https ca-certificates curl software-properties-common

# 添加Docker的官方GPG密钥

curl -fsSL ***

* 添加Docker官方仓库到APT源列表

sudo add-apt-repository "deb [arch=amd64] *** $(lsb_release -cs) stable"

# 再次更新包索引以包含新添加的仓库

sudo apt-get update

# 安装Docker CE

sudo apt-get install docker-ce

# 验证安装

sudo docker version

```

执行以上步骤之后,您应该在输出中看到Docker版本信息,这表明安装成功。

## 2.2 Docker基础配置

### 2.2.1 配置Docker服务

Docker服务默认以守护进程形式运行在系统后台。您可以通过systemctl管理Docker服务。

```bash

# 启动Docker服务

sudo systemctl start docker

# 停止Docker服务

sudo systemctl stop docker

# 重启Docker服务

sudo systemctl restart docker

# 设置Docker服务开机自启

sudo systemctl enable docker

```

### 2.2.2 Docker的存储和网络配置

Docker使用存储驱动程序来管理镜像和容器的存储。根据您的需求,可能需要对存储和网络进行调整。

```bash

# 配置Docker存储驱动程序,例如使用OverlayFS

sudo mkdir -p /etc/docker

sudo tee /etc/docker/daemon.json <<-'EOF'

{

"storage-driver": "overlay2"

}

EOF

sudo systemctl daemon-reload

sudo systemctl restart docker

```

网络配置允许您管理容器的网络环境。Docker默认使用bridge网络。

```bash

# 查看现有网络

sudo docker network ls

# 创建一个新的bridge网络

sudo docker network create -d bridge my-bridge-network

# 连接容器到指定的网络

sudo docker run --network my-bridge-network -it ubuntu:latest

```

## 2.3 Docker环境优化

### 2.3.1 调整Docker守护进程参数

为了提高性能,可以调整Docker守护进程的参数。这通常涉及到编辑`/etc/docker/daemon.json`文件并添加特定的配置项。

```json

{

"registry-mirrors": ["***"],

"insecure-registries": ["***"],

"max-concurrent-downloads": 10,

"max-concurrent-uploads": 5

}

```

上述示例中的参数表示设置镜像仓库镜像地址、允许不安全的注册中心、调整下载和上传的并发数。

### 2.3.2 监控Docker资源使用情况

为了监控Docker资源使用情况,可以使用命令行工具`docker stats`。

```bash

# 查看所有容器资源使用情况

sudo docker stats

# 查看特定容器的资源使用情况

sudo docker stats <container-id>

```

此外,建议安装和配置专门的监控工具,如cAdvisor、Prometheus结合Grafana,来获得更详细的性能指标和可视化报表。

在这一章节中,我们了解了如何在Ubuntu系统上安装Docker,并进行了基础配置和环境优化。通过这些步骤,您能够为自己的Docker环境打下坚实的基础,并确保它以最佳状态运行。下章我们将探索Docker镜像和容器管理,让Docker的实际操作更进一步。

# 3. Docker镜像与容器管理

Docker镜像与容器是Docker技术核心所在,它们为部署、扩展以及复制应用程序提供了一种轻量级的方法。本章节将深入探讨Docker镜像与容器的操作,包括如何搜索、拉取公共镜像,构建自定义镜像,以及如何管理容器的生命周期。

## 3.1 Docker镜像操作

### 3.1.1 搜索和拉取公共镜像

Docker Hub是Docker镜像的官方注册中心,提供了海量的公共镜像供用户搜索和使用。搜索镜像使用`docker search`命令,而拉取镜像则使用`docker pull`命令。为了保证镜像的安全性,建议使用官方认证的镜像。

```sh

# 搜索Docker Hub上的镜像

docker search ubuntu

# 拉取最新的官方Ubuntu镜像

docker pull ubuntu:latest

```

执行上述命令后,Docker会从Docker Hub拉取最新的Ubuntu镜像。使用`docker images`命令可以列出本地已下载的镜像。

### 3.1.2 构建自定义Docker镜像

自定义Docker镜像通常用于特定的应用程序部署,可以通过编写一个`Dockerfile`来实现。`Dockerfile`是一个文本文件,包含了构建镜像所需的每一条指令。

```Dockerfile

# Dockerfile示例:构建一个简单的Python应用镜像

FROM python:3.8-slim

WORKDIR /app

COPY . /app

RUN pip install --no-cache-dir flask

EXPOSE 5000

CMD ["python", "./app.py"]

```

在这个简单的`Dockerfile`中,我们以官方的Python 3.8 slim版本为基础镜像,设置工作目录,将应用文件复制到容器内,安装Flask,暴露5000端口,并设置容器启动时运行Flask应用。

## 3.2 Docker容器生命周期管理

### 3.2.1 创建、启动、停止和删除容器

创建容器使用`docker create`命令,启动容器使用`docker start`命令,停止容器使用`docker stop`命令,删除容器使用`docker rm`命令。通过合理管理容器生命周期,可以有效地维护资源和控制成本。

```sh

# 创建一个名为mycontainer的容器

docker create --name mycontainer ubuntu:latest

# 启动容器

docker start mycontainer

# 停止容器

docker stop mycontainer

# 删除容器

docker rm mycontainer

```

### 3.2.2 管理容器的日志和资源限制

容器的日志记录对于故障排查和监控至关重要。可以使用`docker logs`命令查看容器的日志,`docker inspect`命令来获取容器的详细信息,包括资源限制设置。

```sh

# 查看mycontainer的日志

docker logs mycontainer

# 查看容器的详细信息,包括资源限制

docker inspect mycontainer

```

## 3.3 高级容器管理技巧

### 3.3.1 使用Docker Compose编排容器

Docker Compose是一个用于定义和运行多容器Docker应用程序的工具。通过编写一个`docker-compose.yml`文件,可以轻松地管理多个容器之间的关系和依赖。

```yaml

# docker-compose.yml示例:编排一个web应用

version: '3.8'

services:

web:

build: .

ports:

- "5000:5000"

environment:

FLASK_ENV: development

redis:

image: "redis:alpine"

```

在这个例子中,我们定义了一个Web服务和一个Redis服务,Web服务使用当前目录下的Dockerfile构建,而Redis服务直接使用官方的`redis:alpine`镜像。端口映射和环境变量也在这里配置。

### 3.3.2 容器的数据持久化和共享

容器的数据持久化通常是通过数据卷(Volumes)或绑定挂载(Bind Mounts)来实现的。数据卷是Docker管理宿主机文件系统的一部分,而绑定挂载则是直接将宿主机的目录或文件挂载到容器内。

```sh

# 创建并挂载一个数据卷到容器

docker run -v myvolume:/data ubuntu:latest

```

在上述命令中,`myvolume`是一个新的数据卷,它会被自动创建并挂载到容器的`/data`目录。

Docker提供了灵活的数据管理机制,支持快速部署和扩展,而容器的管理则通过上述命令和配置文件来完成。熟练掌握这些操作和技巧,对于提高工作效率和维护容器化应用至关重要。

# 4. Docker实践案例分析

## 4.1 构建开发环境

### 4.1.1 为开发项目设置Docker容器

在开发过程中,使用Docker容器可以为每个项目提供一个隔离的、一致的运行环境。这样可以避免不同项目之间的依赖冲突,并且确保开发环境与生产环境的高度一致。

#### 步骤一:创建Dockerfile

在项目根目录下创建一个名为Dockerfile的文件,用于定义开发环境的镜像。以下是一个简单的Dockerfile示例,用于构建一个包含Python环境的开发容器:

```Dockerfile

# 使用官方Python基础镜像

FROM python:3.8

# 设置容器的工作目录

WORKDIR /usr/src/app

# 将当前目录下的requirements.txt复制到工作目录

COPY ./requirements.txt .

# 安装依赖

RUN pip install --no-cache-dir -r requirements.txt

# 将当前目录复制到工作目录

COPY . .

# 暴露8000端口供外部访问

EXPOSE 8000

# 运行开发服务器

CMD ["python", "./manage.py", "runserver", "*.*.*.*:8000"]

```

#### 步骤二:构建镜像

打开终端,进入到包含Dockerfile的目录下,执行以下命令来构建镜像:

```bash

docker build -t project-dev-env:latest .

```

这里的`project-dev-env:latest`是镜像的名字和标签,可以根据需要自定义。

#### 步骤三:运行容器

构建完成后,可以使用以下命令来创建并启动容器:

```bash

docker run -d --name dev-project -p 8000:8000 project-dev-env:latest

```

`-d` 参数表示后台运行容器,`--name` 参数为容器设置名称,`-p` 参数将容器内的8000端口映射到宿主机的8000端口。

### 4.1.2 配置开发工具和依赖环境

开发工具和依赖环境的配置是保证开发效率和质量的关键。使用Docker,可以轻松地为开发团队提供统一的开发环境。

#### 配置开发工具

如果需要在容器中运行如IDE或调试工具等开发工具,可以在Dockerfile中安装或通过卷挂载的方式映射本地工具到容器内。

```Dockerfile

# 安装vim

RUN apt-get update && \

apt-get install -y vim

```

#### 管理项目依赖

对于项目依赖,如果使用Python,通常会在Dockerfile中通过`pip`安装`requirements.txt`文件中列出的依赖。对于其他语言或框架,可以使用相应的包管理工具安装依赖。

```Dockerfile

# 使用npm安装Node.js项目的依赖

RUN npm install

```

### 4.2 搭建Web服务器

#### 4.2.1 使用Docker部署LAMP/LEMP堆栈

LAMP(Linux, Apache, MySQL, PHP)和LEMP(Linux, Nginx, MySQL, PHP/Python/Perl)是常见的Web服务器架构。使用Docker部署这些堆栈,可以让环境配置变得简单快捷。

##### 使用官方镜像

Docker Hub上有官方提供的LAMP和LEMP镜像,可以快速启动所需的服务。例如,部署一个使用Nginx和PHP的LEMP堆栈:

```bash

docker run --name some-lemp --rm -v /some/content:/usr/share/nginx/html -p 8080:80 -d nginx

```

这里,`-v` 参数用于挂载宿主机的目录到容器内,`-p` 参数用于端口映射。

##### 自定义配置

对于复杂的应用,可能需要自定义配置文件。可以创建一个Dockerfile来构建自己的镜像,包括安装额外的软件包和复制自定义配置文件。

```Dockerfile

FROM nginx:alpine

# 复制自定义配置文件到容器内

COPY custom-nginx.conf /etc/nginx/nginx.conf

# 复制证书到容器内

COPY nginx.crt /etc/nginx/certs/nginx.crt

COPY nginx.key /etc/nginx/certs/nginx.key

```

#### 4.2.2 配置反向代理和SSL/TLS加密

为了提升Web应用的安全性,通常会配置SSL/TLS加密,并通过反向代理来处理外部请求。

##### 安装SSL证书

首先,需要购买或生成SSL证书。然后,将证书文件复制到Nginx容器内。

```bash

docker run --name some-nginx --rm -d \

-v /path/to/cert.pem:/etc/nginx/certs/nginx.crt:ro \

-v /path/to/key.pem:/etc/nginx/certs/nginx.key:ro \

some-nginx

```

##### 设置反向代理

在Nginx的配置文件中,设置一个server块来配置反向代理。例如:

```nginx

server {

listen 443 ssl;

server_***;

ssl_certificate /etc/nginx/certs/nginx.crt;

ssl_certificate_key /etc/nginx/certs/nginx.key;

location / {

proxy_pass ***

}

}

```

这里,`backend`是后端应用容器的服务名称,需要确保容器间网络能够相互解析。

### 4.3 运维自动化与监控

#### 4.3.1 Docker容器的日志聚合与分析

Docker容器的日志聚合对于运维团队来说非常重要,有助于及时发现和处理问题。

##### 使用Docker的日志驱动

Docker提供了灵活的日志驱动配置,可以将容器日志发送到本地文件系统、标准输出、syslog等。

```Dockerfile

# 在Dockerfile中设置日志驱动

CMD ["nginx", "-g", "daemon off;"]

```

```bash

# 在运行容器时设置日志驱动为syslog

docker run -d --log-driver=syslog --name my-nginx nginx

```

##### 集成ELK栈

对于更高级的日志管理,可以集成ELK(Elasticsearch, Logstash, Kibana)栈,以实现日志的聚合、索引和可视化。

```bash

# 运行Elasticsearch容器

docker run -d --name elasticsearch -p 9200:9200 -p 9300:9300 -e "http.host=*.*.*.*" -e "transport.host=***.*.*.*" docker.elastic.co/elasticsearch/elasticsearch:7.6.2

# 运行Logstash容器,用于收集并处理日志

docker run -d --name logstash --link elasticsearch:Elasticsearch -v /path/to/logstash.conf:/etc/logstash/conf.d/logstash.conf docker.elastic.co/logstash/logstash:7.6.2

# 运行Kibana容器,用于数据可视化

docker run -d --name kibana --link elasticsearch:Elasticsearch -p 5601:5601 docker.elastic.co/kibana/kibana:7.6.2

```

这里,`/path/to/logstash.conf`是包含Logstash配置的文件路径。

#### 4.3.2 配置告警和监控系统以优化运维

为了进一步优化运维效率,可以配置告警系统,及时通知运维人员容器运行状态的异常。

##### 使用Prometheus和Grafana

Prometheus是一个开源的监控和警报工具,Grafana是数据可视化工具。两者可以配合使用,对Docker容器进行监控和告警。

```bash

# 运行Prometheus容器

docker run -d --name prometheus -p 9090:9090 -v /path/to/prometheus.yml:/etc/prometheus/prometheus.yml prom/prometheus

# 运行Grafana容器

docker run -d --name grafana -p 3000:3000 grafana/grafana

```

这里,`/path/to/prometheus.yml`是包含Prometheus配置的文件路径。

监控Docker时,Prometheus可以通过Docker的官方API收集容器的运行数据。通过配置适当的告警规则,Prometheus可以使用Grafana的仪表板或者发送邮件等方式发出告警。

通过以上实践案例分析,Docker在开发环境搭建、Web服务器部署和运维自动化方面显示出了强大的能力。通过合理配置和使用,Docker可以显著提高项目的开发效率和运维水平。

# 5. Docker安全与性能优化

随着Docker在生产环境中的广泛应用,其安全性和性能优化变得尤为重要。本章节将探讨Docker的安全机制,性能调优策略,并通过案例研究,分析在大型项目中Docker的应用,以及性能监控和故障排除的实例。

## 5.1 Docker安全机制

Docker作为容器化平台,其安全机制是确保应用部署安全的关键。本小节将讨论Docker的安全特性和最佳实践,以及如何进行安全扫描和漏洞管理。

### 5.1.1 安全特性和最佳实践

Docker的安全特性包括:

- **用户命名空间隔离**:Docker使用用户命名空间隔离,这意味着容器中的用户和宿主机的用户可以有不同的UID和GID,从而提供了一定的安全隔离。

- **内容信任**:通过Docker Content Trust,用户可以验证镜像的完整性和发布者的真实性。

- **安全扫描**:Docker提供自动的安全扫描功能,可以检测到镜像中的已知漏洞。

最佳实践包括:

- **最小化镜像**:使用最小的基础镜像,减少潜在的攻击面。

- **使用非root用户**:避免在容器中使用root用户运行应用,限制容器的访问权限。

- **定期更新**:定期更新Docker引擎、容器运行时和镜像,以应用最新的安全补丁。

### 5.1.2 安全扫描和漏洞管理

Docker的`docker scan`命令可以对镜像进行安全扫描。例如:

```bash

docker scan --file Dockerfile my-image

```

此命令会对指定的Dockerfile构建的镜像进行安全漏洞扫描,并提供一个详细的安全报告。通过这些信息,可以采取措施修复已知漏洞,提升容器的安全性。

## 5.2 性能调优策略

Docker的性能优化是确保应用高效运行的关键。本小节将探讨如何分析Docker性能瓶颈,并分享一些高效利用系统资源的技巧。

### 5.2.1 分析Docker性能瓶颈

Docker性能瓶颈的分析通常涉及CPU、内存、存储I/O和网络I/O等方面。Docker提供了`docker stats`命令,用于实时监控容器资源使用情况:

```bash

docker stats [OPTIONS] [CONTAINER...]

```

此命令可以显示容器的CPU、内存、网络等资源的使用情况,帮助用户了解哪些资源成为性能瓶颈。

### 5.2.2 高效利用系统资源的技巧

要优化Docker的性能,可以采用以下技巧:

- **资源限制**:使用`--cpus`和`--memory`参数限制容器的CPU和内存使用,防止资源过度消耗。

- **存储优化**:选择合适的存储驱动,比如Overlay2,以及使用Docker卷来优化存储I/O性能。

- **网络配置**:合理配置网络,使用网络插件或自定义网络来提升网络通信效率。

## 5.3 案例研究:优化真实世界的Docker部署

本小节将分析Docker在大型项目中的应用,以及性能监控与故障排除的实例。

### 5.3.1 大型项目中的Docker应用

在大型项目中,Docker的使用可以提高部署速度和环境一致性。例如,在一个由多个微服务组成的系统中,每个服务可以独立打包为Docker镜像,从而实现快速部署和扩展。

### 5.3.2 性能监控与故障排除实例

当Docker容器出现性能问题时,可以通过以下步骤进行故障排除:

1. 使用`docker stats`监控容器性能指标。

2. 利用`docker inspect`查看容器的详细配置。

3. 使用`docker-compose logs`查看容器日志。

4. 分析Docker Engine日志,位于`/var/log/docker.log`。

一旦收集了足够的信息,就可以开始分析问题所在,并采取适当的措施进行优化或修复。

Docker的安全性和性能优化是确保其在生产环境中稳定运行的关键。通过对安全特性的理解和最佳实践的实施,以及对性能瓶颈的监控与调优,可以显著提高应用部署的效率和可靠性。通过案例研究,我们可以了解到在实际大型项目中应用Docker时需要考虑的各种因素,并学习到实用的性能监控与故障排除技巧。

0

0