Linux安全加固:系统安全与防火墙策略部署

发布时间: 2024-12-03 20:06:12 阅读量: 28 订阅数: 23

安全加固规范文档(系统,数据库)

参考资源链接:[Linux命令大全完整版.pdf](https://wenku.csdn.net/doc/6412b5dfbe7fbd1778d44b2c?spm=1055.2635.3001.10343)

# 1. Linux系统安全概述

Linux作为开源操作系统,在全球范围内被广泛应用于服务器、个人电脑、嵌入式设备等多个领域。随着信息技术的飞速发展,其安全性变得尤为重要。本章将对Linux系统安全进行一个宏观概述,从安全威胁的基本概念讲起,分析Linux系统在安全方面所面临的挑战,并概述保障Linux系统安全性的基本策略。

在深入探讨Linux系统安全的章节中,我们将首先了解当前常见的系统安全威胁,包括恶意软件、钓鱼攻击、系统漏洞利用、拒绝服务攻击等。接着,我们会探讨Linux系统在设计和实现上如何应对这些威胁,并提供初步的安全建议,为后续章节的深入讨论打下坚实基础。

```

# Linux系统安全概述

- 安全威胁与挑战

- Linux系统安全性策略基础

```

Linux的安全性策略基础建立在“最小权限原则”之上,即给予用户和进程最小的权限集来完成它们的任务。这一点在用户和权限管理、系统审计、安全配置等方面得到了体现。通过合理的安全配置和管理,可以极大地降低安全风险,提升系统的整体安全水平。而这些初步概念将在后续章节中被细化和深化。

# 2. Linux安全基础

## 2.1 用户和权限管理

### 2.1.1 用户账户创建与管理

用户管理是Linux系统安全的基石。在Linux系统中,每个用户都有一个唯一的用户ID(UID),默认情况下,普通用户的UID范围是1000到60000,而系统用户的UID范围是从1到999。管理员用户通常被称为root用户,其UID为0。

为了创建新用户,通常使用`useradd`命令,而`passwd`命令用于为用户账户设置密码。例如,以下命令创建一个名为`newuser`的新用户,并设置其密码:

```bash

sudo useradd -m newuser

sudo passwd newuser

```

这里的`-m`参数指示`useradd`为新用户创建一个主目录。在设置用户密码时,系统会提示你输入和确认密码。

一旦用户被创建,可以使用`usermod`命令修改用户账户的各种属性,例如,锁定和解锁账户可以使用`-L`和`-U`参数。为了移除用户的密码,可以使用`passwd -l`命令。

### 2.1.2 权限设置与Sudo权限配置

Linux使用权限位来控制用户对文件和目录的访问。每个文件和目录都有一个权限位,可以设置为读(r)、写(w)和执行(x)。权限位可以设置为以下几类:

- 文件所有者的权限(owner)

- 文件所属组的权限(group)

- 其他用户(others)

例如,`chmod 755 filename`命令将所有者的权限设置为读、写和执行,将组和其他用户的权限设置为读和执行。

Sudo("substitute user do"的缩写)是一个程序,允许用户以其他用户的身份运行命令,通常是root。它在多用户环境中特别有用,因为管理员可以授权特定的用户执行某些命令,而无需提供root权限。

要配置用户可以使用sudo执行的命令,编辑sudoers文件是通过`visudo`命令进行的。这会打开系统的sudo配置文件,通常位于`/etc/sudoers`。

例如,以下行将允许`newuser`用户无需密码执行所有命令:

```bash

newuser ALL=(ALL) NOPASSWD: ALL

```

配置Sudo权限时要非常小心,因为不当的配置可能导致安全风险。通常建议只允许用户在必要时使用sudo,并且尽可能限制可以执行的命令。

## 2.2 系统审计和日志管理

### 2.2.1 审计策略的配置

系统审计是跟踪和监控Linux系统上发生的各种事件的过程。审计策略可以通过审计工具如`auditd`来配置。`auditd`是一个守护进程,它可以监视系统上的安全相关事件,如文件访问、系统调用等。

审计策略的配置通常涉及编辑`/etc/audit/audit.rules`文件。例如,以下规则配置了对所有可执行文件的修改和对`/etc/shadow`文件的读取进行审计:

```bash

-w /bin -k exec_change

-w /etc/shadow -p r -k shadow_read

```

这些规则指示`auditd`监视`/bin`目录下的所有文件(-w)并关联一个关键字`exec_change`(-k),以及监视对`/etc/shadow`文件的读取(-p r)并关联一个关键字`shadow_read`(-k)。

启动或重启`auditd`服务可以通过以下命令完成:

```bash

sudo systemctl start auditd

sudo systemctl restart auditd

```

### 2.2.2 日志文件的管理与分析

Linux系统上的日志文件提供了系统活动的详细记录。这些日志文件通常位于`/var/log`目录下。系统日志可以用于诊断问题,监控系统性能,甚至用于安全分析。

系统日志的管理通常包括日志的轮转(rotation),压缩和清理旧日志文件,以防止磁盘空间被耗尽。`logrotate`是一个用于管理日志文件的工具,它可以通过编辑`/etc/logrotate.conf`文件和`/etc/logrotate.d/`目录下的特定日志配置文件来配置。

例如,以下是一个针对`/var/log/syslog`的logrotate配置:

```conf

/var/log/syslog {

daily

rotate 7

compress

delaycompress

missingok

notifempty

create 640 root adm

}

```

这个配置指示`logrotate`每天轮转一次`syslog`文件,保留7天的旧日志文件,并且在轮转过程中压缩旧的日志文件。

要手动运行logrotate,可以使用以下命令:

```bash

sudo logrotate /etc/logrotate.conf

```

分析系统日志文件可以手动使用文本编辑器,或者使用诸如`grep`、`awk`等文本处理工具进行搜索和过滤,以查找安全事件或系统问题。另外,许多企业级监控工具可以提供更为先进的日志分析和报告功能。

## 2.3 安全配置最佳实践

### 2.3.1 系统服务和应用的安全配置

配置系统服务和应用程序以运行在最小必要的权限级别是保障Linux系统安全的关键步骤。每个服务都应该尽可能地限制其访问权限和资源,以减少潜在攻击面。

例如,如果Web服务器仅需要处理HTTP和HTTPS流量,那么应该禁用其对其他端口的监听。这可以通过编辑该服务的配置文件来实现,通常位于`/etc`目录下的特定应用程序配置目录中。

这里是一个Apache服务器配置的简化例子:

```apache

Listen 80

Listen 443

```

对于每个服务,都应该审查其默认配置文件,并关闭所有不必要的功能和服务。例如,使用`sshd_config`文件配置SSH服务时,可以修改默认端口(例如从22更改到非标准端口),禁用root用户登录,以及设置更短的超时时间等。

### 2.3.2 定期的安全检查和更新

定期的安全检查是保证Linux系统安全的重要措施。这包括了系统漏洞扫描、弱密码检测、不必要服务的监控等。

工具如`lynis`和`aide`可以用于系统的安全审核。定期运行这些工具可以发现潜在的安全问题和配置错误。

```bash

sudo lynis audit system

```

更新软件包是保持系统安全的另一关键步骤。使用`yum`或`apt`等包管理工具可以更新系统及其软件包:

```bash

sudo apt update

sudo apt upgrade

```

或者:

```bash

sudo yum update

```

在更新系统软件包时,务必确保了解更新内容,因为一些更新可能会影响系统的稳定性和兼容性。在生产环境中,更新前进行测试是非常重要的。

接下来,我们将深入探讨Linux系统防火墙策略,这是保证Linux系统安全的另一层重要防线。

# 3. Linux系统防火墙策略

## 3.1 防火墙基本原理与架构

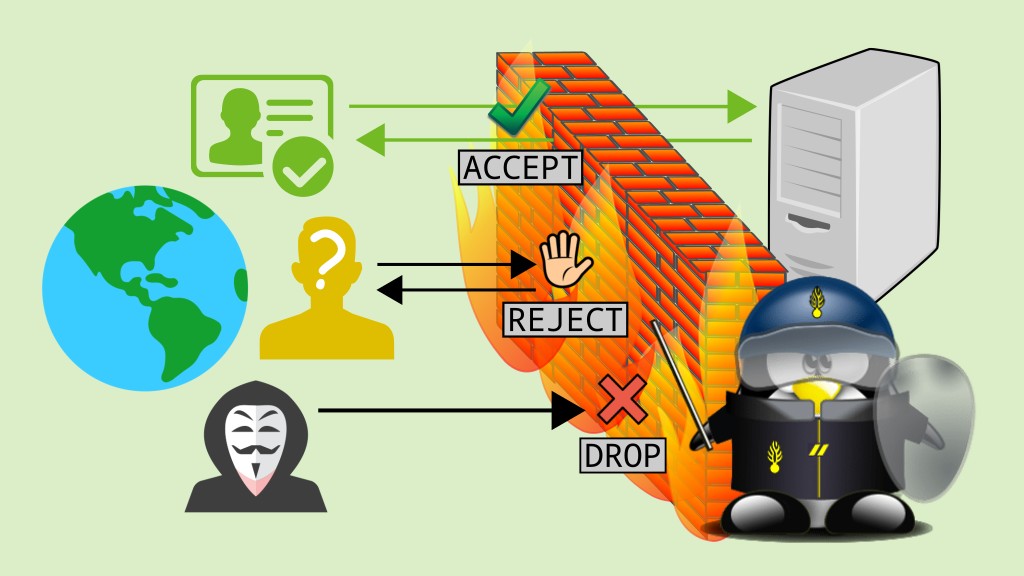

防火墙是网络安全的一个核心组件,负责监控和控制进出网络的数据包。在Linux系统中,防火墙的实现通常依赖于内核中的netfilter框架,该框架提供了数据包过滤、网络地址转换等功能。

### 3.

0

0