【稳定高效构建】:打造最佳实践的Windows Server 2008 R2 iSCSI存储环境

发布时间: 2024-12-19 01:49:18 阅读量: 2 订阅数: 3

Windows Server 2008 R2 建立iSCSI存储的教程(图文)

# 摘要

随着企业数据存储需求的增长,iSCSI存储技术因其成本效益、易用性及扩展性而变得日益重要。本文首先概述了Windows Server 2008 R2下的iSCSI存储环境,随后深入探讨了iSCSI技术原理、系统兼容性、网络配置、安全性与性能考量。通过对iSCSI启动器、目标服务器的安装、配置,以及存储卷的创建与映射的步骤进行详细阐述,本文展示了如何搭建高效且可靠的iSCSI基础架构。高级解决方案部分讨论了多路径I/O (MPIO)、故障转移群集的实现,以及实时监控与自动报告的重要性。最后,本文提供了一系列维护优化策略,问题诊断与故障排除方法,并通过企业案例分析,总结了最佳实践与推广策略,旨在帮助读者更有效地部署和管理iSCSI存储环境。

# 关键字

iSCSI技术;Windows Server 2008 R2;系统兼容性;网络配置;性能优化;故障转移群集;监控与报告

参考资源链接:[Windows Server 2008 R2 iSCSI共享磁盘配置详解](https://wenku.csdn.net/doc/646db1f2543f844488d7ef69?spm=1055.2635.3001.10343)

# 1. Windows Server 2008 R2 iSCSI存储环境概述

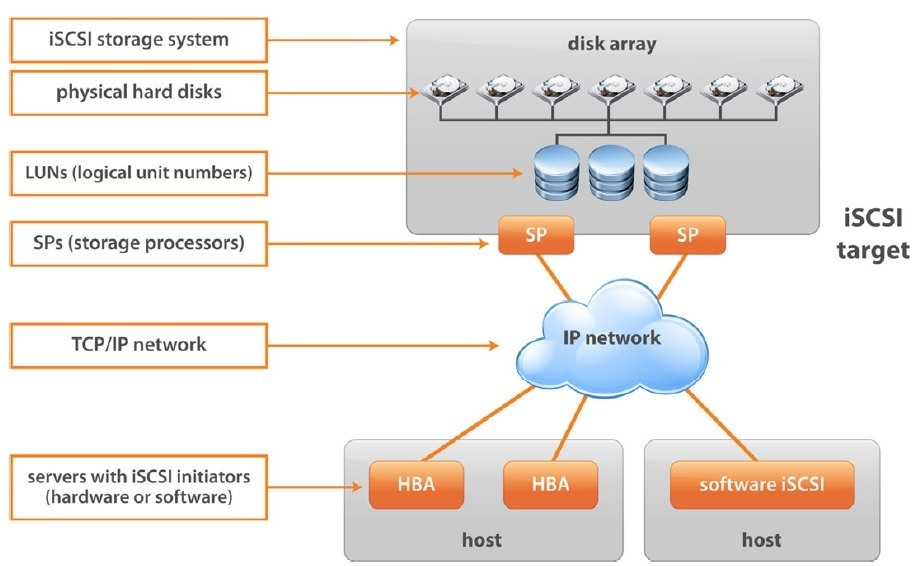

随着企业数据量的不断增长,存储解决方案必须满足高效、可扩展和成本效益等多方面的需求。iSCSI存储技术在这一背景下应运而生,它将SCSI指令封装在TCP/IP协议中,实现了通过现有的IP网络实现块级存储访问。Windows Server 2008 R2作为一款成熟的服务器操作系统,内置了对iSCSI技术的支持,让管理员能够轻松部署和管理基于iSCSI的存储解决方案。

在本章中,我们将介绍iSCSI存储环境的基本概念,并探讨Windows Server 2008 R2环境下iSCSI存储的角色和功能。本章将为读者提供搭建和维护iSCSI存储环境所需的基础知识,为后续章节的深入分析和实践操作打下坚实的基础。

# 2. 理论基础与iSCSI技术剖析

## 2.1 iSCSI存储技术原理

### 2.1.1 iSCSI的工作机制

iSCSI(Internet Small Computer Systems Interface)是一种通过TCP/IP网络来传输SCSI命令的数据存储协议。这一技术能够将传统SCSI命令封装到TCP/IP包中,从而实现主机和存储设备之间的远程连接。简而言之,iSCSI允许通过标准网络传输存储数据,就像本地 SCSI 磁盘一样使用远程存储。

工作流程主要分为三个步骤:发现(Discovery)、认证(Authentication)和会话(Session)。

1. **发现**:客户端( initiator)通过发送发现请求(SendTargets)来找到目标服务器(target),目标服务器会返回一个可用的iSCSI设备列表。

2. **认证**:发起者和目标服务器之间进行认证过程,确保连接的安全性。

3. **会话**:在成功认证后,发起者和目标之间建立一个或多个TCP连接,并在这些连接上交换SCSI命令和数据。

iSCSI协议的设计,使得它既可以运行在千兆以太网(1GbE)之上,也可以在快速以太网(10GbE)、甚至InfiniBand等更高速率的网络上运行。

### 2.1.2 网络存储概念与重要性

网络存储是IT基础架构中重要的一环,它解决了数据存储的可扩展性、灵活性和可靠性问题。通过网络存储,数据能够跨多个系统和位置共享,从而提升了企业资源利用率和协作效率。网络存储主要有三种形式:SAN(Storage Area Network)、NAS(Network Attached Storage)和DAS(Direct Attached Storage)。

1. **SAN**:通过高速网络直接连接到一个或者多个服务器上,实现高性能的数据传输。

2. **NAS**:通过网络直接连接到客户机,主要负责文件服务,易于使用和共享。

3. **DAS**:直接连接到单个服务器,是网络化存储出现之前的常见形式。

网络存储的重要之处在于它允许企业通过网络集中化和简化数据存储的管理,同时,它提高了数据的可靠性,因为可以使用高级的数据保护技术如RAID和数据复制。

## 2.2 系统兼容性与网络配置

### 2.2.1 硬件兼容性要求

iSCSI的系统兼容性相对较高,可以与各种硬件设备协同工作,包括服务器、存储阵列、网络交换机等。然而,为了最大化iSCSI的性能,需要确保硬件环境满足以下要求:

- **网卡**:服务器应该配备高性能的网卡,支持巨型帧(Jumbo Frames),这可以减少IP包的头部开销,从而提高吞吐量。

- **交换机**:网络交换机需要支持网络存储流量的优先级队列,确保iSCSI流量的高优先级。

- **存储阵列**:需要支持iSCSI协议,且具备足够的性能来响应网络请求。

硬件设备间的兼容性也会直接影响iSCSI存储环境的性能和稳定性。

### 2.2.2 网络适配器配置与优化

网络适配器的配置对于iSCSI性能来说至关重要。一些关键的配置包括:

- **巨型帧(Jumbo Frames)**:通常建议将MTU(最大传输单元)设置为9000字节,以便减少IP包头的开销。

- **TCP chimney offload**:该功能允许将TCP/IP处理从CPU转移到网络适配器,可以减少CPU的负担。

- **IPsec**:如果需要,可以配置IPsec来保护iSCSI流量,但要注意这会增加额外的CPU开销。

- **网络中断亲和性**:将特定的网络流量绑定到特定的CPU核心上,可以减少中断处理的延迟。

在网络适配器中,还需要注意流量控制和拥塞避免策略,如启用IEEE 802.3x流量控制以避免数据包丢失。

## 2.3 安全性与性能考量

### 2.3.1 安全认证机制

iSCSI在设计时就考虑了安全问题。为了保障数据传输的安全性,iSCSI提供了多种认证机制,包括:

- **CHAP**(Challenge Handshake Authentication Protocol):一种流行的认证方式,其中一方通过向对方发送随机数(挑战)并验证响应来验证对方的身份。

- **SRP**(Secure Remote Password Protocol):比CHAP更为安全的认证方式,使用密钥交换机制,保护用户密码不被破解。

- **Kerberos认证**:iSCSI也可以集成Kerberos认证,提供集中式的身份验证。

### 2.3.2 性能调优与监控

iSCSI存储性能的优化依赖于网络配置、硬件性能和协议设置。一些关键的性能调优手段包括:

- **网络调优**:如前所述,巨型帧、TCP chimney offload等设置能够显著影响性能。

- **I/O排队深度**:调整iSCSI发起者的I/O排队深度,可以提升并发I/O的处理能力。

- **目标缓冲池大小**:增加目标端的缓冲池大小有助于处理大量I/O请求。

性能监控通常使用系统监视工具来完成,例如Windows的性能监视器(Performance Monitor)或者第三方性能分析工具。监控指标包括但不限于:

- **响应时间**:测量iSCSI操作从发起至完成所需的时间。

- **吞吐量**:监测单位时间内的数据传输量。

- **IOPS**:每秒进行的输入/输出操作数,是衡量性能的重要指标。

```markdown

| 指标类型 | 说明 | 监控方式 |

| -------------- | ----------------------------- | ----------------------------- |

| 响应时间 | 测量操作完成所需时间 | 系统监视器或自定义脚本 |

| 吞吐量 | 单位时间内传输的数据量 | 系统监视器或专业监控软件 |

| IOPS | 每秒输入/输出操作数 | 性能分析工具或系统监视器 |

```

在性能调优的过程中,重要的是不断监控性能指标,并根据监测结果来调整相关配置。对iSCSI性能的持续优化,对于确保业务连续性和数据可靠性至关重要。

# 3. 搭建高效iSCSI存储基础架构

## 3.1 安装与配置iSCSI启动器

### 3.1.1 iSCSI启动器的安装步骤

iSCSI启动器(iSCSI Initiator)是客户端软件,负责在服务器上发起对iSCSI目标的连接。为了搭建高效的iSCSI存储基

0

0