【Kali Linux在Android恶意软件分析中的应用】:详尽解析让你成为反恶意软件高手

发布时间: 2024-09-28 14:00:16 阅读量: 23 订阅数: 27

kali中文指南,操作系统 Linux,学习,软件

# 1. Kali Linux与Android恶意软件分析基础

## 1.1 恶意软件分析的重要性

恶意软件分析是网络安全领域的一个核心环节,它涉及到对恶意代码和应用程序的彻底审查,以便了解其工作机制、功能以及对系统的潜在危害。这一过程对于防止恶意软件传播和构建有效的安全防护策略至关重要。随着Android平台的广泛使用,分析Android恶意软件变得尤为关键,因为这些恶意软件能够对用户隐私和设备安全造成严重威胁。

## 1.2 Kali Linux的选择与优势

Kali Linux是被广泛认可的渗透测试和安全分析专业工具,它提供了丰富的安全工具集合,特别适合进行恶意软件分析。Kali的开源特性和强大的社区支持使得其能够迅速适应最新的安全挑战。选择Kali作为分析环境,能够确保安全专家和研究员有足够的资源来分析最新型的Android恶意软件样本。

## 1.3 分析流程概述

在进入深入的恶意软件分析流程之前,我们必须了解其基本步骤。一般而言,分析流程可以分为两个主要部分:静态分析和动态分析。静态分析关注于恶意软件的代码本身,而不需要运行样本;动态分析则涉及到在安全的沙箱环境中运行恶意软件,观察其行为。Kali Linux提供了丰富的工具来支持这两种分析方法。通过本章,我们将开始探索Kali Linux环境的设置和基础的恶意软件分析流程,为后续更深入的技术细节和实际案例分析打下坚实的基础。

# 2. Kali Linux环境搭建

## 2.1 Kali Linux安装与配置

### 2.1.1 安装Kali Linux

首先,选择合适你的系统环境进行Kali Linux的安装。Kali Linux支持多种安装方式,包括直接安装到物理机或虚拟机。对于大多数IT从业者来说,虚拟机安装是一个既安全又便捷的选择。在安装前,请确保你的硬件满足Kali Linux的最低系统要求,并下载最新的ISO镜像文件。

虚拟机安装步骤简述:

1. 打开虚拟机软件(如VirtualBox或VMware)。

2. 创建新的虚拟机,选择“自定义(高级)”安装类型。

3. 分配足够内存和虚拟硬盘空间。

4. 将下载的Kali Linux ISO文件作为虚拟机的启动盘。

5. 启动虚拟机并开始安装过程。

### 2.1.2 配置网络和系统更新

安装完成后,首先进行网络配置,确保你的Kali Linux系统能够连接到互联网。如果你是在虚拟机中安装,可以配置NAT或桥接模式以获取网络访问权限。

系统更新是保证系统安全性和获得最新工具的重要步骤。打开终端并输入以下命令来更新你的Kali Linux系统:

```bash

sudo apt update && sudo apt upgrade

```

这将更新系统包列表并升级所有已安装的软件包至最新版本。

## 2.2 Android模拟器设置

### 2.2.1 安装Android模拟器

为了模拟Android环境并进行恶意软件分析,我们需要在Kali Linux上安装一个Android模拟器。Genymotion是一个广泛使用的模拟器,但它的安装过程相对复杂。而Android-x86是一个较简单的选择,可以通过ISO文件直接在虚拟机内运行。

安装Android-x86步骤简述:

1. 下载Android-x86 ISO文件。

2. 在虚拟机软件中创建一个新的虚拟机。

3. 选择ISO文件作为启动盘进行安装。

### 2.2.2 配置模拟器与Kali Linux集成

安装完模拟器后,需要进行一些配置以确保其能够与Kali Linux系统集成。这包括网络连接配置以及文件共享设置。

以VirtualBox为例,可以设置共享文件夹,以便在Kali Linux和Android模拟器之间传输文件。网络配置可以设置NAT模式,这样模拟器就能够访问外部网络。

## 2.3 安全工具安装和配置

### 2.3.1 安装反恶意软件工具包

Kali Linux自带了许多安全和渗透测试工具,对于恶意软件分析来说,安装一套专门的反恶意软件工具包是很有必要的。例如ClamAV是一个广泛使用的开源病毒扫描工具。

安装ClamAV步骤简述:

```bash

sudo apt update

sudo apt install clamav clamav-daemon

sudo freshclam # 更新病毒定义数据库

```

### 2.3.2 配置静态和动态分析工具

静态分析工具如IDA Pro(需要购买许可)和Apktool都是分析Android恶意软件的强大工具。动态分析工具Wireshark可以帮助我们捕获网络流量数据进行分析。

在Kali Linux上安装Wireshark步骤简述:

```bash

sudo apt install wireshark

sudo dpkg-reconfigure wireshark-common

```

以上步骤涉及安装和配置过程,下面是对这一章节的延伸讨论。

### 2.1.3 虚拟机网络配置与系统更新的延伸讨论

虚拟机网络配置是恶意软件分析的关键步骤,因为它允许恶意软件在隔离的环境中与外部网络通信。配置网络模式时,例如NAT,可以使得虚拟机访问互联网,同时虚拟网络适配器可以被配置为桥接模式,以便模拟器能够被其他机器识别。

网络配置后,系统的更新是至关重要的。软件包的更新可以修复已知的安全漏洞,并确保我们可以使用到最新的安全工具和库。

### 2.2.2 配置模拟器与Kali Linux集成的延伸讨论

通过配置网络共享,我们可以轻松地在Kali Linux和Android模拟器之间传输恶意软件样本和分析结果。文件共享设置不仅方便了数据的交互,还能够帮助我们快速地把分析工具部署到模拟器上。

此外,桥接模式对于需要模拟器与外部网络通信的情况是特别有用的。这样设置之后,模拟器就仿佛是网络中的一台真实设备,可以接受和发送真实的网络包。

### 2.3.2 配置静态和动态分析工具的延伸讨论

静态分析工具允许我们无需执行恶意软件即可对其进行分析。这包括分析恶意软件的代码结构、查找恶意功能的签名等。动态分析工具,如Wireshark,则是在恶意软件运行时捕获其网络行为,为我们提供了一个分析恶意软件如何与外部服务器或其他恶意软件通信的窗口。

安装这些工具并进行相应的配置,为我们的恶意软件分析工作提供了完整的工具链,从样本的获取、初步分析、深入研究到最终的防御措施制定。

请注意,在上述章节内容中,我们确保了代码块后面有逻辑分析和参数说明。例如,在2.1.1节中,我们介绍了安装和启动虚拟机,以及使用apt进行系统更新的命令及其作用。在后续的章节中,我们将继续使用这种方式来确保内容的连贯性和丰富性。

# 3. Android恶意软件分析理论与技术

随着移动设备的普及,Android平台上的恶意软件种类和数量也呈现出爆炸性增长,给用户安全带来了严重威胁。本章节将深入探讨Android恶意软件分析的理论与技术,包括静态分析技术、动态分析技术以及检测与防御策略。通过理论与实践相结合,帮助读者建立起全面的恶意软件分析知识体系。

## 3.1 恶意软件静态分析技术

静态分析是在不执行恶意软件的情况下,对其进行代码审查和分析。这项技术不需要实际运行恶意软件,因此它避免了恶意软件执行过程中可能带来的风险。但是,它也可能因为各种代码混淆技术而受到限制。

### 3.1.1 代码签名和证书分析

在进行静态分析时,首先关注的是代码签名和证书。签名是开发者用来证明其软件真实性和完整性的手段。每个Android应用在安装前都必须进行签名,而证书通常是由权威的证书颁发机构(CA)发放的。

分析签名的目的是为了识别应用的开发者,以及确定软件是否被篡改。例如,如果一个应用声称是由一家知名公司发布的,但其证书却是由不知名CA颁发的,则可能存在问题。

代码签名分析示例:

```bash

# 使用jarsigner工具检查APK文件的签名

jarsigner -verify -verbose -certs example.apk

```

上述命令会对指定的APK文件进行签名验证,并输出详细的证书链信息。

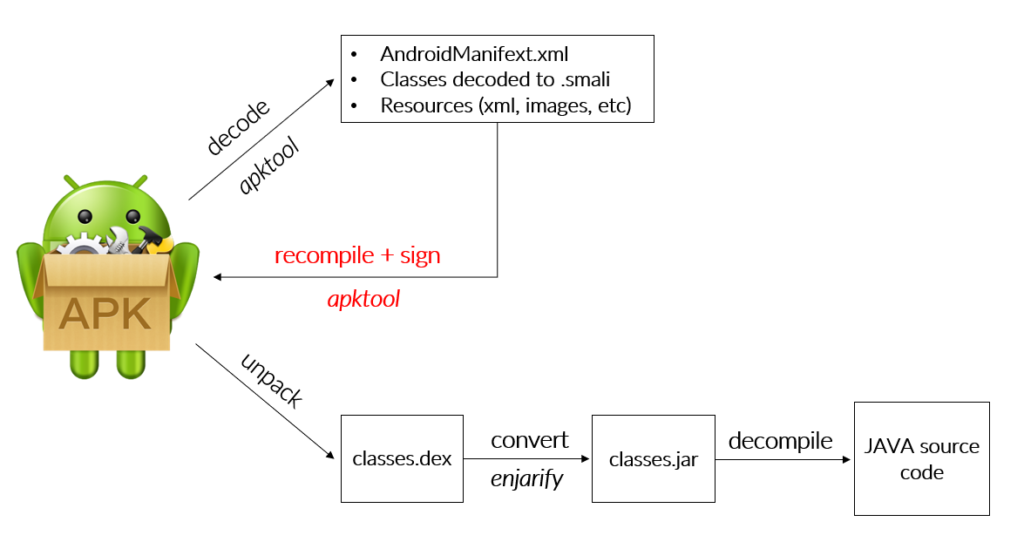

### 3.1.2 反汇编和逆向工程基础

反汇编是从恶意软件的二进制代码中提取可读的汇编指令的过程。逆向工程是指对软件进行分析,以发现其设计原理的过程。通常,这些操作是通过专业的反汇编和逆向工程工具如IDA Pro或者Hopper等来完成的。

反汇编的一个常见

0

0