【利用Kali Linux进行Android设备的Wi-Fi安全评估】:专家级指南

发布时间: 2024-09-28 14:22:34 阅读量: 46 订阅数: 36

# 1. Kali Linux简介与安装

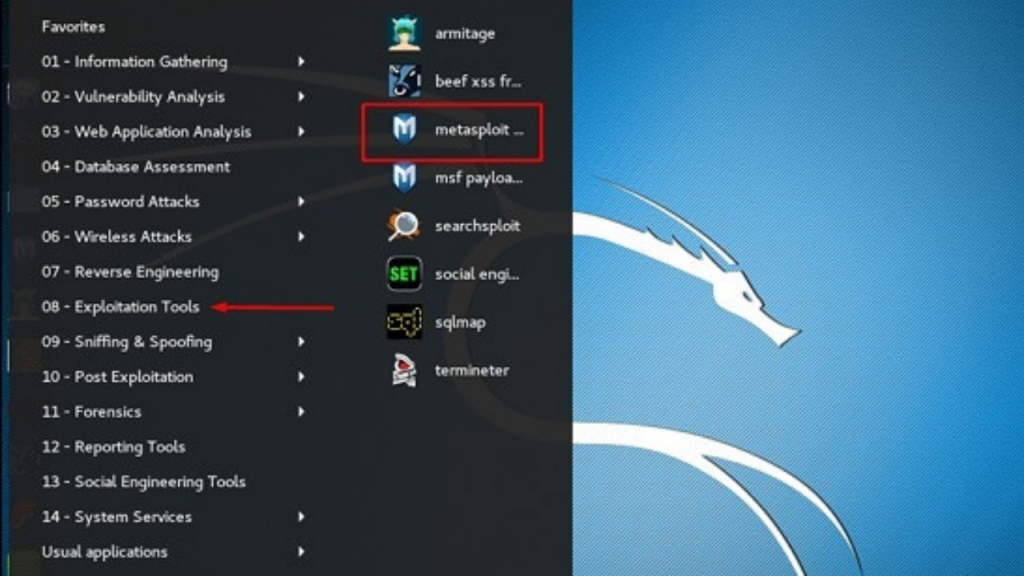

Kali Linux是一个基于Debian的Linux发行版,专为数字取证和渗透测试而设计。这个章节将介绍Kali Linux的特性,并指导读者完成安装过程。

## 1.1 Kali Linux特性介绍

Kali Linux拥有一个庞大的工具库,这些工具可以帮助专业人士在网络安全领域进行各种操作,如渗透测试、安全审计和逆向工程。它支持ARM架构,易于在多种硬件上运行,并且是一个开源项目,具有活跃的社区支持。

## 1.2 安装Kali Linux

安装Kali Linux可选择多种方式,包括传统的物理安装和更为方便的虚拟机安装。以下是安装的基本步骤:

1. 下载Kali Linux ISO文件。

2. 制作启动U盘或刻录光盘。

3. 从启动介质引导计算机,进行安装。

对于虚拟环境,可以使用如VirtualBox或VMware工具创建一个新的虚拟机,并选择下载的Kali Linux ISO文件作为启动盘。接下来,按照安装向导进行系统分区和配置。

安装Kali Linux的过程中,用户可以选择默认配置或手动配置网络设置、磁盘分区和系统镜像等。为了保证最佳安全和性能,建议对系统进行分区加密并创建一个非root用户。

通过安装Kali Linux,你已经为深入学习网络安全和进行安全评估打下了基础。接下来的章节将引导你通过Android设备的Wi-Fi安全评估,掌握更多实战技巧。

# 2. Android Wi-Fi安全基础知识

### 2.1 Wi-Fi协议和安全性概述

#### Wi-Fi工作原理

Wi-Fi,全称为Wireless Fidelity,是一种允许电子设备通过无线信号连接到局域网的技术。Wi-Fi网络通常以无线路由器为中心,利用无线电波传输数据。数据首先被分割成较小的数据包,并通过无线电波从发送设备传输到接收设备。

Wi-Fi工作在2.4 GHz或5 GHz的ISM(工业、科学和医疗)无线电波段。这两种频段都使用无线电频率来传输数据,但5 GHz频段较少受干扰,并能提供更高速的数据传输速率,尽管它的传播距离和穿透能力较弱。

每个Wi-Fi接入点都会广播一个SSID(Service Set Identifier),该标识符用于区分不同的网络,用户可以选择要连接的网络。一旦设备连接到网络,它就可以通过路由器访问互联网。

#### Wi-Fi安全标准演变

随着无线网络的普及,安全问题逐渐成为主要关注点。Wi-Fi的安全标准经过了多次迭代,以提供更加强大和安全的连接方式。最开始是WEP(Wired Equivalent Privacy),但由于其安全性较差,很快被WPA(Wi-Fi Protected Access)替代。

WPA引入了TKIP(Temporal Key Integrity Protocol)加密,提高了安全性。然而,随着时间的推移,TKIP也被证明存在安全漏洞,因此最终被WPA2(Wi-Fi Protected Access 2)取代,它使用了更加健壮的AES加密算法。

最近,WPA3作为最新的安全标准被推出,它增加了多项安全改进,包括更强大的加密和防止密码猜测攻击的能力。WPA3的推出使得Wi-Fi安全性达到了新的高度,但仍然需要用户和管理员的关注以保持网络安全。

### 2.2 Android设备与Wi-Fi的交互

#### Android Wi-Fi组件和API

Android设备使用Wi-Fi模块与无线网络进行交互,该模块由多个组件和API组成。核心组件包括Wi-Fi硬件驱动、Wi-Fi管理器(WifiManager)和服务(WifiService),它们共同工作来维护设备与无线网络的连接。

Wi-Fi管理器提供了应用程序访问Wi-Fi状态和控制Wi-Fi设置的API。它使开发者能够执行诸如扫描网络、连接/断开连接、配置静态IP地址以及请求和更改Wi-Fi状态等操作。

Android平台上的Wi-Fi API包括了与Wi-Fi相关的所有功能,例如监听网络状态、处理扫描结果、管理Wi-Fi配置文件和监控Wi-Fi的安全性。应用层可以通过这些API与系统层的WifiManager进行交互,从而实现对Wi-Fi状态的管理和操作。

#### Android Wi-Fi安全模式解析

Android支持多种Wi-Fi安全模式,如WEP, WPA-PSK (WPA-Personal), WPA2-PSK (WPA2-Personal), WPA3等。每种模式都有其特定的安全要求和算法。

以WPA2-PSK为例,它使用PSK(Pre-Shared Key)作为身份验证和加密过程的一部分。这意味着,只有知道预共享密钥的设备才能访问网络。AES(高级加密标准)通常与WPA2-PSK结合使用,提供了比TKIP更高的安全级别。

而在Android上配置这些安全模式,通常需要访问设备的“设置”菜单,然后在Wi-Fi设置中选择适当的加密选项。一些高级用户和开发者可能会通过编程方式使用Android提供的API直接修改这些设置。

```java

WifiConfiguration wifiConfig = new WifiConfiguration();

wifiConfig.SSID = String.format("\"%s\"", ssid);

wifiConfig.preSharedKey = String.format("\"%s\"", WifiManager.securitytypes.WPA2_PSK + ":" + psk);

```

在上述代码段中,创建了一个新的`WifiConfiguration`对象,用来表示一个新的Wi-Fi配置。SSID和PSK被设置,以配置一个WPA2-PSK安全模式的网络。需要注意的是,Android代码中的`String.format`方法用于避免在SSID或PSK中直接包含双引号。

### Android设备与Wi-Fi的交互

#### Wi-Fi组件和API

Android 设备通过 Wi-Fi 组件与 Wi-Fi 网络进行交互。这些组件包括 Wi-Fi 硬件驱动程序、Wi-Fi 管理器(WifiManager)和服务(WifiService),它们共同负责维护设备与 Wi-Fi 网络的连接。Wi-Fi 管理器提供了一套 API,使得应用程序能够访问 Wi-Fi 状态,控制 Wi-Fi 设置。而 WifiService 负责处理底层网络通信。

#### Wi-Fi安全模式解析

Android 设备支持多种 Wi-Fi 安全模式,例如 WEP、WPA-PSK (WPA-Personal)、WPA2-PSK (WPA2-Personal)、WPA3 等。这些模式采用不同的安全算法和协议。例如,WPA2-PSK 使用预共享密钥(PSK)进行身份验证和加密,而 WPA3 引入了前向保密(Forward Secrecy)和更高级的加密方法。

在 Android 上配置 Wi-Fi 安全模式时,用户通常需要进入“设置”菜单,选择相应的加密选项。对于高级用户和开发人员来说,也可以通过编写代码来访问和修改这些设置。以下是一个简单的例子,展示了如何使用 Android API 来创建和配置一个 WPA2-PSK 安全模式的 Wi-Fi 网络:

```java

WifiConfiguration wifiConfig = new WifiConfiguration();

wifiConfig.SSID = String.format("\"%s\"", "MySecureNetwork");

wifiConfig.preSharedKey = String.format("\"%s\"", "MySecurePassword");

WifiManager wifiManager = (WifiManager) context.getSystemService(Context.WIFI_SERVICE);

wifiManager.addNetwork(wifiConfig);

wifiManager.disconnect();

wifiManager.enableNetwork(***workId, true);

```

在这段代码中,我们首先创建了一个 `WifiConfiguration` 对象,用来定义新的 Wi-Fi 网络配置。接着,我们指定了网络的 SSID 和预共享密钥。通过获取系统的 `WifiManager` 服务,我们添加了这个配置,并强制断开当前连接,然后启用新配置的网络。

### Wi-Fi安全模式的实现与配置

要实现 Wi-Fi 安全模式,开发人员需要了解 Android 提供的 WifiManager API。通过这些 API,可以实现网络的扫描、连接、配置和管理。重要的是要注

0

0