物联网安全:SWAT在保护IoT设备中的策略

发布时间: 2024-12-04 11:33:48 阅读量: 17 订阅数: 25

SWAT模型:pcpSTAT中文手册

参考资源链接:[SWAT用户指南:中文详解](https://wenku.csdn.net/doc/1tjwnohspj?spm=1055.2635.3001.10343)

# 1. 物联网设备的安全挑战概述

随着物联网(IoT)设备的普及,这些设备成为我们日常生活和工业生产的关键组成部分,它们的使用场景和功能变得越来越丰富。然而,随之而来的是安全挑战的增加。物联网设备通常直接连接到互联网,没有经过充分的隔离和保护措施,这就给攻击者提供了可乘之机。设备的安全漏洞可能被利用来发动攻击,例如分布式拒绝服务(DDoS)攻击、数据泄露甚至更为严重的物理设备操控。这些风险不仅威胁到单个设备的安全性,还可能危及整个网络的安全性和稳定性。

本章我们将探讨物联网设备面临的安全挑战,对当前的安全威胁进行分类,并概述为应对这些挑战而采取的策略。我们会分析物联网设备在设计、部署和维护过程中的安全漏洞,并探索如何通过安全最佳实践来防范潜在的网络攻击。

- **设备设计层面**:包括硬件安全设计、固件的更新机制和安全配置。

- **网络层面**:涉及设备与设备之间以及设备与中心服务器之间的安全通信。

- **用户层面**:关注用户身份验证、数据隐私保护和安全配置的最佳实践。

通过深入理解物联网设备的安全挑战,行业专家和开发者可以更好地实施安全措施,确保物联网设备的可靠性和安全性。

# 2. SWAT的安全基础与架构

### 2.1 SWAT的概念和功能介绍

#### 2.1.1 SWAT的定义和目的

SWAT(Security Weighted Advanced Threats)是一种先进的安全框架,旨在提供一种层次化、多维度的安全解决方案,为物联网设备提供深入的防护。其核心思想是通过赋予安全以权重(即重视度),确保在物联网设备生命周期的每个阶段都能得到相应的安全保护。

SWAT的目的是建立一个针对物联网设备的安全生态,通过预防、检测、响应和恢复四个维度,构建安全机制。通过这种方式,SWAT不仅能够应对已知的安全威胁,还能够对新型的、未知的、复杂的安全挑战做出快速反应。

#### 2.1.2 SWAT在物联网安全中的角色

在物联网安全领域,设备安全性的要求与传统的IT系统存在很大的不同。物联网设备常常部署在恶劣的环境下,同时它们的计算能力和存储资源有限,这些都对安全解决方案提出了独特的挑战。SWAT框架通过灵活的安全权重分配,针对不同设备和应用场景提供定制化的安全防护方案。这样,物联网设备即使在有限的资源下,也能获得相对较高的安全性。

SWAT的出现正是为了解决物联网安全中的诸多问题,包括但不限于设备身份验证、数据加密、安全审计等关键领域。通过多层次的安全措施,SWAT帮助构建一个安全可靠的物联网生态系统。

### 2.2 SWAT的安全架构解析

#### 2.2.1 分层安全模型

SWAT采用的分层安全模型将安全措施分为多个层面,每个层面都包含若干安全策略和措施。从物理层到应用层,SWAT的分层模型如下:

1. 物理和环境层:确保物联网设备的物理安全,防止非法访问和环境因素造成的设备损坏。

2. 网络层:保护物联网设备的网络传输,防止数据截获和中间人攻击。

3. 主机层:保障设备自身安全,如操作系统安全和应用程序的安全。

4. 应用层:确保运行在设备上的应用程序的安全性,防止恶意软件和攻击者利用应用程序漏洞。

5. 数据层:保护存储在设备上的数据,确保数据的完整性和机密性。

6. 管理层:制定整体的安全策略和管理措施,包括安全监控、预警和响应机制。

#### 2.2.2 安全服务和机制

在每个层面,SWAT都提供了一系列的安全服务和机制。这些服务和机制的组合不仅涵盖了传统安全防护的各个方面,而且针对物联网设备的特殊性进行了优化和改进。下面是一些关键的安全服务和机制:

- 访问控制:实现基于角色的访问控制(RBAC),确保只有授权用户才能访问特定资源。

- 数据加密:利用对称和非对称加密技术保护数据在存储和传输过程中的安全。

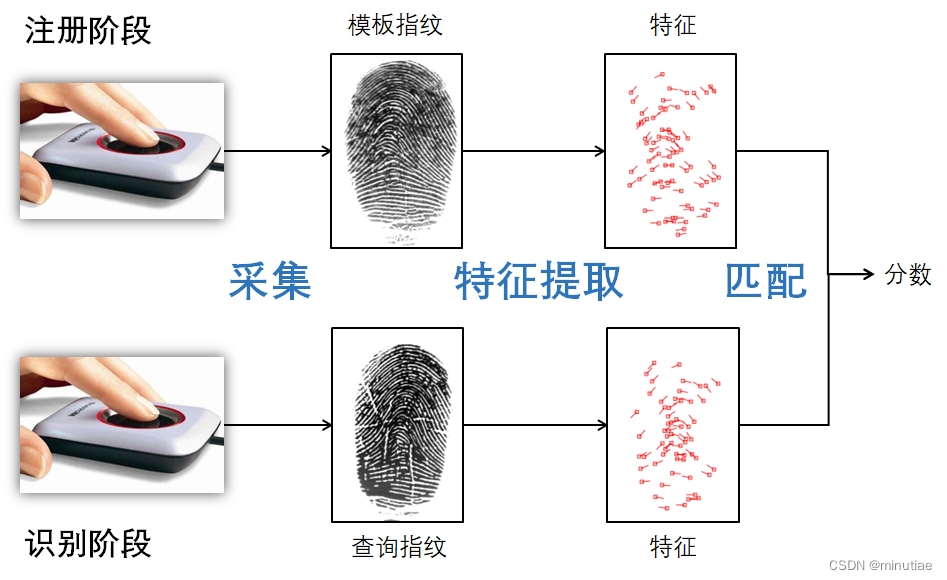

- 身份验证和授权:通过双因素认证机制和基于策略的授权方法,提高安全性。

- 安全监控:实施实时的安全监控和分析,以检测和响应潜在的安全威胁。

- 审计和合规性:建立安全审计流程,确保所有安全措施遵守相关的标准和法规。

### 2.3 SWAT与现有安全标准的融合

#### 2.3.1 国际安全标准概览

SWAT框架在设计时考虑了众多国际和行业内的安全标准。这些标准确保了SWAT在实施时的通用性和适用性。国际安全标准如ISO/IEC 27001和NIST SP 800-53为SWAT的构建和实施提供了指导原则。此外,专门针对物联网设备的安全标准,如ETSI EN 303 645,也为SWAT的物联网安全措施提供了基准。

#### 2.3.2 如何在SWAT中实现标准合规

为了确保SWAT符合上述安全标准,必须将标准中的最佳实践融入到SWAT的安全架构之中。例如,通过以下步骤实现:

- 评估现有安全措施与标准的对齐度。

- 根据标准要求调整安全策略和操作流程。

- 实施定期的安全审计以验证合规性。

- 对潜在的不合规点进行修正,并持续跟踪改进。

通过这些措施,SWAT不仅能够达到国际安全标准的要求,还能够根据企业或组织的具体需求进行优化调整。这样的策略,使得SWAT成为物联网安全领域中既灵活又强大的安全解决方案。

```markdown

### 表格:SWAT与现有安全标准对照表

| 标准编号 | 标准名称 | SWAT如何实现 |

| ------------------ | ---------------------------------------- | ---------------------------------- |

| ISO/IEC 27001 | 信息安全管理体系国际标准 | 在安全管理层面融入ISO 27001控制项 |

| NIST SP 800-53 | 针对信息系统和组织的联邦信息安全控制标准 | 对照NIST控制集调整安全措施 |

| ETSI EN 303 645 | 物联网设备安全通用要求 | 针对物联网设备定制安全策略 |

```

在实现这些安全标准的同时,SWAT借助代码块、流程图等工具,为执行逻辑提供了清晰的说明,并通过表格详细阐述了与各种安全标准的融合方式。

```mermaid

graph TD

A[开始] --> B[评估现有安全措施与标准的对齐度]

B --> C[根据标准要求调整安全策略和操作流程]

C --> D[实施定期的安全审计以验证合规性]

D --> E[对潜在的不合规点进行修正]

E --> F[持续跟踪改进]

F --> G[结束]

```

通过这个mermaid流程图,我们可以清楚地看到SWAT实现标准合规的具体步骤,从而进一步确保物联网设备在各个层面上的安全。

在下一章节中,我们将深入探讨SWAT在物联网设备中的安全策略实践应用,包括设备身份验证、数据加密和安全审计等关键环节。这些应用进一步展示了SWAT框架在实际环境中的有效性,并提供了可以借鉴的最佳实践。

# 3. SWAT安全策略实践应用

## 3.1 设备身份验证与授权

身份验证与授权是物联网设备安全的

0

0