SWAT性能优化:减少资源消耗,极速安全扫描

发布时间: 2024-12-04 10:32:27 阅读量: 24 订阅数: 25

SWAT-Vote:Xinecraft的SWAT4 Voting Mod

参考资源链接:[SWAT用户指南:中文详解](https://wenku.csdn.net/doc/1tjwnohspj?spm=1055.2635.3001.10343)

# 1. SWAT性能优化概述

在当今快速发展的IT领域,系统监控和网络扫描工具(System Watchdog and Traffic Scanner,简称SWAT)已经成为了安全防护和性能监控不可或缺的组成部分。然而,随着网络环境的日益复杂,SWAT的性能优化显得尤为重要。本章将概述SWAT性能优化的基本概念、目的和实现步骤。

性能优化的目的是为了提高SWAT的扫描速度和效率,确保其在各种环境下的稳定性和可靠性。同时,通过优化,我们旨在减少系统的资源消耗,特别是CPU和内存的使用,从而提升整体系统性能。

性能优化通常涉及以下几个方面:调整扫描参数以提高效率、合理调度扫描任务以减少资源竞争,以及对扫描数据进行有效管理。本章将为读者提供SWAT性能优化的初步了解,并在后续章节中深入探讨具体的优化策略和实践案例。

# 2. SWAT的基础理论分析

## 2.1 SWAT的工作原理

### 2.1.1 SWAT扫描机制

SWAT(System Wide Automatic Tuner)是一种基于监控系统资源消耗并动态调整运行参数来优化性能的工具。它能够实时监控应用程序或系统的性能,并根据预设的规则自动调整配置以改善性能。SWAT扫描机制的目的是在尽可能不影响正常工作流的前提下,找出系统中的性能瓶颈并优化。

为了实现这一目标,SWAT会周期性地对系统进行全面的性能扫描,包括CPU使用率、内存消耗、磁盘I/O以及网络I/O等方面。在扫描过程中,它通过内嵌的监测模块来收集系统运行的各项指标数据。

SWAT的扫描周期是可配置的,并且在不同的系统和应用场景中会有不同的设置。扫描周期过长可能无法及时反映系统状态的变化,而过短则可能导致系统负担过重,影响正常工作。因此,SWAT的扫描机制需要经过合理的配置,以达到最优的扫描频率和准确性。

### 2.1.2 扫描过程中的资源使用模式

SWAT扫描机制在执行过程中,会跟踪和记录不同资源的使用模式。这些模式包括但不限于:

- CPU周期使用:SWAT监控CPU的空闲时间和占用率,了解处理工作负载的能力。

- 内存消耗:通过监控内存使用率,SWAT可以识别出是否有过多内存分配给不必要的进程。

- 磁盘I/O行为:SWAT检测磁盘读写活动,判断是否存在I/O瓶颈。

- 网络I/O状态:监控网络流量,识别网络带宽是否成为性能瓶颈。

SWAT会将这些信息汇总,并通过分析这些数据来确定是否存在潜在的性能问题。例如,如果一个进程频繁发生I/O等待,那么SWAT可能会建议增加该进程的I/O优先级或调整其I/O调度策略。

SWAT的资源使用模式分析通常伴随着多种优化策略,比如负载平衡、任务调度调整等。如果发现系统中的某个资源长期处于饱和状态,SWAT会尝试通过将资源重新分配给其他任务或调整任务的执行顺序来减少资源的竞争。

## 2.2 SWAT性能优化的理论依据

### 2.2.1 系统性能评估标准

要对SWAT的工作原理进行深入分析,首先需要明确性能评估的标准。通常情况下,系统性能可以通过以下几个维度进行评估:

- 吞吐量:系统在单位时间内完成任务的数量。

- 响应时间:系统对请求做出响应所需的时间。

- 资源利用率:系统资源(CPU、内存、磁盘、网络等)被使用的程度。

- 可靠性和稳定性:系统在长时间运行下能否保持性能的一致性。

SWAT在性能优化过程中,会综合考虑这些评估标准,并着重优化那些对用户体验影响最大的部分。例如,在高并发的网络服务中,SWAT可能会优先优化响应时间,而在计算密集型应用中,则可能更加关注提升CPU的吞吐量。

### 2.2.2 性能瓶颈识别与分析

性能瓶颈是影响系统运行效率的关键点,也是SWAT优化工作的重点。性能瓶颈的识别通常依赖于前期的性能数据收集和分析工作。SWAT会比较关键性能指标与基准或阈值,以此来确定瓶颈所在。

识别瓶颈之后,SWAT会进一步分析瓶颈产生的原因。比如,一个高CPU使用率可能是由于CPU密集型任务过多,而内存瓶颈可能由于内存泄漏或不恰当的内存分配策略。SWAT通过收集详细的性能数据,包括系统调用、进程资源使用情况、事件队列状态等,来综合分析性能瓶颈的根本原因。

在识别和分析了性能瓶颈之后,SWAT会根据分析结果提出优化建议。这些建议可能是调整系统配置、增加硬件资源或修改软件配置等。SWAT会给出详细的优化方案,并在实施后再次评估系统性能,形成一个持续的性能优化周期。

### 2.2.3 性能优化策略

在对系统性能有了全面评估,并识别出性能瓶颈后,SWAT需要制定相应的优化策略。优化策略的制定需要综合考虑系统架构、应用需求、资源限制等因素。SWAT提供的优化策略一般包括但不限于以下几种:

- 资源扩展:增加CPU、内存、磁盘等硬件资源。

- 代码优化:对应用程序进行代码审查,优化算法和数据结构。

- 任务调度:调整任务的执行优先级和调度策略,改善资源分配。

- 负载均衡:在网络应用中,通过负载均衡分散请求,避免单一节点过载。

SWAT会根据系统的实际情况,建议采用最合适的优化策略。对于资源使用模式的优化,SWAT会使用动态调整的方法,而非静态配置。这样的动态调整允许系统在不同的工作负载下保持最优状态。

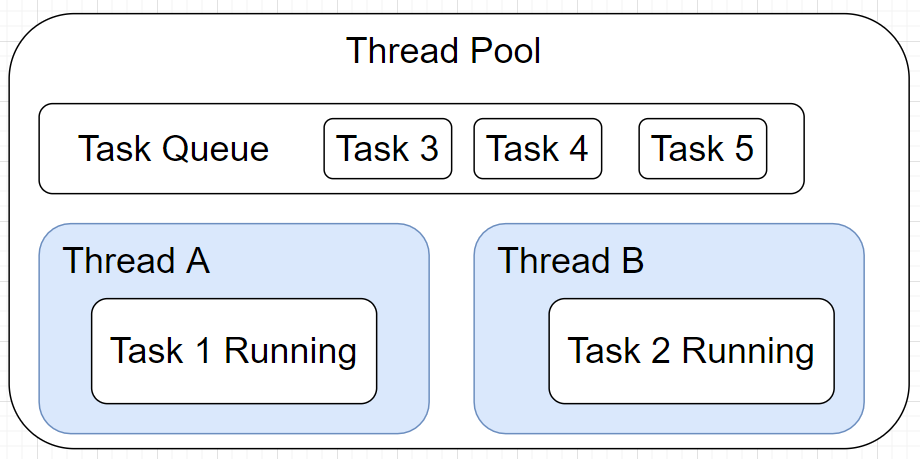

例如,SWAT可能会根据CPU使用率动态地调整线程池的大小,或者根据网络I/O的实时数据调整网络缓冲区的大小。动态调整策略的目的是保持系统在资源分配上的灵活性和适应性,确保在多变的工作负载下仍然能够保持高效的性能表现。

SWAT在实施优化策略后,会持续监控优化效果,并根据监控结果继续调优。通过这样的方式,SWAT确保了系统能够不断适应工作负载的变化,从而达到长期的性能优化。

以上内容展现了SWAT工作原理的核心部分,深入探讨了其扫描机制和资源使用模式的分析,以及性能优化的理论依据。在后续章节中,我们将进一步探讨SWAT性能优化的实践操作,包括扫描参数调优、任务调度优化和数据管理等方面的策略。

# 3. SWAT性能优化实践

## 3.1 扫描参数调优

SWAT作为一个性能强大的安全扫描工具,其扫描参数的优化对整体性能有着显著影响。本小节将深入探讨如何通过调整扫描参数来提升性能。

### 3.1.1 网络扫描参数设置

网络扫描是SWAT的重要功能,而合理配置网络扫描参数是优化性能的关键。首先,我们需要理解几个核心参数:`--rate`(控制扫描速率)、`--并发数`(同时发起的连接数量)和`--延时`(控制连接间隔时间)。

一个基本的网络扫描参数设置的示例如下:

```shell

swat scan --rate 1000 --并发数 100 --延时 10ms target网站

```

解释一下上述参数:

- `--rate 1000`:限制扫描器每秒发送的请求数量为1000。

- `--并发数 100`:同时发起的连接数量。

- `--延时 10ms`:每次请求之间保持10毫秒的间隔。

通过合理设置这些参数,可以有效避免目标服务器的过载,同时尽可能减少扫描时间。此外,还需注意目标网站的性能和服务器响应能力,适当的调优可以显著提高扫描效率。

### 3.1.2 CPU和内存限制

SWAT在执行大规模扫描任务时,可能会消耗大量的CPU和内存资源。合理限制资源使用能够在不牺牲性能的前提下,确保系统稳定运行。

对于CPU资源的限制,可以使用以下参数:

```shell

swat scan --cpu-limit 75 target网站

```

这里`--cpu-limit`参数用于限制CPU的使用率,数值范围为0到100,该例子中设置为75%,意味着SWAT在执行过程中将尽量不占用超过75%的CPU资源。

对于内存的限制,SWAT并没有直接的参数,但可以通过操作系统的资源管理器或第三方工具来实现。一般情况下,限制内存使用并不会对SWAT的扫描性能产生显著影响,因为SWAT本身对内存的使用已经做了优化。

### 表格:SWAT扫描参数及其影响

| 参数 | 描述 | 调优影响 |

0

0