【Arch Linux:服务管理与系统监控】

发布时间: 2024-09-26 12:13:50 阅读量: 214 订阅数: 48

# 1. Arch Linux系统概述与服务管理基础

## 1.1 Arch Linux简介

Arch Linux 是一个独立于其他Linux发行版的轻量级系统,以其滚翻式更新、包管理系统的高效以及简洁的系统配置而闻名。它采用滚动更新模式,这意味着用户总是在使用最新版本的软件包。Arch Linux 使用 Pacman 作为包管理器,这使得安装、更新和管理软件变得简单。

## 1.2 系统服务管理的重要性

服务管理在Linux系统中占有核心地位,保证了系统正常运作及用户需求的满足。服务(或称守护进程)是指在后台运行的程序,它们提供了诸如网络连接、用户认证等功能。理解服务管理是系统管理员工作的重要部分,因为它们影响着系统安全、稳定性和性能。

## 1.3 Arch Linux服务管理初探

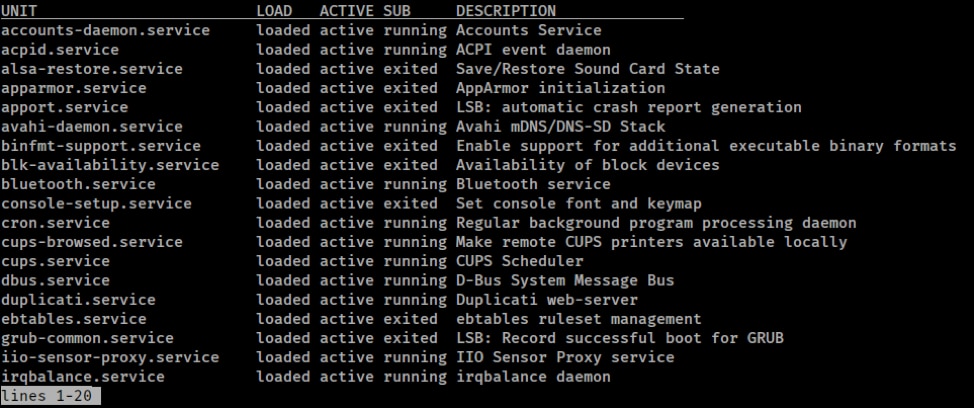

在Arch Linux中,服务管理通常通过Systemd实现,Systemd是一个系统和服务管理器,负责初始化系统并管理系统服务的整个生命周期。Systemd提供了一套强大的命令集来启动、停止、重启服务,以及检查服务状态。

通过接下来的章节,我们将深入探讨服务管理的理论基础、实践技巧以及优化方法。

# 2. 服务管理实践技巧

## 2.1 服务管理的理论基础

### 2.1.1 服务与进程的关系

在操作系统中,服务通常是指在后台运行的进程,这些进程提供了各种系统功能或网络服务。它们可能是系统级服务,如数据库服务器、Web服务器或消息队列等;也可能是用户级服务,如图形界面环境或应用程序。服务和进程之间的关系是紧密相连的,每个服务背后通常对应一个或多个进程。

服务与进程之间的关系可以从以下几个方面深入理解:

- **服务的启动和停止**通常通过管理进程来实现。例如,在Linux系统中,服务可以通过systemd或SysVinit等服务管理工具来启动或停止。这些工具实际上是在控制后台运行的进程。

- **服务的监控**也意味着对相关进程状态的监控。例如,使用`ps`、`top`或`htop`等命令可以查看服务进程的运行状态,包括CPU使用率、内存占用、运行时间等。

- **服务的依赖关系**实质上是进程之间的依赖。一个服务可能依赖于其他服务,这在进程层面体现为进程启动顺序和资源依赖。

理解服务与进程的关系对于高效地管理一个服务至关重要。比如,在优化系统性能时,我们需要理解哪些服务进程在系统资源利用上是关键的,从而对这些进程进行优化。

### 2.1.2 服务管理的主要方法

服务管理是系统管理员的一项基础工作,它关系到系统运行的稳定性和效率。现代Linux系统提供了多种服务管理方法,它们各自有不同的特点和应用场景。

#### Systemd方法

Systemd是一种现代的、广泛使用的初始化系统和服务管理器。它为Linux提供了一种高效的方式来启动和管理服务进程。Systemd的主要特点包括:

- **单元文件**:Systemd使用单元文件(unit files)来描述服务,这些文件定义了服务的依赖关系、资源限制等参数。

- **并行启动**:Systemd可以并行启动服务,极大地缩短了系统启动时间。

- **日志管理**:Systemd集成了journalctl工具来管理服务日志,这简化了日志的管理和检索。

- **Cgroups集成**:Systemd管理服务的方式还与Linux控制组(cgroups)集成,允许对进程进行资源分配和限制。

#### SysVinit方法

SysVinit是较早的服务管理方法,它通过脚本文件来启动和停止服务。SysVinit的一些关键特性如下:

- **启动脚本**:每个服务都对应一个启动脚本,位于`/etc/init.d/`目录下。这些脚本通常有start、stop、restart、status等操作。

- **运行级别**:SysVinit使用运行级别来定义系统启动或关机时应该执行哪些服务。运行级别通常在`/etc/inittab`文件中定义。

- **顺序控制**:服务的启动顺序由脚本中的特定标记(如`chkconfig`)控制。

#### Upstart方法

Upstart是Ubuntu引入的一个初始化系统,旨在替代传统的SysVinit。Upstart的主要特点包括:

- **事件驱动模型**:Upstart采用事件驱动的方式来管理服务,服务可以响应各种系统事件来启动或停止。

- **配置文件**:Upstart使用`.conf`配置文件来定义服务,这些文件位于`/etc/init/`目录下。

- **并发启动**:Upstart同样支持并发启动服务,提升系统启动速度。

通过比较这些服务管理方法,我们可以看到Systemd已经成为Linux服务管理的主流方法,它提供了丰富的功能和高性能的管理方式。而SysVinit和Upstart虽然在新系统中使用较少,但它们在历史上的贡献对现代服务管理器的形成有着深远的影响。选择合适的服务管理方法对于不同的系统环境和管理需求都非常重要。

# 3. 系统监控的理论与工具

随着信息技术的快速发展,系统监控已成为确保IT基础设施稳定运行的关键组成部分。系统监控不仅能够帮助IT专业人员及时发现并解决系统问题,还可以通过性能分析指导系统优化。本章将深入探讨系统监控的理论基础、常用工具以及性能分析与优化策略。

## 3.1 系统监控的理论基础

### 3.1.1 监控的重要性与目标

系统监控的目的是保障系统的稳定性和可用性。通过实时跟踪系统的运行状态,监控可以帮助管理员发现资源瓶颈、性能下降、故障以及安全威胁等潜在问题。监控系统应具备以下几个核心目标:

- **实时性**:监控系统必须能够实时或近实时地捕捉到系统状态的变化。

- **准确性**:监控数据必须准确反映系统的实际状态,减少误报和漏报。

- **可扩展性**:监控系统应能够支持不同规模和不同类型的系统。

- **可操作性**:监控结果应提供足够的信息,帮助管理员快速定位和解决问题。

### 3.1.2 监控系统的分类

根据监控的对象和目的,系统监控可以分为多种类型:

- **基础架构监控**:监控服务器、网络设备等硬件的健康状态和性能指标。

- **应用性能监控(APM)**:监控应用程序的响应时间、事务处理能力等关键性能指标。

- **日志监控**:收集、存储和分析日志文件,以检测和响应系统中发生的事件。

- **网络监控**:监控网络流量、带宽使用以及网络延迟等。

- **安全监控**:关注潜在的安全威胁、异常行为和入侵尝试等。

## 3.2 常用系统监控工具介绍

### 3.2.1 System Monitoring Tools

System Monitoring Tools是监控系统状态的基础工具,它们可以帮助IT专业人员收集系统运行的关键信息。常见的系统监控工具有:

- **Nagios**:一个功能强大的监控系统,支持插件,可进行网络和服务状态监控,及早发现系统问题。

- **Zabbix**:一个高度集成的开源监控解决方案,支持自动发现网络设备和应用程序。

- **Prometheus**:采用拉取模式的数据收集方式,提供了灵活的查询语言和图形界面。

### 3.2.2 日志管理工具

日志管理工具对于跟踪和分析系统活动,确保系统安全至关重要。一些常用的日志管理工具包括:

- **rsyslog**:一个快速和可靠的系统日志守护进程,支持远程日志传输。

- **ELK Stack**:由Elasticsearch、Logstash和Kibana组成的日志分析平台,支持复杂查询和可视化。

- **Graylog**:一个集中式的日志管理平台,提供了日志收集、存储和分析的功能。

## 3.3 系统性能分析与优化

### 3.3.1 性能监控指标

系统性能监控指标是衡量系统是否运行良好的关键数据。常见的性能监控指标包括:

- **CPU使用率**:衡量CPU忙于处理任务的程度。

- **内存使用量**:监控内存是否被高效使用以及是否接近上限。

- **磁盘I/O**:检测磁盘读写操作的效率。

- **网络I/O**:监控进出网络的数据流量。

### 3.3.2 性能分析工具的使用

性能分析工具的目的是帮助管理员找出性能瓶颈和系统中的异常情况。以下是一些常用的性能分析工具:

- **htop**:一个交互式的进程查看器,提供了比标准的top更为详细和灵活的视图。

- **iostat**:一个I/O监控工具,能够报告CPU和磁盘I/O的统计信息。

- **mpstat**:报告每个可用CPU的统计信息,适用于多处理器系统。

为了更清晰地展示数据和管理监控系统,我们可以使用表格来整理信息:

| 性能监控指标 | 描述 | 工具 |

| --- | --- | --- |

| CPU使用率 | 衡量CPU处理任务的能力 | top, htop |

| 内存使用量 | 评估内存的使用效率 | free, htop |

| 磁盘I/O | 监控磁盘读写操作 | iostat |

| 网络I/O | 跟踪网络数据流量 | netstat, iftop |

在本章节中,我们介绍了系统监控的理论基础,包括监控的重要性、目标和分类。同时,我们也探讨了目前市场上常用的系统监控工具以及它们的特点和用途。此外,我们还对系统性能监控的关键指标进行了阐述,并介绍了几个核心的性能分析工具及其使用方法。通过深入理解这些内容,系统管理员和技术人员将能够更好地构建和维护他们的监控系统,确保IT基础设施的稳定性与高效率。

接下来的章节将继续深入讨论系统监控的实践应用,包括自定义监控脚本的编写、高级系统监控策略的实施以及监控数据的可视化展示。这些主题将为读者提供实用的操作指南和策略,帮助他们提升监控系统的实施和管理能力。

# 4. 系统监控实践应用

## 4.1 自定义监控脚本编写

### 4.1.1 使用Shell编写监控脚本

监控脚本是系统管理员的利器,它们能够帮助我们自动化执行日常的监控任务。在这一部分,我们将通过一个实例来展示如何使用Shell脚本来监控系统的运行状态。

首先,我们创建一个基础的监控脚本,用于检测系统的CPU、内存、磁盘空间以及网络连接状态。为了简化示例,我们将脚本的功能限制为仅发送邮件报告。

```bash

#!/bin/bash

# 获取系统信息

hostname=$(hostname)

cpu_usage=$(top -bn1 | grep "Cpu(s)" | sed "s/.*, *\([0-9.]*\)%* id.*/\1/" | awk '{print 100 - $1"%"}')

mem_usage=$(free -m | awk 'NR==2{printf "%.2f%%", $3*100/$2 }')

disk_usage=$(df -h | awk '$NF=="/"{printf "%s", $5}')

ip_address=$(hostname -I | cut -d' ' -f1)

ping_status=$(*** | tail -1 | grep "statistics")

# 封装监控信息

report="System Status Report\n\nHostname: $hostname\nCPU Usage: $cpu_usage\nMemory Usage: $mem_usage\nDisk Usage: $disk_usage\nIP Address: $ip_address\nPing Status: $ping_status\n"

# 发送邮件

mail -s "System Status Report" [your_***] <<< $report

```

### 4.1.2 监控脚本的部署与维护

监控脚本完成后,需要将其部署到一个合适的周期性任务计划中,以实现定期的系统监控。通常我们使用cron来实现这一需求。

编辑crontab文件:

```bash

crontab -e

```

添加以下行来运行脚本:

```bash

*/5 *** /path/to/your/script.sh

```

这意味着脚本将每5分钟执行一次,并且会将运行结果通过邮件发送到指定的邮箱中。

### 4.1.3 脚本维护和优化

监控脚本编写完成后,并不意味着可以一劳永逸。随着系统环境的变化,脚本也需要进行维护和优化。例如:

- 确保邮件地址始终是最新的。

- 根据系统使用情况,调整监控频率。

- 定期更新脚本以包括新的监控指标。

- 引入条件判断,仅在特定条件下发送警报。

### 4.1.4 示例代码分析

上文中的Shell脚本是简单的,但它涵盖了几个关键点:

- 使用系统命令获取关键的系统指标。

- 使用文本处理工具(如grep、awk和sed)解析命令输出。

- 发送邮件通知管理员系统状态。

在维护监控脚本时,特别注意执行效率和资源消耗,避免因频繁或不当的监控操作影响系统性能。

## 4.2 高级系统监控策略

### 4.2.1 分布式监控解决方案

分布式监控解决方案是现代IT环境中不可或缺的一部分,尤其是当监控的资源分布在不同的地理位置时。这里,我们探讨一种流行的开源解决方案:Prometheus。

Prometheus使用pull方式(定时抓取目标的监控数据)而非传统的push方式(目标主动发送数据)。这种方式简化了监控代理的配置,同时便于扩展监控范围。

#### Prometheus的基本部署

- 首先,安装Prometheus服务器。

- 配置`prometheus.yml`文件,定义监控的目标。

- 配置Alertmanager用于处理警报。

```yaml

# prometheus.yml

global:

scrape_interval: 15s

evaluation_interval: 15s

scrape_configs:

- job_name: 'prometheus'

static_configs:

- targets: ['localhost:9090']

```

- 启动Prometheus服务。

```bash

prometheus --config.file=prometheus.yml

```

通过上述步骤,Prometheus服务器被配置为监控本地的实例。接下来,为Prometheus配置Alertmanager,以处理警报,并将警报发送到指定的接收器。

```yaml

# alertmanager.yml

route:

receiver: 'webhook'

receivers:

- name: 'webhook'

webhook_configs:

- url: '***'

```

- 启动Alertmanager服务。

```bash

alertmanager --config.file=alertmanager.yml

```

### 4.2.2 实时监控与告警系统

实时监控系统对于确保系统的健康状态至关重要。Prometheus和Alertmanager的组合,提供了从数据抓取到警报通知的完整实时监控解决方案。为了实现这一目标,配置好`alerting`和`rule_files`部分:

```yaml

# prometheus.yml

rule_files:

- "alert.rules.yml"

```

创建一个新的`alert.rules.yml`文件来定义监控规则:

```yaml

groups:

- name: example

rules:

- alert: HighCPUUsage

expr: avg by (instance) (irate(node_cpu{job="prometheus"}[5m])) * 100 > 80

for: 2m

labels:

severity: warning

annotations:

summary: High CPU usage on {{ $labels.instance }}

```

这样,每当被监控的CPU使用率超过设定阈值时,就会触发警告。

### 4.2.3 示例代码分析

Prometheus和Alertmanager的示例代码展示了如何设置一个基础的实时监控与告警系统:

- Prometheus作为监控抓取器,定期从配置的目标收集数据。

- Alertmanager处理警报,可以与多种通知后端集成。

- 规则文件允许定义何时触发警报,根据业务需求定制监控策略。

监控与告警系统必须谨慎配置,避免产生过多无用警报或错过关键问题。

## 4.3 监控数据的可视化展示

### 4.3.1 图形化监控界面设计

为了更好地理解监控数据,图形化界面是关键的组成部分。Grafana是一个流行的开源工具,它能够将来自不同数据源的监控数据转化成直观的图表和仪表盘。

#### Grafana的基本使用

- 安装Grafana服务器。

- 连接到Prometheus作为数据源。

- 创建仪表盘和面板以可视化监控数据。

安装Grafana后,访问其Web界面并添加Prometheus作为数据源:

```bash

***<grafana-server-ip>:3000

```

然后,创建一个仪表盘并添加监控指标的面板。例如,添加一个CPU使用率的图表面板,并设置相应的PromQL查询。

```PromQL

100 - (avg by (instance) (irate(node_cpu{job="prometheus",mode="idle"}[5m])) * 100)

```

### 4.3.2 数据可视化工具应用实例

Grafana支持多种图表类型,包括折线图、条形图、热图等。对于时间序列数据,折线图是理想的可视化方式。Grafana的高级功能,如注释和警报,能够进一步增强数据的可读性和互动性。

#### 配置高级功能

- 在图表上配置警报规则。

- 添加注释以标记重要事件。

例如,设置一个阈值警报:

```Grafana

Threshold = 80%

```

当CPU使用率超过80%时,图表上会显示一个阈值警报。

#### 示例代码分析

Grafana的使用示例展示了如何将监控数据转化为可视化信息:

- 配置数据源连接到Prometheus,允许Grafana访问监控数据。

- 创建仪表盘,设计直观的图表,以提供实时监控视图。

- 设置警报和注释,以更精确地把握监控指标的实时变化。

使用图形化工具可以显著提高监控效率,使关键信息一目了然。

通过自定义监控脚本编写、高级系统监控策略以及监控数据的可视化展示,系统管理员可以更有效地管理服务器的健康状态。这些实践不仅能够帮助及时发现和解决问题,还可以通过可视化手段使复杂的监控数据更易于理解和分析。

# 5. Arch Linux下的系统安全

在数字化时代,系统安全已经成为维护网络环境稳定性的关键。Arch Linux作为一种灵活而强大的Linux发行版,其系统安全配置和管理对于确保系统稳定运行至关重要。本章将深入探讨Arch Linux下的系统安全,包括基础安全设置、安全监控与日志审计,并介绍安全监控与日志审计的高级实践。

## 5.1 系统安全基础

系统安全是确保计算机系统中数据和资源的安全性的过程,它涉及一系列的安全威胁防护和配置最佳实践。

### 5.1.1 常见的安全威胁与防护策略

在Arch Linux环境下,常见的安全威胁包括恶意软件、病毒、网络攻击(如DDoS攻击和中间人攻击)、未授权访问等。为了防范这些威胁,Arch Linux用户需要执行以下防护策略:

- 使用防火墙(如iptables或nftables)来限制进入和离开系统的流量。

- 保持系统和软件包的及时更新,以修复已知的安全漏洞。

- 采用安全启动和引导加载程序,如GRUB,并使用加密技术(如LUKS)保护敏感数据。

- 使用强密码和多因素认证机制,确保账户安全性。

- 限制不必要的服务和网络端口访问,减少潜在的攻击面。

### 5.1.2 系统安全配置的最佳实践

以下是针对Arch Linux的系统安全配置的最佳实践:

- 使用最小化安装,仅安装所需的基础系统和软件包,减少潜在的攻击点。

- 利用SELinux或AppArmor等安全模块,对软件进行强制访问控制。

- 对敏感文件和目录应用正确的权限和所有权,如`/etc/shadow`文件应仅限root用户读取。

- 使用OpenSSH提供的安全连接特性,如公钥认证和禁用密码认证。

- 定期备份重要数据,确保在灾难发生时能够快速恢复系统。

## 5.2 安全监控与日志审计

安全监控和日志审计是系统安全中的重要组成部分,它们帮助系统管理员持续监控系统的异常行为和记录系统操作。

### 5.2.1 安全日志的重要性与分析

安全日志记录了系统安全相关的事件,包括登录尝试、用户活动、系统调用等。正确配置和分析安全日志对于及时检测和响应安全事件至关重要。

要有效管理安全日志,Arch Linux管理员应该:

- 确保所有安全相关事件都被记录下来,可使用`rsyslog`或`syslog-ng`等日志服务。

- 将日志文件定期轮转并存档,以管理存储空间并保持日志文件的可读性。

- 使用如`logwatch`或`logcheck`等工具来监控和分析日志,以便快速识别异常行为。

### 5.2.2 入侵检测系统(IDS)与入侵防御系统(IPS)

入侵检测系统(IDS)和入侵防御系统(IPS)是网络和系统安全的重要组成部分,它们用于监控网络流量和系统活动,以便检测和预防恶意活动。

在Arch Linux上安装和配置IDS/IPS涉及以下步骤:

- 选择适合的IDS/IPS解决方案,例如Snort、Suricata或OSSEC HIDS。

- 根据网络环境和安全需求配置IDS/IPS,包括规则集、告警阈值和响应策略。

- 定期更新IDS/IPS规则库以识别最新的威胁和攻击模式。

- 将IDS/IPS集成到现有的监控和管理框架中,以便于统一响应潜在的威胁。

通过对Arch Linux系统安全的持续关注和最佳实践的实施,可以有效地保护系统免受安全威胁的侵害,保障数据和资源的安全。在接下来的章节中,我们将深入了解如何通过安全监控和日志审计进一步提高系统的安全性和稳定性。

# 6. Arch Linux服务管理与系统监控案例研究

## 6.1 企业级应用场景分析

### 6.1.1 高负载服务器的监控策略

在企业环境中,服务器通常需要应对高流量和复杂的计算任务。针对高负载服务器,监控策略应集中在关键性能指标上,如CPU、内存使用率,磁盘I/O,以及网络流量。企业可以通过定制监控工具来收集和分析这些指标数据,及时发现瓶颈和潜在的服务中断。

```bash

# 示例:使用命令行工具监控当前服务器负载

top -bn 1 | grep load | awk '{printf "CPU Load: %.2f\n", $(NF-2)}'

```

该命令会输出当前系统的负载平均值,这是衡量系统是否过载的关键指标。为实现自动化监控,可以定期运行此命令,并将输出记录到日志文件中,以便进一步分析和预警。

### 6.1.2 分布式服务架构下的服务管理

在分布式架构中,服务可能分散在多个节点上。有效的服务管理需要跨多个实例和环境进行监控。例如,Kubernetes已成为管理分布式微服务架构的标准方式。Kubernetes集群通过控制器确保服务的健康状态,并且可以进行自动扩缩容。

```yaml

# 示例:Kubernetes Deployment 配置片段

apiVersion: apps/v1

kind: Deployment

metadata:

name: my-app

spec:

replicas: 3

selector:

matchLabels:

app: my-app

template:

metadata:

labels:

app: my-app

spec:

containers:

- name: my-app-container

image: my-app-image:latest

ports:

- containerPort: 8080

```

这段配置定义了三个副本的部署,通过副本控制器保证在任何节点上的副本数量始终是三个。在发生故障或需要扩展服务时,Kubernetes会自动管理这些容器的创建和销毁。

## 6.2 故障诊断与恢复操作

### 6.2.1 常见故障诊断流程

故障诊断是确保系统稳定运行的重要环节。一个有效的故障诊断流程应该包括以下几个步骤:

1. 收集故障信息:包括查看系统日志、监控告警、用户反馈。

2. 分析问题:定位问题所在的服务或组件。

3. 复现问题:尝试在测试环境中重现相同问题,以便于调试。

4. 修复问题:根据分析结果,采取必要的修复措施。

5. 验证修复:确保问题已经被解决,并且没有引发新的问题。

下面是一个简单的故障诊断流程的示例:

```mermaid

graph LR

A[开始诊断] --> B[收集故障信息]

B --> C[分析问题]

C --> D[复现问题]

D --> E[修复问题]

E --> F[验证修复]

F --> G[结束诊断]

```

### 6.2.2 灾难恢复与系统备份策略

灾难恢复计划和备份策略对于保证业务连续性至关重要。有效的备份策略应该包括定期备份关键数据,并将备份存储在安全的位置。系统备份可以使用如rsync或Bacula等工具进行。灾难恢复计划应该覆盖从系统故障、数据丢失到人为错误的多种情况。

```bash

# 使用 rsync 进行目录同步备份

rsync -av /path/to/source /path/to/destination

```

这个命令会同步源目录到目标目录,并保留文件属性。备份频率和保存策略应根据业务需求定制,以确保数据的最新性和完整性。

## 6.3 持续集成与持续部署(CI/CD)

### 6.3.1 CI/CD的理论与实践

持续集成(CI)和持续部署(CD)是现代软件开发中推动快速迭代和高质量软件交付的实践。CI/CD流程涉及自动化的构建、测试和部署阶段,它可以帮助团队快速发现并修复问题,从而缩短产品从开发到部署的周期。

```mermaid

graph LR

A[代码提交] -->|自动触发| B[构建]

B --> C[单元测试]

C --> D[集成测试]

D --> |成功| E[部署到测试环境]

E --> F[用户验收测试]

F --> |通过| G[部署到生产环境]

F --> |失败| C[重新测试]

```

### 6.3.2 自动化测试与部署流程优化

自动化测试是CI/CD流程中的重要环节。它可以包括单元测试、集成测试、性能测试等,确保每次代码提交后,软件的质量得以保持和提升。自动化部署则确保软件变更能够快速且可靠地部署到生产环境。优化部署流程通常包括减少手动操作、缩短构建时间、以及提高部署的可靠性和一致性。

在实现自动化部署时,可以使用如Jenkins、GitLab CI/CD或GitHub Actions等工具,这些工具提供了丰富的插件和集成选项,使得自动化测试与部署更加灵活和强大。

```yaml

# 示例:GitHub Actions 配置片段,用于自动化部署

name: CI/CD Pipeline

on:

push:

branches: [ main ]

jobs:

build:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v2

- name: Build

run: make build

- name: Test

run: make test

- name: Deploy

run: ./deploy.sh

```

通过上述配置,每当main分支上有新的提交时,GitHub Actions会自动执行构建、测试和部署操作。每个阶段成功后会触发下一个阶段,从而形成一个自动化的持续集成和部署流程。

0

0