Python安全编程:防范安全威胁的实用指南

发布时间: 2024-09-19 14:18:00 阅读量: 44 订阅数: 53

# 1. Python安全编程概述

在当今快速发展的信息时代,编程语言的安全性成为了软件开发中不可忽视的一环。Python作为一种广泛使用的高级编程语言,它的安全性直接关联到应用程序的稳定性与用户的隐私保护。安全编程是指在软件开发过程中,通过预防、检测和修正安全漏洞来保护应用程序免受攻击的一系列实践。本章将从Python安全编程的基本概念入手,探讨其在实际应用中的重要性,并提供一个全面的概览,为后续章节中对具体安全漏洞和防范措施的深入讨论打下基础。

随着网络攻击手段的日益复杂,Python开发者必须掌握如何构建安全的应用程序。这不仅涉及编写正确的代码,还包括理解潜在的安全威胁以及如何在代码中实现防御措施。Python安全编程,就是要在编码过程中持续地考虑安全性,并采取有效的方法来减少安全漏洞,确保用户数据和系统安全。在接下来的章节中,我们将深入探讨如何在Python中进行安全编程,包括常见的安全漏洞、防范策略以及最佳实践。

# 2. Python中的安全漏洞与防范

## 2.1 输入验证与数据清洗

### 2.1.1 输入验证的必要性

输入验证是安全编程中的基石,它确保应用程序只接受预期格式的数据。未经验证的输入是导致安全漏洞的主要原因,例如SQL注入、跨站脚本攻击(XSS)等。当用户数据被直接用于数据库查询或在浏览器中执行时,未验证的输入可能包含恶意代码,这将使应用程序面临数据泄露、身份盗用或系统控制的风险。

验证输入可以采取多种方式,包括类型检查、长度限制、格式验证、范围检查和白名单验证。通过实现输入验证,开发者可以限制攻击者对应用程序的潜在攻击面。

```python

# 示例:简单的输入验证

def validate_input(input_data):

if not isinstance(input_data, str):

raise ValueError("Invalid input: Input must be a string.")

if len(input_data) > 50:

raise ValueError("Invalid input: String length cannot exceed 50 characters.")

if not input_data.isalnum():

raise ValueError("Invalid input: String must be alphanumeric.")

validate_input("valid_string123") # 正确的输入

validate_input(123) # 将引发 ValueError

```

在上述代码中,我们定义了一个`validate_input`函数,它执行了类型检查、长度限制和格式验证。如果输入不符合预期条件,则抛出`ValueError`异常。

### 2.1.2 数据清洗技术

数据清洗是一种消除输入数据中潜在危险内容的实践。它通常在数据被处理或存储前进行。数据清洗涉及删除或转义数据中的特定字符,比如SQL语句中的单引号或者HTML标签。

一个常见的数据清洗方法是使用正则表达式来匹配并修改那些可能导致安全问题的字符。下面的示例展示了如何使用正则表达式清洗数据:

```python

import re

# 示例:数据清洗

def sanitize_data(input_data):

# 删除HTML标签

sanitized_data = re.sub(r'<[^>]+>', '', input_data)

# 转义SQL语句中的单引号

sanitized_data = sanitized_data.replace("'", "\\'")

return sanitized_data

dirty_data = '<script>alert("XSS")</script>'

clean_data = sanitize_data(dirty_data)

print(repr(clean_data)) # 输出转义后的安全字符串

```

在上述代码中,`sanitize_data`函数使用`re.sub`移除HTML标签,使用`replace`方法转义单引号,从而防止XSS攻击和SQL注入攻击。

## 2.2 SQL注入及其防护

### 2.2.1 SQL注入的原理与实例

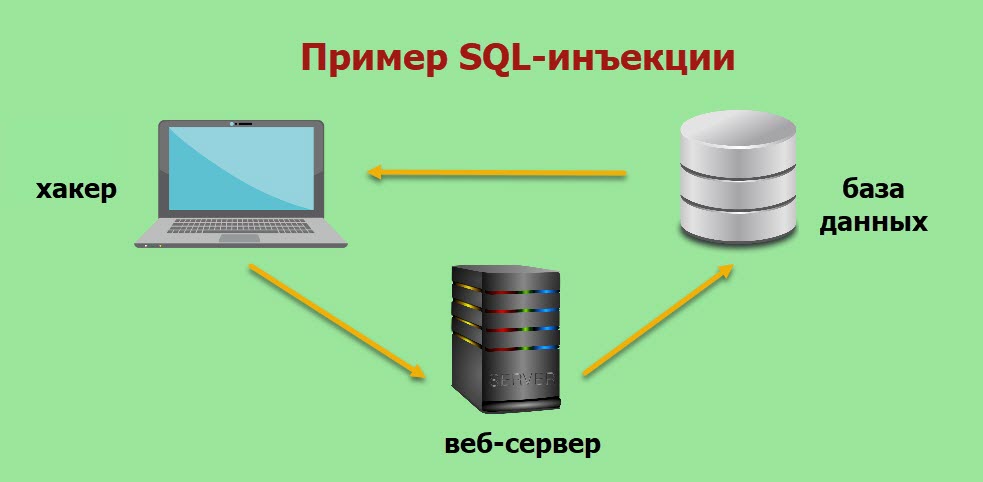

SQL注入攻击是通过在数据库查询中注入恶意SQL代码,达到控制数据库、盗取数据等目的的攻击方式。攻击者通过在输入字段中插入SQL语句片段,如果应用程序没有正确地对用户输入进行验证和清洗,就可能导致这些恶意的SQL片段被执行。

SQL注入攻击通常利用了应用程序对用户输入处理不当的缺陷,例如下面的代码段存在SQL注入风险:

```python

def get_user(username):

query = f"SELECT * FROM users WHERE username='{username}'"

# 执行查询

# ...

```

在上述例子中,攻击者可以输入如`' OR '1'='1`这样的用户名,将导致查询条件总是为真,从而获取所有用户的记录。

### 2.2.2 防护措施与最佳实践

防范SQL注入的最佳实践包括使用参数化查询、预编译语句和存储过程。这些技术可以确保用户输入作为数据参数处理,而不是作为SQL代码执行。Python中使用SQLite数据库时的参数化查询示例如下:

```python

import sqlite3

# 使用参数化查询

conn = sqlite3.connect('example.db')

cursor = conn.cursor()

username = "user' OR '1'='1" # 模拟注入攻击

cursor.execute("SELECT * FROM users WHERE username=?", (username,))

# 进行查询

# ...

conn.close()

```

在上面的例子中,即使尝试注入恶意SQL片段,因为使用了参数化查询,所以攻击者无法改变查询的逻辑结构。这种方法可以大大减少SQL注入的风险。

## 2.3 跨站脚本攻击(XSS)防护

### 2.3.1 XSS攻击的类型和影响

跨站脚本攻击(XSS)是一种常见的安全漏洞,攻击者利用此漏洞在用户的浏览器中执行恶意脚本。XSS可以分为存储型、反射型和DOM型:

1. **存储型XSS**:攻击代码被存储在服务器端(如数据库、论坛帖子等),当用户浏览页面时执行。

2. **反射型XSS**:攻击代码通过URL传递,仅对当前用户有效。

3. **DOM型XSS**:攻击代码修改页面的DOM环境,通常是通过客户端脚本实现。

XSS攻击的影响可能包括盗取会话cookie、劫持用户账户、传播恶意软件等。攻击者利用XSS可以完全控制受影响的用户浏览器,对网站信任度和用户隐私构成极大威胁。

### 2.3.2 防御XSS攻击的策略

防御XSS攻击的策略包括使用内容安全策略(CSP)、对用户输入进行HTML编码和使用HTTP头部来控制内容类型。CSP是通过指定有效的源,来限制网页上的资源加载,从而减少或消除XSS攻击的影响。

HTML编码是将数据中特定字符转换为对应的HTML实体编码,防止浏览器将其解析为可执行的脚本。Python中的`html.escape()`函数可用于实现HTML编码:

```python

import html

# 示例:HTML编码

user_input = '<script>alert("XSS")</script>'

encoded_input = html.escape(user_input)

print(encoded_input) # 输出转义后的字符串

```

在上述代码中,`html.escape()`函数将`<`、`>`和`&`等字符转换为对应的HTML实体,避免了脚本被浏览器执行的风险。

本章节涉及的内容介绍了输入验证和数据清洗在保证应用程序安全方面的重要作用,以及SQL注入和跨站脚本攻击的原理、影响和防御措施。通过实现输入验证、使用参数化查询和执行数据清洗等措施,开发者能够显著提升应用程序的安全性。

# 3. 安全编码实践

在当今数字时代,安全编码实践对于开发安全稳定的应用程序至关重要。本章将深入探讨密码学基础与加密技术、认证和授权机制以及安全的会话管理等核心内容。

## 3.1 密码学基础与加密技术

### 3.1.1 密码学原则和常用算法

密码学是保障信息安全的基石,它涉及信息的保密性、完整性、认证和不可否认性。在Python中实现密码学功能,常用到的算法有:

- 对称加密:如AES(高级加密标准),常用于保护存储和传输的数据。

- 非对称加密:如RSA,用于安全地交换密钥和数字签名。

- 哈希函数:如SHA-256,用于创建数据的固定大小摘要。

- 消息认证码(MAC):用于确保数据在传输过程中的完整性和认证。

### 3.1.2 加密与解密的Python实现

在Python中,可以使用`cryptography`库来实现各种加密算法。以下示例展示了如何使用`cryptography`进行AES加密和解密操作:

```python

from cryptography.hazmat.primitives.ciphers import Cipher,

```

0

0