Kali Linux USB自启动脚本编写:自动化渗透测试流程指南

发布时间: 2024-09-28 16:38:01 阅读量: 24 订阅数: 30

# 1. Kali Linux USB自启动脚本编写概述

## 1.1 为什么要编写自启动USB脚本

在安全领域,尤其是在进行渗透测试时,可携带且灵活的操作环境对于信息安全工作者来说至关重要。Kali Linux作为一款专业的渗透测试系统,其可自启动的USB驱动器形式,成为了测试人员必备的工具之一。编写自启动脚本,可以实现将Kali Linux系统及其测试工具集快速部署到任意的计算机上,从而提升工作效率,确保测试的灵活性和安全性。

## 1.2 自启动脚本编写的目的和优势

自启动USB脚本的主要目的是实现自动化安装与配置,让用户在没有网络连接的环境下也能快速启动并进入一个功能齐全的Kali Linux环境。这种脚本的优势在于:

- **高效性**:自动化安装流程,减少人工干预,提高部署速度。

- **可移植性**:USB驱动器轻便易携带,便于在不同场景下使用。

- **安全性**:无需在目标机器上安装永久性软件,减少了系统被发现的风险。

## 1.3 脚本编写的基础要求

在编写Kali Linux USB自启动脚本之前,需要满足以下基础要求:

- 熟悉Linux系统的基本命令和操作。

- 掌握Shell脚本编写,能够实现流程控制和系统调用。

- 理解Kali Linux系统结构和关键配置文件。

接下来的章节将详细介绍Kali Linux渗透测试的基础知识,自启动USB环境的搭建,以及脚本编写前的准备工作。通过理论与实践相结合的方式,我们将在后续内容中深入探讨如何高效地构建属于自己的渗透测试环境。

# 2. 理论基础与准备工作

### 2.1 Kali Linux的渗透测试哲学

#### 2.1.1 渗透测试的定义和价值

渗透测试(Penetration Testing)是一种安全评估方法,其目的是在攻击者可能利用的安全漏洞被利用之前发现和修复它们。这是一种主动性的安全测试,通过模拟攻击来评估计算机系统或网络的安全性。渗透测试不仅帮助组织识别系统中潜在的安全风险,还能够验证安全措施的有效性,并为如何改进安全策略提供实际的、可操作的建议。

在信息安全领域,渗透测试的价值在于它能提供对组织安全状况的深入洞察。通过渗透测试,可以:

- 发现系统、网络和应用程序中的安全漏洞。

- 验证已部署的安全控制措施如防火墙和入侵检测系统是否有效。

- 了解攻击者如何绕过安全防御并获取敏感信息。

- 提供改善当前安全策略和实践的建议。

- 确保符合行业合规性和法律要求。

渗透测试应成为组织安全生命周期的关键组成部分,定期执行以应对不断演变的威胁。

#### 2.1.2 Kali Linux在安全领域的地位

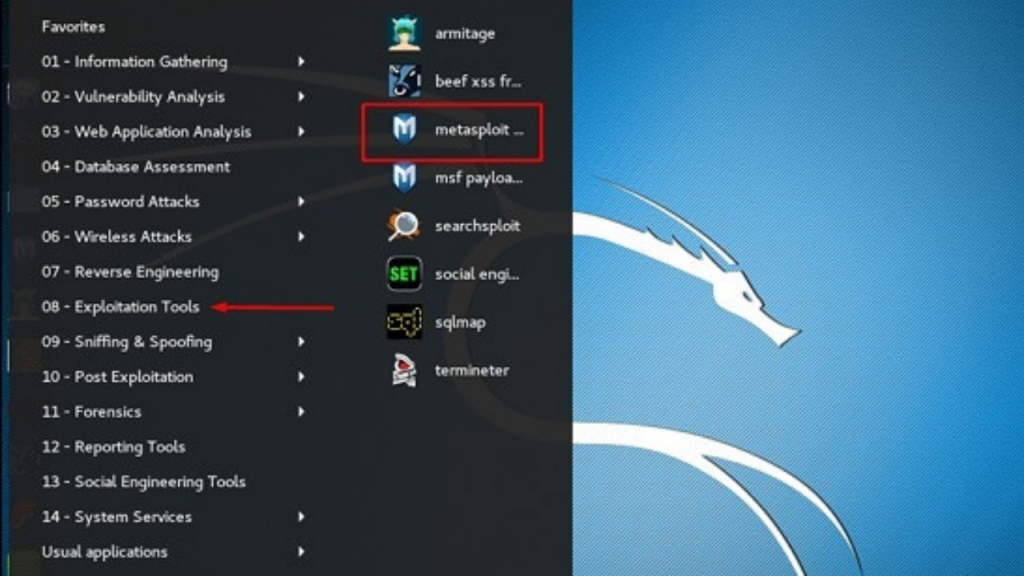

Kali Linux是一个专门用于渗透测试和安全研究的操作系统,它基于Debian Linux。作为业界公认的渗透测试标准,Kali Linux提供了大量的安全工具,从密码破解到无线网络分析,再到漏洞利用和取证分析,几乎覆盖了安全测试的各个方面。

Kali Linux之所以在安全领域享有盛誉,是因为:

- 它提供了一个稳定的平台,用于运行各种安全工具。

- 它具有广泛的硬件兼容性,可以运行在多种设备上。

- 它拥有一个活跃的社区,不断开发和改进工具。

- 它支持自动化和定制,适合创建专门的渗透测试环境。

Kali Linux作为渗透测试者的瑞士军刀,不仅满足了专业安全测试人员的需求,也成为了学习和研究网络安全的教育工具。

### 2.2 自启动USB环境搭建

#### 2.2.1 选择合适的USB设备

在进行渗透测试时,USB设备是携带和启动Kali Linux的关键。选择合适的USB设备对于确保测试流程的顺利进行至关重要。考虑因素包括:

- 容量:选择至少16GB或更大容量的USB设备,以存储Kali Linux ISO映像和额外的工具。

- 速度:选择USB 3.0或更高标准的设备,以提高读写速度。

- 耐用性:选择有良好口碑和质保的USB设备,确保在不同的测试环境下都能稳定工作。

- 隐蔽性:可能需要选择一个外观普通、易于伪装的USB设备,以减少在测试过程中的注意。

#### 2.2.2 下载Kali Linux ISO映像

Kali Linux官方提供了多种ISO映像供用户下载,包括Live、NetHunter等不同版本。获取ISO映像时,应确保:

- 访问Kali Linux官方网站,以防止下载到恶意软件或不安全的文件。

- 根据自己的需求选择合适的版本。例如,如果需要进行无线网络渗透测试,可以选择带有内置无线网卡驱动程序的Kali Linux版本。

- 选择适合的架构版本,例如32位或64位。

下载完成后,验证ISO文件的完整性是一个重要步骤。确保下载的ISO文件与官方提供的校验和(如SHA256哈希值)匹配,以确保文件没有在下载过程中被篡改。

#### 2.2.3 制作自启动Kali Linux USB驱动器

制作自启动Kali Linux USB驱动器的步骤如下:

1. 下载并安装合适的工具,如Etcher或Rufus,这些工具可以方便地将ISO映像写入USB设备。

2. 插入USB设备,并使用所选工具选择Kali Linux ISO映像文件。

3. 选择正确的USB设备,确保数据将被写入目标设备而不是其他磁盘。

4. 开始写入过程。请耐心等待,因为这可能需要几分钟时间。

5. 完成后,安全弹出USB设备。

在某些情况下,可能需要从BIOS或UEFI设置中将启动顺序更改为USB驱动器优先启动,以确保可以从USB设备启动Kali Linux。

### 2.3 脚本编写前的环境配置

#### 2.3.1 环境依赖和安装

在开始编写脚本之前,确保所有必需的依赖项都已安装在Kali Linux USB驱动器上的系统环境中。这可能包括:

- 编程语言环境(例如Python、Bash等)。

- 网络和渗透测试工具(如nmap、Wireshark、Metasploit等)。

- 文本编辑器(如vim、gedit等)。

根据脚本的需求,安装特定的库和模块,比如Python的requests库或BeautifulSoup用于网络请求和HTML解析。使用以下命令安装Python的requests库:

```bash

apt-get update

apt-get install python3-requests

```

确保所有软件都更新到最新版本,以避免潜在的安全漏洞。

#### 2.3.2 基础配置和优化

进行环境配置时,应考虑:

- 网络配置:确保USB启动的Kali Linux系统能够连接到互联网,并且配置适当的网络工具。

- 用户权限:根据需要配置用户账户和权限,确保脚本在必要时有足够的权限执行。

- 系统优化:调整系统设置以提高性能和稳定性。例如,使用`sysctl`命令调整内核参数。

例如,为了优化系统性能,可以修改`/etc/sysctl.conf`文件,添加以下内容:

```conf

# 提升TCP最大数据缓冲区大小

net.ipv4.tcp_window_scaling = 1

# 优化内核的TCP/IP处理

net.core.rmem_max = ***

net.core.wmem_max = ***

# 设置TCP最大接受缓冲区大小

net.ipv4.tcp_rmem = ***

net.ipv4.tcp_wmem = ***

```

修改后,执行`sysctl -p`来应用配置。

以上步骤构成了在USB驱动器上安装和配置Kali Linux的基础,为编写和运行脚本提供了必要的环境。

# 3. 脚本编写与自动化流程实现

## 3.1 脚本基础结构设计

### 3.1.1 脚本语言的选择与简介

在自动化渗透测试流程的实现中,选择合适的脚本语言至关重要。目前市场上有多款编程语言可供选择,例如Python、Ruby、Bash等。每种语言都有其特定的优势和适用场景。

0

0