数据库安全攻防实战:防范数据泄露与恶意攻击:保护数据库安全的终极指南

发布时间: 2024-07-03 10:57:41 阅读量: 69 订阅数: 30

「数据库安全」攻防对抗 - 数据泄露.zip

# 1. 数据库安全概述**

数据库安全是确保数据库系统及其数据的机密性、完整性和可用性的实践。它涉及保护数据库免受未经授权的访问、修改和破坏。

数据库安全威胁包括数据泄露、恶意攻击、内部威胁和自然灾害。数据泄露可能是由于未经授权的访问、数据盗窃或人为错误造成的。恶意攻击包括SQL注入、跨站脚本攻击和缓冲区溢出攻击。内部威胁可能来自拥有数据库访问权限的员工或承包商。自然灾害,如火灾、洪水和地震,也可能对数据库安全构成威胁。

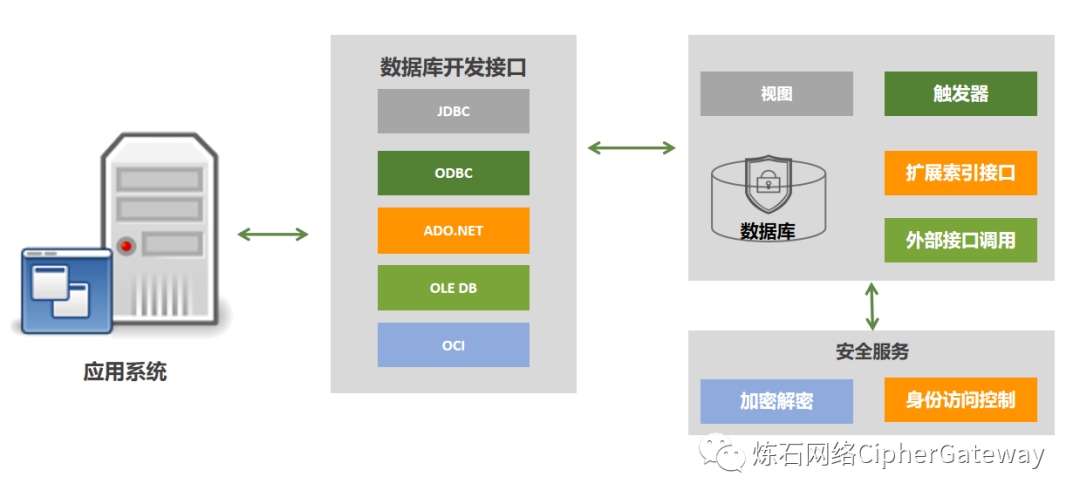

数据库安全措施包括访问控制、数据加密、恶意软件防护、入侵检测和备份。访问控制限制对数据库的访问,仅允许授权用户访问所需的数据。数据加密保护数据免受未经授权的访问,即使数据被盗。恶意软件防护检测和阻止恶意软件攻击。入侵检测系统监控数据库活动,检测可疑活动并发出警报。备份提供数据恢复能力,在数据丢失或损坏的情况下保护数据。

# 2. 数据库安全威胁与防护措施

数据库安全威胁是指可能损害数据库系统及其数据的任何行为或事件。这些威胁可以来自内部或外部,并可能对数据库的可用性、完整性和机密性造成严重影响。

### 2.1 数据泄露威胁及防范策略

数据泄露是指未经授权访问、使用、披露、修改或破坏敏感数据的行为。数据泄露威胁包括:

- **未经授权访问:**未经授权的用户访问数据库中的敏感数据。

- **数据盗窃:**窃取数据库中的敏感数据并将其用于恶意目的。

- **数据篡改:**未经授权修改或删除数据库中的数据。

#### 2.1.1 访问控制和权限管理

访问控制和权限管理是防止未经授权访问数据库数据的关键措施。这些措施包括:

- **身份验证:**验证用户的身份以确保只有授权用户才能访问数据库。

- **授权:**授予用户访问数据库中特定对象和数据的权限。

- **审计:**记录用户对数据库的访问和操作,以便检测可疑活动。

#### 2.1.2 数据加密和脱敏

数据加密和脱敏可以保护数据免遭未经授权的访问和使用。这些措施包括:

- **数据加密:**使用加密算法对数据库中的数据进行加密,使其无法被未经授权的人员读取。

- **数据脱敏:**将敏感数据替换为非敏感数据,以保护其机密性。

### 2.2 恶意攻击威胁及应对措施

恶意攻击是指故意针对数据库系统的攻击行为。这些攻击威胁包括:

- **SQL注入攻击:**向数据库提交恶意SQL语句以获取未经授权的访问或执行恶意操作。

- **跨站脚本攻击(XSS):**在网页中注入恶意脚本,以窃取用户会话或执行恶意操作。

- **缓冲区溢出攻击:**向数据库发送过量数据,导致缓冲区溢出并执行恶意代码。

0

0