Go Modules安全性探讨:保障代码依赖的安全和透明

发布时间: 2024-10-20 09:29:05 订阅数: 2

# 1. Go Modules简介

## Go Modules简介

Go Modules是Go语言官方推荐的依赖管理解决方案,它自Go 1.11版本引入并在后续版本中不断优化。使用Go Modules,开发者可以明确地定义项目所依赖的包版本,从而确保构建的可复现性,无论是在本地开发环境还是在CI/CD流水线上。借助Go Modules,项目的依赖关系管理更加清晰,同时解决了之前GOPATH模式下的一些限制和问题。本章将概述Go Modules的基本原理及其在项目中的应用方法,为后续章节中对依赖管理和安全性的深入探讨打下基础。

# 2. 依赖管理与安全性基础

## 2.1 Go Modules的依赖管理机制

### 2.1.1 依赖解析与锁定机制

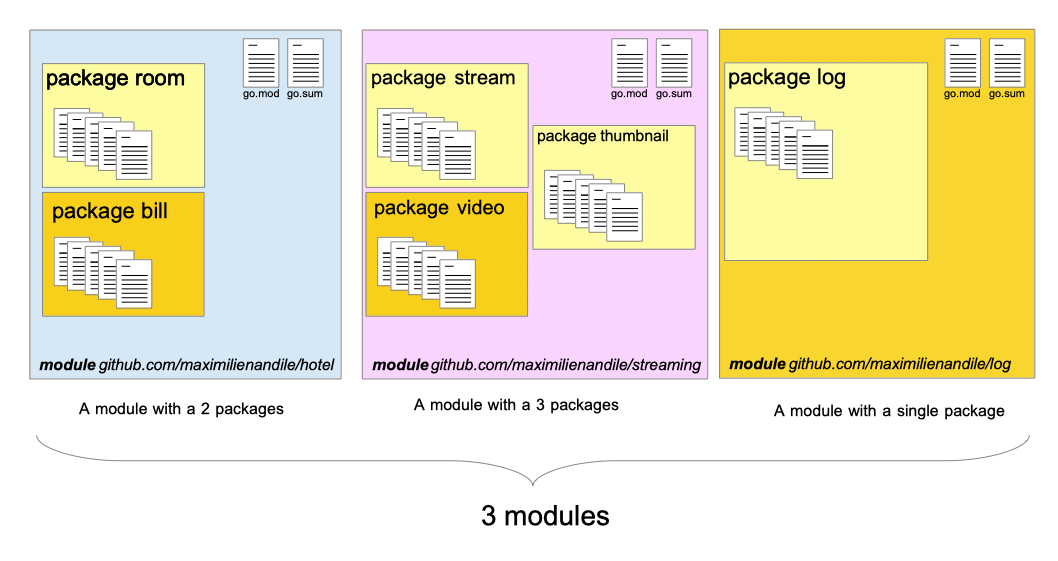

Go语言自从1.11版本引入了模块功能,1.13版本后成为了默认的依赖管理方案。Go Modules机制提供了一种明确的依赖关系管理方法,通过`go.mod`文件来跟踪项目所依赖的模块版本,确保构建的一致性和可复现性。

在依赖解析方面,Go使用了一种称为“最少版本选择”的算法(Minimal Version Selection),该算法会挑选每个模块的最低必要版本,使得整个项目可以成功构建。这种方法避免了“版本地狱”问题,并且通过`go.mod`文件中的`require`指令精确控制了项目的依赖。

当涉及到模块的更新时,Go Modules会尝试获取依赖项的最新版本,但会保证符合`go.mod`文件中指定的版本约束。如果需要固定依赖项的版本,可以使用`go get -u`命令,并指定一个修订版本号。例如,`***/mod@v1.2.3`会固定依赖于`v1.2.3`版本。

依赖的锁定机制则是在`go.sum`文件中维护的。`go.sum`文件包含了依赖项的所有版本的具体校验和,确保每次构建的依赖项都是可验证和一致的。

```go

// 示例:go.mod文件片段

module myproject

go 1.17

require (

***/***

***/some v1.0.1

)

```

### 2.1.2 版本选择策略

版本选择在Go Modules中非常关键,它决定了项目的依赖版本和兼容性。Go采用语义化版本控制(SemVer),版本号通常遵循`vX.Y.Z`的格式,其中`X`是主版本号,`Y`是次版本号,`Z`是补丁版本号。

在版本选择策略中,Go Modules遵循以下规则:

- 主版本号不同(MAJOR != 0)的模块是不兼容的。

- 如果次版本号相同,那么补丁版本号的新版本总是向后兼容的。

- 如果次版本号不同,那么Go不会自动选择比指定版本更高的次版本号。

在实际的项目中,开发者通常使用版本前缀来指定对不兼容变化的容忍度,如`v1`、`v2`等。在`go.mod`文件中,可以使用`// indirect`标记表示依赖项通过间接路径被引入,通常出现在间接依赖项未被当前模块直接依赖,但被其他直接依赖项使用的情况。

## 2.2 安全性在依赖管理中的重要性

### 2.2.1 依赖安全问题概述

在Go Modules中,依赖项的安全性对于整个项目的稳定性和可靠性至关重要。安全问题通常涉及到以下几个方面:

- **代码注入攻击**:依赖的代码中可能含有不安全的代码,有可能在运行时被调用,进而对系统造成损害。

- **漏洞利用**:第三方库可能存在已知的安全漏洞,而这些漏洞可能被恶意利用。

- **依赖破坏(Dependency confusion)**:如果项目错误地依赖了一个非预期的模块版本,可能会引入未知的安全风险。

- **数据泄露**:依赖的代码中可能包含敏感信息,如API密钥、数据库凭据等。

安全性问题的复杂性要求开发者在引入第三方依赖时必须小心谨慎。维护依赖项的更新,及时修复漏洞,是保证项目安全性的关键措施。

### 2.2.2 安全性影响因素分析

安全性影响因素分析是识别和处理依赖管理中安全问题的重要步骤。以下是几个关键影响因素:

- **依赖项的来源**:明确依赖项的来源,优先使用可信的开源仓库,并验证模块的创建者和维护者。

- **版本控制**:遵循版本选择策略,确保依赖项的版本是经过严格测试的,尤其是主版本号为非零版本的模块。

- **漏洞扫描和监控**:定期使用安全扫描工具检查依赖项中已知的安全漏洞,并监控依赖项的更新通知。

- **代码审计**:定期进行代码审计,尤其是对关键依赖项的审计,确保代码的安全性。

下面的表格展示了常见的依赖管理安全影响因素及其可能的解决方案:

| 安全影响因素 | 解决方案 |

|----------------|-------------|

| 不安全的代码注入 | 使用安全的代码编写实践和自动化工具进行代码审查 |

| 已知漏洞利用 | 使用漏洞数据库和扫描工具定期检查依赖项 |

| 依赖破坏 | 仔细管理依赖项的版本控制,避免使用可变的版本号 |

| 数据泄露 | 审查依赖项的配置和代码,确保没有敏感信息泄露 |

## 2.3 Go Modules的透明性原则

### 2.3.1 透明性与代码信任

透明性原则是Go Modules的一个重要概念,意味着开发者可以清楚地了解项目的依赖关系以及它们的来源和版本。这有助于建立代码的信任,因为开发者能够验证所使用的依赖项是否来自可信的源头,并且是否包含已知的安全漏洞。

透明性还体现在Go的依赖项管理上,主要通过以下几个方面实现:

- 每个模块都通过`go.mod`文件明确声明其依赖项的版本和来源。

- `go.sum`文件记录了依赖项的具体版本哈希值,确保构建时所使用的依赖项未被篡改。

- Go的工具链(如`go get`和`go mod tidy`)在执行时会输出详细的日志信息,提供构建过程的透明度。

### 2.3.2 透明性实践案例

透明性不仅是一种机制,而且是一种实践,它需要开发者的积极参与。以下是一些实现透明性的实践案例:

- **明确声明依赖**:开发者在`go.mod`文件中显式声明所有依赖项,并明确指定版本号,这样在团队协作中能够确保所有成员使用相同的依赖环境。

- **审查依赖的来源**:在引入新的依赖项之前,对依赖的来源进行审查,确保它们来自可信的开发者或组织。

- **自动化的构建验证**:利用持续集成(CI)系统进行自动化构建,确保每次提交都会检查依赖项的版本和哈希值,以防止构建过程中的不一致性。

- **记录和分享透明性实践**:在项目文档中记录依赖管理和安全性措施,甚至可以对外公开`go.mod`和`go.sum`文件,使得其他开发者或者用户能够审查项目的依赖关系。

通过上述实践,透明性原则可以被有效地应用到项目中,确保代码的可信任度以及依赖管理的安全性。

以上章节内容已遵循Markdown格式编写,并严格遵循提出的要求进行内容划分

0

0