【数据保护重头戏】:MySQL加密应用与策略,一步到位

发布时间: 2024-12-07 05:31:48 阅读量: 17 订阅数: 21

详解使用Docker部署MySQL(数据持久化)

# 1. MySQL加密技术概述

随着信息技术的快速发展,数据安全已成为企业和组织必须面对的重要问题。在诸多数据安全技术中,加密技术作为保护数据不被未授权访问或泄露的有效手段,其重要性日益凸显。在使用广泛的关系型数据库管理系统MySQL中,加密技术的引入与应用,为保护敏感信息提供了更为坚实的防线。本文将概述MySQL中的加密技术,分析其在不同场景下的应用,并探讨如何有效实施加密策略以确保数据的安全性和完整性。我们将从数据加密的基本原理讲起,逐渐深入至MySQL特有功能的使用,以及高级加密策略的实施与案例分享,最终探讨在实践中可能遇到的挑战和解决方案,为读者提供全面的视角和深度的思考。

# 2. MySQL中的数据加密基础

## 2.1 数据加密原理与分类

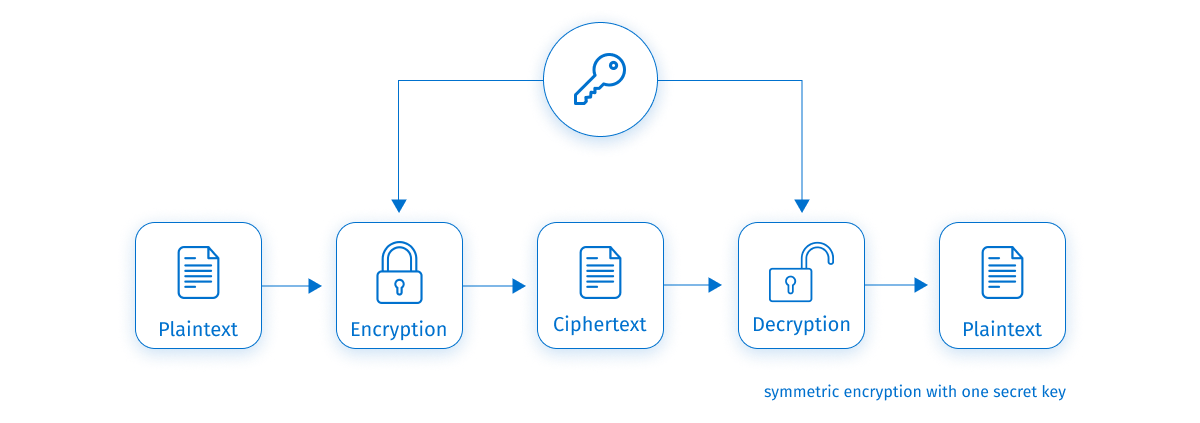

### 2.1.1 对称加密技术

对称加密技术是加密和解密使用同一密钥的方式。对称加密算法主要包括DES、AES、RC4、RC5和Blowfish等。在实际应用中,对称加密的速度要比非对称加密快得多,适合对大量数据进行加密。

```plaintext

对称加密算法的工作流程如下:

1. 发送方和接收方协商出一个密钥。

2. 发送方使用该密钥对明文数据进行加密处理,生成密文。

3. 发送方将密文发送给接收方。

4. 接收方使用相同的密钥对密文进行解密,恢复原始的明文数据。

```

在MySQL中,可以通过内置的AES_ENCRYPT和AES_DECRYPT函数实现对称加密和解密。

```sql

SELECT AES_ENCRYPT('password', 'yourkey');

```

参数说明:

- `'password'`:需要加密的明文字符串。

- `'yourkey'`:使用的密钥。

### 2.1.2 非对称加密技术

非对称加密使用一对密钥,一个公开称为公钥,另一个保密称为私钥。公钥用于加密,私钥用于解密。常见非对称加密算法包括RSA、DSA和ECC等。由于非对称加密计算量大、速度慢,不适合直接对大量数据进行加密。

```plaintext

非对称加密算法的工作流程如下:

1. 发送方生成一对密钥(公钥和私钥),并将公钥发送给接收方。

2. 发送方使用接收方的公钥对数据进行加密。

3. 发送方将加密后的数据发送给接收方。

4. 接收方使用自己的私钥对数据进行解密,以恢复原始数据。

```

在MySQL中,可以使用ENCODE和DECODE函数进行非对称加密操作。

```sql

SELECT ENCODE('message', 'publickey');

```

参数说明:

- `'message'`:需要加密的明文消息。

- `'publickey'`:接收方的公钥。

## 2.2 MySQL支持的加密功能

### 2.2.1 内建加密函数和语句

MySQL提供了多种内置函数和语句来支持数据加密。除上述AES_ENCRYPT和AES_DECRYPT外,还有用于哈希计算的MD5()和SHA()函数,以及用于生成安全随机数的RANDOM_BYTES()函数。

哈希函数不同于加密算法,它们是单向的,即不可逆。这意味着从哈希值无法恢复原始数据。

```sql

SELECT MD5('hello');

```

在该示例中,将返回字符串"hello"的MD5哈希值。

### 2.2.2 第三方加密插件使用

除了内置的加密函数和语句,MySQL还支持第三方加密插件,如MySQL Enterprise加密插件等。这些插件提供了额外的加密功能和更高级的加密算法支持,可以满足特定的安全需求。

第三方插件的安装和使用通常需要额外的配置步骤,并且可能涉及到许可证和费用问题。安装后,可以在MySQL中通过特定的语句调用插件提供的加密功能。

## 2.3 加密实施的关键点

### 2.3.1 密钥管理策略

密钥管理策略是数据加密实施中的重要环节。管理不善的密钥可能会导致数据泄露或者无法恢复,因此需要一个安全可靠的密钥存储和访问机制。策略包括密钥的生成、存储、分发和废除等过程。

在MySQL中,应使用安全的方式生成密钥,例如通过操作系统提供的随机数生成器。密钥存储时需要确保其安全性,例如使用硬件安全模块(HSM)或加密的密钥管理服务。

### 2.3.2 加密与性能权衡

在进行数据加密时,需要权衡加密带来的安全性提升与对数据库性能的影响。通常,加密操作比普通的数据处理要消耗更多的计算资源。

为了解决这个问题,可以采取以下措施:

- 仅对敏感数据进行加密处理。

- 在性能较低的机器上预先执行加密任务。

- 使用专用的加密硬件加速卡。

- 根据业务需求选择合适的加密算法。

在实际部署中,需要对系统进行性能测试,以确保加密操作不会对正常业务产生显著影响。

# 3. MySQL加密实践操作

随着数据泄露事件频发和隐私保护法规的加强,企业对数据加密的需求愈发强烈。第三章将深入探讨MySQL加密实践操作的具体实施方法,包括服务器加密配置、应用层加密实现,以及加密策略的监控与维护。通过本章节内容的展开,读者将能够掌握在MySQL环境中实际部署加密技术的步骤和最佳实践。

## 3.1 配置MySQL服务器加密

在这一部分,我们将详细介绍如何为MySQL服务器配置SSL/TLS加密连接以及如何对数据库中的表和字段进行加密。

### 3.1.1 SSL/TLS加密连接设置

传输层安全性协议(TLS)和其前身安全套接层(SSL)是用于在两个通信实体之间提供保密性和数据完整性的一种协议。在MySQL中启用SSL/TLS加密连接可以确保客户端和服务器之间传输的数据不被窃听或篡改。

配置步骤通常包括以下几步:

1. 生成证书和密钥。

2. 将证书文件部署到服务器上。

3. 在MySQL配置文件中启用SSL并指定证书位置。

4. 测试SSL连接确保一切配置正确。

下面是一个生成自签名证书的示例代码:

```bash

openssl req -new -key server-key.pem -out server-req.pem -days 365

openssl req -x509 -in server-req.pem -out server-cert.pem -req -signkey server-key.pem -days 365

```

在执行上述命令后,需要安装生成的证书和密钥到MySQL服务器上。MySQL服务器的配置文件`my.cnf`中的SSL部分应修改为如下所示:

```ini

[mysqld]

ssl-ca=/path/to/ca.pem

ssl-cert=/path/

```

0

0