【网络传输中的哈希难题】:网络因素如何影响文件在不同系统间的MD5值

发布时间: 2024-12-22 17:16:52 阅读量: 3 订阅数: 6

数据加密技术在计算机网络安全防范中的应用探究.pdf

# 摘要

网络传输中的数据完整性验证对于确保信息安全至关重要。本文概述了哈希难题在网络传输中的作用和挑战,并详细分析了MD5哈希算法的理论基础、特点和安全性。文章进一步探讨了网络因素如何影响MD5哈希值的一致性,并提出了应对这些影响的方法和实践案例。最后,本文展望了网络传输中哈希值验证技术的未来发展趋势,包括新兴哈希算法的研究、在云存储和大数据传输中的应用,以及网络安全领域中哈希算法的创新机会。

# 关键字

网络传输;哈希难题;MD5算法;数据完整性;网络安全;哈希值一致性

参考资源链接:[Windows与Linux计算MD5不一致:原因与解决](https://wenku.csdn.net/doc/64531604fcc539136803e44d?spm=1055.2635.3001.10343)

# 1. 网络传输中的哈希难题概述

## 网络传输中哈希的必要性

在网络技术高速发展的今天,数据传输无时无刻不在进行。为了确保数据在网络传输过程中的完整性和一致性,哈希算法成为一种不可或缺的工具。哈希算法可以将任意长度的数据转换为固定长度的摘要,使得传输过程中的任何微小变化都能通过哈希值的比对被检测出来。

## 哈希算法在网络传输中的挑战

然而,网络传输环境的多样性和复杂性给哈希算法的应用带来了挑战。网络延迟、丢包、加密和协议转换等因素都可能影响哈希值的准确性。本章将概述这些难题,并为后续章节中对MD5算法的深入讨论打下基础。

## 网络因素影响的初步分析

网络因素影响哈希值的准确性和可靠性,这包括但不限于网络带宽的波动、数据包的重组问题以及不同操作系统间的哈希值一致性问题。随着研究的深入,我们将探讨在不同网络条件下,如何保证哈希算法能够可靠地工作,以及如何应对这些挑战。

# 2. MD5哈希算法的理论基础

### 2.1 MD5算法的工作原理

#### 2.1.1 MD5的输入和输出

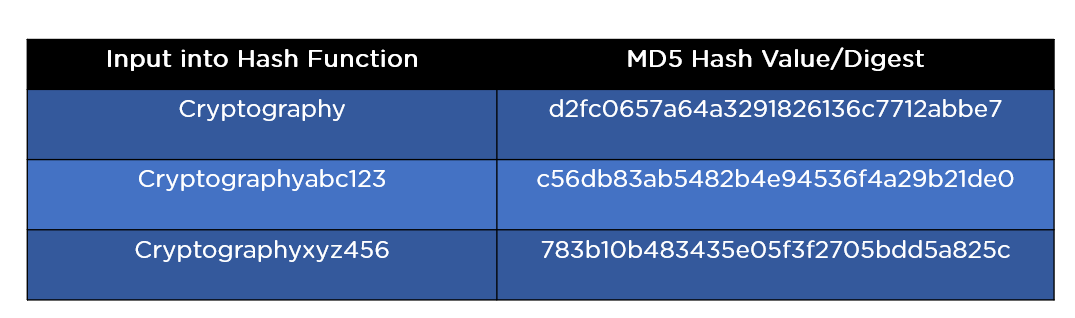

MD5算法接受任意长度的输入(字节串),并产生一个128位(16字节)的哈希值,通常以32位十六进制数字表示。输入数据在处理前需要填充至长度是512位的倍数,这一过程包括添加一个位为1,后面跟随多个0,以及输入的原始长度(以64位二进制表示)。输出的哈希值是四个32位的子哈希(也称为MD缓冲区),它们通常被合并成一个32位的十六进制数字。

#### 2.1.2 MD5的分组处理和函数构造

MD5算法将输入数据分割为512位的分组,并且每个分组都要经过四轮函数运算处理。每轮使用不同的辅助函数,分别是F、G、H、I。每轮处理包含16个操作,每个操作都涉及四个不同的变量(A、B、C、D),以及消息分组中的特定部分。每次运算将改变这四个变量的值,并最终更新为下一轮的初始值。

```mermaid

graph TD

A[开始处理分组] --> B[初始化MD缓冲区]

B --> C[进行第一轮的16次操作]

C --> D[进行第二轮的16次操作]

D --> E[进行第三轮的16次操作]

E --> F[进行第四轮的16次操作]

F --> G[输出最终的MD哈希值]

```

### 2.2 MD5算法的特点和安全性分析

#### 2.2.1 算法的效率和实用性

MD5算法由于其设计简洁,处理速度快,易于实现,被广泛应用于密码学和非密码学领域。在非密码学应用中,MD5通常用于快速校验数据完整性。然而,随着计算能力的提升,MD5的实用性受到了挑战,尤其是对于需要高安全性的场合。

#### 2.2.2 已知的攻击方法和漏洞

MD5由于其设计上的缺陷,已经遭受了多种攻击方法的攻击,包括碰撞攻击。最著名的攻击包括2004年王小云团队在理论上找到了产生碰撞的方法,以及2008年Marc Stevens等人公开构造了MD5的碰撞实例。这些攻击表明,MD5已经不再适合作为密码学安全的哈希函数。

### 2.3 理论对比:不同系统间哈希值的一致性

#### 2.3.1 系统差异对MD5的影响

不同操作系统和硬件架构可能会以不同的方式实现MD5算法,但理想情况下,对同一输入数据,这些实现应产生相同的哈希值。现实中,由于字节序(大端和小端)和字符编码(如ASCII和UTF-8)的不同,可能会导致哈希值上的差异。

#### 2.3.2 理论上的哈希值一致性假设

理论上,对于一个确定的MD5实现,无论在何种系统上运行,相同的输入数据总是应该得到相同的MD5哈希值。为了保持一致性,需要确保MD5实现的一致性,避免系统或环境差异影响哈希结果。

```mermaid

graph LR

A[确定MD5实现] --> B[跨系统一致性]

B --> C[环境与系统无关]

C --> D[同一输入产生

```

0

0