Java信任存储管理:JSSE如何提升CA证书处理能力

发布时间: 2025-01-10 13:47:14 阅读量: 1 订阅数: 4

JavaCertificate:Java证书示例

# 摘要

本文全面探讨了Java安全套接字扩展(JSSE)的关键组成部分,包括数字证书和证书颁发机构(CA)的作用、Java信任存储管理的机制、提升CA证书处理能力的实践技巧,以及在高级场景下的JSSE应用。文章详细阐述了数字证书的原理、CA的角色以及JSSE如何处理CA证书,同时深入分析了信任存储的结构、初始化过程及管理实践。通过故障排查、性能优化和安全增强,本文提供了实用的技巧,以应对证书链处理和不信任证书的挑战。最后,文章探索了JSSE在企业级应用、容器化环境及云平台上的应用实践,旨在帮助开发者构建安全、可靠的Java应用环境。

# 关键字

Java安全套接字扩展(JSSE);数字证书;公钥基础设施(PKI);信任存储管理;证书链处理;安全增强

参考资源链接:[解决java.security.NoSuchAlgorithmException错误](https://wenku.csdn.net/doc/5q4vd9p17e?spm=1055.2635.3001.10343)

# 1. Java安全套接字扩展(JSSE)概述

Java安全套接字扩展(Java Secure Socket Extension,JSSE)为Java应用程序提供了一套丰富的API和实现,用于安全地处理网络通信。在网络安全逐渐成为系统设计的核心要素时,JSSE通过使用SSL(Secure Sockets Layer)和TLS(Transport Layer Security)协议,为客户端和服务器之间的通信提供数据加密和身份验证功能。

JSSE的核心是为Java开发人员抽象出复杂的安全协议细节,允许他们只关注应用逻辑,而不用担心底层的安全机制。通过JSSE,开发者可以配置服务器端的SSL/TLS,选择不同的加密套件,管理证书,以及配置SSL/TLS客户端的行为。JSSE的灵活性意味着它既能够满足企业应用对安全性需求的重视,也能够适应日益增长的网络安全挑战。

为了更好地理解JSSE的使用和配置,接下来的章节将介绍数字证书和CA的角色,Java信任存储管理的机制,以及如何提升CA证书处理能力等重要概念。这些内容对于任何希望构建安全、可靠的Java网络应用的开发者来说,都是不可或缺的知识储备。

# 2. 数字证书和CA的作用

## 2.1 数字证书的原理

### 2.1.1 公钥基础设施(PKI)简介

公钥基础设施(PKI)是一种用于创建、管理、分发、使用、存储以及撤销数字证书的框架和技术,它在保证数据交换安全性和身份认证方面发挥着至关重要的作用。PKI依赖于一套规则和角色,其中包括证书颁发机构(CA)、数字证书、证书存储库和最终用户。通过这些组件的合作,PKI保证了数据传输的完整性和机密性。

数字证书是PKI的核心,它是一种包含公钥信息以及身份信息的数据结构,由一个可信赖的第三方CA进行数字签名,从而保证了信息的真实性。证书的类型有多种,包括但不限于SSL/TLS服务器证书、客户端证书、代码签名证书和邮件签名证书。

### 2.1.2 证书签名和验证流程

证书的签名和验证流程是PKI的核心过程。当一个实体需要一个数字证书时,它首先生成一对密钥(公钥和私钥),然后向CA提交包含其身份信息的证书签名请求(CSR)。CA审核这些信息后,会使用其私钥对包含实体公钥的证书进行签名。

这个签名过程确保了证书的真实性和完整性。接收方在验证证书时,会使用相同的CA的公钥,这通常预置在浏览器或应用程序中,来解密CA的签名并核实证书内容的一致性。

## 2.2 证书颁发机构(CA)的角色

### 2.2.1 CA的认证过程

CA的认证过程包含几个关键步骤,从用户的注册到最终的证书签发。首先用户需生成密钥对,并向CA提交包括身份信息的CSR。CA将会执行验证过程,来确认提交的CSR的准确性与真实性。一旦认证成功,CA将使用其私钥对证书进行签名。

证书被分发到用户手中后,用户需要将证书安装到服务器或客户端,根据需要使用。当其他人想要验证用户证书的真实性时,会用到CA的公钥来验证签名。

### 2.2.2 自签名证书与第三方CA

自签名证书是由用户自己签名的证书。虽然这种证书可用于测试,但并不被主流浏览器或平台信任,因为缺乏第三方权威机构的验证。与此相对,第三方CA签发的证书则受到广泛信任,这是因为这些CA在数字世界中拥有良好的声誉和业务上的可靠性。

第三方CA的证书获得信任的方式之一是通过浏览器和操作系统预置CA的根证书。这样一来,当证书链被验证时,由于根证书的信任,整个证书链都会得到信任。

## 2.3 JSSE中的CA证书处理

### 2.3.1 JSSE对CA证书的基本支持

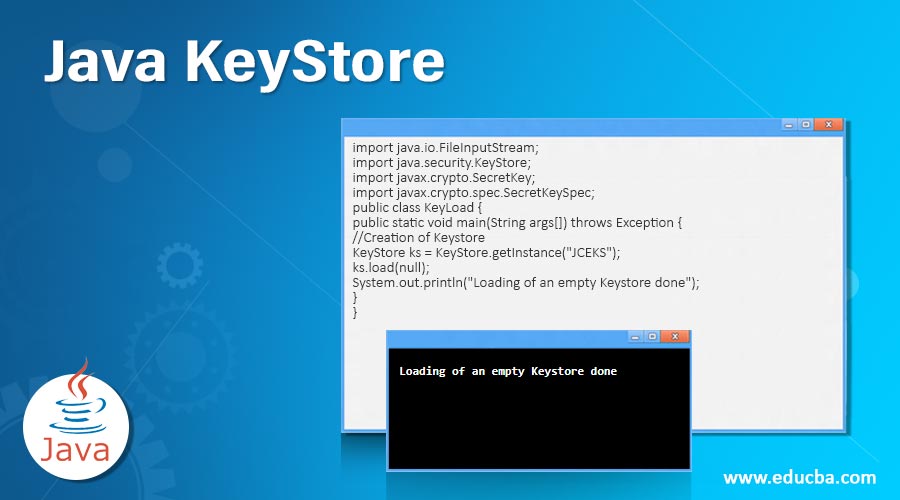

Java安全套接字扩展(JSSE)是Java平台提供的一个用于实现安全套接字通信的API。它支持SSL和TLS协议,为基于Java的应用程序提供了处理密钥和证书的能力。JSSE能够读取并处理存储在密钥库(JKS)中的CA证书,确保网络通信的安全性。

在JSSE中,CA证书被用来验证服务器证书或客户端证书。当进行SSL/TLS握手时,客户端会通过CA证书来验证服务器证书的有效性。如果CA证书是可信的,并且没有发现证书链中的问题,那么通信双方就能够建立一个安全的连接。

### 2.3.2 如何在Java中导入和管理CA证书

要在Java中导入和管理CA证书,通常会使用keytool工具,它随Java开发工具包(JDK)一起提供。使用keytool可以导入第三方CA的根证书到Java的信任库中,这个信任库通常是JKS格式。以下是具体的步骤:

```bash

keytool -import -alias example -file certificate.crt -keystore cacerts.jks -storepass changeit

```

该命令会导入名为`certificate.crt`的CA证书到名为`cacerts.jks`的信任库中,使用别名`example`来标识这个证书。`-storepass`参数用于指定信任库的密码,在本例中是`changeit`,这通常是JDK默认的信任库密码。

导入证书之后,Java应用程序会信任所有使用该CA根证书签名的服务器证书,从而进行安全通信。这个操作对于搭建和维护Java应用的安全环境至关重要。

# 3. Java信任存储管理的机制

## 3.1 信任存储的结构和作用

### 3.1.1 Java密钥库(JKS)和Java信任库

Java密钥库(JKS)是一种基于Java的文件格式,用于存储安全密钥和证书。它们通常用于保护敏感信息,比如私钥。信任库是JKS的一种变体,专门用于存储可信的CA证书。在Java中,信任库允许系统确定是否信任与之通信的服务器证书。

在信任存储中,每个证书都与一个实体相关联,可以是个人、组织或设备。证书通常用于建立加密连接,比如HTTPS。信任库使系统能够验证所收到的证书是否由可信任的第三方签名,确保通信的安全性。

### 3.1.2 信任存储的初始化和配置

信任存储的初始化涉及创建一个新的JKS文件,并预加载信任的CA证书。通过使用Java的`keytool`工具,开发者可以导入和管理这些证书。以下是初始化信任存储的基本步骤:

1. 创建一个新的JKS文件,可以使用`keytool -genkeypair -alias selfsigned`命令。

2. 导入CA证书到JKS,使用`keytool -import -alias cacert -file certificate.cer -keystore truststore.jks`命令。

开发者还需要配置信任存储来满足应用程序的安全需求。这可能包括设置信任策略,以便系统知道哪些类型的证书应该被接受,哪些应该被拒绝。

## 3.2 信任存储的初始化过程

### 3.2.1 信任库的创建和预加载

信任库的创建和预加载对于确保系统的安全性至关重要。以下是详细步骤:

1. **创建信任库**:

使用`keytool`工具创建一个新的信任库文件,该文件将用于存储所有可信的CA证书。

```bash

keytool -genkey -alias myTrustStore -keyalg RSA -keysize 2048 -storetype JKS -keystore truststore.jks -storepass mypassword

```

2. **预加载证书**:

将CA证书导入到新创建的信任库中。

```bash

keytool -import -alias myCA -file ca.crt -keystore truststore.jks -storepass mypassword

```

在这一步,开发者需要确认导入的CA证书是否可信。如果系统报错,例如`keytool error: java.lang.Exception: Certificate not imported, alias already exists`,则需要选择不同的别名。

### 3.2.2 信任存储的扩展机制

信任存储可以使用`keytool`进行扩展,以便包含更多的CA证书。以下是如何扩展信任存储的步骤:

1. **下载新的CA证书**:

获取需要信任的CA的证书。

2. **使用keytool导入新的CA证书**:

```bash

keytool -import -alias newCA -file newca.crt -keystore truststore.jks -storepass

```

0

0