数据库设计反模式大揭秘:识别错误,提供解决方案,优化数据库设计

发布时间: 2024-07-17 15:15:00 阅读量: 49 订阅数: 30

java毕设项目之ssm基于SSM的高校共享单车管理系统的设计与实现+vue(完整前后端+说明文档+mysql+lw).zip

# 1. 数据库设计基础**

数据库设计是数据库系统开发过程中的关键步骤,它决定了数据库的结构、性能和可维护性。良好的数据库设计可以确保数据的一致性、完整性和可访问性,而糟糕的设计会导致数据冗余、性能瓶颈和安全问题。

在设计数据库之前,需要了解一些基本概念,包括:

* **实体和属性:**实体是现实世界中的对象,如客户、订单或产品。属性是描述实体特征的数据项,如客户姓名、订单日期或产品价格。

* **关系:**关系是实体之间关联的类型,如客户与订单之间的关系。

* **数据类型:**数据类型定义了数据的格式和范围,如数字、字符串或日期。

* **约束:**约束是用来确保数据完整性和一致性的规则,如主键、外键和非空约束。

# 2. 常见数据库设计反模式

### 2.1 数据冗余和一致性问题

#### 2.1.1 数据重复和数据不一致

数据冗余是指同一份数据在数据库中多个位置存储。这会导致数据不一致,即相同的数据在不同位置具有不同的值。

**示例:**

考虑一个电子商务网站,其中客户信息存储在两个表中:`Customers` 和 `Orders`。如果客户地址发生更改,则需要在两个表中更新,这可能会导致数据不一致,如果一个表更新失败,另一个表可能仍然包含旧地址。

#### 2.1.2 解决数据冗余和一致性问题的策略

* **数据建模和规范化:**通过应用数据建模原则和规范化技术,可以将数据分解成较小的、相互关联的表。这有助于消除冗余并确保数据一致性。

* **主键和外键:**使用主键和外键来建立表之间的关系,确保数据完整性和一致性。主键唯一标识表中的每条记录,而外键引用另一个表中的主键,从而建立父子关系。

* **触发器和约束:**触发器和约束可以强制执行数据完整性规则,例如,在更新或删除记录时自动更新或删除相关记录。

### 2.2 性能瓶颈和可扩展性问题

#### 2.2.1 索引和查询优化

索引是数据库中的一种数据结构,用于快速查找数据。通过创建索引,可以显著提高查询性能,尤其是在处理大量数据时。

**示例:**

考虑一个包含大量客户记录的表。如果没有索引,数据库必须扫描整个表以查找特定客户。通过创建客户 ID 列的索引,数据库可以直接跳转到包含该 ID 的记录,从而大大提高查询速度。

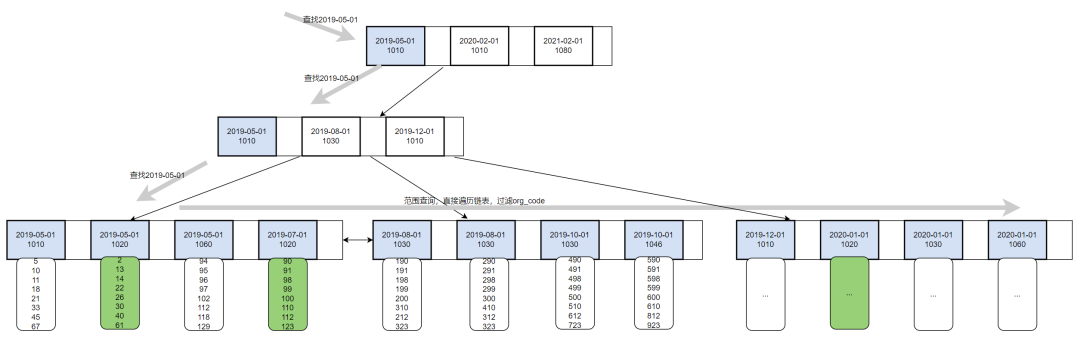

#### 2.2.2 分区和复制

分区和复制是提高数据库可扩展性和性能的两种技术。

* **分区:**将大型表划分为较小的、更易于管理的部分。这可以提高查询性能,因为数据库只需要扫描相关分区即可。

* **复制:**创建数据库的副本,以处理来自多个客户端的请求。这可以提高可扩展性,因为副本可以分担负载,从而防止单个服务器成为瓶颈。

### 2.3 安全性和数据完整性问题

#### 2.3.1 访问控制和权限管理

访问控制和权限管理机制用于控制用户对数据库中数据的访问。这有助于保护敏感数据免遭未经授权的访问。

**示例:**

考虑一个医疗保健系统,其中包含患者的机密信息。通过实施访问控制,可以限制只有授权的医疗专业人员才能访问患者记录。

#### 2.3.2 数据加密和备份

数据加密和备份对于保护数据免遭未经授权的访问和数据丢失至关重要。

* **数据加密:**使用加密算法对数据进行加密,使其即使被截获也无法读取。

* **备份:**定期备份数据库,以在数据丢失或损坏的情况下恢复数据。

# 3. 反模式识别和解决方案

### 3.1 反模式识别技术

识别数据库设计反模式是解决这些问题的关键步骤。有两种主要技术用于反模式识别:

#### 3.1.1 静态代码分析

静态代码分析是一种自动化的技术,它检查数据库模式和查询代码,以识别潜在的反模式。它通过搜索特定的代码模式和结构来工作,这些模式和结构已知会导致反模式。

**优点:**

* 快速且高效,可以快速扫描大量代码

* 可以识别潜在的反模式,即使它们尚未导致问题

* 有助于在早期阶段发现和解决问题

**缺点:**

* 可能产生误报,需要手动验证

* 无法检测到所有类型的反模式,特别是那些与性能或可扩展性相关的问题

#### 3.1.2 动态性能分析

动态性能分析是一种在数据库运行时监控和分析其行为的技术。它通过收集有关查询执行、资源使用和数据访问模式的信息来工作。

**优点:**

* 可以识别导致性能问题的反模式,例如索引不足或查询优化不当

* 可以提供有关实际数据库行为的见解,这对于理解和解决问题至关重要

* 有助于识别难以通过静态代码分析检测到的间歇性或难以重现的问题

**缺点:**

* 可能需要大量时间和资源来执行

* 只能在数据库运行时识别问题

* 无法检测到所有类型的反模式,特别是那些与数据完整性或安全性相关的问题

### 3.2 反模式解决方案

识别反模式后,采取适当的措施来解决它们至关重要。解决反模式的方法取决于具体的反模式类型,但一些常见的策略包括:

#### 3.2.1 数据建模和规范化

数据建模和规范化是解决数据冗余和一致性问题的关键技术。通过创建明确定义的关系模型并消除冗余数据,可以确保数据的一致性和完整性。

**示例:**

考虑一个电子商务网站,其中每个订单都与多个产品相关联。如果不进行规范化,则每个订单中都将存储每个产品的详细信息。这会导致数据冗余和不一致,因为如果产品信息发生更改,则需要更新所有相关订单。

通过规范化,可以创建两个表:一个用于存储订单信息,另一个用于存储产品信息。每个订单都通过外键与产品表相关联。这消除了冗余并确保了数据的完整性,因为产品信息只需在产品表中更新一次。

#### 3.2.2 查询优化和索引设计

查询优化和索引设计对于解决性能瓶颈至关重要。通过优化查询并创建适当的索引,可以显著提高查询性能和可扩展性。

**示例:**

考虑一个包含大量数据的表。如果没有索引,则数据库必须扫描整个表以查找特定行。这可能非常耗时,特别是对于大型表。

通过创建适当的索引,数据库可以快速查找特定行,而无需扫描整个表。这可以显著提高查询性能,特别是对于涉及常见查询条件的查询。

#### 3.2.3 安全性和数据完整性措施

安全性措施和数据完整性措施对于保护数据库免受未经授权的访问和数据损坏至关重要。通过实施适当的安全控制和数据完整性约束,可以确保数据的机密性、完整性和可用性。

**示例:**

考虑一个包含敏感数据的数据库。如果不实施安全措施,则未经授权的用户可以访问和修改数据。

通过实施访问控制列表 (ACL) 和加密,可以限制对数据的访问并保护数据免遭未经授权的修改。此外,通过实施数据完整性约束,例如唯一键和外键,可以确保数据的准确性和一致性。

# 4. 反模式预防和最佳实践

### 4.1 数据库设计原则和指南

#### 4.1.1 数据建模原则

- **实体完整性原则:**确保每个实体都有一个唯一标识符,以防止数据重复和不一致。

- **参照完整性原则:**确保外键引用现有的主键,以维护数据之间的关系。

- **范式化原则:**将数据分解为多个表,以消除数据冗余和提高数据一致性。

#### 4.1.2 性能优化最佳实践

- **使用索引:**在经常查询的列上创建索引,以加快查询速度。

- **优化查询:**使用适当的连接类型(INNER JOIN、LEFT JOIN 等),并避免不必要的子查询。

- **分区和复制:**将大型表分区或复制到多个服务器,以提高可扩展性和性能。

### 4.2 数据库管理系统(DBMS)功能

#### 4.2.1 索引管理

- **B-树索引:**一种平衡树结构,用于快速查找数据。

- **哈希索引:**一种使用哈希函数将数据映射到索引键的索引。

- **位图索引:**一种用于快速查找具有特定值的列的索引。

#### 4.2.2 查询优化器

- **基于成本的优化器:**使用统计信息来估计不同查询计划的成本,并选择最优计划。

- **规则优化器:**使用一组预定义的规则来优化查询。

- **自适应优化器:**根据历史查询数据动态调整查询计划。

### 4.3 持续监控和改进

#### 4.3.1 性能监控

- **查询性能监控:**使用工具(如 EXPLAIN PLAN)来分析查询性能并识别瓶颈。

- **系统性能监控:**监控服务器资源(如 CPU、内存)的使用情况,以检测性能问题。

#### 4.3.2 定期数据库审计

- **数据完整性审计:**验证数据是否符合业务规则和约束。

- **安全审计:**检查数据库访问控制和权限设置,以确保数据安全。

- **性能审计:**分析数据库性能指标,以识别优化机会。

# 5. 数据库设计反模式案例研究

### 5.1 电子商务网站

**反模式:数据冗余和不一致**

**问题:**

电子商务网站通常存储大量产品信息,包括产品名称、描述、价格和库存数量。如果这些信息在多个表中重复,则可能导致数据冗余和不一致。例如,产品价格可能存储在产品表和订单表中。如果产品价格发生变化,则需要在两个表中更新,否则会导致数据不一致。

**解决方案:**

通过数据建模和规范化来解决数据冗余和不一致问题。规范化涉及将数据分解成多个表,每个表只存储特定类型的相关数据。例如,可以创建一个单独的产品表来存储产品信息,并创建一个订单表来存储订单信息。通过这种方式,产品价格只存储在产品表中,从而避免了数据冗余和不一致。

### 5.2 社交媒体平台

**反模式:性能瓶颈**

**问题:**

社交媒体平台通常处理大量的用户活动,例如发帖、点赞和评论。如果数据库设计不当,则可能会出现性能瓶颈,导致响应时间变慢和用户体验不佳。例如,如果用户表没有索引,则每次查询用户数据时,数据库都必须扫描整个表,这会非常耗时。

**解决方案:**

通过索引和查询优化来解决性能瓶颈。索引是数据库中的一种数据结构,它可以快速查找特定数据记录。例如,可以在用户表上创建索引,以用户 ID 为索引键。这样,当查询用户数据时,数据库可以使用索引快速查找所需的记录,而无需扫描整个表。

### 5.3 医疗保健系统

**反模式:安全性和数据完整性问题**

**问题:**

医疗保健系统处理敏感的患者信息,例如病历和治疗计划。如果数据库设计不当,则可能会出现安全性和数据完整性问题,导致患者数据泄露或篡改。例如,如果患者表没有访问控制,则任何用户都可以访问患者数据,这会违反患者隐私。

**解决方案:**

通过访问控制和数据加密来解决安全性和数据完整性问题。访问控制限制了用户对数据库中数据的访问权限。例如,可以将患者数据表配置为仅允许授权的医疗保健专业人员访问。数据加密将患者数据加密为不可读格式,即使数据被泄露,也无法被未经授权的人员访问。

# 6. 结论

### 6.1 数据库设计反模式的危害

数据库设计反模式会对数据库系统产生严重的后果,包括:

- **数据完整性问题:**数据冗余和不一致会导致数据错误和不准确,从而损害应用程序的可靠性和可信度。

- **性能瓶颈:**索引不足、查询不优化和分区不当会导致数据库查询缓慢,影响应用程序的响应时间和用户体验。

- **安全性问题:**访问控制不当和数据加密不足会使数据库容易受到未经授权的访问和数据泄露。

- **可扩展性问题:**数据库设计不当会限制数据库扩展以满足不断增长的数据量和用户需求。

### 6.2 识别和解决反模式的重要性

识别和解决数据库设计反模式对于维护数据库的健康和效率至关重要。通过使用反模式识别技术,数据库管理员和开发人员可以及早发现和解决这些问题。通过实施反模式解决方案,他们可以提高数据完整性、优化性能、加强安全性并确保数据库的可扩展性。

### 6.3 数据库设计最佳实践的持续改进

数据库设计是一个持续的过程,需要持续监控和改进。通过定期进行性能监控和数据库审计,数据库管理员可以识别潜在的反模式并采取适当的措施来解决它们。此外,了解最新的数据库设计原则和最佳实践,并利用 DBMS 功能,可以帮助数据库管理员持续改进数据库设计,以满足不断变化的业务需求。

0

0