数据库设计最佳实践:掌握原则,规避陷阱,打造高性能数据库

发布时间: 2024-07-17 15:12:35 阅读量: 52 订阅数: 50

# 1. 数据库设计基础**

数据库设计是数据库系统开发的关键阶段,它决定了数据库的结构、性能和可维护性。本章将介绍数据库设计的基础知识,包括:

- **数据模型:**描述现实世界实体及其相互关系的抽象结构。

- **关系模型:**一种流行的数据模型,使用表和列来表示数据。

- **主键和外键:**用于在表之间建立关系的字段。

- **数据类型:**用于指定数据存储格式和范围的属性。

- **约束:**用于确保数据完整性和一致性的规则。

# 2. 数据建模与规范化

### 2.1 实体关系模型

实体关系模型(Entity-Relationship Model,简称 ER 模型)是一种数据建模技术,用于表示现实世界中的实体、属性和它们之间的关系。ER 模型由以下元素组成:

- **实体(Entity):**现实世界中具有独立存在的对象,例如客户、产品、订单。

- **属性(Attribute):**描述实体特征的属性,例如客户姓名、产品价格、订单日期。

- **关系(Relationship):**表示实体之间关联的类型,例如客户下订单、产品属于类别。

ER 模型通常使用图形表示,其中实体表示为矩形,属性表示为椭圆形,关系表示为连接实体的线。

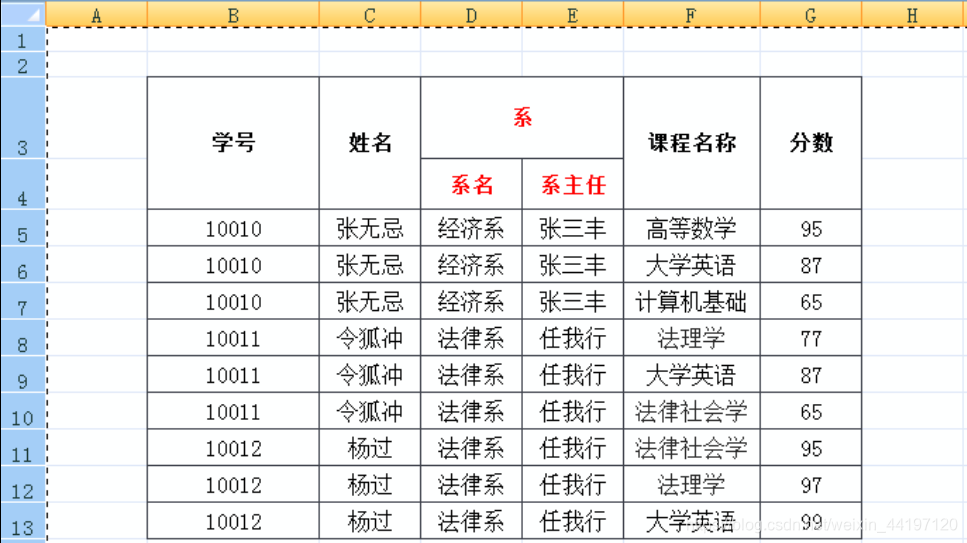

### 2.2 范式理论与规范化

范式理论是一组规则,用于评估数据模型的质量。规范化是将数据模型转换为符合范式要求的过程。范式理论包括:

#### 2.2.1 第一范式(1NF)

1NF 要求每个属性的值都是原子值,不能再分解。例如,如果客户地址是一个属性,则它不能包含多个地址行。

#### 2.2.2 第二范式(2NF)

2NF 要求每个非主键属性都完全依赖于主键。例如,如果客户订单表包含客户姓名和订单日期,则订单日期不能依赖于客户姓名。

#### 2.2.3 第三范式(3NF)

3NF 要求每个非主键属性都直接依赖于主键,而不是依赖于其他非主键属性。例如,如果客户订单表包含客户姓名、订单日期和产品名称,则产品名称不能依赖于订单日期。

规范化可以消除数据冗余和异常,从而提高数据模型的质量和性能。

**代码块:**

```sql

CREATE TABLE Customers (

Customer_ID INT NOT NULL,

Customer_Name VARCHAR(255) NOT NULL,

Customer_Address VARCHAR(255) NOT NULL,

PRIMARY KEY (Customer_ID)

);

CREATE TABLE Orders (

Order_ID INT NOT NULL,

Customer_ID INT NOT NULL,

Order_Date DATE NOT NULL,

PRIMARY KEY (Order_ID),

FOREIGN KEY (Customer_ID) REFERENCES Customers(Customer_ID)

);

CREATE TABLE Products (

Product_ID INT NOT NULL,

Product_Name VARCHAR(255) NOT NULL,

Product_Category VARCHAR(255) NOT NULL,

PRIMARY KEY (Product_ID)

);

```

**逻辑分析:**

该代码块创建了三个表:`Customers`、`Orders` 和 `Products`。`Customers` 表包含客户信息,`Orders` 表包含订单信息,`Products` 表包含产品信息。`Orders` 表和 `Products` 表都引用 `Customers` 表的主键,以建立客户和订单、产品之间的关系。

**参数说明:**

- `NOT NULL`:表示该字段不能为 `NULL` 值。

- `PRIMARY KEY`:表示该字段是表的主键。

- `FOREIGN KEY`:表示该字段引用另一个表的主键。

# 3.1 索引设计

### 3.1.1 索引类型和选择

索引是一种数据结构,它可以快速地查找数据记录,而无需扫描整个表。索引通过在表中的特定列上创建指向数据的指针来实现这一点。

**索引类型**

有两种主要类型的索引:

- **B-Tree 索引:**B-Tree 索引是一种平衡树,它将数据按排序顺序存储。B-Tree 索引适用于需要快速范围查询和相等性查询的场景。

- **哈希索引:**哈希索引是一种使用哈希函数将数据映射到存储位置的数据结构。哈希索引适用于需要快速相等性查询的场景。

**索引选择**

选择合适的索引类型取决于查询模式和数据分布。

- **范围查询:**B-Tree 索引更适合范围查询,因为它们可以快速找到特定范围内的记录。

- **相等性查询:**哈希索引更适合相等性查询,因为它们可以直接找到具有特定值的行。

- **数据分布:**如果数据分布均匀,则 B-Tree 索引通常是更好的选择。如果数据分布不均匀,则哈希索引可能更有效。

### 3.1.2 索引策略和最佳实践

**索引策略**

- **避免过度索引:**创建过多的索引会降低插入和更新操作的性能。

- **选择性高的列:**为选择性高的列创建索引,即具有不同值的列。

- **复合索引:**为经常一起使用的列创建复合索引,以提高查询性能。

**最佳实践**

- **使用唯一索引:**在唯一列上创建唯一索引,以确保数据完整性。

- **使用覆盖索引:**创建覆盖索引,其中索引包含查询所需的所有列,以避免表扫描。

- **定期维护索引:**重建和碎片整理索引以保持其效率。

**示例**

以下代码创建一个 B-Tree 索引:

```sql

CREATE INDEX idx_name ON table_name (column_name);

```

以下代码创建一个哈希索引:

```sql

CREATE HASH INDEX idx_name ON table_name (column_name);

```

# 4. 数据库安全与可靠性

数据库安全与可靠性对于确保数据库系统的完整性和可用性至关重要。本章将探讨数据库面临的常见安全威胁以及保护数据库免受这些威胁的最佳实践。此外,还将介绍数据库备份和恢复策略,以确保在发生数据丢失或损坏时能够恢复数据。

### 4.1 数据库安全威胁

数据库面临着多种安全威胁,包括:

**4.1.1 SQL注入攻击**

SQL注入攻击是一种利用应用程序中未经验证的输入来执行恶意SQL查询的攻击。攻击者可以利用这些查询来访问、修改或删除数据库中的数据。

**4.1.2 跨站脚本攻击(XSS)**

XSS攻击涉及将恶意脚本注入到Web应用程序中。当用户访问包含恶意脚本的Web页面时,脚本会在用户的浏览器中执行,从而允许攻击者窃取会话cookie、重定向用户到恶意网站或执行其他恶意操作。

### 4.2 数据库备份与恢复

数据库备份和恢复策略对于确保在数据丢失或损坏时能够恢复数据至关重要。

**4.2.1 备份策略和方法**

备份策略应考虑以下因素:

- 备份频率:定期备份数据库以最大程度地减少数据丢失。

- 备份类型:有两种主要的备份类型:完全备份和增量备份。完全备份包含数据库的完整副本,而增量备份仅包含自上次完全备份以来所做的更改。

- 备份位置:备份应存储在与生产数据库不同的位置,以防止数据丢失或损坏。

**4.2.2 恢复操作和数据恢复**

恢复操作涉及从备份中恢复数据库。恢复过程可能因备份类型和数据库管理系统而异。

```sql

-- 示例:从完全备份恢复数据库

RESTORE DATABASE my_database

FROM DISK = 'C:\backups\my_database_full.bak'

WITH REPLACE;

```

数据恢复涉及从恢复的数据库中检索特定数据。这可以使用SQL查询或数据库管理系统的内置工具来完成。

```sql

-- 示例:从恢复的数据库中检索特定表的数据

SELECT *

FROM my_table

WHERE id = 123;

```

# 5.1 数据库监控与诊断

### 5.1.1 性能监控工具和指标

数据库性能监控对于识别和解决性能瓶颈至关重要。有各种工具可用于监控数据库性能,包括:

- **内置监控工具:**大多数数据库管理系统(DBMS)提供内置的监控工具,如 MySQL 的 `SHOW STATUS` 命令或 PostgreSQL 的 `pg_stat_activity` 视图。这些工具提供有关数据库活动、资源使用和性能指标的实时信息。

- **第三方监控工具:**还有许多第三方监控工具可用于数据库,如 Prometheus、Grafana 和 New Relic。这些工具提供更高级的功能,如自定义仪表板、告警和预测分析。

**关键性能指标(KPI):**

监控数据库性能时,应关注以下关键性能指标(KPI):

- **查询时间:**执行查询所需的时间,包括解析、优化和执行阶段。

- **吞吐量:**数据库每秒处理的事务或查询的数量。

- **并发连接数:**同时连接到数据库的客户端数量。

- **CPU 使用率:**数据库服务器上 CPU 的使用百分比。

- **内存使用率:**数据库服务器上内存的使用百分比。

- **磁盘 I/O:**数据库服务器上磁盘读写操作的数量和大小。

### 5.1.2 日志分析和故障排除

数据库日志记录对于诊断性能问题和故障排除至关重要。大多数 DBMS 提供日志记录功能,可记录数据库活动、错误和警告。

**日志分析:**

日志分析涉及检查数据库日志以识别模式、错误和警告。这有助于识别性能瓶颈、安全威胁和数据损坏等问题。

**故障排除:**

当数据库出现问题时,日志分析是故障排除过程中的关键步骤。通过检查日志,可以确定问题的根源并采取适当的措施来解决它。

**代码示例:**

以下示例代码展示了如何使用 MySQL 的 `SHOW STATUS` 命令获取有关数据库性能的统计信息:

```sql

SHOW STATUS WHERE Variable_name LIKE '%Queries%';

```

此查询将显示有关查询执行次数、平均查询时间和缓存命中率等查询相关统计信息。

0

0