Python Views安全性深度分析:防御10大常见安全漏洞

发布时间: 2024-10-08 16:41:31 阅读量: 13 订阅数: 15

# 1. Python视图安全性概览

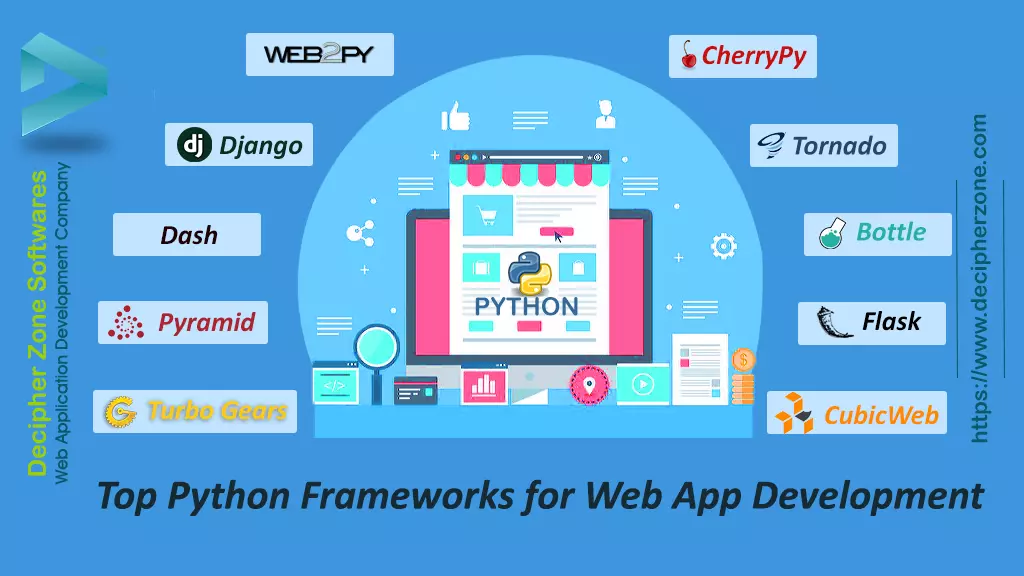

随着网络攻击手段日益复杂,Python视图安全性变得愈发重要。在开始深入研究之前,我们首先需要对Python视图安全有一个基本的认识。Python作为一种流行的服务器端编程语言,其Web框架(如Django和Flask)广泛用于构建动态网站和应用。视图层作为用户与Web应用交互的界面,容易成为攻击者的主要目标。本章将概述Python视图安全性的重要性,探讨其基本概念,并为接下来章节中对安全性更深层次的分析和实践指南打下基础。我们将从安全性原理和最佳实践开始,讨论常见的安全漏洞,并简要介绍认证与授权机制,为读者构建起Python视图安全的初步框架。

# 2. 理解Python视图安全性的基础

### 2.1 安全性的理论基础

#### 2.1.1 安全性原则和最佳实践

在深入探讨Python视图安全性之前,有必要先了解安全性的基本原则和最佳实践。安全性原则和最佳实践是构建安全系统的基石,它们指导我们做出合理决策,以减少安全漏洞和缓解安全威胁。

安全性原则通常包括以下核心概念:

- 最小权限原则(Least Privilege):指一个用户或系统应该拥有完成其任务所需的最小权限集。

- 最小资源原则(Least Resources):在满足任务需求的情况下,尽量减少系统资源的使用。

- 安全默认设置(Secure by Default):系统或软件默认配置应具备良好的安全性,降低因默认设置不当带来的安全风险。

- 防御深度(Defense in Depth):通过多层安全措施增加攻击者攻击的难度。

- 经济性原则(Economy of Mechanism):系统设计应简单明了,减少复杂性带来的安全缺陷。

- 完整性(Integrity):确保数据在存储、传输过程中不被未授权的篡改。

- 透明性(Transparency):系统应保证操作和控制过程的透明,使得安全审核成为可能。

最佳实践包括:

- 定期更新和打补丁:保持系统和依赖库是最新的,及时修复已知漏洞。

- 使用安全库和框架:它们往往拥有经过验证的安全实践和更少的安全漏洞。

- 配置管理:确保应用和服务器的安全配置,关闭不必要的端口和服务。

- 密码安全:使用强密码策略,如复杂度要求、定期更新密码、使用密码管理器等。

- 错误处理:合理地处理错误和异常,不向用户显示敏感系统信息。

理解这些原则和实践对于预防安全漏洞的产生至关重要,是保障系统安全性的第一步。

#### 2.1.2 常见安全漏洞概述

了解一些常见的安全漏洞类型对于构建安全系统同样重要。这些漏洞可能会导致数据泄露、系统被入侵甚至服务不可用。Python视图安全领域中常见的漏洞类型包括但不限于:

- 输入验证不当:未对用户输入进行适当的验证和清理,可能导致注入攻击。

- 跨站脚本(XSS):攻击者通过恶意脚本在用户浏览器上执行未授权代码。

- 跨站请求伪造(CSRF):诱使用户执行非预期动作,如在用户已认证的状态下提交表单。

- 安全配置错误:如不安全的默认配置、不必要的服务开放等。

- 路径遍历攻击:攻击者利用Web应用对用户输入的处理不当,访问服务器上的文件系统。

- 不安全的直接对象引用:直接使用用户提供的数据作为对象的引用,可能会暴露敏感信息。

这些漏洞的产生通常与程序员编程时的疏忽有关,但通过合理的安全设计和代码审查,很多是可以避免的。在Python视图安全实践中,将结合这些原则和漏洞类型,介绍如何通过编程策略和技术手段来加强安全性。

### 2.2 认证与授权机制

#### 2.2.1 认证机制分析

认证是确保只有合法用户才能访问系统资源的过程。它验证用户的身份,确保用户是谁。在Web应用中,认证机制是用户安全的第一道防线。

传统的认证方式包括:

- 基于密码的认证

- 基于令牌的认证

- 双因素认证

在Python视图安全中,实现认证机制通常涉及以下几个步骤:

- 用户注册:用户创建账户,提供必要的信息和密码。

- 用户登录:用户通过提供用户名和密码请求访问。

- 密码验证:系统验证用户提供的密码是否正确。

- 会话管理:系统为经过验证的用户创建会话,记录用户状态。

在Python Web框架如Django和Flask中,认证机制通常通过内置的认证系统实现。例如,Django提供了一套完整的认证框架,包含用户模型、密码管理、会话管理等。此外,还可以使用OAuth、JWT(JSON Web Tokens)等现代认证方式提供更安全、灵活的解决方案。

认证机制的实现需要兼顾安全性和用户体验。例如,密码不应以明文形式存储,应使用加盐的哈希算法;会话标识符应具有一定的有效期和复杂度,防止被猜测或劫持。

#### 2.2.2 授权机制分析

授权是在用户身份验证之后,确定用户可以访问哪些资源的过程。它关注的是用户的权限,即“用户可以做什么”。

授权机制的实现通常依赖于以下元素:

- 角色和权限模型:定义不同角色拥有的权限。

- 访问控制列表(ACLs):指定每个用户或角色对特定资源的访问权限。

- 基于声明的访问控制(CBAC):通过声明(例如用户ID、角色、权限)来控制访问。

- 动态授权检查:在运行时根据当前的上下文动态判断是否授权。

Python框架通常提供了一些内置的授权工具。例如,Django使用了基于中间件的授权系统,其`@login_required`装饰器和`@permission_required`装饰器可以轻松地将授权规则添加到视图函数上。Flask则可以通过自定义装饰器来实现复杂的授权逻辑。

授权过程中的安全风险包括权限提升(当用户获得他们不应该拥有的权限时发生)和横向权限控制(攻击者获取其他用户的相同权限)。因此,系统设计时要确保最小权限原则,减少权限提升的风险,并定期审查权限分配,以避免未授权访问的发生。

### 2.3 输入验证和过滤

#### 2.3.1 输入验证的重要性

输入验证是确保应用程序能够安全处理用户输入的过程。这一过程至关重要,因为用户输入是许多攻击(如SQL注入和XSS)的来源。输入验证旨在确保输入数据是有效的、安全的,并且符合预期的格式。

输入验证通常发生在以下时机:

- 在数据进入系统之前(前端验证)。

- 在数据进入核心处理逻辑之前(后端验证)。

在Python中,通常推荐在后端进行输入验证。这是因为前端验证容易被绕过,而后端验证可以确保数据在进入服务器时已经被过滤和清理。使用数据验证库(如Pydantic、Cerberus)可以帮助自动化输入验证过程,减少手动编码错误。

输入验证的一个核心原则是“拒绝已知的坏数据”(blacklist approach)和“接受已知的好数据”(whitelist approach)。推荐使用白名单方法,因为它更加安全,可以确保只允许明确预定义的格式和内容通过验证。

#### 2.3.2 过滤方法和实现

过滤是输入验证过程中的一个关键步骤,它涉及对用户输入进行清理,以移除或转义潜在的恶意内容。过滤方法的选择和实现取决于输入数据的类型和使用的上下文。

常见过滤方法包括:

- 转义特殊字符:对于HTML输入,可以转义如`<`、`>`、`&`、`"`、`'`等字符,以防止XSS攻击。

- 使用正则表达式:正则表达式可以用来检查输入是否符合特定格式,例如电子邮件地址、电话号码或URL。

- 数据类型检查:如整数、浮点数、布尔值等,确保输入的数据类型正确。

- 长度和格式检查:限制输入的长度和格式,防止缓冲区溢出等攻击。

Python中的输入过滤可以通过内置函数如`html.escape()`来实现,或者使用第三方库如bleach、Bandit等,它们提供了更复杂和强大的过滤机制。在Web框架中,如Django的表单和模型层提供了很多内置的过滤器,帮助开发者实现输入验证和过滤。

在具体实现过滤时,重要的是对所有用户输入进行严格的验证,包括URL参数、表单数据、JSON数据、cookie和HTTP头信息。代码示例如下:

```python

from django.utils.html import escape

from django.core.validators import URLValidator

def filter_input(input_data):

# 转义HTML特殊字符

escaped_data = escape(input_data)

# 验证是否为合法URL

validator = URLValidator()

try:

validator(escaped_data)

return escaped_data

except:

# 如果不是合法URL,返回空字符串或合适的错误消息

return ""

# 示例:对获取的URL参数进行过滤

filtered_data = filter_input(request.GET.get('url_param'))

```

在上述代码中,我们使用了Django的`escape()`函数来转义输入的HTML数据,并使用了URL验证器来确保数据是一个合法的URL。如果输入数据通过了这两项检查,那么我们就可以认为这个输入是经过安全处理的。

0

0