MyBatis与Spring Security权限控制整合

发布时间: 2024-05-02 09:37:08 阅读量: 93 订阅数: 41

MyBatis-Spring 整合

# 1. 基础概念

MyBatis和Spring Security是两个强大的框架,分别用于持久化和安全管理。将它们集成可以实现细粒度的权限控制,确保只有授权用户才能访问受保护的资源。

**MyBatis**是一个持久化框架,用于简化与数据库的交互。它提供了一种基于注解的机制,允许开发人员在实体类中定义权限注解,以指定对数据库操作的访问控制。

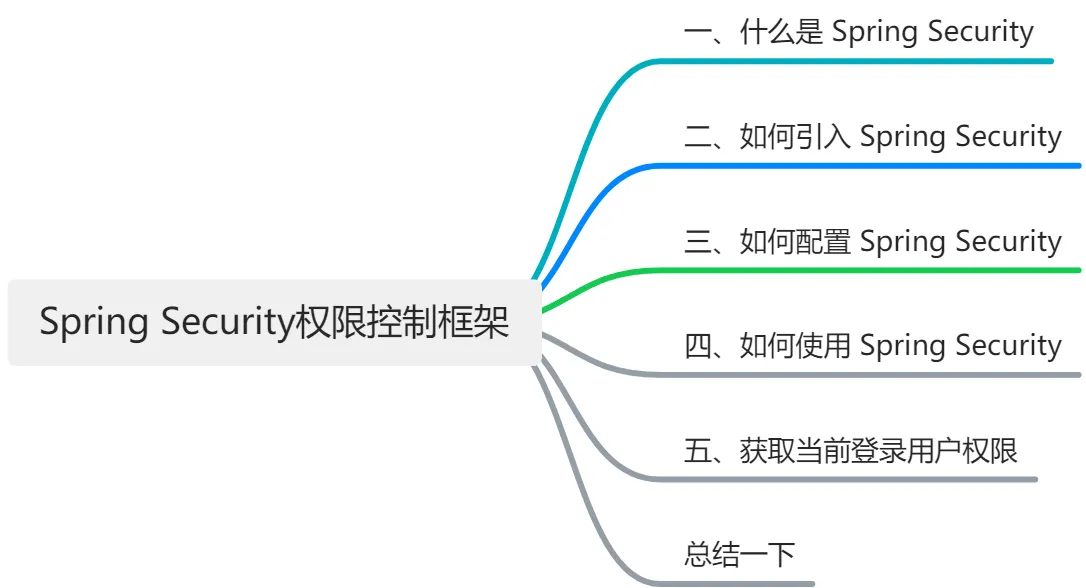

**Spring Security**是一个安全框架,用于保护Web应用程序免受未经授权的访问。它提供了一个拦截器链,可以拦截请求并根据配置的权限表达式进行授权检查。

# 2. MyBatis与Spring Security集成

### 2.1 MyBatis权限控制原理

MyBatis与Spring Security的权限控制集成,本质上是将Spring Security的权限控制机制与MyBatis的SQL映射框架相结合,实现对数据库操作的细粒度权限控制。其原理主要分为两个方面:

#### 2.1.1 权限注解

MyBatis提供了`@Permissions`注解,用于在SQL映射文件中定义权限控制规则。该注解包含两个主要属性:

- `value`:指定所需的权限表达式,用于判断当前用户是否具有执行该SQL映射的权限。

- `logical`:指定权限表达式的逻辑关系,默认为`AND`,表示所有权限都必须满足才能执行SQL映射。

#### 2.1.2 权限拦截器

Spring Security提供了`MethodSecurityInterceptor`权限拦截器,用于拦截对受保护方法的调用。在MyBatis与Spring Security集成时,`MethodSecurityInterceptor`会拦截对MyBatis SQL映射方法的调用,并根据`@Permissions`注解中指定的权限表达式判断当前用户是否具有执行该SQL映射的权限。

### 2.2 Spring Security权限配置

#### 2.2.1 安全过滤器配置

在Spring Security配置中,需要配置`SecurityFilterChain`,并添加`MethodSecurityFilter`过滤器,以启用方法级别的权限控制。

```xml

<security:http>

<security:intercept-url pattern="/**" access="permitAll"/>

<security:custom-filter ref="methodSecurityFilter" before="PRE_AUTH_FILTER"/>

</security:http>

```

#### 2.2.2 权限表达式配置

在Spring Security配置中,需要配置`ExpressionBasedAccessManager`,并指定权限表达式解析器,以解析`@Permissions`注解中指定的权限表达式。

```xml

<security:global-method-security pre-post-annotations="enabled">

<security:expression-handler ref="defaultMethodSecurityExpressionHandler"/>

</security:global-method-security>

```

```java

@Configuration

public class SecurityConfig {

@Bean

public DefaultMethodSecurityExpressionHandler defaultMethodSecurityExpressionHandler() {

DefaultMethodSecurityExpressionHandler handler = new DefaultMethodSecurityExpressionHandler();

handler.setPermissionEvaluator(new DefaultPermissionEvaluator());

return handler;

}

}

```

通过以上配置,MyBatis与Spring Security的权限控制集成完成。在使用MyBatis执行SQL映射时,Spring Security会根据`@Permissions`注解指定的权限表达式判断当前用户是否具有执行该SQL映射的权限。

# 3. 权限管理实践

### 3.1 用户权限管理

#### 3.1.1 用户角色管理

用户角色管理是权限管理的基础,通过角色来划分用户权限,简化权限管理。MyBatis与Spring Security整合后,可通过以下步骤进行用户角色管理:

1. **创建角色表:**在数据库中创建角色表,包含角色ID、角色名称等字段。

2. **创建用户角色关联表:**创建用户角色关联表,包含用户ID、角色ID等字段。

3. **实现角色服务:**编写角色服务接口和实现类,提供角色查询、新增、修改、删除等功能。

4. **配置Spring Security角色管理:**在Spring Security配置中,通过`@PreAuthorize`注解或`hasRole`方法对资源进行角色权限控制。

**代码示例:**

```java

// 角色服务接口

public interface RoleService {

List<Role> findAll();

Role findById(Long id);

Role save(Role role);

void delete(Long id);

}

// 角色服务实现类

public clas

```

0

0