C#自定义身份验证的稀缺技巧:确保***应用的安全性(专家建议)

发布时间: 2024-10-22 17:28:24 阅读量: 3 订阅数: 2

# 1. C#自定义身份验证概述

在数字化时代,安全地验证用户身份是软件开发的关键组成部分。C#作为.NET平台的主力开发语言,提供了强大的工具来实现复杂的自定义身份验证方案。本章将概述自定义身份验证的基本概念,为理解后续章节的深度探讨打下基础。我们将简要介绍身份验证的重要性以及如何在C#应用程序中实现它,同时提及在安全性方面的初步考虑。通过了解这些基本原理,开发者可以更好地构建安全的Web应用程序和API服务。

# 2. 理解身份验证基础

在深入了解C#自定义身份验证之前,我们需要先掌握一些基础概念。身份验证是安全领域中的一个关键组成部分,它保证了只有经过验证的用户才能够访问系统资源。这一章将为您介绍身份验证机制的基础知识以及身份验证协议与标准。

## 2.1 身份验证机制简介

身份验证机制是确保数据安全和保护系统不受未授权访问的第一道防线。理解其目标和重要性,以及与授权的关系,对于设计和实施健全的安全策略至关重要。

### 2.1.1 身份验证的目标与重要性

身份验证的目标在于确认用户的身份。这是通过一系列流程来完成的,这些流程要求用户提供凭证,比如密码、生物识别数据或其他形式的验证信息。验证用户身份后,系统会授予适当的访问权限。

身份验证的重要性体现在以下几个方面:

- **数据保护**:身份验证阻止了未授权的用户访问敏感信息。

- **合规性**:满足行业标准和法律要求,例如GDPR和HIPAA。

- **用户信心**:用户知道他们的信息是安全的,从而增加了他们对系统的信任。

### 2.1.2 身份验证与授权的关系

身份验证和授权是安全策略的两个组成部分。一旦用户的身份得到验证,授权机制将决定他们可以访问哪些系统资源。这两者之间的关系可以概括为:

- **身份验证先行**:只有在用户的身份被验证之后,系统才会考虑他们访问特定资源的权限。

- **独立但相关**:虽然身份验证和授权是两个独立的过程,但它们是相互依赖的。没有有效的身份验证,授权无法实现;没有合理的授权,身份验证的价值会大打折扣。

## 2.2 身份验证协议与标准

身份验证协议和标准定义了如何实施身份验证过程。了解这些标准以及它们之间的对比可以帮助我们为不同的应用场景选择最合适的身份验证方案。

### 2.2.1 常见的身份验证协议

常见的身份验证协议有:

- **HTTP Basic Authentication**

- **简述**:一种简单的身份验证机制,其中用户名和密码通过Base64编码发送到服务器。

- **适用场景**:主要用于简单的网站认证,但安全性较低。

- **OAuth 2.0**

- **简述**:一个授权框架,允许第三方应用通过授权服务器获取有限访问权限。

- **适用场景**:适用于需要第三方访问的Web API和移动应用。

- **OpenID Connect**

- **简述**:建立在OAuth 2.0之上的身份层,允许应用验证用户身份并获取基本信息。

- **适用场景**:适用于需要提供安全用户登录的应用程序。

### 2.2.2 身份验证标准的对比分析

下面是一个表格,对比了几种常用的身份验证协议:

| 协议 | 安全性 | 实现复杂度 | 兼容性 | 适用场景 |

|----------------|------------|------------|------------|----------------------------------|

| HTTP Basic Auth | 较低 | 简单 | 高 | 简单的网站认证 |

| OAuth 2.0 | 中等到高 | 中等到复杂 | 中等到高 | 第三方应用访问,Web API授权 |

| OpenID Connect | 高 | 中等到复杂 | 中等到高 | 用户身份验证和信息提供 |

选择合适的身份验证协议需要考虑到安全性、实现的复杂度和预期的使用场景。

本章节介绍了身份验证的基础概念,包括其目标、重要性以及与授权的关系,并对比了几种常见身份验证协议的特性。理解这些基础知识将为深入掌握C#自定义身份验证策略奠定坚实的基础。下一章节我们将深入探讨如何在C#中创建和实践自定义身份验证方案。

# 3. C#自定义身份验证实践

## 3.1 创建自定义身份验证方案

### 3.1.1 设计身份验证流程

创建自定义身份验证方案的第一步是设计一个清晰、安全的身份验证流程。身份验证流程应该包括以下几个关键步骤:

1. 用户注册:用户创建账号时,系统需要收集必要的信息,例如用户名、密码、邮箱等,并进行数据验证确保信息的合法性。

2. 用户登录:用户输入凭据(通常是用户名和密码)来进行登录操作。

3. 凭据验证:系统对接收到的凭据进行验证,与数据库中的信息进行匹配。

4. 令牌/会话创建:一旦验证成功,系统会生成一个令牌或会话,用于标识用户的身份,并在后续的请求中使用。

5. 登出处理:用户完成操作后,可以手动登出,系统则清理与该用户相关的令牌或会话信息。

### 3.1.2 实现用户登录逻辑

用户登录逻辑是身份验证方案的核心。下面是一个简化的C#实现用户登录逻辑的代码示例:

```csharp

public class AuthenticationService

{

public UserSession ValidateLogin(string username, string password)

{

// 检索数据库中的用户信息

User user = GetUserFromDatabase(username);

if (user == null) return null;

// 使用加密算法验证密码

bool isPasswordValid = VerifyPassword(password, user.PasswordHash, user.PasswordSalt);

if (!isPasswordValid) return null;

// 密码验证成功后,创建并返回用户会话

return CreateUserSession(user);

}

private User GetUserFromDatabase(string username)

{

// 数据库访问逻辑

// ...

}

private bool VerifyPassword(string password, byte[] passwordHash, byte[] passwordSalt)

{

// 使用相同的加密算法和盐值进行密码验证

// ...

}

private UserSession CreateUserSession(User user)

{

// 创建用户会话逻辑

// ...

}

}

```

在该示例中,`GetUserFromDatabase`方法用于从数据库中检索用户信息,`VerifyPassword`方法用于验证提供的密码是否与存储的哈希和盐值匹配。最后,`CreateUserSession`方法负责创建用户会话。

## 3.2 管理用户凭证

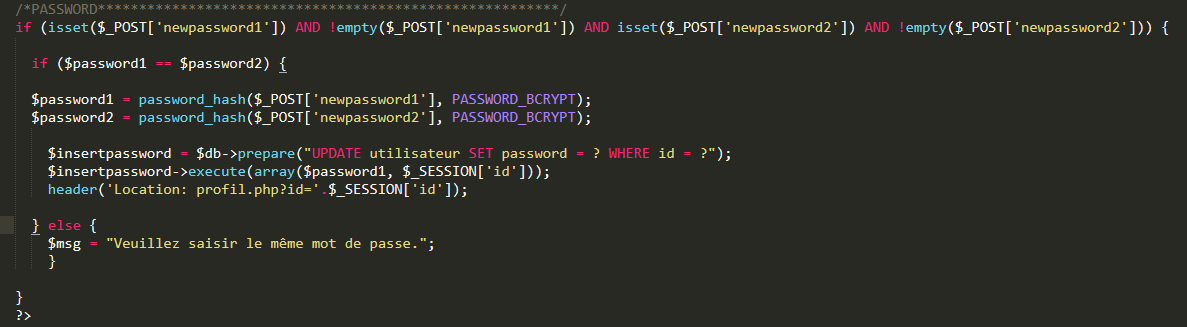

### 3.2.1 密码安全存储

密码的安全存储是任何身份验证系统的基石。为确保密码的安全性,建议使用强哈希算法(如Argon2、bcrypt或PBKDF2)来存储密码的哈希值,而不是明文存储密码。

下面的代码演示了如何使用bcrypt算法安全地存储用户密码:

```***

***;

public class PasswordManager

{

public string HashPassword(string password)

{

// 使用bcrypt算法生成安全的密码哈希

***.BCrypt.HashPassword(password);

}

public bool ValidatePassword(string password, string storedHash)

{

// 验证输入的密码是否与存储的哈希匹配

***.BCrypt.Verify(password, storedHash);

}

}

```

### 3.2.2 令牌和会话管理

令牌和会话管理是身份验证流程中非常重要的环节。它们用于在用户登录后跟踪用户的活动。通常,令牌可以是JWT(JSON Web Tokens)或简单的会话ID,这取决于应用的安全需求和架构。

下面的代码示例展示了如何创建和验证JWT令牌:

```csharp

using Microsoft.IdentityModel.Tokens;

using System.IdentityModel.Tokens.Jwt;

using System.Security.Claims;

public class TokenManager

{

private readonly SymmetricSecurityKey _key;

public TokenManager(string secret)

{

_key = new SymmetricSecurityKey(Encoding.UTF8.GetBytes(secret));

}

public string CreateToken(string username, string role)

{

var claims = new List<Claim>

{

new Claim(ClaimTypes.Name, username),

new Claim(ClaimTypes.Role, role)

};

var credentials = new SigningCredentials(_key, SecurityAlgorithms.HmacSha256);

var token = new JwtSecurityToken(

claims: claims,

expires: DateTime.Now.AddDays(1),

signingCredentials: credentials);

return new JwtSecurityTokenHandler().WriteToken(token);

}

public bool ValidateToken(str

```

0

0