Kubernetes网络策略深度解读:理论与实践的完美结合

发布时间: 2024-12-10 05:08:55 阅读量: 1 订阅数: 7

kubernetes实践:Istio之策略与遥测

# 1. Kubernetes网络策略概述

Kubernetes作为容器编排的领导者,不仅提供了便捷的容器管理和调度能力,还通过网络策略增强了容器间通信的安全性。在现代IT环境中,随着微服务架构的广泛采用,对网络通信的精细控制变得至关重要。本章将简要介绍Kubernetes网络策略的基础知识,探讨网络策略如何帮助团队控制集群内部的网络流量,以及它在多租户环境中的重要性。

通过本章,读者将理解网络策略的基本功能,以及它在整个Kubernetes生态系统中的作用。我们会先从网络策略的目标和优势开始讨论,然后再过渡到如何在实际的Kubernetes集群中部署和管理网络策略。这为接下来深入探讨网络策略的具体应用和高级主题打下了坚实的基础。

# 2. Kubernetes网络模型基础

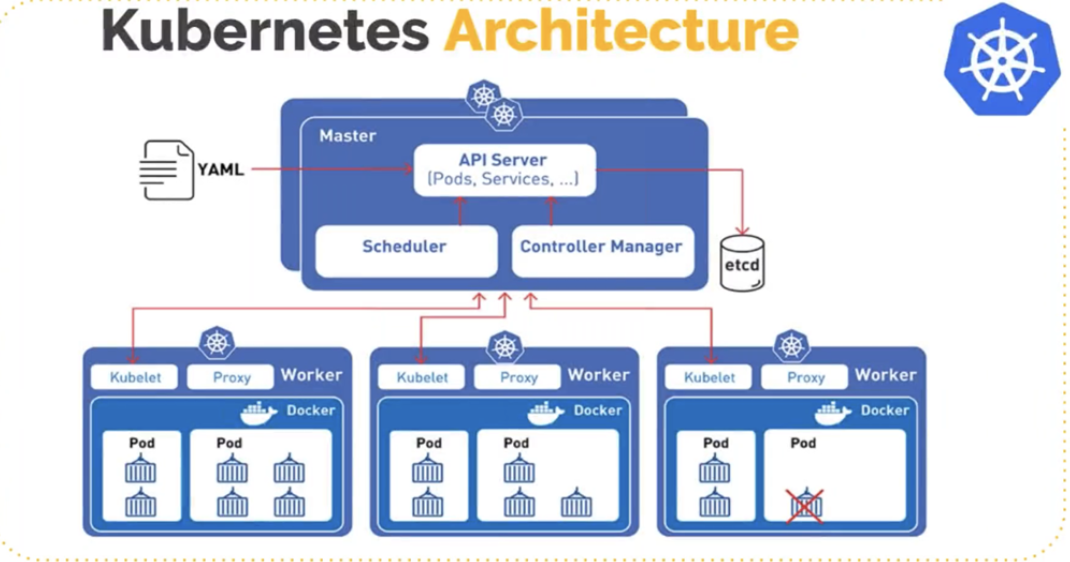

## 2.1 Kubernetes网络架构设计原则

### 2.1.1 Pod到Pod的通信模型

在Kubernetes的环境中,Pod是应用运行的基本单位,因此在设计网络架构时,保证Pod到Pod的通信是一个核心原则。Kubernetes假设所有的Pod都在同一个扁平的网络地址空间中,即任意两个Pod之间能够直接通信,无需NAT(网络地址转换)。

为了实现这一目标,Kubernetes采用了CNI(Container Network Interface)插件模型,这是Kubernetes用于配置Pod网络的接口标准。它允许Kubernetes在启动容器时调用网络插件,为容器配置网络资源。这使得不同的网络解决方案能够接入Kubernetes,如Flannel、Calico、Weave等。

实现Pod到Pod的通信模型的关键在于网络插件能够为每个Pod分配一个IP地址,并确保这些IP地址在集群内部是可路由的。通常,网络插件会配置集群内的路由规则,使得每个节点都能够转发到其他节点上的Pod。此外,还要求网络插件能处理跨节点Pod间的通信,确保集群扩展性。

### 2.1.2 服务发现与负载均衡

服务发现与负载均衡是Kubernetes网络架构的另一个关键设计原则。在Kubernetes中,服务(Service)是一种抽象,定义了一组Pod的逻辑集合和访问这些Pod的策略。通过服务,用户可以轻松地对一组Pod进行访问,而不需要关注Pod背后的复杂性。

Kubernetes通过内部DNS服务(如CoreDNS)或环境变量来提供服务发现功能。当创建服务时,DNS服务会自动为该服务创建相应的DNS记录,使得服务可以通过其名称进行访问。当应用程序需要连接到服务时,它会首先解析服务的DNS名称,从而获得用于访问服务的IP地址。

负载均衡在Kubernetes中是通过服务的Endpoint来实现的。服务的Endpoint是从属于服务的所有Pod的IP地址列表。当服务接收到访问请求时,请求会通过负载均衡的方式分发到后端的某个Pod。Kubernetes支持多种负载均衡策略,如轮询、随机、会话保持等。

## 2.2 网络策略的基础概念

### 2.2.1 网络策略的定义和作用

网络策略(Network Policies)是Kubernetes的一种资源,用于定义一组Pod的入站和出站访问规则。其主要作用是对集群内部的网络流量进行细粒度控制,从而提高安全性。

网络策略本身并不提供网络安全功能,它依赖于CNI插件来实现具体的安全策略。每个策略可以指定多个规则,包括允许或拒绝流量的来源、目标、端口、协议等。这意味着网络策略可以限制Pod之间、Pod与外部网络之间的通信,只有符合策略定义的流量才能通过。

网络策略的应用场景非常广泛,包括隔离关键应用防止未授权访问、限制对敏感服务的访问、控制Pod间的通信等。通过网络策略,管理员可以实现基于角色的网络访问控制,为不同的工作负载提供不同的网络安全级别。

### 2.2.2 网络策略与传统防火墙的对比

传统防火墙通常是基于网络层面的访问控制,它们定义在网络边界,用于阻止或允许特定IP地址或端口的数据包。而网络策略是在Kubernetes集群内部工作,它作用于Pod层面,可以基于Pod的标签选择器来定义访问规则,这种规则更加灵活和动态。

网络策略能够实现微分段(micro-segmentation)概念,即在应用层面控制网络流量。而传统的防火墙则更擅长于网络层面的流量控制。网络策略可以实现细粒度的流量管理,比如基于命名空间、标签、端口号和协议等条件进行流量过滤。

此外,网络策略是声明式的,意味着你只需定义策略规则,而策略的执行是由Kubernetes网络插件自动处理的。而传统的防火墙通常需要管理员手动配置规则,维护起来比较复杂。

在Kubernetes中,可以将网络策略视为集群内部防火墙,旨在提供更为细粒度和应用感知的网络访问控制。这在微服务架构和多租户环境中尤为重要,可以有效提升系统的安全性和灵活性。

# 3. Kubernetes网络策略实践应用

在理解了 Kubernetes 网络策略的基础概念之后,我们将进入实践应用环节。本章节旨在提供具体的指导,帮助您编写自己的 Kubernetes 网络策略,并掌握一些高级应用技巧。我们将从基本的网络策略编写开始,然后深入探讨一些高级应用场景。

## 3.1 编写基本的网络策略

### 3.1.1 入站规则的设置

要控制进入特定 Pod 的流量,需要编写入站规则(Ingress rules)。我们可以通过定义网络策略资源来指定允许进入 Pod 的 IP 地址、端口、协议等条件。

假设我们有一个名为 `default-deny` 的命名空间,希望创建一个策略来阻止除特定 IP 地址外的所有入站流量。

```yaml

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: allow-internal

namespace: default-deny

spec:

podSelector:

matchLabels:

role: db

ingress:

- from:

- podSelector:

matchLabels:

role: api

ports:

- protocol: TCP

port: 6379

```

在这个例子中,我们设置了一个网络策略 `allow-internal`,它允许同一命名空间中带有 `role: api` 标签的 Pod 访问带有 `role: db` 标签的 Pod 的 6379 端口。其它所有流量都将被拒绝。

### 3.1.2 出站规则的设置

出站规则(

0

0