【Kali Linux密码生成器综述】:自动生成强大密码的工具

发布时间: 2024-09-28 10:32:58 阅读量: 53 订阅数: 50

# 1. 密码学基础与密码生成器概述

在数字化时代,密码学是一门至关重要且持续发展的科学,它涉及信息安全和数据保护的各个方面。密码学的基础是加密算法,它通过复杂的数学运算将明文数据转化为密文,确保数据的安全传输和存储。密码生成器便是基于密码学原理,为用户生成强密码的重要工具。强密码是指难以猜测和破解的密码,它们通常包含大小写字母、数字和特殊字符,且长度足够长,从而极大增加了解密的难度。下一章节将深入探讨密码复杂性的重要性及其度量标准。

# 2. Kali Linux环境下的密码策略

## 2.1 密码复杂性的重要性

密码复杂性是确保信息安全的基础之一,它决定了密码被破解的难易程度。接下来将深入探讨密码强度和密码复杂度的度量标准。

### 2.1.1 认识密码强度

密码强度主要指密码抵抗各种攻击手段的能力,这种能力与密码的长度、复杂度以及与常用密码的相似程度有关。一个强密码通常包含大小写字母、数字和特殊字符,并且长度不短于8个字符。实践中,推荐使用12-16个字符的密码,这样可以显著提高其强度。

为了衡量密码强度,通常会采用暴力破解来测试其在一定时间内被破解的可能性。强大的密码生成器通常会通过各种算法生成复杂度高的密码,并提供密码强度的实时反馈,以帮助用户创建更为安全的密码。

### 2.1.2 密码复杂度的度量标准

密码复杂度可以通过不同的度量方法来量化,例如熵(Entropy)。熵是衡量密码随机性的指标,其值越大,密码的随机性和复杂度越高,从而越难以被破解。

在Kali Linux中,可以使用熵值较高的密码生成器,如`pwgen`或`diceware`,来创建包含高熵的复杂密码。这些工具在生成密码时,会考虑各种字符的随机组合,确保每个密码的独特性和复杂性。

## 2.2 密码策略的实现方式

实现密码策略的方式分为系统级和应用程序级。下面将分别介绍这两种实现方式的细节和它们在Kali Linux环境中的应用。

### 2.2.1 系统级密码策略

系统级密码策略是指操作系统级别的密码管理政策,例如密码的最大使用期限、密码的最小长度、密码历史记录等。在Kali Linux中,可以使用`pam_cracklib`和`pam_oddjob_mkhomedir`等PAM模块来实现系统级密码策略。

例如,通过修改`/etc/pam.d/common-password`文件来设置密码复杂度要求,如最小密码长度、是否需要包含数字等。对于Kali Linux系统管理员来说,合理配置这些策略对于保障系统安全至关重要。

### 2.2.2 应用程序级密码策略

应用程序级密码策略通常指特定应用程序或服务设置的密码规则,例如在线服务、数据库或其他网络服务的密码策略。在Kali Linux中,许多常用工具如OpenVPN、MySQL等允许单独设置密码策略。

例如,可以使用MySQL的`validate_password`插件来为数据库实例设置密码复杂度要求。这样的策略可以确保应用程序级密码的安全性,防止弱密码的使用。

## 2.3 Kali Linux中的密码管理工具

Kali Linux提供了多种密码管理工具,这些工具包括命令行工具和图形用户界面工具,可以方便用户进行密码的生成和管理。

### 2.3.1 命令行工具介绍

命令行工具通常以速度快、效率高著称,适合需要在脚本或自动化环境中使用密码的场景。以下是几个在Kali Linux中常用的命令行密码管理工具:

- `pwgen`:用于生成随机密码的工具,支持参数自定义密码的复杂度。

- `diceware`:基于骰子的密码生成方法,通过五颗骰子来选择单词,组合成具有较高安全性的密码。

- `openssl`:虽然不是一个专门的密码生成工具,但其强大的密码学功能使其能够生成安全的随机密码。

### 2.3.2 图形用户界面工具

对于不熟悉命令行操作的用户来说,图形用户界面(GUI)工具提供了更为直观的密码管理解决方案。以下是Kali Linux中提供的几个密码管理GUI工具:

- `KeePassXC`:一个轻量级的密码管理器,支持生成、存储和管理强密码。

- `Gnome Password Manager`:Gnome桌面环境下的密码管理工具,可以生成、管理并填充网站和应用的密码。

- `Seahorse`:为KDE桌面环境设计的密钥管理器和密码管理工具,支持生成和管理密码和密钥。

这些GUI工具都提供了友好的用户界面,并支持保存和组织用户的密码,使密码管理更加安全和方便。

# 3. Kali Linux密码生成器的实践应用

## 3.1 使用命令行生成密码

在Kali Linux环境下,命令行工具提供了一种强大而灵活的方式来生成密码。这一节将深入介绍John the Ripper和Hashcat这两个强大的密码破解工具,并详细说明如何使用它们来生成密码。

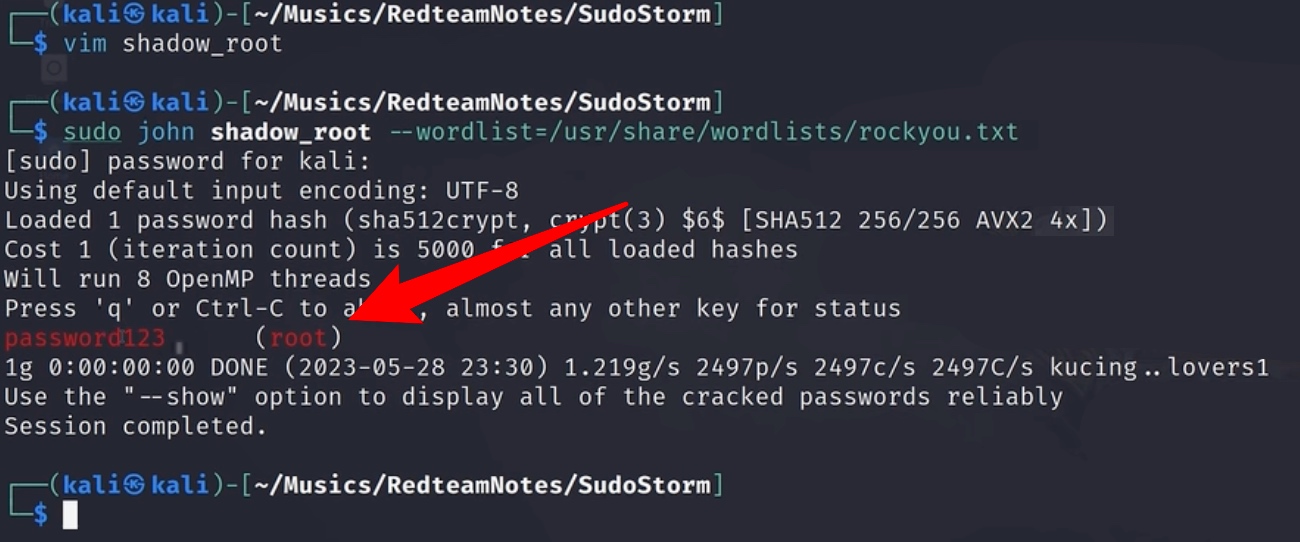

### 3.1.1 John the Ripper的使用

John the Ripper是一个广泛用于密码破解的工具,但它同样可以被用来生成强密码。John the Ripper可以处理多种类型的密码哈希,通过逆向解密来生成密码。

使用John the Ripper生成密码的命令是`unshadow`和`john`。首先,`unshadow`命令结合`/etc/passwd`和`/etc/shadow`文件来创建一个包含所有用户信息的文件,然后`john`可以用来生成密码。

```bash

# 创建一个包含用户信息的文件

unshadow /etc/passwd /etc/shadow > users.txt

# 生成密码

john --wordlist=/usr/share/wordlists/rockyou.txt users.txt

```

在这段代码中,`--wordlist`参数指定了包含潜在密码的字典文件路径。John the Ripper将会尝试这些单词作为密码,并输出破解结果。

### 3.1.2 Hashcat的使用

Hashcat是一个高级密码恢复工具,支持多种哈希类型。它可以使用不同的破解模式和自定义的规则来生成强密码。

使用Hashcat生成密码的步骤是首先确定你想要破解的哈希类型,然后选择合适的模式(例如,模式`0`代表Brute-Force攻击)。

```bash

# 对MD5哈希使用Brute-Force攻击模式

hashcat -m 0 -a 3 "d8578edf8458ce06fbc5bb76a58c5ca4" -o hashes破解结果.txt /usr/share/wordlists/rockyou.txt

```

在这个例子中,`-m`参数指定哈希类型,`-a 3`代表Brute-Force攻击模式,`-o`用于输出结果。

## 3.2 图形界面工具生成密码

### 3.2.1 GParted磁盘工具

虽然GParted主要是用于磁盘分区,但Kali Linux还提供了其他图形界面工具专门用于生成密码,如内置的密码管理器。

### 3.2.2 Kali Linux内置密码工具

Kali Linux提供了内置的密码工具来生成随机密码。这些工具通常位于密码管理或安全工具部分。它们可以生成不同长度和复杂度的密码,并支持多种字符集。

```bash

# 使用Kali Linux内置密码生成器

# 命令行调用

pwgen 12 1

```

执行上面的命令会生成一个12个字符长度的随机密码。

## 3.3 自定义密码生成器的实现

### 3.3.1 编写脚本生成密码

对于需要高度定制的场景,用户可以编写自己的脚本来生成密码。Python是一个常用的选择,因为它提供了丰富的字符串处理功能。

```python

import random

import string

def generate_password(length=12):

characters = string.ascii_letters + string.digits + string.punctuation

password = ''.join(random.choice(characters) for i in range(length))

return password

# 使用自定义的函数生成密码

print(generate_password(16))

```

上述Python脚本定义了一个生成指定长度密码的函数。它从大小写字母、数字和特殊字符中随机选择字符来创建密码。

### 3.3.2 实战演练:创建自己的密码生成器

在实战演练中,我们会一步步创建一个简单的密码生成器。这将包括用户输入的密码长

0

0