【数据库安全新视角】:全方位保护DBCP免受SQL注入攻击

发布时间: 2024-09-29 09:27:44 阅读量: 86 订阅数: 39

# 1. 数据库安全与SQL注入概述

数据库安全是一个广泛的议题,它覆盖了各种保护数据库不受未授权访问、泄露、篡改或破坏的措施。随着信息技术的快速发展,数据库在企业中扮演着至关重要的角色,它们存储着大量敏感信息,如个人身份信息、商业秘密和财务数据。然而,随着数据库应用的广泛和深入,其安全性问题也日益凸显,尤其是SQL注入攻击,已成为数据库安全的重大威胁之一。

## 1.1 数据库安全的重要性

在数字化时代,数据是企业的核心资产。数据库安全不仅关系到企业的经济效益,更关乎企业的信誉和客户的信任。一旦数据库被非法访问,后果可能包括数据泄露、财务损失、客户流失和法律责任。

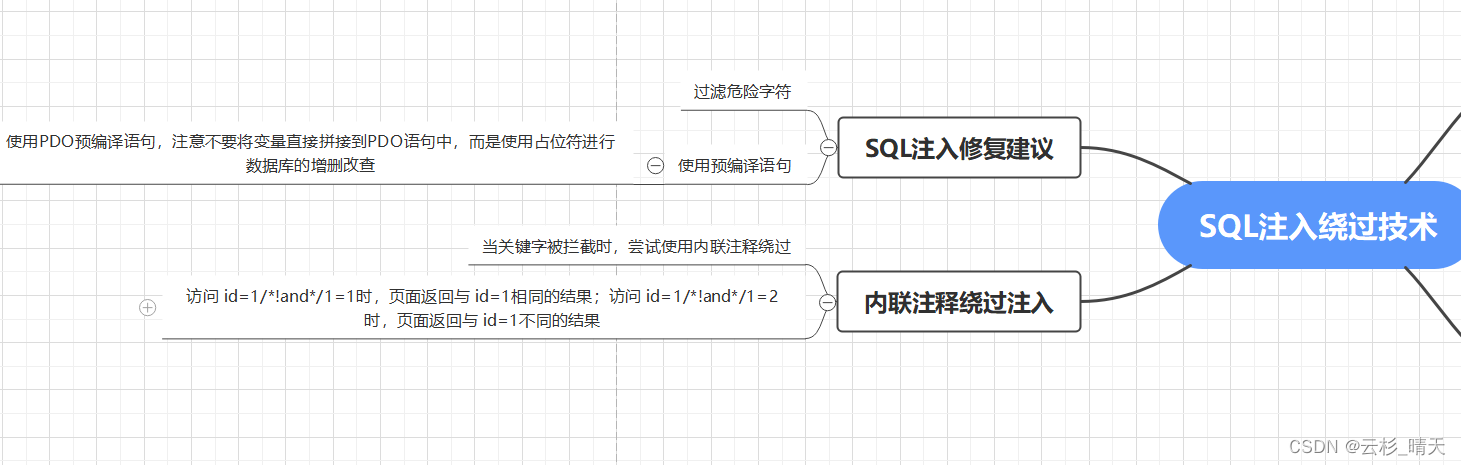

## 1.2 SQL注入攻击简介

SQL注入攻击是一种常见的网络攻击手段,攻击者通过在应用程序的输入字段中插入恶意的SQL代码片段,诱使数据库执行非预期的SQL命令,从而实现非法获取数据、修改或删除数据的目的。这种攻击手段的灵活性和隐蔽性使其成为数据库安全防范中的重点。

为了进一步理解SQL注入,我们需要深入了解其攻击原理及其可能造成的危害。接下来的章节将围绕这些议题进行展开。

# 2. SQL注入攻击的原理与危害

## 2.1 SQL注入攻击的基本原理

SQL注入攻击是一种常见的网络安全威胁,其基本原理是通过在应用程序的数据库查询中注入恶意的SQL代码片段,从而实现对数据库的未授权操作。了解SQL注入攻击的基本原理对于开发者和安全专家至关重要,它是防御措施的第一步。

### 2.1.1 输入验证的重要性

在Web应用中,几乎所有的用户输入都有可能成为注入攻击的途径。因此,输入验证是防御SQL注入的关键步骤。开发者应该对所有用户输入进行严格验证,确保它们符合预期的数据类型、格式和范围。同时,对输入数据进行清理处理,移除或转义潜在的SQL特殊字符,可以有效降低注入攻击的风险。

```python

# 示例代码块 - 输入验证的Python实现

def validate_input(input_data):

if not isinstance(input_data, str):

raise ValueError("Input must be a string")

# 正则表达式限制输入格式

regex_pattern = r"^[a-zA-Z0-9]+$"

if not re.match(regex_pattern, input_data):

raise ValueError("Input contains invalid characters")

return input_data

# 使用示例

try:

user_input = validate_input('123')

# 继续后续数据库操作

except ValueError as e:

print(e)

```

在上面的代码中,通过`validate_input`函数对用户输入进行了格式和类型验证。如果输入不符合预期,将抛出`ValueError`异常,阻止了不安全的输入数据被进一步处理。

### 2.1.2 SQL注入的常见漏洞类型

SQL注入漏洞大致可以分为三类:布尔型盲注、时间型盲注和联合查询注入。

- **布尔型盲注**:这种注入攻击通过改变SQL查询逻辑,使得结果依赖于布尔逻辑(如 TRUE/FALSE)。攻击者通过分析应用程序的返回结果,判断SQL语句的真假,进而推断数据库内容。

- **时间型盲注**:通过在SQL语句中嵌入延时函数(如`sleep()`或`waitfor delay`),使得数据库在执行查询时产生可测量的延迟。通过测量这个时间差,攻击者可以得知数据库的状态。

- **联合查询注入**:允许攻击者从数据库中获取额外的记录。这通常通过在SQL语句中添加`UNION SELECT`来实现,从而泄露数据库的其他内容。

下面是一个使用`UNION SELECT`进行联合查询注入攻击的示例:

```sql

SELECT * FROM users WHERE username = 'admin' -- ' AND password = '123'

```

在这个例子中,攻击者通过在密码字段中注入`UNION SELECT`语句,可能会从其他表中泄露数据。

## 2.2 SQL注入攻击的危害性分析

### 2.2.1 对数据库系统的直接损害

SQL注入攻击可以直接损害数据库系统,允许攻击者执行任意的SQL语句,包括但不限于:数据泄露、数据篡改、删除数据、执行管理操作等。这些行为可以导致严重的数据丢失、系统损坏和业务中断。

数据泄露是最常见的危害之一。攻击者可以通过SQL注入获取敏感信息,如用户数据、财务记录和商业秘密。这些数据如果被泄露出去,可能会给企业带来重大的声誉损失和经济损失。

### 2.2.2 企业数据泄露的间接影响

除了直接对数据库系统造成损害,SQL注入还可能给企业带来一系列间接的影响。数据泄露会破坏企业的信任基础,导致用户流失和品牌价值下降。此外,还可能引发合规问题和法律责任,因为许多国家和地区的数据保护法规要求企业采取合理措施保护个人数据。

企业还可能面临监管机构的调查和处罚,以及竞争对手的恶意利用。总的来说,SQL注入攻击不仅威胁数据库系统的安全,还可能给企业的长期发展带来深远的负面影响。因此,了解其危害性并采取有效的防御措施至关重要。

# 3. 预防SQL注入的理论基础

## 3.1 SQL注入防御的理论框架

### 3.1.1 安全编程实践概述

在软件开发中,安全编程实践是构建防御能力强大的

0

0