Web应用连接SQL数据库的最佳实践:提升性能和可靠性(不容错过的秘诀)

发布时间: 2024-07-23 20:21:18 阅读量: 31 订阅数: 34

# 1. Web应用与SQL数据库连接概述**

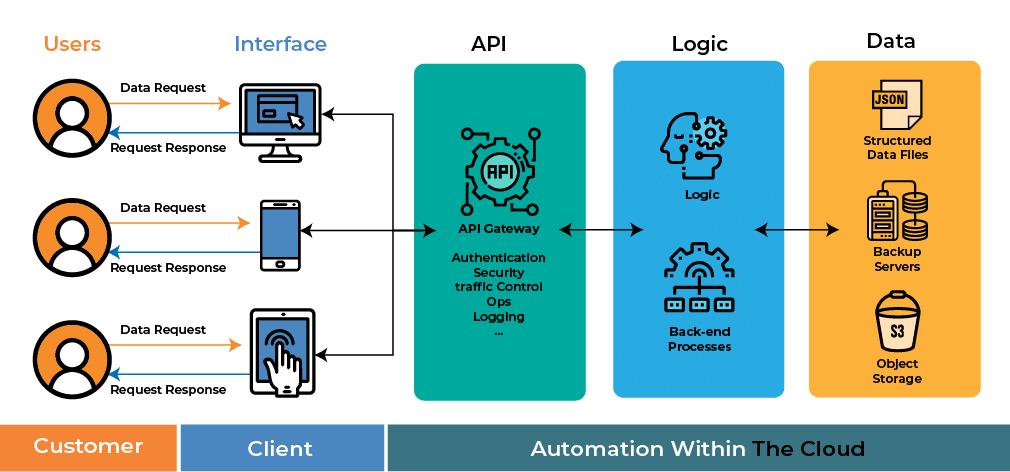

Web应用与SQL数据库的连接是现代应用程序开发的关键方面。本章将概述Web应用与SQL数据库连接的原理,包括:

* **连接类型:**介绍不同类型的连接,如JDBC、ODBC和ADO.NET,以及它们的优缺点。

* **连接过程:**详细说明建立和管理Web应用与SQL数据库之间的连接的过程,包括连接字符串、连接池和连接管理。

* **连接性能:**讨论影响连接性能的因素,如网络延迟、数据库负载和连接池配置。

# 2. 连接优化实践

### 2.1 数据库连接池

#### 2.1.1 连接池的原理和优势

数据库连接池是一种缓存机制,用于管理和复用数据库连接。其原理是预先创建一定数量的数据库连接,并将其存储在池中。当应用程序需要与数据库交互时,它可以从连接池中获取一个可用的连接,而不是每次都重新建立连接。

连接池的优势包括:

- **减少连接开销:**创建和销毁数据库连接是一个耗时的操作。连接池通过复用连接,减少了连接开销,从而提高了应用程序的性能。

- **提高并发能力:**连接池允许应用程序在不耗尽系统资源的情况下处理大量并发请求。

- **简化连接管理:**连接池负责管理连接的生命周期,简化了应用程序开发人员的工作。

#### 2.1.2 连接池的配置和管理

连接池的配置和管理通常通过以下参数进行:

- **最大连接数:**连接池中最大可创建的连接数。

- **最小连接数:**连接池中始终保持的最小连接数。

- **空闲连接超时:**空闲连接超过指定时间后被销毁。

- **连接验证:**连接池定期验证连接的有效性,并销毁无效连接。

### 2.2 异步连接

#### 2.2.1 异步连接的原理和优势

异步连接是一种非阻塞的连接方式,允许应用程序在等待数据库响应的同时继续执行其他任务。其原理是将数据库操作委托给一个后台线程,应用程序无需等待操作完成即可继续执行。

异步连接的优势包括:

- **提高响应能力:**应用程序无需等待数据库响应,从而提高了响应能力。

- **提高并发能力:**异步连接释放了应用程序的线程,使其能够处理更多并发请求。

- **简化开发:**异步连接使用回调函数处理数据库响应,简化了应用程序开发。

#### 2.2.2 异步连接的实现方式

异步连接可以通过以下方式实现:

- **回调函数:**应用程序提供一个回调函数,在数据库操作完成后被调用。

- **事件监听器:**应用程序监听数据库操作事件,并在事件发生时执行代码。

- **协程:**协程是一种轻量级的线程,允许应用程序暂停和恢复执行,从而实现异步操作。

```python

# 使用回调函数实现异步连接

import asyncio

async def connect_async(host, port, user, password, database):

"""异步连接到数据库"""

conn = await asyncio.connect(host, port)

reader, writer = await asyncio.open_connection(reader, writer)

await writer.write(f"USER {user}\r\n".encode())

await writer.write(f"PASSWORD {password}\r\n".encode())

await writer.write(f"USE {database}\r\n".encode())

return reader, writer

# 使用事件监听器实现异步连接

import asyncio

class AsyncConnectionListener(asyncio.Protocol):

"""异步连接监听器"""

def __init__(self, host, port, user, password, database):

self.host = host

self.port = port

self.user = user

self.password = password

self.database = database

def connection_made(self, transport):

"""连接建立时调用"""

self.transport = transport

self.transport.write(f"USER {self.user}\r\n".encode())

def data_received(self, data):

"""收到数据时调用"""

if data.startswith(b"OK"):

self.transport.write(f"PASSWORD {self.password}\r\n".encode())

elif data.startswith(b"Authentication successful"):

self.transport.write(f"USE {self.database}\r\n".encode())

# 使用协程实现异步连接

async def connect_async_coroutine(host, port, user, password, database):

"""使用协程实现异步连接"""

conn = await asyncio.open_connection(host, port)

reader, writer = conn

try:

await writer.write(f"USER {user}\r\n".encode())

await writer.write(f"PASSWORD {password}\r\n".encode())

await writer.write(f"USE {database}\r\n".encode())

except asyncio.CancelledError:

conn.close()

raise

return reader, writer

```

# 3. 性能提升技巧

### 3.1 索引优化

**3.1.1 索引的类型和选择**

索引是一种数据结构,它可以加快对数据库表中数据的访问速度。索引通过在表中创建指向特定列或列组合的指针来实现这一点。当查询涉及到这些列时,数据库可以使用索引来快速找到所需的数据,而无需扫描整个表。

索引有两种主要类型:

- **B-树索引:**这是最常用的索引类型。它将数据组织成一棵平衡树,其中每个节点都包含指向子节点的指针。这使得数据库可以快速找到数据,即使数据存储在磁盘上。

- **哈希索引:**哈希索引使用哈希函数将数据映射到存储桶中。这使得数据库可以非常快速地查找数据,但哈希索引只能用于等值查询。

选择正确的索引类型取决于查询的类型和数据分布。对于涉及范围查询(例如,查找特定范围内的值)的查询,B-树索引通常是更好的选择。对于涉及等值查询(例如,查找特定值)的查询,哈希索引通常是更好的选择。

**3.1.2 索引的创建和维护**

创建索引是一个简单的过程,可以使用以下 SQL 语句:

```sql

CREATE INDEX index_name ON table_name (column_name);

```

在创建索引时,重要的是要考虑以下因素:

- **选择正确的列:**索引应创建在经常用于查询的列上。

- **避免创建不必要的索引:**创建太多索引会降低数据库的性能。

- **定期维护索引:**随着时间的推移,数据会发生变化,索引需要定期重建或重新组织以保持其效率。

### 3.2 查询优化

**3.2.1 查询计划的分析和优化**

查询计划是数据库用来执行查询的步骤的集合。优化查询计划可以显着提高查询性能。

可以分析查询计划以识别以下问题:

- **不必要的表扫描:**查询计划应该只扫描必要的表。

- **不必要的连接:**查询计划应该只连接必要的表。

- **不必要的子查询:**查询计划应该避免使用不必要的子查询。

可以使用以下工具分析查询计划:

- **EXPLAIN:**EXPLAIN 命令显示查询的执行计划。

- **Visual Explain:**Visual Explain 是一种图形化工具,可以显示查询的执行计划。

**3.2.2 SQL 语句的优化技巧**

以下是一些优化 SQL 语句的技巧:

- **使用索引:**确保查询中使用的列都有索引。

- **避免使用 SELECT *:**只选择所需的列。

- **使用 LIMIT 子句:**限制查询返回的行数。

- **使用 UNION ALL 而不是 UNION:**UNION ALL 比 UNION 更快,因为它不删除重复的行。

- **使用临时表:**将中间结果存储在临时表中可以提高性能。

# 4. 可靠性保障措施

### 4.1 连接重试机制

#### 4.1.1 连接失败的常见原因

Web应用与SQL数据库连接过程中,可能会遇到各种原因导致连接失败,包括:

- **网络问题:**网络连接不稳定、中断或延迟。

- **数据库服务器故障:**数据库服务器宕机、重启或维护。

- **连接池配置错误:**连接池配置不当,导致连接数量不足或超时。

- **数据库负载过高:**数据库服务器负载过高,导致连接请求无法及时处理。

- **防火墙或安全策略限制:**防火墙或安全策略限制了Web应用对数据库的访问。

#### 4.1.2 重试策略的制定和实现

为了应对连接失败,需要制定有效的重试策略,以确保Web应用能够在连接失败后重新建立连接。重试策略应考虑以下因素:

- **重试次数:**指定在连接失败后进行重试的次数。

- **重试间隔:**指定两次重试之间的间隔时间。

- **重试策略:**指定重试的策略,如指数退避或固定间隔。

以下代码示例展示了如何使用Java中的JDBC重试机制:

```java

// 连接重试次数

int retryCount = 3;

// 连接重试间隔(毫秒)

long retryInterval = 1000;

try {

// 获取数据库连接

Connection connection = DriverManager.getConnection(url, username, password);

} catch (SQLException e) {

// 连接失败,进行重试

for (int i = 0; i < retryCount; i++) {

try {

// 等待重试间隔

Thread.sleep(retryInterval);

// 重新获取数据库连接

connection = DriverManager.getConnection(url, username, password);

// 重试成功,跳出循环

break;

} catch (SQLException e) {

// 重试失败,继续重试

}

}

// 重试次数耗尽,抛出异常

if (connection == null) {

throw e;

}

}

```

### 4.2 事务处理

#### 4.2.1 事务的概念和特性

事务是数据库中的一组操作,要么全部成功,要么全部失败。事务具有以下特性:

- **原子性(Atomicity):**事务中的所有操作要么全部执行成功,要么全部回滚。

- **一致性(Consistency):**事务执行前后,数据库必须保持一致状态。

- **隔离性(Isolation):**一个事务对数据库的修改对其他事务不可见,直到该事务提交。

- **持久性(Durability):**一旦事务提交,其对数据库的修改将永久保存。

#### 4.2.2 事务处理的实现和最佳实践

在Web应用中使用事务处理,可以确保数据操作的可靠性和一致性。以下代码示例展示了如何使用Java中的JDBC进行事务处理:

```java

// 开启事务

Connection connection = ...;

connection.setAutoCommit(false);

try {

// 执行事务中的操作

...

// 提交事务

connection.commit();

} catch (SQLException e) {

// 回滚事务

connection.rollback();

} finally {

// 关闭连接

connection.close();

}

```

在使用事务处理时,应遵循以下最佳实践:

- **只在必要时使用事务:**只有在需要确保数据一致性时才使用事务。

- **保持事务简短:**事务应尽可能简短,以减少锁定的时间。

- **避免嵌套事务:**嵌套事务可能导致死锁。

- **使用乐观锁:**乐观锁可以避免死锁,但需要额外的处理逻辑。

- **使用事务日志:**事务日志可以帮助诊断和恢复事务失败。

# 5. 安全实践

### 5.1 SQL注入攻击防御

#### 5.1.1 SQL注入攻击的原理和危害

SQL注入攻击是一种利用Web应用程序中的漏洞,将恶意SQL语句注入到数据库查询中的攻击方式。攻击者通过精心构造的输入,绕过应用程序的安全检查,执行未经授权的数据库操作,从而窃取敏感数据、破坏数据库结构或执行其他恶意操作。

#### 5.1.2 防御SQL注入攻击的措施

防御SQL注入攻击的措施主要包括:

- **参数化查询:**使用参数化查询可以将用户输入与SQL语句分开,防止恶意输入被解释为SQL命令。

- **白名单验证:**对用户输入进行严格的验证,只允许合法的输入,过滤掉所有潜在的恶意输入。

- **输入编码:**对用户输入进行编码,将特殊字符转换为无害的字符,防止其被解释为SQL命令。

- **使用安全框架:**使用诸如OWASP AntiSamy之类的安全框架,可以自动检测和过滤恶意输入。

### 5.2 数据加密和传输安全

#### 5.2.1 数据加密的原理和方法

数据加密是一种通过使用加密算法将数据转换为不可读格式的技术,以保护数据免遭未经授权的访问。常用的加密算法包括AES、DES和RSA。

#### 5.2.2 数据传输安全协议的应用

数据传输安全协议(TLS/SSL)是一种用于在网络上传输数据时提供安全性的协议。TLS/SSL使用加密算法和数字证书来验证服务器的身份并加密数据传输,防止数据被窃听或篡改。

# 6. 最佳实践总结和案例研究

### 6.1 最佳实践的总结和建议

通过对上述章节的分析和总结,我们可以提炼出以下 Web 应用与 SQL 数据库连接的最佳实践:

- **使用连接池:**连接池可以有效管理数据库连接,减少连接建立和释放的开销,提高连接效率。

- **采用异步连接:**异步连接可以避免同步等待数据库响应,提高 Web 应用的并发处理能力。

- **优化索引:**合理创建和维护索引可以显著提升查询性能,减少数据库扫描范围。

- **优化查询:**分析查询计划,优化 SQL 语句,减少不必要的查询操作。

- **建立连接重试机制:**针对数据库连接失败的情况,制定重试策略,避免因短暂故障导致连接中断。

- **采用事务处理:**事务处理可以保证数据操作的原子性、一致性、隔离性和持久性,提高数据可靠性。

- **防御 SQL 注入攻击:**使用参数化查询、转义特殊字符等措施,防止恶意 SQL 语句的执行。

- **加密数据和传输:**对敏感数据进行加密,并使用安全传输协议(如 HTTPS)传输数据,保护数据安全。

### 6.2 实际案例研究

**6.2.1 性能优化案例**

一家电子商务网站通过以下措施优化了数据库连接性能:

- 使用连接池管理数据库连接,避免频繁创建和释放连接。

- 采用异步连接,提高 Web 应用的并发处理能力。

- 优化索引,减少数据库扫描范围,提升查询速度。

- 优化 SQL 语句,减少不必要的查询操作。

这些措施显著提升了网站的响应速度,提高了用户体验。

**6.2.2 可靠性提升案例**

一家金融机构通过以下措施提升了数据库连接的可靠性:

- 建立连接重试机制,针对数据库连接失败的情况自动重试。

- 采用事务处理,保证数据操作的原子性和一致性。

- 定期备份数据库,防止数据丢失。

这些措施有效保障了金融机构数据库的可靠性,避免了因数据库故障导致业务中断。

0

0