企业数据安全守护神:ICC平台安全设置终极指南

发布时间: 2024-11-30 00:24:37 阅读量: 23 订阅数: 41

ICC2017 Dos攻击数据集

参考资源链接:[大华ICC平台V1.2.0使用手册:智能物联管理](https://wenku.csdn.net/doc/5b2ai5kr8o?spm=1055.2635.3001.10343)

# 1. ICC平台安全概述

在当今数字化时代,ICC(Internet Communication Center)平台作为信息交换和业务处理的关键基础设施,其安全性问题日益受到关注。本章节旨在为读者提供一个ICC平台安全的总体概览,为后续章节中对认证与授权机制、数据保护、网络防御以及运维管理等方面深入探讨奠定基础。

## 1.1 安全性的必要性

ICC平台汇集了大量敏感数据,并提供了多种业务服务。这些特性使其成为网络犯罪的潜在目标,因此必须重视安全性。一个脆弱的ICC平台不仅会遭受数据泄露、服务中断,还可能导致不可估量的财务损失和信誉损害。

## 1.2 安全威胁的分类

ICC平台面临的安全威胁主要包括但不限于恶意攻击(如DDoS攻击、SQL注入)、内部人员威胁、软件漏洞利用、物理破坏等。为了有效防御这些威胁,需要构建多层防御机制。

## 1.3 安全治理的框架

安全治理涉及策略制定、执行及监督的全过程。ICC平台的安全治理体系应包含技术措施(如加密、访问控制)和管理措施(如安全政策、审计和培训),确保平台能够抵御现代网络安全威胁。

通过本章的介绍,我们希望读者能对ICC平台的安全环境有一个基本的认识,并为后续更深入的探讨做好铺垫。接下来,我们将深入探讨ICC平台的认证与授权机制,这是保护平台安全的第一道防线。

# 2. ICC平台的认证与授权机制

## 2.1 认证机制的理论基础

### 2.1.1 认证机制的作用与类型

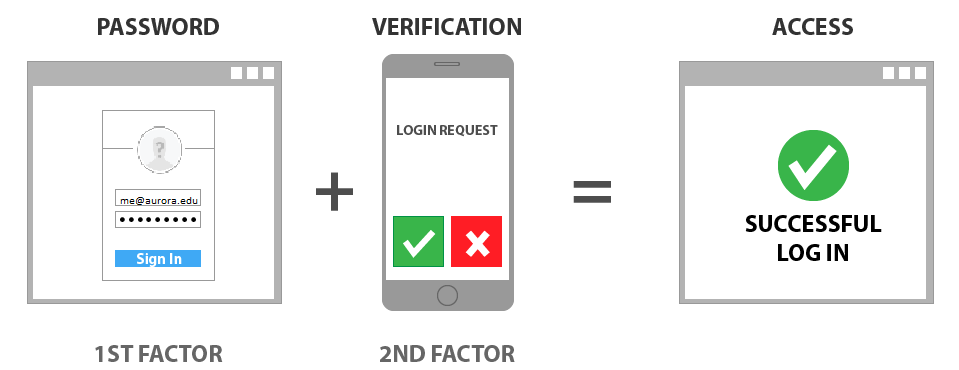

认证机制是ICC平台安全体系中的一道关键防线,它的主要目的是验证用户的身份,确保用户是他们声称的那个人。认证机制可以分为两大类:知识认证(something you know)和物理认证(something you have)。知识认证通常涉及密码或PIN码,而物理认证则包括硬件令牌、手机短信验证码等。更高级的认证方式还有生物认证,比如指纹识别或面部识别。

### 2.1.2 认证流程的实现原理

认证流程通常由三个主要步骤构成:身份验证、认证和授权。首先,用户提交认证信息,如用户名和密码;然后系统通过比对存储在数据库中的信息进行验证;最后,根据验证结果授予相应的访问权限。为了提高安全性,许多ICC平台会采用多因素认证(MFA),结合用户知识、物理持有物及生物特征,这大大增加了非法访问的难度。

### 认证技术实现案例

举一个常用的认证技术实现案例,考虑一个使用SSL/TLS协议的ICC平台。用户首先通过用户名和密码登录,随后系统发起SSL/TLS握手,并要求通过硬件令牌进行二次认证。若两者均正确无误,则授予用户访问权限。

## 2.2 授权机制的策略与实践

### 2.2.1 授权机制的核心概念

授权机制是基于用户身份识别的基础上,决定用户可以访问哪些资源的过程。在ICC平台中,这通常通过角色来管理,每个角色对应一组特定的权限。核心概念之一就是最小权限原则,意味着用户仅被授予完成工作所必需的最小权限集合。这样可以减少权限滥用的风险,并限制潜在的损害范围。

### 2.2.2 授权模型的构建与应用

授权模型通常可以分为强制访问控制(MAC)和自主访问控制(DAC)。在MAC模型中,系统管理员拥有所有的访问控制权限,并对资源进行强制性的控制。DAC模型则允许资源所有者决定谁可以访问他们的资源。在实际应用中,基于角色的访问控制(RBAC)和属性基础的访问控制(ABAC)是两种常见的授权策略。

### 授权策略的应用

假设一个ICC平台拥有一个复杂的文档管理系统,其中包含多个部门和项目组。通过RBAC策略,可以创建不同的角色,如“项目经理”和“文档编辑”,并为每个角色分配相应的权限,如编辑文档、审批文档等。这样,不同的用户根据其角色获得对特定文档或功能的访问权限。

## 2.3 认证与授权的整合策略

### 2.3.1 单点登录(SSO)的实现

单点登录(SSO)是整合认证与授权的一种策略,它允许用户使用一组凭证登录多个系统。SSO降低了用户的密码疲劳,并简化了管理过程。例如,用户可以一次性登录后访问ICC平台上的多个服务,无需重复认证。SSO的实现一般依赖于中央认证服务器,它可以是基于Kerberos协议的系统,也可以是现代的OAuth 2.0或OpenID Connect协议。

### 2.3.2 基于角色的访问控制(RBAC)

基于角色的访问控制(RBAC)是一种将权限分配给角色而不是直接分配给用户的策略。用户与角色关联,而角色与权限关联。这种策略简化了权限管理,因为添加、删除或修改用户时,管理员只需要关注角色与权限的变化。在RBAC系统中,一个用户可以拥有多个角色,同时一个角色也可以分配给多个用户。

### RBAC与SSO的集成

将RBAC与SSO集成起来,可以实现强大的用户管理和访问控制。在实际操作中,当用户通过SSO登录ICC平台后,系统将根据用户的角色和权限,动态地向用户展示相应的菜单选项和资源链接。这种集成不仅提高了用户体验,还提升了平台的整体安全性能。

通过以上几个小节,我们可以看到ICC平台如何利用认证与授权机制来构建起其安全基础架构。在下一章节中,我们将深入探讨ICC平台的数据保护措施,包括加密技术、数据传输安全协议以及备份与恢复策略等内容。

# 3. ICC平台的数据保护措施

在数字时代,数据安全成为企业最为关注的焦点之一,特别是对于ICC(Integrated Communication Center)平台这样集中管理着大量用户数据和通信内容的系统。本章将详细介绍ICC平台在数据保护方面所采取的关键措施,涵盖从加密技术到数据备份和恢复策略,确保用户数据在存储和传输过程中的安全性和完整性。

## 3.1 数据加密技术详解

### 3.1.1 加密技术的基本原理

加密技术是数据保护的核心,其基本原理是使用一种算法将明文数据转换成看似无意义的密文,以防止未经授权的访问。加密过程包括两种主要类型:对称加密和非对称加密。

- **对称加密**:加密和解密使用相同的密钥。由于密钥在加密和解密过程中需要共享,因此密钥的安全分发与管理是一个挑战。

- **非对称加密**:使用一对密钥,即公钥和私钥。公钥可用于加密数据,但只能用对应的私钥进行解密。这种方式解决了密钥分发的问题,但计算上通常比对称加密更慢。

### 3.1.2 对称与非对称加密技术应用

在实际应用中,为了兼顾安全性和效率,往往将对称加密和非对称加密技术结合使用。一种常见的做法是:

- 使用非对称加密技术安全地交换对称加密的密钥。

- 交换密钥后,使用该对称密钥来加密传输的数据,因为对称加密在计算上更加高效。

这种混合加密系统兼顾了安全性和性能,被广泛应用于电子商务、电子邮件加密和远程访问控制等场景。

### 代码块示例:使用OpenSSL进行非对称加密

以下是一个使用OpenSSL库进行RSA非对称加密的示例代码块,展示了如何生成密钥对、加密数据和解密数据的基本步骤:

```c

#include <openssl/rsa.h>

#include <openssl/evp.h>

#include <openssl/pem.h>

#include <openssl/err.h>

// 生成RSA密钥对

RSA* generateKeyPair() {

// ... (省略具体生成密钥对的代码)

}

// 使用公钥加密

void encrypt(RSA *publicKey, const char *plaintext, char *ciphertext) {

// ... (省略具体加密过程的代码)

}

// 使用私钥解密

void decrypt(RSA *privateKey, const char *ciphertext, char *plaintext) {

// ... (省略具体解密过程的代码)

}

int main() {

// 初始化OpenSSL

OpenSSL_add_all_algorithms();

ERR_load_crypto_strings();

// 生成密钥对

RSA *keyPair = generateKeyPair();

// 加密和解密的示例文本

const char *message = "This is a secret message";

char encrypted[256] = {0};

char decrypted[256] = {0};

// 加密

encrypt(keyPair, message, encrypted);

// 解密

decrypt(keyPair, encrypted, decrypted);

// 清理资源

RSA_free(keyPair);

// ... (省略清理OpenSSL资源的代码)

return 0;

}

```

### 参数说明与逻辑分析

上述代码段中:

- `generateKeyPair` 函数用于生成一对RSA密钥。

- `encrypt` 函数负责用公钥对数据进行加密。

- `decr

0

0