std标准差网络安全的利器:入侵检测、异常检测、威胁评估

发布时间: 2024-07-14 22:51:20 阅读量: 66 订阅数: 49

# 1. std标准差概述**

标准差(std)是统计学中衡量数据分散程度的重要指标。在网络安全领域,std被广泛用于检测异常行为、评估威胁和优化安全系统。

std计算公式为:

```

std = sqrt(sum((x - mean(x))^2) / (n - 1))

```

其中:

* `x`:数据样本

* `mean(x)`:样本均值

* `n`:样本数量

std值越小,数据分布越集中;std值越大,数据分布越分散。

# 2. std标准差在网络安全中的应用

### 2.1 入侵检测

std标准差在入侵检测中发挥着至关重要的作用,因为它可以帮助识别网络中的异常活动,从而检测到潜在的入侵。

#### 2.1.1 异常检测

异常检测是入侵检测的一种方法,它通过识别与正常行为模式不同的活动来检测入侵。std标准差可以用来计算网络流量或系统日志中数据的标准差,并将其与已知的正常值进行比较。如果标准差超过阈值,则表明存在异常活动,可能是入侵的迹象。

#### 2.1.2 误报和漏报分析

std标准差还可以用来分析入侵检测系统的误报和漏报。误报是指将正常活动错误地识别为入侵,而漏报是指未能检测到实际入侵。通过分析误报和漏报的标准差,安全分析师可以优化入侵检测系统,以减少误报并提高检测率。

### 2.2 异常检测

std标准差在异常检测中也扮演着重要的角色,因为它可以帮助识别与正常行为模式不同的事件。

#### 2.2.1 行为分析

行为分析是异常检测的一种方法,它通过监视用户或系统的行为来检测异常。std标准差可以用来计算用户或系统行为的标准差,并将其与已知的正常值进行比较。如果标准差超过阈值,则表明存在异常行为,可能是入侵或内部威胁的迹象。

#### 2.2.2 统计异常识别

统计异常识别是异常检测的另一种方法,它使用统计技术来识别与正常数据分布不同的数据点。std标准差可以用来计算数据点的标准差,并将其与已知的正常分布进行比较。如果标准差超过阈值,则表明数据点是异常的,可能是入侵或内部威胁的迹象。

### 2.3 威胁评估

std标准差在威胁评估中也很有价值,因为它可以帮助评估威胁的严重性和优先级。

#### 2.3.1 威胁建模

威胁建模是威胁评估的一种方法,它通过识别和分析潜在威胁来帮助组织了解其安全风险。std标准差可以用来计算威胁的可能性和影响的标准差,并将其与其他威胁进行比较。这可以帮助组织优先考虑其安全措施,并专注于最严重的威胁。

#### 2.3.2 风险分析

风险分析是威胁评估的另一种方法,它通过计算威胁发生和造成损害的可能性来帮助组织量化其安全风险。std标准差可以用来计算风险的标准差,并将其与其他风险进行比较。这可以帮助组织做出明智的决策,以降低其安全风险。

```mermaid

graph LR

subgraph 入侵检测

异常检测 --> 误报和漏报分析

end

subgraph 异常检测

行为分析 --> 统计异常识别

end

subgraph 威胁评估

威胁建模 --> 风险分析

end

```

# 3. std标准差的实践应用

std标准差在网络安全中的应用十分广泛,本章节将介绍三种基于std标准差的实践应用:入侵检测系统、异常检测系统和威胁评估工具。

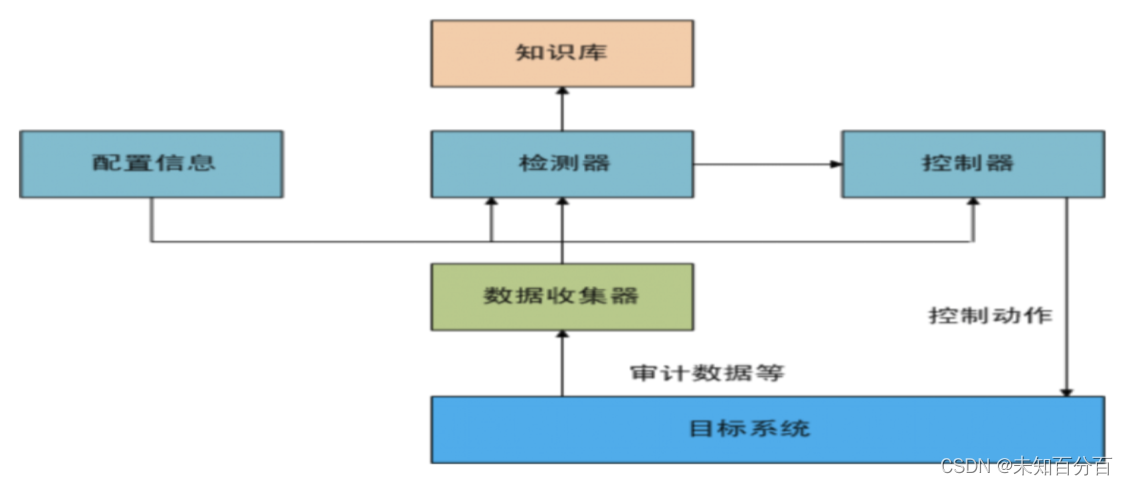

### 3.1 基于std标准差的入侵检测系统

入侵检测系统(IDS)旨在检测网络中的恶意活动。基于std标准差的IDS通过分析网络流量中的异常行为来识别入侵。

#### 3.1.1 数据收集和预处理

IDS首先需要收集网络流量数据。这些数据可以来自网络设备、服务器或其他安全设备。收集到的数据需要进行预处理,包括:

- **数据清洗:**去除无效或不完整的数据。

- **特征提取:**提取与入侵相关的特征,如数据

0

0