【网络安全中的矩阵】:加密算法与协议分析的核心

发布时间: 2024-12-14 05:58:29 阅读量: 5 订阅数: 20

des加密算法的ip置换算法

参考资源链接:[《矩阵理论及其应用》课后答案与解析](https://wenku.csdn.net/doc/4r610ic633?spm=1055.2635.3001.10343)

# 1. 网络安全与加密算法基础

网络安全是信息技术领域中一个至关重要的议题,它涉及到保护数据和系统不受未授权访问或损害。加密算法作为网络安全的核心技术,它通过对数据进行编码转换,确保了信息安全。本章将介绍网络安全的基本概念、加密算法的分类以及它们如何提供安全防护的原理。

## 1.1 网络安全的必要性

在数字化的世界里,信息安全是保障个人隐私、商业秘密和国家安全的基石。随着网络攻击手段的不断演进,如恶意软件、钓鱼攻击、DDoS攻击等,都对数据的完整性和保密性构成了威胁。因此,理解和应用加密技术已经成为每个IT从业者的必修课。

## 1.2 加密算法的分类

加密算法主要分为两类:对称加密和非对称加密。对称加密算法使用同一个密钥进行数据的加密和解密,而非对称加密算法使用一对密钥,即一个公钥和一个私钥。在下文的章节中,我们将详细介绍这两种加密方式及其应用。

## 1.3 加密技术的应用

加密技术不仅用于数据传输的安全保护,它还广泛应用于电子商务、云存储、移动通讯等多个领域。通过合理设计和应用加密协议,能够构建起一个安全的网络环境,抵御各种形式的网络威胁。

总之,网络安全与加密算法是相辅相成的,没有坚实的加密算法作为基础,就无法保障数据在互联网环境中的安全传输和存储。接下来的章节,我们将进一步探讨加密算法的细节与实践。

# 2. 对称加密算法及其应用

### 2.1 对称加密的工作原理

#### 2.1.1 密码学中的基本概念

在探讨对称加密的工作原理前,我们需要先了解密码学中的一些基本概念。对称加密是加密和解密过程中使用相同密钥的加密方法。这种加密方式的速度相对较快,适用于大量数据的加密。

对称加密中密钥的安全性是至关重要的,因为任何人获得密钥都能对数据进行解密。因此,密钥的生成、分发和管理成为对称加密系统的关键组成部分。此外,对称加密算法通常具有几个重要的特性,包括算法的复杂性、密钥的长度和随机性。

#### 2.1.2 常见的对称加密算法

当前最常用的对称加密算法包括高级加密标准(AES)、数据加密标准(DES)、三重DES(3DES)和Blowfish等。

- **AES(高级加密标准)**:AES是当前广泛使用的对称加密算法,由美国国家标准技术研究院(NIST)选定,并作为政府加密标准。AES支持128、192和256位密钥长度,具有很高的安全性。

- **DES(数据加密标准)**:尽管DES现在被认为是不安全的,因为它使用较短的56位密钥,但在其问世之初,DES是广泛使用的对称加密算法。

- **3DES(三重DES)**:3DES是对DES的增强,它使用三个不同的56位密钥对数据进行三次加密,以提高安全性。

- **Blowfish**:Blowfish是一种分组密码算法,它设计简单、加密速度快且可免费使用。Blowfish使用变长密钥,长度可以从32到448位。

### 2.2 对称加密的优缺点分析

#### 2.2.1 安全性与效率的权衡

对称加密的一个主要优点是其处理速度快,尤其适合对大量数据进行加密。在效率上,对称加密算法通常比非对称加密算法要快很多。然而,安全性的权衡是需要确保密钥的安全传输和存储。

密钥管理成为对称加密设计和应用中的一个关键问题。在大规模系统中,密钥的分发和管理可能会非常复杂和困难,这就要求有专门的密钥管理系统来保护密钥的安全。

#### 2.2.2 实践中的应用场景

由于对称加密算法的高效性,它们通常被用于保护那些需要加密和解密大量数据的场景,如文件存储、数据库加密、安全套接层(SSL)/传输层安全(TLS)会话等。

### 2.3 对称加密算法的高级实践

#### 2.3.1 密钥管理与分配问题

在实际应用中,如何管理密钥是实施对称加密的一个挑战。理想情况下,我们需要一种安全的密钥分发机制,如密钥协商协议(如Diffie-Hellman密钥交换算法)。密钥交换机制允许双方在不安全的通道上协商出一个共同的密钥,而不必事先共享它。

密钥管理也可以采用密钥管理系统(如密钥存储库和管理服务),这样可以集中地生成、存储、分发和销毁密钥。对于物联网设备等资源受限的环境,可以使用轻量级的密钥管理协议,例如Zigbee和Bluetooth Smart。

#### 2.3.2 安全通信协议中的应用实例

对称加密算法在许多安全通信协议中有着实际应用。例如:

- **TLS(传输层安全)**:在TLS握手过程中,客户端和服务端通过非对称加密方法交换对称加密密钥,然后使用该对称密钥加密传输过程中的数据。

- **IPsec(互联网协议安全性)**:在IPsec VPN中,使用对称加密算法加密IP数据包,为VPN通道提供加密保护。

为了展示具体的应用,我们可以考虑一个简单的示例,其中使用AES算法加密文件:

```python

from Crypto.Cipher import AES

from Crypto.Random import get_random_bytes

from Crypto.Util.Padding import pad, unpad

#AES加密

def aes_encrypt(plaintext, key):

cipher = AES.new(key, AES.MODE_CBC)

ct_bytes = cipher.encrypt(pad(plaintext, AES.block_size))

return ct_bytes

#AES解密

def aes_decrypt(ct_bytes, key):

cipher = AES.new(key, AES.MODE_CBC)

pt_bytes = unpad(cipher.decrypt(ct_bytes), AES.block_size)

return pt_bytes

key = get_random_bytes(16) # 生成16字节长的密钥,对应AES的128位密钥长度

original_data = b'Plain text that will be encrypted'

cipher_text = aes_encrypt(original_data, key)

decrypted_data = aes_decrypt(cipher_text, key)

print("Original: ", original_data)

print("Decrypted: ", decrypted_data)

```

在该示例中,我们使用了`PyCryptodome`库,它是一个加密算法的Python实现。代码块首先创建了AES加密器实例,然后对数据进行加密和解密。`pad`和`unpad`函数用于填充和去除填充,以确保数据长度适合AES块大小。这个过程展示了密钥如何在加密和解密过程中保持一致,同时对数据进行处理以适应加密算法的要求。

# 3. 非对称加密算法及其应用

## 3.1 非对称加密的工作原理

### 3.1.1 公钥与私钥的概念

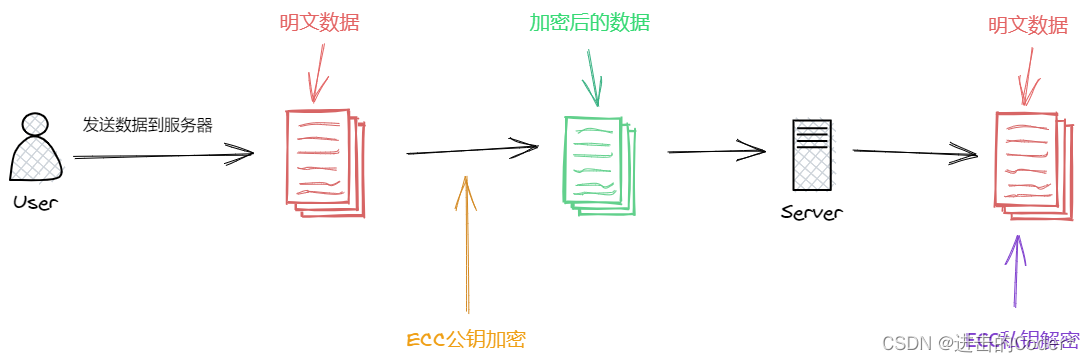

非对称加密算法,也称为公开密钥加密,是密码学中的一种方法,它使用一对密钥:公钥和私钥。公钥可以公开,用于加密信息;私钥必须保密,用于解密信息。这一对密钥之间存在数学上的关联,但是从公钥很难(或者说理论上不可行)推导出私钥。这种特性保证了信息的机密性和身份验证。

公钥用于加密数据,私钥用于解密。更进一步,私钥还可以用于数字签名,公钥则用于验证签名。这样,非对称加密不但能够保证数据传输的安全,还能够用于身份验证和数据完整性校验。

### 3.1.2 常见的非对称加密算法

非对称加

0

0