DCF防火墙分布式防火墙配置:实现细粒度网络控制的7个步骤

发布时间: 2024-12-14 18:11:26 阅读量: 10 订阅数: 17

通信与网络中的WLAN的增强分布式协调功能

参考资源链接:[DCFW-1800系列防火墙详细配置与使用指南](https://wenku.csdn.net/doc/1w4qhmnwsz?spm=1055.2635.3001.10343)

# 1. DCF防火墙简介与分布式防火墙概念

DCF防火墙是一种先进的网络安全解决方案,旨在为企业提供强大的防御能力,防止未授权的访问与网络攻击。与传统防火墙相比,DCF防火墙更注重于分布式架构,能够在企业网络的多个点上进行威胁检测与响应。这种架构不仅提高了安全性能,还加强了网络的灵活性和可扩展性。

## 1.1 防火墙技术概述

防火墙是网络安全中的基石,它负责监控和控制进出企业内部网络的数据流。随着网络环境的演变和攻击手段的进化,传统的边界防火墙已经无法满足现代企业安全需求。DCF防火墙应运而生,它通过分布式部署,能够针对不同网络区域定制安全策略,实现对网络流量的精细控制。

## 1.2 分布式防火墙概念

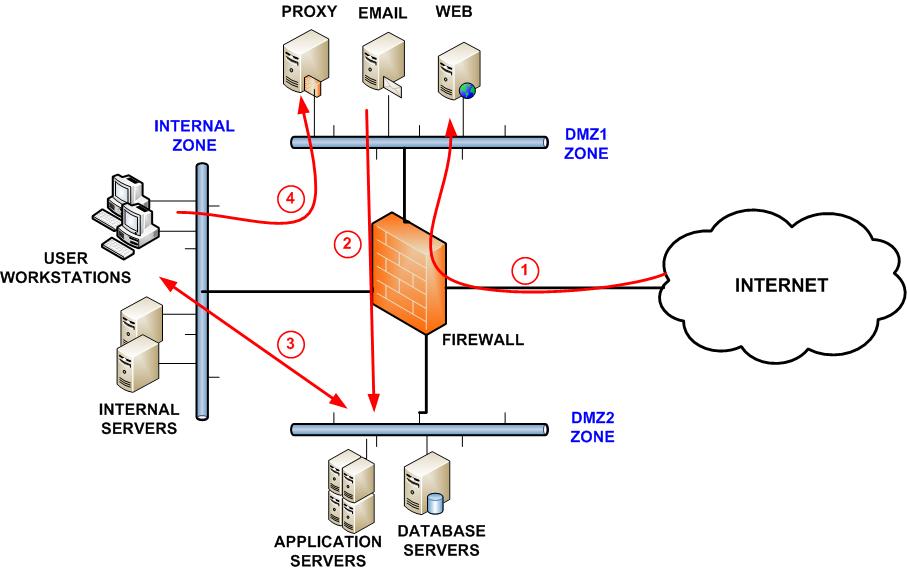

分布式防火墙概念的核心在于“分布式”三个字。这意味着安全策略不仅可以在网络的入口和出口部署,还可以在整个网络架构中任何需要的位置实现。这种策略赋予了网络安全管理者更高级别的灵活性和控制力,可以根据实际业务需要和安全风险,随时随地调整安全策略,确保网络的安全防护始终处于最优化状态。

# 2. DCF防火墙分布式架构解析

## 2.1 分布式防火墙的架构特点

### 2.1.1 分布式架构的优势

分布式防火墙(DCF)架构的核心优势在于其能够提供更为灵活和可扩展的网络防御机制。通过将防火墙功能分散部署在网络的多个节点,DCF可以更有效地处理高流量和复杂的网络环境,同时减轻单点故障的风险。DCF在横向和纵向都提供了扩展性,横向扩展是指可以通过增加更多的防火墙节点来提升处理能力,纵向扩展是指单个节点可以升级硬件配置来提升性能。

分布式架构也意味着在地理位置上的分散部署成为可能,这使得企业可以针对不同地区的网络环境和安全需求制定差异化的安全策略。另外,由于数据处理不再集中于单一节点,DCF提高了网络的整体性能和可靠性,因为一个节点的故障不会影响到整个网络的运作。

### 2.1.2 核心组件与数据流分析

DCF架构通常包含几个核心组件:分布式防火墙节点、中央管理服务器、策略服务器和数据库。这些组件协同工作,共同完成数据流的监控、管理和防护任务。

- **分布式防火墙节点**:这些节点安装在网络的关键入口和出口处,它们根据中央管理服务器下发的策略来执行安全检查和访问控制。

- **中央管理服务器**:负责统一的策略配置、分发、管理和监控。它定期从数据库中收集安全事件日志,并向管理员提供报警和报表。

- **策略服务器**:处理策略的发布和更新,确保所有节点上的策略是最新和一致的。

- **数据库**:存储所有相关的安全策略、访问控制列表(ACL)、日志信息和配置数据。

在数据流的分析中,DCF采取一种基于数据包检查和流量分析的方法。每个经过网络的流量都会被相应的防火墙节点捕获和评估,根据策略决定是否允许该流量通过或被拒绝。整个过程是动态的,可以实时反映网络环境的变化和安全策略的更新。

## 2.2 分布式防火墙的部署要求

### 2.2.1 硬件与软件需求

DCF的部署涉及硬件和软件两个方面的准备。硬件上,企业需要部署足够数量和性能的防火墙节点。每个节点都要求具备高速的数据处理能力,通常需要多核处理器、充足的内存和高速网络接口。除了高性能,还要求具备冗余和故障恢复机制以保证连续性。

软件上,需要一个中央管理平台和策略服务器软件。软件的选择应该符合企业的网络架构和现有的IT基础设施。除了基本的管理功能,理想的软件应该具备灵活的策略管理、实时监控、报警系统和详细的日志记录。

### 2.2.2 部署前的网络评估

在开始部署DCF之前,需要对现有的网络环境进行深入的评估。这包括了解网络的流量模式、关键资产的位置以及潜在的安全风险点。评估过程还应该包括当前防火墙规则和策略的审查,以确保DCF与现有安全策略的兼容性。

此外,还要考虑网络的扩展性需求,评估未来可能需要增加的节点数量以及对网络架构的可能影响。在评估结束后,应该制定详细的部署计划和实施步骤,这将有助于确保部署过程的顺利进行。

## 2.3 分布式防火墙的管理与监控

### 2.3.1 中央管理界面的功能介绍

DCF的中央管理界面提供了集中控制和视图功能。管理员可以通过这个界面进行策略配置、分发、更新和监控网络的安全状态。关键功能包括:

- **策略管理**:配置和管理访问控制策略,创建规则集,以及对策略执行监控和审计。

- **事件管理**:查看实时的安全事件和报警,进行事件的搜索、过滤和关联分析。

- **报告和日志**:生成安全事件的报告和日志,支持对安全趋势和问题的长期分析。

### 2.3.2 日志收集与报警机制

为了维护网络安全,DCF需要一个强大的日志收集与报警系统。日志收集系统负责从所有分布式节点收集安全事件日志,并将其存储在中央数据库中。这为安全团队提供了对网络活动的全面视图,有助于后续的分析和取证。

报警机制是基于预设的规则和阈值,当检测到潜在的威胁或异常行为时,系统会自动触发报警。报警可以通过多种方式进行通知,如电子邮件、短信、推送通知等。这确保了安全事件能够被迅速响应,从而减少可能的损害。

```mermaid

graph LR

A[检测到安全事件] -->|发送到报警系统| B(中央管理服务器)

B --> C{是否满足报警条件?}

C -->|是| D(触发报警)

C -->|否| E(记录事件日志)

D --> F[通知管理员]

```

通过以上流程,DCF确保了网络环境的安全性,同时为安全团队提供了强大的管理工具。下一章将详细介绍如何实现细粒度网络控制的配置步骤。

# 3. 实现细粒度网络控制的配置步骤

## 3.1 设计网络分区与规则策略

### 3.1.1 网络分区策略设计原则

网络分区策略设计是确保网络安全和管理的关键步骤。它涉及到将网络划分为多个区域或段,每个区域具有不同的安全级别和访问权限。在设计网络分区时,需要遵循以下原则:

0

0