安全第一:如何使用google.appengine.runtime保障你的应用安全

发布时间: 2024-10-14 08:02:34 阅读量: 12 订阅数: 11

# 1. Google App Engine安全概述

在当今快速发展的IT行业中,Google App Engine(GAE)作为一种无服务器的计算平台,提供了便捷的开发和部署环境。随着其广泛的应用,安全性成为了开发者和企业最为关注的问题之一。GAE通过内置的安全机制,提供了数据隔离、请求验证和自动缩放等功能,确保应用的稳定运行和数据安全。

在本章中,我们将概述GAE的安全架构,包括其如何通过自动化的安全控制来保护应用免受常见的网络攻击。我们还将探讨GAE的安全最佳实践,以及如何通过合理的设计和配置来增强应用的安全性。

# 2. google.appengine.runtime的基本原理

在本章节中,我们将深入探讨Google App Engine的`google.appengine.runtime`模块。这个模块对于理解和应用Google App Engine的安全特性至关重要。我们将从`google.appengine.runtime`的功能和作用开始,然后深入探讨其安全特性。在此过程中,我们将展示如何利用`google.appengine.runtime`进行安全防护,以及它在应用安全中的应用。此外,我们还将探讨其高级应用,包括实现沙箱环境和处理并发请求的安全问题。

## 2.1 google.appengine.runtime的功能和作用

### 2.1.1 google.appengine.runtime的定义和组成

`google.appengine.runtime`是Google App Engine中的一个核心模块,它提供了应用程序运行时所需的服务和接口。这个模块的主要目的是为了管理应用程序的生命周期,包括启动、运行和终止过程。它还负责处理应用程序的请求、调度后台任务以及管理应用程序状态。

这个模块的组成包括以下几个部分:

- **RequestHandler**: 用于处理来自用户的HTTP请求。

- **Queue**: 用于管理后台任务队列。

- **TaskQueue**: 提供了一个灵活的任务队列实现。

- **TaskRetry**: 用于配置任务的重试机制。

- **Tasklet**: 允许在后台线程中执行代码片段。

### 2.1.2 google.appengine.runtime的工作原理

`google.appengine.runtime`模块的工作原理涉及到应用程序的多个生命周期阶段。在应用程序启动时,模块负责初始化必要的资源和配置。在应用程序运行过程中,模块负责调度请求到相应的处理器,并且管理应用程序的状态。

以下是一个简化的流程图,展示了`google.appengine.runtime`在处理HTTP请求时的基本工作原理:

```mermaid

graph LR

A[用户发起请求] --> B{请求分派}

B --> C{请求处理器}

C --> D{请求处理}

D --> E[响应返回给用户]

```

在这个流程中,`google.appengine.runtime`首先接收到用户的请求,然后根据请求的类型将其分派给相应的请求处理器。请求处理器处理请求,并将响应返回给用户。

## 2.2 google.appengine.runtime的安全特性

### 2.2.1 内置的安全机制

`google.appengine.runtime`模块内置了一系列的安全机制,以确保应用程序的安全运行。这些机制包括:

- **请求验证**: 确保只有来自Google App Engine的合法请求被处理。

- **资源配额**: 防止应用程序消耗过多的系统资源。

- **请求超时**: 防止恶意请求导致的服务挂起。

### 2.2.2 如何利用google.appengine.runtime进行安全防护

要利用`google.appengine.runtime`进行安全防护,开发者需要遵循以下几个步骤:

1. **配置请求验证**: 确保所有请求都经过验证,以防止伪造请求。

2. **设置资源配额**: 根据应用程序的需求合理配置资源配额。

3. **设置请求超时**: 为每个请求设置合理的超时时间。

以下是一个示例代码块,展示了如何使用`google.appengine.runtime`来设置请求超时:

```python

import google.appengine.api.runtime

def handle_request(request):

# 设置请求超时为60秒

google.appengine.api.runtime.set_request_timeout(60)

# 处理请求

# ...

```

在这个代码块中,我们首先导入了`google.appengine.api.runtime`模块,然后在处理请求之前设置了请求的超时时间为60秒。

通过本章节的介绍,我们可以看到`google.appengine.runtime`模块在Google App Engine中的重要性。它不仅是应用程序运行时的基石,还提供了许多内置的安全机制来帮助开发者构建更安全的应用程序。在下一章节中,我们将探讨`google.appengine.runtime`在应用安全中的应用,特别是在防止SQL注入和XSS攻击方面的应用。

# 3. google.appengine.runtime的实践应用

## 3.1 google.appengine.runtime在应用安全中的应用

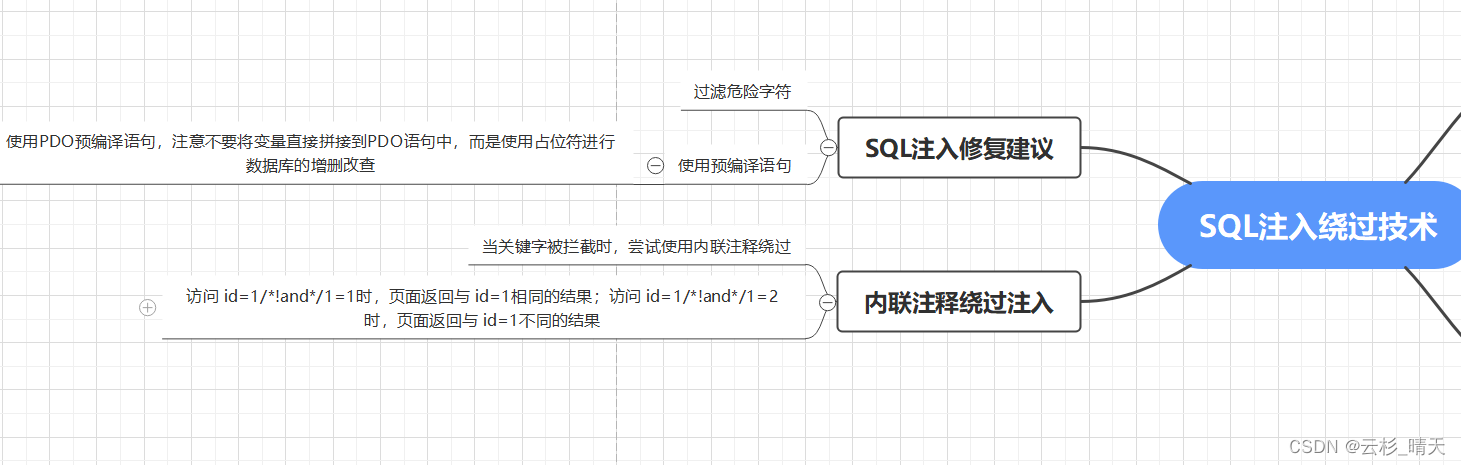

### 3.1.1 防止SQL注入

在本章节中,我们将深入探讨`google.appengine.runtime`如何帮助我们防止SQL注入攻击。SQL注入是一种常见的网络攻击手段,攻击者通过在输入字段中嵌入恶意SQL代码,试图对数据库执行未授权的查询或操作。`google.appengine.runtime`提供了一种安全机制,可以有效地防止这种攻击。

首先,我们需要了解`google.appengine.runtime`的沙箱环境是如何运行的。沙箱环境是一种限制性的执行环境,它隔离了应用程序与数据库之间的直接交互,从而防止了SQL注入的可能性。在沙箱环境中,所有的数据库操作都通过预编译的语句和参数化查询来执行,这意味着攻击者无法通过输入字段插入恶意SQL代码来改变查询的意图。

为了演示如何使用`google.appengine.runtime`防止SQL注入,我们可以看以下代码示例:

```python

from google.appengine.api import db

from google.appengine.runtime import SandboxedValueError

def safe_query(user_input):

try:

# 使用参数化查询防止SQL注入

query = db.GqlQuery("SELECT * FROM User WHERE username = :1", user_input)

result = query.fetch()

# 处理查询结果

return result

except SandboxedValueError:

# 捕获沙箱环境错误

print("Query blocked by sandbox.")

return

```

0

0