GitHub Actions实战攻略

发布时间: 2024-12-07 04:07:20 阅读量: 9 订阅数: 18

github-actions-test

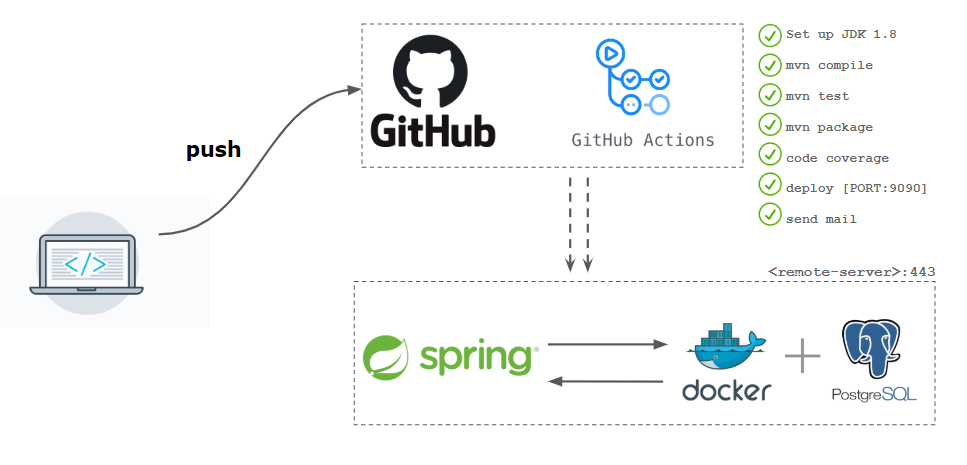

# 1. GitHub Actions的基本概念和架构

在当前的软件开发生命周期中,自动化是提高效率和减少错误的重要途径。GitHub Actions是GitHub平台推出的CI/CD(持续集成/持续部署)工具,旨在简化开发者的工作流程,让代码提交、测试、部署等环节更加流畅。本章将深入探讨GitHub Actions的基本概念和架构,为理解后续章节的深入内容打下基础。

## 1.1 GitHub Actions的基本概念

GitHub Actions是一种工作流程自动化工具,允许开发者通过编写工作流来自动化软件开发过程中的任务。工作流是通过YAML文件定义的一系列操作(jobs),这些操作会在特定事件发生时触发,例如代码推送(push)、拉取请求(pull request)或者定时任务(schedule)等。

## 1.2 GitHub Actions的架构

GitHub Actions的架构由四个主要组件构成:工作流(workflows)、事件(events)、操作(actions)和运行器(runners)。工作流是定义自动化过程的文件,包含了一系列的作业(jobs),而事件则是触发工作流的条件。操作是可重用的代码块,用于完成特定的任务,如构建、测试和部署代码。最后,运行器是执行工作流作业的服务器或虚拟机。

通过以上组件的有机结合,GitHub Actions支持复杂的自动化任务,能够灵活适应各种开发需求。

# 2. GitHub Actions的配置和语法

## 2.1 GitHub Actions的基本配置

### 2.1.1 workflow文件的创建和配置

GitHub Actions中的工作流(workflow)是自动化操作的核心。一个工作流由一个YAML文件定义,该文件应位于仓库的`.github/workflows`目录下。工作流文件中定义了在事件发生时应触发的一系列任务(jobs)。

配置工作流文件时,你需要指定以下基本信息:

- `name`: 工作流的名称。

- `on`: 触发工作流的事件。这些可以是push、pull_request、issue_comment等。

- `jobs`: 工作流中包含的一个或多个任务。

下面是一个基本的配置示例:

```yaml

name: Learn-GitHub-Actions

on: [push, pull_request]

jobs:

check-bats-version:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v2

- uses: actions/setup-node@v1

with:

node-version: '12'

- run: npm install -g bats

- run: bats -v

```

在这个示例中,`check-bats-version`定义了一个任务,它在每次push或pull_request事件发生时执行。该任务在最新的Ubuntu环境中运行,使用actions/checkout和actions/setup-node来设置运行环境,最后运行bats命令来检查其版本。

### 2.1.2 job和step的定义和使用

#### Jobs的定义

一个工作流可以包含多个任务(jobs),每个任务独立运行在不同的环境中。任务之间可以定义执行依赖,从而在前一个任务完成后才开始执行后续任务。每个任务由一系列步骤(steps)构成。

以下是如何定义任务的代码示例:

```yaml

jobs:

job1:

name: My First Job

runs-on: ubuntu-latest

steps:

- name: Step 1

run: echo This is the first step!

- name: Step 2

run: echo This is the second step!

```

#### Steps的定义

步骤(step)是任务中的一个执行单元,可以执行命令或使用GitHub Marketplace中的actions。步骤可以共享数据,也可以在执行失败时停止工作流。

步骤可以按以下方式定义:

```yaml

jobs:

job1:

steps:

- name: Checkout code

uses: actions/checkout@v2

- name: Set up Node.js

uses: actions/setup-node@v1

with:

node-version: '12'

- name: Install dependencies

run: npm ci

- name: Run tests

run: npm test

```

在这个例子中,定义了四个步骤:`Checkout code` 使用了`actions/checkout@v2`以获取代码;`Set up Node.js` 设置Node.js环境;`Install dependencies` 安装项目依赖;`Run tests` 运行测试。

### 2.2 GitHub Actions的语法详解

#### 2.2.1 事件的触发和条件

在GitHub Actions中,工作流的触发由事件(events)控制。事件可以是GitHub仓库中发生的活动,例如提交代码、打开pull request、发布版本等。事件触发后,工作流文件中定义的任务根据事件类型和条件来执行。

条件(if条件)可以应用于工作流、任务或步骤。当条件为真时,相关操作才执行。条件可以是环境变量、上下文属性或表达式。

下面是如何在步骤中应用条件的示例:

```yaml

jobs:

job1:

steps:

- name: Run only on master branch

if: github.ref == 'refs/heads/master'

run: echo "This job is running on master branch."

```

#### 2.2.2 环境变量和上下文的使用

GitHub Actions中可以使用环境变量和上下文(context)来访问运行时的信息。

环境变量可在步骤中使用,如`$HOME`、`$PATH`、`$GITHUB_WORKSPACE`等。此外,用户也可以自定义环境变量。

上下文提供了一种访问工作流运行、事件触发器、环境变量和GitHub仓库信息的方法。例如,`${{ github.event_name }}`可以用来获取事件名称。

示例中展示了如何使用环境变量和上下文:

```yaml

jobs:

job1:

steps:

- name: Echo environment variables

run: |

echo $HOME

echo $GITHUB_WORKSPACE

echo ${{ github.event_name }}

```

#### 2.2.3 输出和表达式的应用

GitHub Actions中的输出(outputs)允许一个步骤向另一个步骤传递数据。输出可以定义在步骤中,并在工作流的后续步骤中使用。

表达式则用于计算值。它们可以用于条件语句、设置环境变量或输出值。

下面是如何使用输出和表达式的示例:

```yaml

jobs:

job1:

steps:

- id: step1

run: echo "::set-output name=myOutput::Hello World"

- id: step2

run: echo ${{ steps.step1.outputs.myOutput }}

```

在这个示例中,`step1`使用`::set-output name=myOutput::`语法设置了名为`myOutput`的输出。`step2`可以使用`steps.step1.outputs.myOutput`来获取`step1`的输出值。

### 2.3 GitHub Actions的高级特性

#### 2.3.1 secrets和权限的管理

GitHub Secrets是用于存储敏感信息(如API密钥、密码)的秘密管理工具。在GitHub Actions工作流中,可以将Secrets作为环境变量引用。

工作流文件中使用Secrets的语法如下:

```yaml

jobs:

job1:

steps:

- name: Retrieve secret

run: echo "The secret is ${{ secrets.SECRET_NAME }}"

```

在上面的步骤中,`${{ secrets.SECRET_NAME }}`将被替换为存储在GitHub Secrets中名为`SECRET_NAME`的值。

#### 2.3.2 矩阵构建和策略的运用

矩阵构建(Matrix Strategy)允许多版本测试和并行运行。它通过组合不同的环境和版本配置来创建多个运行实例。

下面是一个矩阵构建的例子:

```yaml

jobs:

build:

runs-on: ubuntu-latest

strategy:

matrix:

node: [10, 12, 14]

steps:

- name: Check Node.js version

run: node -v

```

在这个例子中,对于`build`任务,将运行三个不同的版本的Node.js(10、12和14)。

#### 2.3.3 动态生成workflows和复合actions

动态工作流文件(Dynamic Workflow Files)允许在运行时创建工作流文件。这通常在复合actions(Composite Actions)中使用,复合actions可以组合多个步骤和任务。

复合actions的示例:

```yaml

jobs:

run-composite:

runs-on: ubuntu-latest

steps:

- uses: ./.github/actions/composite-action@master

```

在这个示例中,`.github/actions/composite-action@master`定义了一个复合action,它将在运行时执行内部定义的步骤和任务。

通过上述GitHub Actions配置和语法的介绍,可以对GitHub Actions的基本配置有一个全面的了解。接下来章节中,我们将深入探讨GitHub Actions在CI/CD中的应用。

# 3. GitHub Actions在CI/CD中的应用

## 3.1 GitHub Actions的CI应用

### 3.1.1 自动化测试的实现

在现代软件开发中,自动化测试是确保代码质量、降低缺陷率的重要手段。GitHub Actions为实现持续集成(CI)提供了强大的支持,能够轻松集成到开发工作流中。要实现自动化测试,首先需要配置一个工作流(workflow),定义触发测试的事件,比如push到主分支或pull request的创建。

#### 配置workflow文件

创建一个`.github/workflows`目录,在其中创建一个名为`ci.yml`的文件。此文件将包含所有与CI相关的配置。

```yaml

name: CI

on:

push:

branches: [ main ]

pull_request:

branches: [ main ]

jobs:

build:

runs-on: ubuntu-latest

strategy:

matrix:

node-version: [12.x, 14.x, 16.x]

steps:

- uses: actions/checkout@v2

- name: Use Node.js ${{ matrix.node-version }}

uses: actions/setup-node@v1

with:

node-version: ${{ matrix.node-version }}

- run: npm install

- run: npm test

```

在这个工作流文件中,我们定义了三个主要部分:

- `name`:给这个工作流命名。

- `on`:指定触发工作流的事件,这里设置了push到main分支或创建pull request到main分支。

- `jobs`:定义一个或多个任务,每个任务都包含一系列步骤(steps),这些步骤定义了具体要执行的操作。

#### 执行逻辑说明

在上述配置中,使用`actions/checkout@v2`检查代码库的最新状态,然后使用`actions/setup-node@v1`安装对应版本的Node.js。之后执行`npm install`安装依赖,`npm test`运行测试。

#### 参数说明

`runs-on: ubuntu-latest`表示工作流运行在最新的Ubuntu虚拟环境中。`strategy.matrix`部分定义了一个矩阵策略,允许多个版本的Node.js并行测试,提高测试的覆盖率和效率。

自动化测试工作流的实现不仅减少了人力投入,也加速了反馈循环,使得开发者能够快速定位并修复问题。

### 3.1.2 静态代码分析和质量控制

静态代码分析工具能够帮助开发者在代码提交到仓库之前识别潜在的错误和代码异味(code smells)。它们通常会集成到CI工作流中,以自动化的方式执行,确保代码质量符合项目标准。

#### 使用 ESLint 进行静态代码分析

在工作流中加入一个步骤,使用ESLint来检查代码风格和潜在问题。

```yaml

jobs:

build:

# 其他配置...

steps:

# 其他步骤...

- name: Run ESLint

run: |

npm install -g eslint

eslint --init

eslint your_project_folder/

```

这里`eslint --init`会生成一个`.eslintrc`配置文件,根据项目需求配置规则。然后`eslint your_project_folder/`将会对指定目录下的所有文件执行静态分析。

#### 参数说明

`npm install -g eslint`确保ESLint被全局安装在虚拟环境中。`eslint --init`根据项目的特点自动生成配置文件,然后用生成的规则去检查指定的文件夹。

通过GitHub Actions的CI流程,不仅自动化了测试和静态代码分析,还确保了在每次代码变更时,都会进行质量控制。这有助于快速发现并修复问题,提升代码质量。

# 4. GitHub Actions的实践技巧和案例

在第三章中,我们已经了解了GitHub Actions如何在持续集成和持续部署(CI/CD)流程中发挥作用。本章节将继续深入,探索GitHub Actions在实践中的优化技巧、企业级应用和开源项目案例。

## 4.1 GitHub Actions的优化技巧

GitHub Actions的优化技巧包括工作流的加速、缓存优化、任务的并行和依赖管理。这些技巧可以帮助我们提高工作流的效率,缩短构建和部署的时间,同时保持工作流的可维护性和可扩展性。

### 4.1.1 工作流的加速和缓存优化

工作流的加速主要是通过减少重复构建和安装依赖来实现的。这可以通过缓存机制来达成,GitHub Actions提供了内置的缓存策略,可以缓存依赖文件,减少冗余的工作。

#### 示例:缓存Node.js依赖

```yaml

jobs:

build:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v2

- name: Cache node modules

uses: actions/cache@v2

with:

path: node_modules

key: ${{ runner.os }}-node-${{ hashFiles('**/package-lock.json') }}

- run: npm ci

- run: npm test

```

在这个例子中,我们使用了`actions/cache@v2` action来缓存`node_modules`目录,`key`是基于操作系统的哈希值和`package-lock.json`的哈希值,这样只有当依赖文件发生变化时,缓存才会失效,从而加速构建过程。

### 4.1.2 任务的并行和依赖管理

GitHub Actions允许我们定义并行的jobs,这可以进一步提高工作流的效率。通过合理的依赖管理,可以确保任务之间的正确执行顺序。

#### 示例:并行jobs的使用

```yaml

jobs:

build:

runs-on: ubuntu-latest

strategy:

matrix:

node-version: [12.x, 14.x, 16.x]

steps:

- uses: actions/checkout@v2

- name: Use Node.js ${{ matrix.node-version }}

uses: actions/setup-node@v2

with:

node-version: ${{ matrix.node-version }}

- run: npm ci

- run: npm run build --if-present

test:

runs-on: ubuntu-latest

needs: build

strategy:

matrix:

node-version: [12.x, 14.x, 16.x]

steps:

- uses: actions/checkout@v2

- name: Use Node.js ${{ matrix.node-version }}

uses: actions/setup-node@v2

with:

node-version: ${{ matrix.node-version }}

- run: npm test

```

在这个配置中,我们定义了两个jobs:`build`和`test`。`test` job依赖于`build` job,这意味着只有`build` job成功后,`test` job才会执行。我们在每个job中使用`strategy`来指定不同版本的Node.js环境,并且在`build` job中使用了`run: npm run build --if-present`来仅在存在`build`脚本时进行构建。

## 4.2 GitHub Actions的企业级应用

企业级应用涉及安全、合规性、多仓库管理和权限控制。GitHub Actions在这些方面提供了相应的支持来满足企业的需求。

### 4.2.1 企业安全和合规性要求

GitHub Actions允许企业设置secrets,以存储敏感信息,如API令牌、密码等。同时,通过设置策略和权限,企业可以控制哪些用户或服务可以触发特定的工作流。

#### 企业级安全措施

GitHub为企业提供了高级安全功能,例如GitHub Advanced Security,它集成了代码扫描(Code Scanning)和依赖项扫描(Dependabot)来识别和报告潜在的安全漏洞。

企业需要在GitHub上设置安全策略,并利用GitHub Actions的工作流来自动运行安全测试,确保代码的安全性。

### 4.2.2 多仓库管理和权限控制

在企业中,通常会管理许多仓库,GitHub Actions允许企业统一管理这些仓库的CI/CD工作流。

#### 示例:跨仓库依赖管理

```yaml

name: Sync Dependencies

on:

schedule:

- cron: '0 0 * * *' # 每天凌晨1点执行

jobs:

sync:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v2

- name: Sync dependencies

run: |

git remote add all-repos git@github.com:my-org/all-repos.git

git fetch all-repos

for repo in $(git branch -r | grep all-repos | awk '{print $2}'); do

git checkout -qf ${repo#*/} # checkout remote branch

# ... here we'd sync dependencies ...

done

```

这个工作流配置每天凌晨1点自动运行,它添加了一个远程仓库`all-repos`,然后为这个远程仓库的每一个分支执行依赖同步的操作。这种方式可以自动化跨多个仓库的依赖管理。

## 4.3 GitHub Actions的开源项目案例

GitHub Actions在开源项目中的应用也是非常广泛的,很多开源项目通过GitHub Actions实现了自动化的工作流,提高了开发效率和协作体验。

### 4.3.1 开源项目的工作流设计

开源项目的工作流设计往往需要考虑如何高效地处理构建、测试、文档生成、版本发布等任务。

#### 示例:文档自动化

```yaml

name: Update Documentation

on:

push:

branches: [master]

jobs:

docs:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v2

- name: Use Python 3.x

uses: actions/setup-python@v2

with:

python-version: '3.x'

- name: Install dependencies

run: pip install -r docs/requirements.txt

- name: Build docs

run: sphinx-build -b html docs/ build/html

- name: Deploy docs

uses: peaceiris/actions-gh-pages@v3

with:

github_token: ${{ secrets.GITHUB_TOKEN }}

publish_dir: ./build/html

```

在这个例子中,每当master分支有新的提交时,都会触发工作流来更新和部署项目文档。这个工作流首先检出代码,然后设置Python环境,安装文档生成所需的依赖,构建文档,并使用`peaceiris/actions-gh-pages` action将构建好的文档部署到GitHub Pages。

### 4.3.2 开源贡献和社区协作

在开源项目中,鼓励社区贡献是很重要的。GitHub Actions可以用来自动化pull request的验证、测试和合并流程。

#### 示例:Pull Request自动验证

```yaml

name: Pull Request Validation

on: [pull_request]

jobs:

test:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v2

- name: Setup Python

uses: actions/setup-python@v2

with:

python-version: '3.x'

- name: Install dependencies

run: pip install -r requirements.txt

- name: Run tests

run: pytest tests/

```

这个工作流配置会在每次pull request时运行,自动检查代码风格、运行测试等,确保提交的代码符合项目的质量标准。通过这种方式,可以保证项目的质量,同时也提高了开发者的贡献体验。

在上述内容中,我们看到了GitHub Actions在不同场景下的应用示例,这些示例将有助于读者在实际工作中设计和优化自己的工作流,以及更好地管理企业的安全和合规性需求,或者在开源项目中发挥更大作用。在下一章中,我们将讨论GitHub Actions的进阶功能和拓展,以进一步深入这个主题。

# 5. GitHub Actions的进阶功能和拓展

## 5.1 GitHub Actions的API和Webhook

### 5.1.1 API的使用和调用

在当今的自动化生态中,API作为沟通软件各个组件的桥梁,扮演着至关重要的角色。GitHub Actions同样提供了丰富的API接口,允许用户编写和管理自动化工作流。使用GitHub的API,你可以从自己的应用程序中触发工作流、检索工作流运行的状态、列出仓库中的工作流文件,甚至更新和删除工作流。这些操作可以让我们在没有直接访问GitHub仓库的情况下,也能实现工作流的自动化管理。

使用API时,通常需要通过HTTP请求和认证机制。GitHub API使用OAuth或个人访问令牌(PAT)进行认证,确保API调用的安全性和授权性。例如,使用curl命令调用GitHub Actions API列出仓库中的工作流文件,可能需要如下步骤:

```bash

curl --location --request GET 'https://api.github.com/repos/username/repository/actions/workflows' \

--header 'Authorization: token YOUR_PERSONAL_ACCESS_TOKEN'

```

在执行上述API调用时,需要注意以下几点:

- `--location` 选项允许命令跟随服务器的重定向。

- `--request GET` 表明这是个GET请求。

- `--header` 中的`Authorization`用于携带API访问令牌。

- `YOUR_PERSONAL_ACCESS_TOKEN` 应该替换为你创建的GitHub个人访问令牌。

### 5.1.2 Webhook的设置和使用

与API的主动请求不同,Webhook是一种被动的监听机制,允许你订阅特定事件,并在这些事件发生时接收通知。GitHub通过Webhooks支持实时的事件通知,比如代码推送、Pull Requests创建、问题更新等。这对于需要即时响应GitHub仓库事件的场景非常有用。

要设置Webhook,你需要在GitHub仓库的设置页面中找到Webhooks部分,点击“Add webhook”。在设置Webhook时,你需要指定一个有效载荷URL,也就是GitHub在事件发生时会向其发送HTTP POST请求的地址。同时,你还可以配置哪些事件类型会触发Webhook,并设置额外的安全选项。

Webhook的有效载荷通常是一个JSON格式的数据包,包含了触发事件的详细信息。处理这些数据时,你可能需要编写一个监听Webhook事件的服务器端程序。这个程序需要能够解析JSON数据,并根据数据内容执行相应的逻辑。

```json

// 示例:GitHub Webhook事件有效载荷的JSON格式

{

"action": "created",

"repository": {

// 省略其他信息...

},

"sender": {

// 发送者的详细信息...

},

"ref": "refs/heads/master",

// 更多事件信息...

}

```

通过Webhooks,你可以为GitHub Actions集成外部服务,或者触发非GitHub平台上的自动化任务,实现更灵活的自动化工作流。

# 6. ```

# 第六章:GitHub Actions与其他DevOps工具的集成

## 6.1 GitHub Actions与容器技术的集成

随着容器化技术的普及,将GitHub Actions与容器技术集成已经成为自动化工作流的重要组成部分。本节将探讨如何将GitHub Actions与Docker、Kubernetes等技术进行有效集成,以及这种集成带来的优势。

### 6.1.1 使用GitHub Actions构建Docker镜像

为了简化Docker镜像的构建过程,GitHub Actions提供了Docker Action,它允许开发者在workflow中直接构建和推送Docker镜像。

```yaml

jobs:

build:

runs-on: ubuntu-latest

steps:

- name: Checkout code

uses: actions/checkout@v2

- name: Log in to Docker Hub

uses: docker/login-action@v1

with:

username: ${{ secrets.DOCKER_HUB_USERNAME }}

password: ${{ secrets.DOCKER_HUB_ACCESS_TOKEN }}

- name: Build and push Docker image

uses: docker/build-push-action@v2

with:

context: ./docker-context

file: ./docker-context/Dockerfile

push: true

tags: user/app:latest

```

在上面的示例中,首先执行了检出代码的步骤,然后登录到Docker Hub,最后使用docker/build-push-action构建并推送了Docker镜像。

### 6.1.2 使用GitHub Actions与Kubernetes部署

在将应用容器化之后,我们可能需要将它们部署到Kubernetes集群。GitHub Actions同样提供了与Kubernetes集成的Action,如kubernetes-set-context和kubernetes-create-secret等。

```yaml

jobs:

deploy:

runs-on: ubuntu-latest

steps:

- name: Set up kubectl

uses: azure/k8s-set-context@v1

with:

namespace: my-app

kubeconfig: ${{ secrets.KUBE_CONFIG }}

- name: Deploy to Kubernetes

run: |

kubectl apply -f deployment.yaml

```

这里我们使用了azure/k8s-set-context来设置Kubernetes的上下文,并部署了应用。

## 6.2 GitHub Actions与云服务的集成

GitHub Actions可以与各种云服务提供商集成,包括但不限于AWS、Azure、Google Cloud等,这使得开发者可以在同一个GitHub仓库中完成代码编写、测试、部署等全流程操作。

### 6.2.1 集成AWS服务

通过GitHub Actions可以触发AWS Lambda函数、部署AWS CloudFormation模板等。

```yaml

jobs:

deploy-lambda:

runs-on: ubuntu-latest

steps:

- name: AWS CloudFormation Deploy

uses: AWS-actions/configure-aws-credentials@v1

with:

aws-access-key-id: ${{ secrets.AWS_ACCESS_KEY_ID }}

aws-secret-access-key: ${{ secrets.AWS_SECRET_ACCESS_KEY }}

aws-region: us-west-2

- run: aws cloudformation deploy --template-file template.yaml --stack-name my-stack

```

### 6.2.2 集成Azure服务

Azure提供了GitHub Actions来管理Azure资源,比如使用azure/login来登录Azure账户,并进行Azure资源的创建和管理。

```yaml

jobs:

deploy-azure:

runs-on: ubuntu-latest

steps:

- name: Azure Login

uses: azure/login@v1

with:

creds: ${{ secrets.AZURE_CREDENTIALS }}

- name: Create Azure VM

run: az vm create --resource-group myResourceGroup --name myVM --image UbuntuLTS --admin-username azureuser --generate-ssh-keys

```

## 6.3 GitHub Actions与监控和日志系统的集成

在持续集成和持续部署(CI/CD)流程中,集成监控和日志系统是保证系统稳定性和问题可追溯性的关键。

### 6.3.1 集成Prometheus和Grafana

Prometheus用于收集和存储性能指标,而Grafana用于展示这些数据。GitHub Actions可以帮助自动化部署和配置这些监控工具。

```yaml

jobs:

setup-monitoring:

runs-on: ubuntu-latest

steps:

- name: Checkout code

uses: actions/checkout@v2

- name: Install Prometheus

run: |

curl -L https://github.com/prometheus/prometheus/releases/download/v2.27.1/prometheus-2.27.1.linux-amd64.tar.gz | tar zxvf -

./prometheus-2.27.1.linux-amd64/prometheus --config.file=prometheus.yml

- name: Install Grafana

run: |

docker run -d -p 3000:3000 --name=grafana grafana/grafana

```

### 6.3.2 集成ELK栈(Elasticsearch, Logstash, Kibana)

ELK栈是另一种常用的日志收集、存储、分析和可视化解决方案。GitHub Actions可以自动化配置和启动ELK服务。

```yaml

jobs:

setup-elk:

runs-on: ubuntu-latest

steps:

- name: Checkout code

uses: actions/checkout@v2

- name: Start Elasticsearch

run: docker run -d -p 9200:9200 -p 9300:9300 --name elasticsearch docker.elastic.co/elasticsearch/elasticsearch:7.9.3

- name: Start Kibana

run: docker run -d --link elasticsearch:elasticsearch -p 5601:5601 kibana:7.9.3

```

通过上述步骤,GitHub Actions与监控和日志系统的集成可以大大增强整个CI/CD流程的可靠性和可视性,确保开发团队能够及时监控应用状态和性能指标。

```

注意:以上示例中的代码块及配置信息均需自行调整以满足实际运行需求,包括但不限于秘钥、资源名称、路径等。

0

0