【驱动签名与安全软件】:安全软件对未签名驱动安装运行的影响分析

发布时间: 2025-01-04 14:52:06 阅读量: 10 订阅数: 14

数字证书驱动-银行U盾签名安全环境标准软件 TokenEnvBJCAJR32n64

# 摘要

随着信息技术的快速发展,驱动签名与安全软件在保障系统安全性和稳定性方面发挥着至关重要的作用。本文首先介绍了驱动签名与安全软件的基础知识,包括代码签名的概念、系统信任链、认证过程及证书管理。然后,深入探讨了安全软件监控机制及其与未签名驱动安装的冲突,以及白名单机制的配置和影响。接着,分析了未签名驱动安装可能带来的安全风险、系统稳定性和兼容性影响,以及用户的应对策略。通过真实世界案例的分析,本文揭示了未签名驱动安装事件的具体影响和教训。最后,展望了驱动签名与安全软件的未来发展趋势,包括技术改进方向、安全软件角色的演变和对行业的建议。

# 关键字

驱动签名;安全软件;代码签名;系统信任链;认证过程;白名单机制

参考资源链接:[绕过Windows数字签名:驱动安装技巧](https://wenku.csdn.net/doc/17pakdc7a9?spm=1055.2635.3001.10343)

# 1. 驱动签名与安全软件的背景知识

## 1.1 驱动签名的基本概念

驱动签名是指软件开发者对内核模式驱动程序进行电子签名的过程,这一步骤确保了驱动程序的来源和完整性,防止恶意软件伪装成合法驱动。在操作系统,尤其是Windows系统中,驱动签名是重要的安全措施之一,有助于建立信任链,并保护计算机不受未授权和可能危害系统的驱动程序的影响。

## 1.2 驱动签名的重要性

在现代计算环境中,驱动签名不仅是技术要求,更是用户安全的保障。它确保了操作系统能够识别驱动程序的真实来源,避免了潜在的系统破坏和数据泄露风险。没有经过官方认证的驱动,可能会绕过操作系统提供的安全机制,从而给用户计算机带来安全漏洞和稳定性的隐患。

## 1.3 驱动签名与安全软件的关系

安全软件是计算机防御体系的关键组成部分,它对驱动签名的状态进行监控和管理,以此来维护系统的安全。当遇到未签名的驱动程序安装请求时,安全软件通常会发出警告或阻止安装,确保只有经过验证的驱动程序才能执行。通过这种方式,驱动签名和安全软件共同作用,构建了一个更为安全、可信赖的计算机使用环境。

# 2. 驱动签名的技术细节

驱动签名是确保软件安全性和信任的关键机制。在本章节中,我们将深入探讨驱动签名的技术细节,包括其目的和作用、标准和流程,以及在实施过程中可能遇到的常见问题。

## 2.1 驱动签名的目的和作用

### 2.1.1 代码签名的概念和重要性

代码签名是一种用于验证软件完整性与来源的技术,它保证了软件在下载和安装过程中未被篡改。当软件被签名后,操作系统会检查签名以确认软件的真实性,从而确保软件是由合法开发者发布,并且没有被恶意修改。

代码签名的重要性体现在以下几个方面:

- **信任建立**:签名后的软件可以建立与用户的信任关系,因为它表明软件未被第三方篡改。

- **安全防护**:操作系统通常不允许未经签名的软件执行,这一措施减少了恶意软件运行的机会。

- **软件分发**:对于开发者来说,代码签名是软件分发的重要步骤,有助于保护其知识产权并避免潜在的法律问题。

### 2.1.2 驱动签名与系统信任链

驱动签名是代码签名的一个应用实例,它专门用于确保操作系统内核模式驱动的安全性。由于内核模式驱动具有高级别的系统访问权限,一旦被恶意利用,可能会导致严重的安全问题。

驱动签名与系统信任链的关系可以概括如下:

- **信任链**:系统信任链是操作系统内的一系列安全检查,确保每个环节都经过验证。驱动签名是信任链中的重要一环,它保证了驱动程序是由可信的开发者签名。

- **内核保护**:签名的驱动程序意味着它们通过了特定的安全标准,有助于保护内核免受未授权访问。

- **更新和兼容性**:签名驱动程序也更容易被系统接受,因为它们提供了与操作系统兼容性的保证。

## 2.2 驱动签名的标准和流程

### 2.2.1 驱动签名的认证过程

驱动签名的认证过程涉及以下步骤:

1. **创建证书请求**:开发者首先需要向证书颁发机构(CA)提交一个证书签名请求(CSR)。

2. **生成密钥对**:在获取证书之前,开发者需要创建一对公钥和私钥。

3. **提交请求给CA**:将CSR提交给CA,等待审核和批准。

4. **下载签名证书**:一旦通过审核,CA会颁发一个包含公钥的数字证书给开发者。

5. **代码签名**:使用下载的证书和相应的私钥,开发者对驱动程序进行签名。

6. **分发签名的驱动**:签名的驱动程序可以被分发给用户,用户或系统安装时会验证签名。

### 2.2.2 驱动签名的证书和密钥管理

有效的证书和密钥管理对于驱动签名至关重要,以下是一些关键点:

- **证书存储**:数字证书和私钥应存储在安全的地方,最好是硬件安全模块(HSM)或可信平台模块(TPM)。

- **密钥生命周期管理**:密钥应有明确的创建、使用和过期周期。定期更换密钥可以降低密钥泄露的风险。

- **撤销机制**:如果私钥或证书被盗或泄露,必须有一个有效的撤销机制,如证书撤销列表(CRL)或在线证书状态协议(OCSP)。

## 2.3 驱动签名的常见问题

### 2.3.1 签名失败的常见原因

驱动签名失败可能是由多个因素引起的:

- **过期证书**:如果使用的证书已过期,签名过程将失败。

- **代码未正确签名**:开发者可能未正确执行签名算法,或者在签名过程中使用了错误的证书。

- **系统策略限制**:某些系统可能有更严格的安全策略,禁止使用未被特定CA签名的驱动程序。

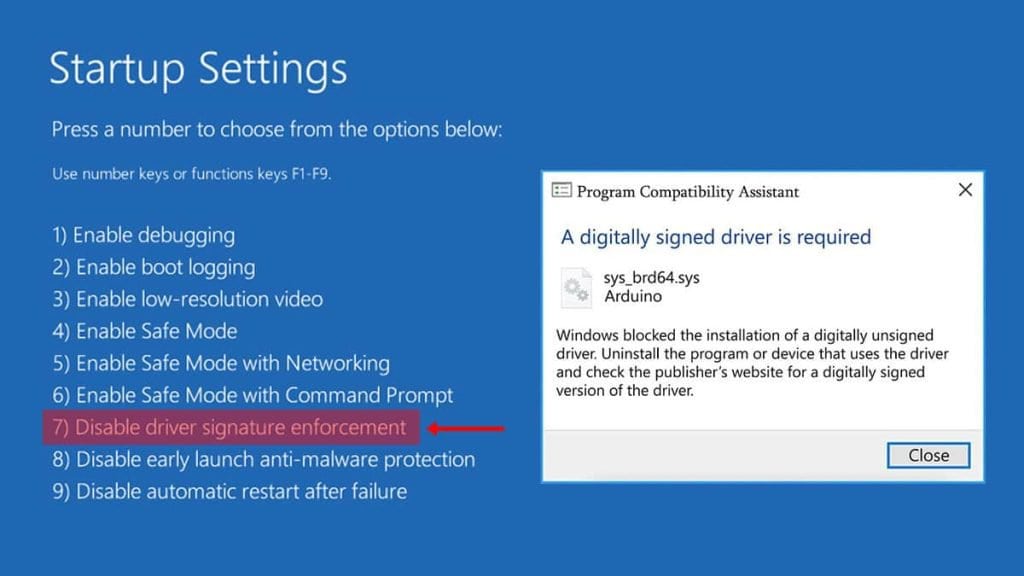

### 2.3.2 驱动签名绕过的风险和后果

尽管驱动签名是为了提高安全性,但有些用户可能试图绕过这一过程:

- **安全风险**:绕过签名意味着潜在的恶意代码可以被执行,增加了系统被攻击的风险。

- **法律后果**:在某些地区,绕过驱动签名可能违反法律,

0

0