【驱动签名与驱动更新机制】:驱动更新机制与绕过签名的完美结合

发布时间: 2025-01-04 15:04:40 阅读量: 6 订阅数: 14

64位驱动加载工具与签名.rar

# 摘要

本文系统地阐述了驱动签名的概念、实施、验证及更新机制,并探讨了绕过驱动签名的技术与实践案例。首先,介绍了驱动签名的基本概念及实施与验证的重要性与技术要求。接着,分析了驱动更新机制的原理和实现方法,并讨论了在更新过程中遇到的挑战和应对策略。第四章深入探讨了绕过驱动签名的必要性、技术手段及其在实际应用中的案例。最后,展望了驱动签名与更新机制的发展趋势,探讨了安全性与便利性的平衡,并给出了结语与建议。本文旨在为操作系统安全、驱动程序管理和软件开发提供参考和指导。

# 关键字

驱动签名;实施验证;更新机制;安全性;兼容性;绕过技术

参考资源链接:[绕过Windows数字签名:驱动安装技巧](https://wenku.csdn.net/doc/17pakdc7a9?spm=1055.2635.3001.10343)

# 1. 驱动签名的基本概念

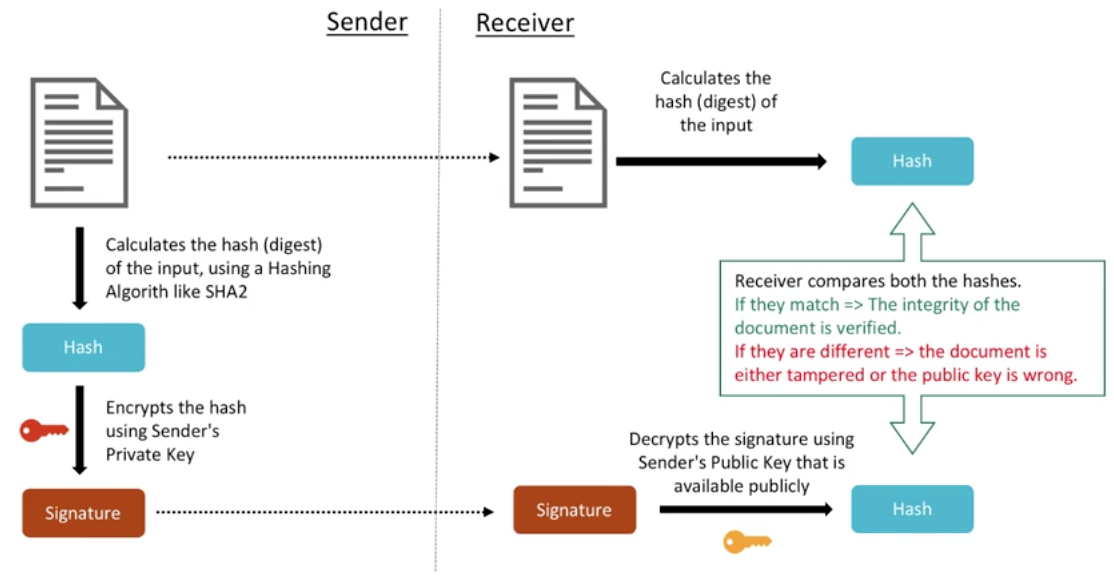

在当今的IT世界,驱动签名是保证软件完整性与来源可信度的关键技术之一。简单来说,驱动签名是指对软件组件,尤其是硬件驱动程序,进行数字签名的过程。它确保了软件在发布前经过了认证,并未被篡改。这不仅有助于维护系统安全,防止恶意软件的侵害,也是操作系统厂商确保系统稳定性的常见要求。

数字签名背后的核心思想是使用公钥基础设施(PKI),确保了签名的来源可追踪,内容的完整性和不可否认性。驱动签名通常会涉及一个由受信任的证书颁发机构(CA)发行的证书,它为软件提供了一个信任的背书。

理解驱动签名不仅需要关注其理论基础,还需要明白它在实际系统中的应用方式和重要性。这将为后续章节中对驱动签名的实施、验证以及绕过签名的策略和案例分析打下基础。

# 2. 驱动签名的实施与验证

## 2.1 驱动签名的背景与重要性

### 驱动签名的概念起源

在讨论驱动签名之前,理解其背景是至关重要的。驱动签名是操作系统为了确保软件的来源可靠和代码完整性而采用的一种安全机制。其最初的应用主要在微软的Windows系统,尤其是Windows Vista及之后的操作系统版本中。引入驱动签名主要是为了防止恶意软件通过伪装成合法的设备驱动程序来潜入系统,从而对用户的设备安全构成威胁。

### 驱动签名的重要性

随着计算机技术的飞速发展,安全问题日益严峻,驱动签名的重要性变得更加突出。它不仅能够验证软件的来源,还能保证软件在发布后没有被篡改。一个经过签名的驱动程序表明它已经通过了发行者的身份验证,并且软件的完整性得到了保证,这是用户信任该软件的基础。

### 驱动签名与数字证书的关系

为了实现驱动签名,数字证书扮演了核心角色。数字证书是由受信任的证书颁发机构(CA)签发的电子文件,它确认了软件发行者的真实身份。发行者在申请数字证书时必须提供相应的身份证明,并且承诺对其软件的签名负责。一旦软件经过数字签名,用户就可以通过验证签名来确认软件来源的合法性,同时检查软件自签名以来是否被修改过。

### 驱动签名对于操作系统的安全意义

对操作系统来说,驱动签名机制就像是一个安全门卫。它能够降低操作系统被恶意驱动侵入的风险,帮助系统更可靠地运行。当一个未签名的驱动尝试安装时,操作系统会发出警告,甚至阻止安装,这在很大程度上减少了安全漏洞的风险。

## 2.2 驱动签名的技术要求

### 2.2.1 证书的申请和管理

#### 证书申请的步骤

为了获得一个可以用于签名驱动的数字证书,开发者或公司必须遵循一系列的申请步骤:

1. 确定证书的类型:通常,开发者会选择一个适合内核模式驱动签名的EV代码签名证书或OV代码签名证书。

2. 准备必要的文件:如公司注册信息、法人代表的身份证明等。

3. 提交申请:向认可的CA提交申请,完成必要的审核流程。

4. 接收证书:审核通过后,CA会颁发数字证书。

5. 证书管理:定期更新证书,并在证书过期或撤销时进行管理。

#### 证书管理的最佳实践

为了确保证书的安全性,管理数字证书时需要注意以下几点:

- 保护好私钥:私钥是用于签名软件的加密密钥,必须安全存储,并且避免泄露。

- 证书的存储:证书和私钥应存储在安全的硬件设备中,如硬件安全模块(HSM)。

- 定期更新:根据CA的要求定期更新证书,确保信任链的持续有效。

- 监控证书状态:实时监控证书的有效性,以及是否被撤销。

### 2.2.2 签名流程和方法

#### 驱动签名的软件工具

开发者可以使用多种工具来对驱动进行签名。比较著名的包括:

- Microsoft的SignTool:一个命令行工具,可以直接在开发环境中使用。

- Windows Driver Kit (WDK):提供了必要的工具和库来创建、测试和签名驱动程序。

- 第三方软件:例如,某些IDE和构建工具也集成了签名功能。

#### 签名流程的详细步骤

以下是使用SignTool进行驱动签名的典型流程:

1. 准备驱动程序:确保驱动程序文件(例如.sys或.inf文件)已准备好。

2. 创建签名请求:使用SignTool创建一个签名请求,可以包含多个文件。

3. 输入证书信息:在签名请求中指定证书的位置和密码。

4. 执行签名:运行SignTool命令行,开始签名过程。

5. 验证签名:签名完成后,检查驱动程序是否已正确签名。

```powershell

# 使用SignTool进行签名的示例代码块

SignTool sign /v /ac "MyCertificate.pfx" /fd sha256 /p "CertificatePassword" driver.sys

```

#### 代码解析

在这个代码块中,`sign` 命令用于执行签名操作。参数解释如下:

- `/v`:详细模式,打印出更多操作信息。

- `/ac`:指定证书的.pfx文件路径。

- `/fd`:指定摘要算法,这里为`sha256`。

- `/p`:证书的密码。

- `driver.sys`:需要签名的驱动程序文件。

## 2.3 驱动签名的验证机制

### 2.3.1 Windows系统中的签名验证

#### 验证机制的工作原理

Windows系统中,每当一个驱动程序被加载时,操作系统会自动检查该驱动的签名。如果驱动没有经过签名,或签名无效,系统会阻止加载并弹出警告。只有当驱动经过了有效的签名认证,它才能被安装和使用。

#### 签名验证的级别

Windows提供了不同的验证级别,以便在不

0

0