揭秘MySQL端口配置与管理的10大秘诀:全面解析端口优化策略

发布时间: 2024-07-25 12:18:23 阅读量: 116 订阅数: 31

MySQL管理与应用:跨平台的安装、配置、性能优化及安全监控

# 1. MySQL端口配置基础**

MySQL端口配置是数据库管理的重要组成部分,它决定了数据库服务器与客户端之间的通信方式。本节将介绍MySQL端口配置的基础知识,包括端口号的范围、常见端口号的分配和使用,以及端口监听和防火墙设置。

**1.1 端口号的范围和限制**

TCP/IP协议使用16位端口号,范围为0~65535。其中,0~1023为系统保留端口,一般由操作系统或常用服务使用。MySQL默认使用3306端口,但也可以根据需要进行修改。

**1.2 常见端口号的分配和使用**

一些常见的端口号及其使用情况如下:

- 21:FTP(文件传输协议)

- 22:SSH(安全外壳)

- 25:SMTP(简单邮件传输协议)

- 80:HTTP(超文本传输协议)

- 443:HTTPS(安全超文本传输协议)

# 2. 端口管理实践技巧

### 2.1 端口号的选择与优化

#### 2.1.1 端口号的范围和限制

端口号是一个 16 位无符号整数,取值范围为 0-65535。其中,0-1023 为系统保留端口,1024-49151 为注册端口,49152-65535 为动态或私有端口。

#### 2.1.2 常见端口号的分配和使用

| 端口号 | 服务 |

|---|---|

| 21 | FTP |

| 22 | SSH |

| 25 | SMTP |

| 80 | HTTP |

| 443 | HTTPS |

| 3306 | MySQL |

### 2.2 端口监听与防火墙设置

#### 2.2.1 端口监听的原理和配置

端口监听是操作系统提供的一种机制,允许应用程序在指定端口上接收网络连接请求。MySQL 服务默认监听 3306 端口,可以通过修改配置文件中的 `port` 参数进行修改。

```

[mysqld]

port = 3306

```

#### 2.2.2 防火墙规则的设置和管理

防火墙是保护系统免受未经授权访问的一种安全机制。可以通过防火墙规则允许或拒绝特定端口的网络连接。

**允许 3306 端口的防火墙规则:**

```

iptables -A INPUT -p tcp --dport 3306 -j ACCEPT

```

**拒绝所有其他端口的防火墙规则:**

```

iptables -A INPUT -p tcp --dport ! 3306 -j DROP

```

### 2.3 端口转发与代理

#### 2.3.1 端口转发的原理和应用

端口转发是一种将请求从一个端口重定向到另一个端口的技术。这通常用于在不同的网络或子网之间建立连接。

**端口转发示例:**

```

iptables -t nat -A PREROUTING -p tcp --dport 80 -j DNAT --to-destination 192.168.1.10:8080

```

此规则将所有对 80 端口的请求重定向到 192.168.1.10 的 8080 端口。

#### 2.3.2 代理服务器的配置和使用

代理服务器是一种充当客户端和服务器之间中介的应用程序。它可以转发请求、修改请求或响应,并提供安全性和匿名性。

**配置代理服务器:**

```

[proxy]

host = 127.0.0.1

port = 8080

```

**使用代理服务器:**

```

curl --proxy http://127.0.0.1:8080 https://www.google.com

```

# 3.1 端口安全风险与防护措施

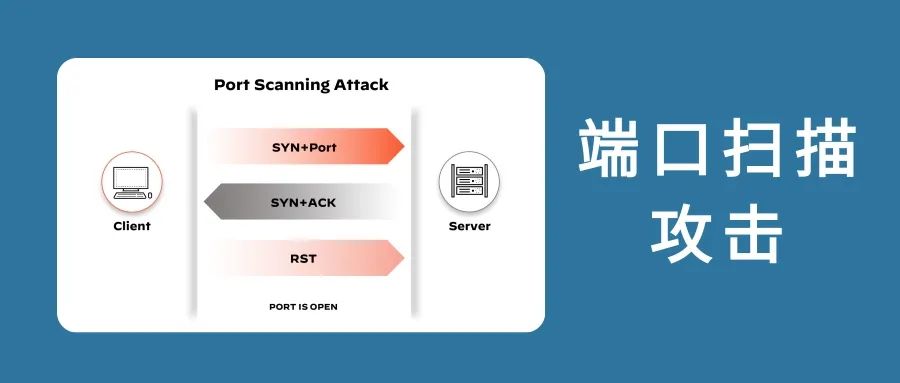

**3.1.1 端口扫描和攻击方式**

端口扫描是识别和枚举网络中开放端口的一种技术。攻击者可以使用端口扫描器来探测目标主机上的开放端口,从而了解目标系统的服务和应用程序。常见的端口扫描技术包括:

- **TCP SYN 扫描:**向目标端口发送一个 TCP SYN 数据包,如果收到 SYN/ACK 响应,则表明端口已开放。

- **TCP ACK 扫描:**向目标端口发送一个 TCP ACK 数据包,如果收到 RST 响应,则表明端口已关闭。

- **UDP 扫描:**向目标端口发送一个 UDP 数据包,如果收到 ICMP 端口不可达消息,则表明端口已关闭。

一旦攻击者识别出开放端口,他们就可以尝试利用这些端口上的漏洞进行攻击。常见的端口攻击方式包括:

- **暴力破解:**尝试使用不同的用户名和密码组合来访问目标端口上的服务。

- **缓冲区溢出:**向目标端口发送精心设计的输入数据,以覆盖内存缓冲区并执行任意代码。

- **SQL 注入:**向目标端口上的数据库应用程序发送恶意 SQL 查询,以获取未经授权的访问或执行任意代码。

**3.1.2 端口安全加固和防护策略**

为了保护端口免受安全风险,可以采取以下措施:

- **使用防火墙:**配置防火墙规则以阻止对未经授权端口的访问。

- **限制端口访问:**仅允许必要的端口处于开放状态,并关闭所有不必要的端口。

- **使用端口扫描器:**定期扫描网络以识别开放端口,并采取措施关闭或保护这些端口。

- **使用入侵检测系统(IDS):**部署 IDS 以检测和阻止针对端口的攻击。

- **使用安全套接字层(SSL):**使用 SSL 加密端口上的通信,以防止窃听和篡改。

- **保持软件更新:**定期更新软件和操作系统,以修复已知的安全漏洞。

- **实施端口访问控制:**使用访问控制列表(ACL)或其他机制来限制对特定端口的访问。

- **使用端口敲门:**使用端口敲门技术,要求客户端在连接到目标端口之前遵循特定的端口序列。

# 4.1 端口性能优化

### 4.1.1 端口调优参数的配置

MySQL提供了一系列端口调优参数,用于优化端口性能。这些参数可以根据系统负载、并发连接数和网络环境进行调整。

**参数说明:**

| 参数 | 描述 | 默认值 |

|---|---|---|

| `back_log` | 等待连接队列的最大长度 | 50 |

| `max_connections` | 允许的最大连接数 | 151 |

| `connect_timeout` | 连接超时时间(秒) | 10 |

| `read_timeout` | 读超时时间(秒) | 30 |

| `write_timeout` | 写超时时间(秒) | 60 |

| `interactive_timeout` | 交互式连接超时时间(秒) | 28800 |

| `wait_timeout` | 非交互式连接超时时间(秒) | 28800 |

**优化策略:**

* **`back_log`:**根据系统负载和并发连接数调整。过大会导致系统资源浪费,过小会导致连接请求被拒绝。

* **`max_connections`:**根据服务器硬件资源和业务需求设置。过大会导致系统资源耗尽,过小会导致连接请求被拒绝。

* **`connect_timeout`:**根据网络环境和连接建立时间调整。过大会导致连接建立缓慢,过小会导致连接建立失败。

* **`read_timeout`:**根据查询复杂度和数据量调整。过大会导致查询超时,过小会导致数据丢失。

* **`write_timeout`:**根据更新操作复杂度和数据量调整。过大会导致更新超时,过小会导致数据丢失。

* **`interactive_timeout`:**根据交互式查询的平均执行时间调整。过大会导致交互式查询超时,过小会导致查询中断。

* **`wait_timeout`:**根据非交互式查询的平均执行时间调整。过大会导致非交互式查询超时,过小会导致查询中断。

### 4.1.2 端口池和多路复用的应用

**端口池:**

端口池是一种优化技术,用于减少系统调用和上下文切换的开销。MySQL通过创建一个端口池来管理连接,从而提高连接处理效率。

**多路复用:**

多路复用是一种 I/O 技术,允许单个进程同时监听多个文件描述符(例如端口)。当有数据到达时,多路复用器会通知进程,从而避免轮询和阻塞操作。

**优化策略:**

* **启用端口池:**通过设置 `thread_pool_size` 参数启用端口池。

* **调整端口池大小:**根据并发连接数和系统负载调整端口池大小。过大会导致资源浪费,过小会导致连接处理效率低下。

* **启用多路复用:**通过设置 `event_scheduler` 参数启用多路复用。

* **选择合适的 I/O 模型:**根据系统环境和网络环境选择合适的 I/O 模型,例如 `select`、`poll` 或 `epoll`。

**代码示例:**

```sql

# 启用端口池

SET GLOBAL thread_pool_size=16;

# 启用多路复用

SET GLOBAL event_scheduler=ON;

```

**逻辑分析:**

上述代码设置了端口池大小为 16,并启用了多路复用。这将优化端口性能,提高连接处理效率和 I/O 吞吐量。

# 5. 端口监控与管理

### 5.1 端口监控工具和技术

**端口扫描器和端口监视器**

端口扫描器是用于识别和枚举网络上开放端口的工具。它们通过向目标主机发送一系列端口探测数据包来工作,并分析响应以确定哪些端口正在监听。端口监视器是持续监控网络上的端口状态的工具。它们可以检测端口状态的变化,例如端口打开或关闭,并发出警报或采取其他操作。

**端口流量监控和分析**

端口流量监控工具可以捕获和分析通过特定端口的网络流量。这有助于识别异常流量模式,例如端口扫描、拒绝服务攻击或数据泄露。流量分析工具可以提供有关端口流量的详细见解,例如源和目标地址、数据包大小、协议类型和流量模式。

### 5.2 端口管理最佳实践

**端口管理流程和规范**

建立明确的端口管理流程和规范至关重要,以确保端口安全和有效管理。这些流程应包括:

- 端口分配和使用准则

- 端口变更控制和审批流程

- 端口安全审计和合规性检查

**端口变更控制和审计**

端口变更应受到严格控制,以防止未经授权的更改。应实施变更控制流程,要求对所有端口变更进行审批和记录。定期进行端口审计以识别未经授权的更改或配置错误。

**代码示例:使用 netstat 命令监控端口**

```bash

netstat -an | grep LISTEN

```

**逻辑分析:**

此命令使用 `netstat` 命令列出所有正在监听的端口。`-a` 选项显示所有网络连接,`-n` 选项以数字格式显示地址和端口号。`grep LISTEN` 命令过滤出正在监听的端口。

**参数说明:**

- `-a`:显示所有网络连接

- `-n`:以数字格式显示地址和端口号

- `grep LISTEN`:过滤出正在监听的端口

# 6. MySQL端口管理案例分析

### 6.1 某大型网站的MySQL端口优化案例

某大型网站面临着高并发访问和数据处理需求,其MySQL数据库服务器的端口性能成为瓶颈。为了优化端口性能,该网站采用了以下策略:

- **端口调优参数配置:**调整了 `back_log`、`max_connections` 和 `net_buffer_length` 等参数,优化了服务器处理连接和数据传输的效率。

- **端口池和多路复用应用:**启用了 `thread_pool` 和 `multiple_connections` 选项,创建了端口池和使用多路复用技术,提高了服务器并发处理能力。

- **负载均衡:**通过配置MySQL Proxy,将客户端请求负载均衡到多台MySQL服务器,减轻了单台服务器的压力,提高了整体性能。

### 6.2 某企业内部MySQL端口安全加固案例

某企业内部的MySQL服务器存在安全隐患,需要进行端口安全加固。该企业采取了以下措施:

- **端口扫描和攻击防护:**使用端口扫描器定期扫描服务器,检测开放端口并采取措施关闭不必要的端口。同时,配置防火墙规则,限制对特定端口的访问。

- **安全加固策略:**修改MySQL配置文件,禁用远程root用户登录,设置强密码,并启用SSL加密连接。

- **端口监控和审计:**部署端口监控工具,实时监控端口活动,并记录端口变更日志。定期审计端口配置和使用情况,及时发现异常行为。

0

0