ROST CM6用户权限管理深度解析:权限划分与控制,专家指南!

发布时间: 2024-12-15 16:26:22 阅读量: 9 订阅数: 15

ROSTCM6.zip

参考资源链接:[ROST CM6使用手册:功能详解与操作指南](https://wenku.csdn.net/doc/79d2n0f5qe?spm=1055.2635.3001.10343)

# 1. ROST CM6用户权限管理概述

用户权限管理是确保企业信息安全、保护关键数据资产的重要组成部分。在本章中,我们将对ROST CM6的用户权限管理功能进行概述,包括权限管理的基本概念、在ROST CM6中的实现,以及它为何对企业用户至关重要。

## 1.1 权限管理基本概念

权限管理是企业信息系统安全的一个核心组件,它通过定义用户或用户组在系统内可以执行的操作以及访问的资源,确保系统的数据安全和资源的合理分配。在ROST CM6系统中,权限管理功能使得管理员能够为不同的用户分配适当的访问权限,从而细化控制对敏感数据和关键操作的访问。

## 1.2 ROST CM6权限管理的特点

ROST CM6提供了一套完善且灵活的用户权限管理方案,使得管理员能够轻松地对用户权限进行配置和管理。其特点包括:

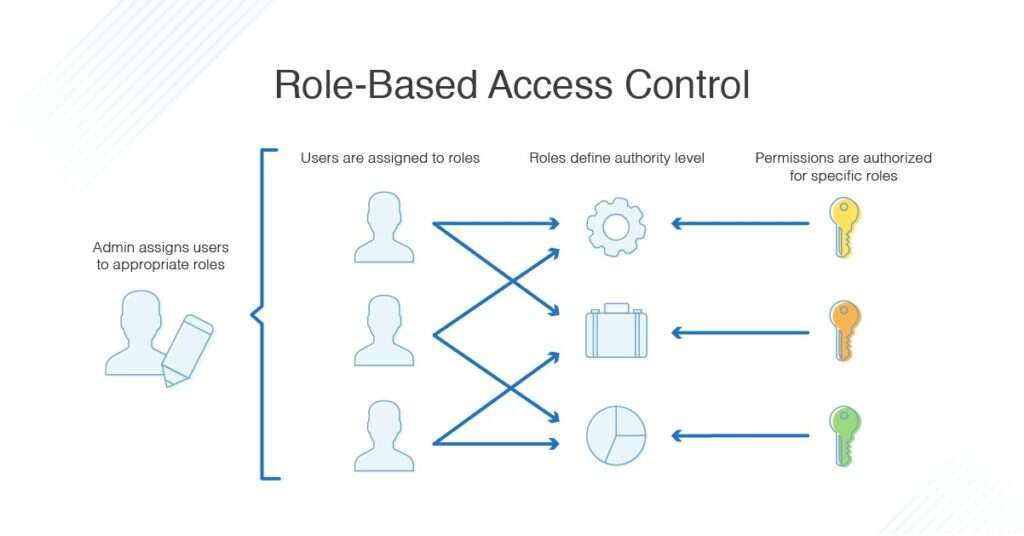

- 基于角色的权限分配(Role-Based Access Control, RBAC)

- 细粒度权限控制,确保最小权限原则

- 实时权限监控与审核日志记录

在接下来的章节中,我们将深入探讨权限管理的具体实现细节及其最佳实践。通过系统的架构解析和实际案例,我们将为读者展示如何有效地利用ROST CM6进行用户权限的管理。

# 2. ```

# 第二章:权限划分的原则与架构

## 2.1 权限管理基础理论

### 2.1.1 权限管理的目标与重要性

权限管理是确保信息系统安全性的基石之一,其核心目标是控制用户对于系统资源的访问。随着业务系统的复杂性增加,权限管理的重要性也日益凸显。有效的权限管理可以帮助保护公司资产,防止数据泄露,确保符合法律法规,同时还能提升用户体验。

权限管理的目标通常包括:

- **数据保护**:确保敏感数据不被未授权访问或更改。

- **合规性**:遵守相关的行业标准和法律法规要求。

- **用户效率**:为用户分配恰当的权限,提高用户的工作效率。

- **审计与报告**:方便追踪和审计用户行为,及时发现异常行为。

### 2.1.2 常见权限模型对比分析

目前,有几种主流的权限模型被广泛应用于信息管理系统中,每一种模型都有其特点和适用场景。

- **自主访问控制(DAC)**:用户可以自主决定与他人共享资源的权限,灵活性高,但管理复杂度也高,可能导致权限泛滥。

- **强制访问控制(MAC)**:系统强制执行权限管理,安全性较高,但灵活性较差,不能满足复杂的业务需求。

- **基于角色的访问控制(RBAC)**:将权限分配给角色而非用户,用户通过角色获得权限。这种模型灵活且易于管理,是目前最常用的权限管理方式。

## 2.2 ROST CM6权限架构解析

### 2.2.1 系统权限架构图谱

ROST CM6系统采用的是角色为基础的访问控制模型(RBAC),其权限架构可以划分为四个层次:用户层、角色层、权限层以及资源层。通过这种分层结构,可以有效地管理复杂的权限体系。

- **用户层**:系统中的实际操作者,可能是个人或者系统账户。

- **角色层**:将用户分组,并分配给用户特定的角色,角色代表了一组权限的集合。

- **权限层**:定义了对系统资源进行操作的具体权限,如读取、写入、修改等。

- **资源层**:系统中需要保护的资源,如文件、数据、功能模块等。

### 2.2.2 权限层次与角色划分

在ROST CM6中,权限层次和角色划分是权限管理的关键组成部分。权限层次定义了用户对资源的访问权限,而角色则将权限具体化、简化了权限的管理。

- **角色定义**:角色是权限管理的基本单元,一个角色拥有多个权限。在系统中定义好角色后,只需将用户指派到相应的角色即可实现权限分配。

- **权限粒度**:权限粒度决定了权限划分的细节程度。在ROST CM6中,可以按照功能模块、数据字段等多种维度定义权限粒度。

- **权限分配**:权限分配是指将角色赋予用户,从而赋予用户相应的权限。权限分配的策略应根据实际业务需要灵活制定。

## 2.3 权限划分的实践技巧

### 2.3.1 如何合理配置角色权限

合理配置角色权限是保证系统安全性和高效性的关键。以下是几个实践技巧:

- **最小权限原则**:用户和角色只应被赋予完成工作所必需的最小权限集合。

- **角色抽象化**:创建宽泛的角色以覆盖大多数用户权限需求,并使用子角色细化特殊权限需求。

- **权限复用**:利用继承和包含关系,使得权限的配置可以复用,降低权限管理的复杂性。

- **动态权限调整**:根据业务需求变化,动态调整角色权限,确保系统权限与实际需求同步。

### 2.3.2 权限划分案例分析

为了更直观地理解权限划分的过程,我们可以通过一个具体的案例来分析。假设有一个内容管理系统,需要对编辑、审核和发布三个角色进行权限划分。

- **编辑角色**:拥有创建、编辑内容的权限,但不能发布。

- **审核角色**:可以查看内容并进行审核操作,但不能修改内容。

- **发布角色**:可以发布经过审核的内容,拥有最高的权限级别。

通过这样的权限划分,既保证了系统的灵活性,也强化了权限控制的严谨性。对于实现具体的权限划分,可以采用下表来规划:

| 角色 | 创建内容 | 编辑内容 | 查看内容 | 审核内容 | 发布内容 |

| --- | --- | --- | --- | --- | --- |

| 编辑 | 是 | 是 | 是 | 否 | 否 |

| 审核 | 否 | 否 | 是 | 是 | 否 |

| 发布 | 否 | 否 | 是 | 是 | 是 |

通过这种方式,可以清楚地看到不同角色被赋予的权限,从而实现权限的精确划分。

```

# 3. 权限控制的实现机制

在本章中,我们将深入探讨ROST CM6系统中权限控制的具体实现机制。这一章节将为读者提供从理论到实践的全面了解,介绍访问控制模型的类型选择和应用、权限分配与撤销的机制,以及审计与合规性的策略。

## 3.1 访问控制模型深入探讨

### 3.1.1 访问控制模型的类型与选择

访问控制是权限管理的核心,旨在确保只有授权用户才能访问或修改系统资源。常见的访问控制模型包括强制访问控制(MAC)、自由访问控制(DAC)、基于角色的访问控制(RBAC)和属性访问控制(ABAC)。

- **强制访问控制(MAC)**:这是一种集中式的访问控制,由系统管理员定义所有的访问控制策略,用户和资源都被赋予安全标签,系统依据这些标签决定访问权限。

- **自由访问控制(DAC)**:用户拥有更大的控制权,可以自行决定其他用户对自己资源的访问权

0

0