Tornado安全指南:如何防御最常见Web攻击

发布时间: 2024-10-01 09:07:17 阅读量: 33 订阅数: 30

# 1. Tornado框架简介与安全基础

## 1.1 Tornado框架简介

Tornado是一个开源的Python Web框架和异步网络库,用于处理高并发和低延迟的需求。它被设计为易于扩展,支持从简单的HTTP服务到复杂的Web应用程序。Tornado的独特之处在于它使用了非阻塞网络I/O,这让它可以高效地处理成千上万的连接,适合于需要处理大量实时连接的场景,如聊天服务器、实时通信应用和复杂的应用程序接口(API)服务。

## 1.2 安全性在Web开发中的重要性

随着网络攻击手段的日益复杂,安全性已经成为Web开发中不可或缺的一环。一个安全的Web应用不仅能够保护用户数据不受侵害,还能避免服务中断和数据泄露所带来的严重后果。对于Tornado框架而言,开发者必须在设计和实现阶段就考虑到安全问题,因为攻击者常常利用应用中的漏洞来执行恶意操作。

## 1.3 Tornado的安全特性

Tornado框架本身内置了一些安全特性,比如支持HTTPS协议来加密客户端和服务器之间的通信。它还提供了各种中间件和工具来帮助开发者增强应用的安全性,例如能够帮助防止跨站请求伪造(CSRF)和跨站脚本攻击(XSS)。然而,这些内置的安全特性并不能保证应用免受所有类型的网络攻击,开发者需要了解常见的Web安全威胁,并采取相应的防御措施。

# 2. Tornado应用常见的Web安全威胁

## 2.1 跨站脚本攻击(XSS)

### 2.1.1 XSS的原理与危害

跨站脚本攻击(XSS)允许攻击者在用户浏览器中执行脚本,从而劫持用户会话,窃取信息或破坏网页的完整性。它通常发生在应用未能妥善处理用户提供的输入时。例如,攻击者可能在留言版输入恶意脚本,当其他用户浏览该留言时,脚本将被执行。

XSS攻击的危害包括但不限于:

- **会话劫持**:攻击者利用获取的用户会话凭据,完全控制用户账户。

- **数据篡改**:篡改网页内容,误导用户。

- **钓鱼攻击**:显示伪造的登录表单,诱使用户输入敏感信息。

- **恶意软件传播**:通过XSS执行恶意脚本,可能会下载并安装恶意软件。

### 2.1.2 防御XSS攻击的策略

为了防御XSS攻击,开发者需要采取一系列防御措施,主要包括内容安全策略(CSP)和输出编码。

- **内容安全策略(CSP)**:CSP是一种额外的安全层,用于帮助检测和缓解某些类型的攻击,如跨站脚本(XSS)和数据注入攻击。通过在HTTP响应头部中添加`Content-Security-Policy`指令,可以限制页面上可以加载和执行的资源类型。

- **输出编码**:开发者必须对输出到页面上的所有数据进行HTML编码,以防止恶意脚本的执行。在Tornado中,可以使用内置的模板过滤器或第三方库来实现这一点。

```python

# 示例代码:使用Tornado的模板系统进行HTML编码

import tornado.web

import tornado.ioloop

class MainHandler(tornado.web.RequestHandler):

def get(self):

self.write(self.render("template.html", user_input="alert('XSS Attack!')"))

def make_app():

return tornado.web.Application([

(r"/", MainHandler),

])

if __name__ == "__main__":

app = make_app()

app.listen(8888)

tornado.ioloop.IOLoop.current().start()

```

在`template.html`模板中,可以对用户输入进行编码:

```html

<!-- template.html -->

<html>

<head>

<title>User Input</title>

</head>

<body>

{{ user_input|e }} <!-- 使用e过滤器进行HTML编码 -->

</body>

</html>

```

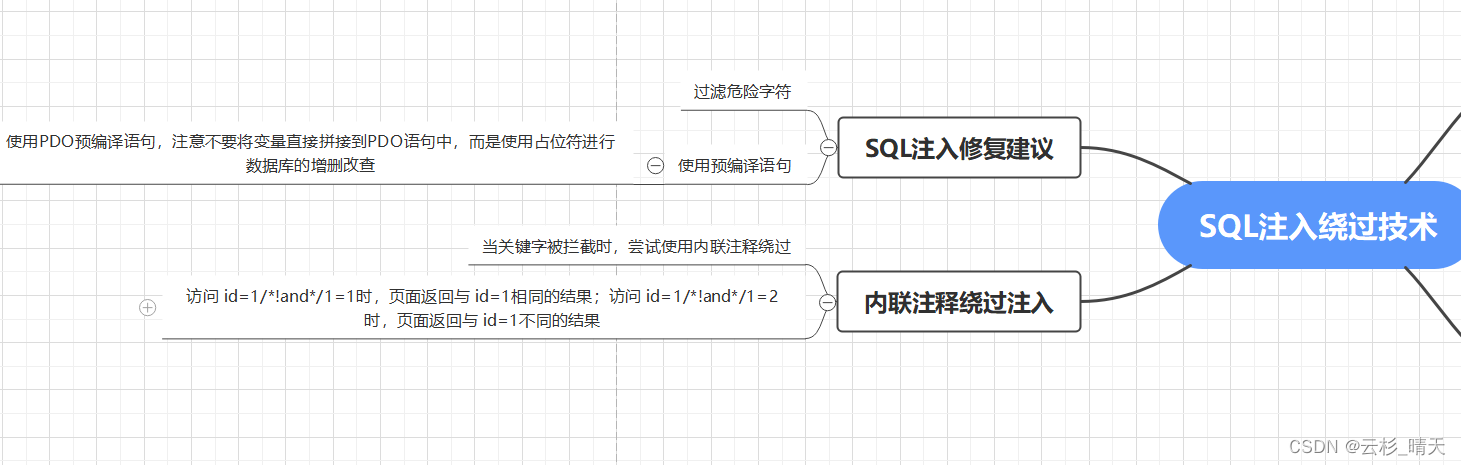

## 2.2 SQL注入攻击

### 2.2.1 SQL注入的原理

SQL注入是一种代码注入技术,攻击者通过在应用程序的数据库查询中插入恶意SQL语句,从而控制或破坏数据库。例如,在一个用户登录的表单中,如果直接将用户输入拼接到SQL查询中,攻击者可以通过输入`' OR '1'='1`这样的语句,绕过验证。

### 2.2.2 防御SQL注入的方法

防御SQL注入的首要方法是使用参数化查询。在Tornado中,可以使用`tornado.db`模块的数据库接口,利用预编译语句来避免直接拼接SQL语句。此外,还可以使用ORM(对象关系映射)工具来进一步提升安全性。

```python

# 示例代码:使用Tornado的数据库接口进行安全的SQL查询

from tornado import ioloop

from tornado import simplehttpclient

from tornado import gen

import tornado.escape

class MainHandler(tornado.web.RequestHandler):

@gen.coroutine

def get(self):

username = tornado.escape.xhtml_escape(self.get_argument('username', ''))

password = tornado.escape.xhtml_escape(self.get_argument('password', ''))

query = "SELECT * FROM users WHERE username = %s AND password = %s"

result = yield self.db.execute(query, (username, password))

# 处理查询结果...

```

## 2.3 跨站请求伪造(CSRF)

### 2.3.1 CSRF的工作机制

CSRF是一种攻击方式,它迫使用户在已认证的会话中执行非预期的动作。例如,一个用户在登录状态下访问恶意网站,该网站中包含了一个向目标应用发送请求的图片标签,导致用户无意中执行了这个请求(如转账)。

### 2.3.2 防止CSRF的措施

为了防止CSRF攻击,可以采取以下措施:

- **使用验证码**:强制用户输入验证码,以区分机器操作。

- **使用CSRF令牌**:在表单中添加一个随机生成的令牌,并将其存储在服务器端和用户的会话中。在表单提交时验证令牌的有效性。

- **HTTP头部的防御**:例如在POST请求中添加同源策略。

```python

# 示例代码:在Tornado中实现CSRF令牌

import tornado.web

import tornado.ioloop

class MainHandler(tornado.web.RequestHandler):

def get(self):

# 在会话中存储CSRF令牌

self.session['csrf_token'] = tornado.escape.xhtml_escape(self.generate_token())

self.render("form.html")

def post(self):

# 验证提交的CSRF令牌是否与会话中存储的令牌一致

if self.get_argument('csrf_token') != self.session.get('csrf_token'):

raise tornado.web.HTTPError(403)

# 处理表单提交...

def make_app():

return tornado.web.Application([

(r"/", MainHandler),

])

if __name__ == "__main__":

app = make_app()

app.listen(8888)

tornado.ioloop.IOLoop.current().start()

```

在`form.html`中,可以这样生成表单:

```html

<!-- form.html -->

<form method="post">

<input type="hidden" name="csrf_token" value="{{ csrf_token }}">

<!-- 表单内容 -->

</form>

```

以上代码段展示了在Tornado中如何生成和验证CSRF令牌,从而防止CSRF攻击。每章节内容通过逐层深入的方式,先讲述基本原理,后给出具体应对策略,最终通过代码示例和分析加深理解。通过这样的内容结构,文章能够有效地为读者提供有价值的信息,并指导他们采取有效的安全实践。

# 3. Tornado安全实践

## 3.1 输入验证与清理

### 3.1.1 输入验证的重要性

在Web开发中,输入验证是指确保用户输入符合预设要求的过程。对于Tornado框架而言,由于其直接处理HTTP请求,因此对输入验证的要求尤为严格。输入验证的重要性体现在以下几个方面:

- **预防安全漏洞**:不经过验证的输入可能会包含恶意代码,例如XSS攻击代码,这将威胁到网站的安全。

- **数据完整性和准确性**:通过验证可以确保用户提供的数据是格式正确的,并符合应用程序预期,从而维护数据的完整

0

0