Desigo CC 访问权限管理:确保系统安全的实践指南

发布时间: 2024-12-16 09:35:57 阅读量: 6 订阅数: 7

参考资源链接:[Desigo CC 培训资料.pdf](https://wenku.csdn.net/doc/6412b739be7fbd1778d49876?spm=1055.2635.3001.10343)

# 1. Desigo CC系统概览与访问权限管理的重要性

随着智能化楼宇管理系统的普及,Desigo CC(Continuum Control)作为一款先进的楼宇自控系统,为企业和机构提供了全面的集成解决方案。在深入探讨访问权限管理之前,我们先来简单了解Desigo CC系统的核心功能和架构。

Desigo CC系统采用模块化设计,能够实现对楼宇环境、能源、安全等多方面进行高效的智能控制和管理。它通过中央控制单元和网络设备,与传感器和执行器相连,实现对整个楼宇的实时监测和自动化控制。

## 1.1 访问权限管理的重要性

访问权限管理在Desigo CC系统中起着至关重要的作用。其重要性可以从以下几个方面进行阐述:

首先,确保安全:访问权限管理可以有效防止未经授权的访问,保护楼宇控制系统不被恶意攻击或误操作影响,从而确保楼宇的物理和网络安全。

其次,提高效率:通过精细化的权限设置,可以确保不同级别和职责的用户访问他们所需的信息和服务,提高工作效率和响应速度。

最后,便于合规与审计:随着数据保护法规的日益严格,良好的访问权限管理可以助力企业遵守相关法律要求,同时简化内部审计和外部合规性检查的过程。

综上所述,访问权限管理是保证Desigo CC系统安全稳定运行的基础,是实现高效管理的关键,也是确保合规的必要手段。接下来,我们将深入探讨访问权限管理的理论基础及其在Desigo CC系统中的具体应用。

# 2. Desigo CC访问权限理论基础

### 2.1 用户身份验证与授权模型

在深入理解Desigo CC系统的访问权限管理前,有必要先了解用户身份验证与授权模型的基础知识。身份验证是确认用户身份的过程,而授权则是确定用户可以执行的操作或访问的资源。

#### 2.1.1 用户身份验证机制

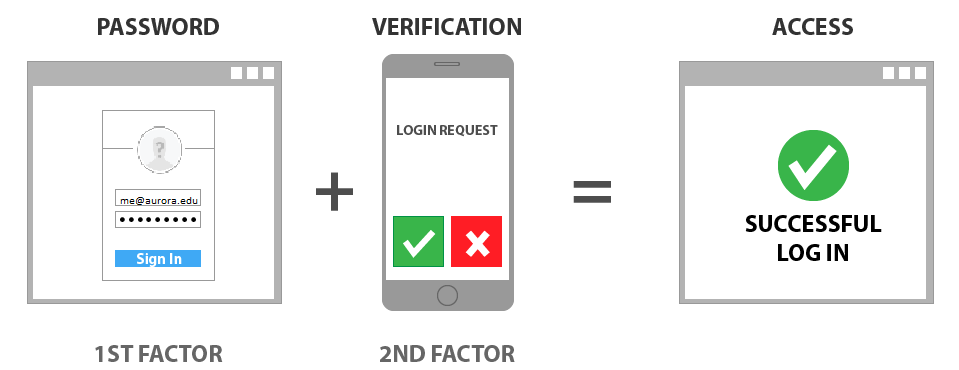

用户身份验证机制是指通过密码、生物识别、令牌、证书或密码卡等手段来验证用户身份的系统。在Desigo CC系统中,用户身份验证通常依赖于强密码策略和双因素认证机制,以增强安全性。例如,系统可能要求用户在登录时使用密码和一个临时的一次性密码(OTP)。

```mermaid

flowchart LR

A[用户] -->|输入用户名和密码| B(认证服务器)

B --> C{验证成功?}

C -->|是| D[授权用户访问]

C -->|否| E[拒绝访问]

```

在上述流程中,用户首先输入用户名和密码,然后认证服务器会对信息进行验证。如果验证成功,用户将被授权访问系统,反之则被拒绝。

#### 2.1.2 授权策略与角色模型

授权策略是指基于用户的角色和权限来控制其对系统的访问级别。角色模型将具有相似权限的用户分组到一个角色中,以简化权限管理。Desigo CC系统采用的是角色基础访问控制(RBAC),管理员可以根据用户的职责和角色分配不同的访问权限。

```mermaid

classDiagram

class 用户 {

+用户名

+密码

}

class 角色 {

+角色名称

+权限列表

}

class 权限 {

+权限名称

+操作类型

}

用户 "1" *-- "*" 角色 : "属于"

角色 "1" *-- "*" 权限 : "拥有"

```

在这个类图中,每个用户属于一个或多个角色,每个角色具有一个或多个权限。这使得权限管理更加直观和模块化。

### 2.2 访问控制列表(ACLs)与规则管理

访问控制列表(ACLs)是定义特定用户或用户组可以访问的资源或执行的操作的一种机制。在Desigo CC系统中,ACLs用于实现细粒度的访问控制。

#### 2.2.1 ACLs的基础知识

ACLs通过一系列规则来定义访问权限,这些规则可以是允许或拒绝访问特定资源的条件。在Desigo CC中,管理员可以为不同的用户或角色设置不同的规则,以实现灵活的权限管理。

```markdown

| 用户名 | 规则类型 | 资源ID | 允许/拒绝 |

|--------|----------|--------|-----------|

| user1 | 允许 | res1 | 是 |

| user2 | 拒绝 | res2 | 是 |

```

上表展示了ACLs的一些基本规则,其中指明了哪些用户可以或不能访问特定资源。

#### 2.2.2 实现与维护规则

实现ACL规则需要管理员仔细考虑系统的安全需求。维护这些规则包括定期审核现有规则的有效性,确保新规则不会引起冲突,并且及时撤销不再需要的规则。

```shell

# 示例ACL规则的添加命令

desigo add-acl-rule --username user1 --resource-id res1 --action allow

```

在上述示例代码块中,管理员为用户user1添加了一条允许访问资源res1的规则。

### 2.3 最佳实践与合规性要求

在配置访问权限时,最佳实践和合规性要求是需要遵守的,以确保系统安全和符合法规标准。

#### 2.3.1 安全标准与政策遵循

遵循行业标准如ISO/IEC 27001和NIST指南可以帮助企业建立强大的安全政策。Desigo CC系统通常要求管理员了解并实施这些安全标准。

#### 2.3.2 审计与监控机制

审计和监控机制是确保访问权限管理有效性的重要组成部分。Desigo CC系统提供详细的审计日志,记录所有用户的活动,帮助管理员追踪潜在的安全问题。

```json

{

"timestamp": "2023-04-11T13:45:00Z",

"username": "admin",

"activity": "Login attempt",

"result": "Success",

"resource": "System dashboard"

}

```

这个JSON格式的日志样本显示了一个管理员成功登录系统仪表板的事件。这样的审计信息对于监管和调查至关重要。

# 3. Desigo CC访问权限配置实践

深入探讨Desigo CC的访问权限配置实践是确保系统安全和高效运行的关键。这一章节将着重介绍如何管理用户和组,以及如何通过角色和策略设置访问权限。我们还将通过案例分析,展示如何将这些理论知识应用于实际环境中。

## 3.1 用户与组管理

### 3.1.1 用户创建与管理流程

在Desigo CC中,用户是访问系统的最小单位。有效的用户管理是维护系统安全的重要组成部分。创建用户的流程通常包括以下几个步骤:

1. **用户信息登记**:收集用户的姓名、职位、联系方式、所属部门等基本信息。

2. **身份验证设置**:为用户设置登录凭证,这包括用户名

0

0