揭秘PHP连接MySQL数据库的最佳实践:提升效率和安全性

发布时间: 2024-07-31 08:10:55 阅读量: 54 订阅数: 29

php使用mysqli和pdo扩展,测试对比连接mysql数据库的效率完整示例

# 1. PHP连接MySQL数据库的基础知识

### 1.1 连接MySQL数据库

```php

$mysqli = new mysqli("localhost", "username", "password", "database");

```

* `$mysqli` 是一个 `mysqli` 对象,用于与 MySQL 数据库交互。

* `localhost` 是 MySQL 数据库服务器的地址。

* `username` 是连接到数据库的用户名。

* `password` 是连接到数据库的密码。

* `database` 是要连接的数据库的名称。

### 1.2 执行查询

```php

$result = $mysqli->query("SELECT * FROM table");

```

* `$result` 是一个 `mysqli_result` 对象,包含查询结果。

* `SELECT * FROM table` 是要执行的查询。

# 2. PHP连接MySQL数据库的优化技巧

### 2.1 连接池和持久连接

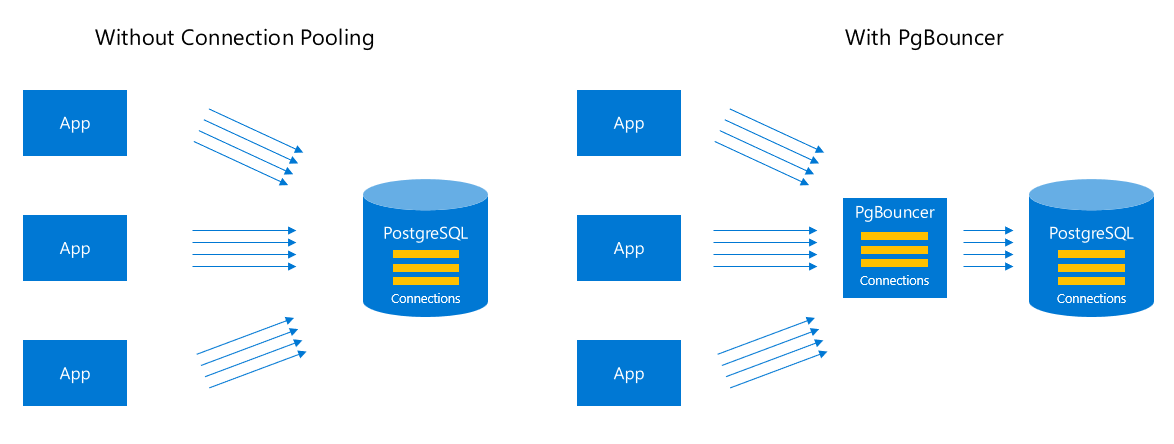

#### 2.1.1 连接池的原理和优势

连接池是一种资源池,用于管理数据库连接。它预先建立一定数量的数据库连接,并将其存储在池中。当应用程序需要连接数据库时,它会从池中获取一个可用的连接。当连接不再需要时,它会被释放回池中。

使用连接池的主要优势包括:

- **减少开销:**建立数据库连接是一个耗时的过程。连接池通过预先建立连接并将其重用,可以减少建立新连接的开销。

- **提高性能:**连接池可以显著提高应用程序的性能,尤其是在高并发场景下。

- **简化管理:**连接池可以简化数据库连接的管理,应用程序无需手动管理连接的建立和释放。

#### 2.1.2 持久连接的配置和使用

持久连接是一种数据库连接,在使用后不会被关闭,而是保持打开状态,直到应用程序关闭或连接超时。持久连接可以提高应用程序的性能,因为它避免了每次查询都重新建立连接的开销。

在PHP中,可以通过设置 `mysqli.allow_persistent` 配置项来启用持久连接。

```php

// 启用持久连接

mysqli.allow_persistent = 1;

// 创建持久连接

$conn = new mysqli("localhost", "username", "password", "database");

```

### 2.2 查询缓存和预处理语句

#### 2.2.1 查询缓存的原理和应用场景

查询缓存是一种机制,用于存储最近执行过的查询及其结果。当应用程序再次执行相同的查询时,它可以从缓存中直接获取结果,从而避免了重新执行查询的开销。

查询缓存适用于以下场景:

- 查询频率高,结果变化不大。

- 查询结果集较小,可以快速缓存。

#### 2.2.2 预处理语句的优势和使用方法

预处理语句是一种将SQL语句和参数分开提交给数据库的技术。它可以防止SQL注入攻击,并提高查询性能。

预处理语句的优势包括:

- **安全:**预处理语句可以防止SQL注入攻击,因为它将参数与SQL语句分开处理。

- **性能:**预处理语句可以提高查询性能,因为它可以减少数据库服务器解析和编译SQL语句的次数。

在PHP中,可以使用 `mysqli_prepare()` 和 `mysqli_execute()` 函数来使用预处理语句。

```php

// 创建预处理语句

$stmt = $conn->prepare("SELECT * FROM users WHERE username = ?");

// 绑定参数

$stmt->bind_param("s", $username);

// 执行预处理语句

$stmt->execute();

// 获取结果

$result = $stmt->get_result();

```

### 2.3 异常处理和错误日志

#### 2.3.1 常见的数据库异常类型

在PHP中,连接MySQL数据库时可能遇到的常见异常类型包括:

- `mysqli_sql_exception`:表示SQL查询错误。

- `mysqli_connect_exception`:表示连接数据库失败。

- `mysqli_data_truncation_exception`:表示数据截断错误。

#### 2.3.2 错误日志的配置和分析

错误日志可以记录数据库连接和查询过程中发生的错误和警告信息。通过分析错误日志,可以及时发现和解决问题。

在PHP中,可以通过设置 `mysqli.error_log` 配置项来启用错误日志。

```php

// 启用错误日志

mysqli.error_log = "/path/to/error.log";

// 获取错误日志内容

$error_log = file_get_contents("/path/to/error.log");

```

# 3. PHP连接MySQL数据库的安全实践

### 3.1 SQL注入攻击的原理和防范

#### 3.1.1 SQL注入攻击的常见手法

SQL注入攻击是一种利用SQL语句的漏洞来非法获取或修改数据库数据的攻击方式。攻击者通过在用户输入的数据中注入恶意SQL语句,从而绕过应用程序的验证,执行未经授权的数据库操作。

常见的SQL注入攻击手法包括:

- **单引号注入:**攻击者在用户输入的数据中注入单引号,从而截断原始SQL语句,执行额外的SQL语句。例如:`' OR 1=1 --`

- **双引号注入:**与单引号注入类似,攻击者使用双引号截断SQL语句,执行恶意操作。

- **联合查询注入:**攻击者在用户输入的数据中注入联合查询语句,将恶意查询与合法查询组合起来执行。例如:`UNION SELECT * FROM users WHERE username='admin'`

- **布尔盲注:**攻击者通过观察应用程序的响应,推断数据库中数据的布尔值,从而获取敏感信息。

#### 3.1.2 预防SQL注入攻击的最佳实践

预防SQL注入攻击的最佳实践包括:

- **参数化查询:**使用参数化查询将用户输入的数据作为参数传递给SQL语句,而不是直接拼接在SQL语句中。

- **转义特殊字符:**对用户输入的数据进行转义,将特殊字符(如单引号、双引号)转换为HTML实体或转义字符。

- **使用预处理语句:**使用预处理语句将SQL语句预编译,然后多次执行,避免重复编译和执行SQL语句。

- **限制用户输入:**限制用户输入的长度和格式,防止攻击者注入恶意代码。

- **使用Web应用程序防火墙:**部署Web应用程序防火墙(WAF)可以检测和阻止恶意请求,包括SQL注入攻击。

### 3.2 数据库权限管理和数据加密

#### 3.2.1 数据库用户的权限分配和管理

数据库权限管理至关重要,可以控制用户对数据库的访问和操作权限。常见的权限包括:

- **SELECT:**允许用户读取数据。

- **INSERT:**允许用户插入数据。

- **UPDATE:**允许用户更新数据。

- **DELETE:**允许用户删除数据。

- **GRANT:**允许用户授予其他用户权限。

数据库管理员(DBA)负责分配和管理用户权限,以确保只有授权用户才能访问和操作数据库。

#### 3.2.2 数据加密的原理和实现方法

数据加密是保护数据库中敏感数据的有效手段。常见的加密方法包括:

- **对称加密:**使用相同的密钥对数据进行加密和解密。例如:AES、DES。

- **非对称加密:**使用一对密钥(公钥和私钥)进行加密和解密。例如:RSA。

PHP提供了多种数据加密函数,例如:

```php

// 对称加密

$encrypted_data = openssl_encrypt($data, 'AES-256-CBC', $key, OPENSSL_RAW_DATA, $iv);

// 非对称加密

$public_key = openssl_pkey_get_public('file://public_key.pem');

openssl_public_encrypt($data, $encrypted_data, $public_key);

```

### 3.3 数据库备份和恢复

#### 3.3.1 定期数据库备份的重要性

定期备份数据库至关重要,可以防止数据丢失或损坏。备份可以存储在本地或云端,以确保数据安全。

#### 3.3.2 数据库恢复的步骤和注意事项

数据库恢复涉及从备份中还原数据库。步骤包括:

1. **停止数据库服务:**在恢复之前,必须停止数据库服务。

2. **还原备份:**使用数据库管理工具或命令行工具还原备份。

3. **启动数据库服务:**还原完成后,启动数据库服务。

需要注意的是,恢复数据库可能会覆盖现有数据,因此在恢复之前应仔细考虑。

# 4. PHP连接MySQL数据库的进阶应用

本章节将探讨PHP连接MySQL数据库的进阶应用,包括事务处理、并发控制、存储过程、触发器、数据库复制和分片等技术,帮助开发者构建更强大、更可靠的数据库应用程序。

### 4.1 事务处理和并发控制

#### 4.1.1 事务的概念和特性

事务是数据库中的一组原子操作,要么全部执行成功,要么全部回滚失败。事务具有以下特性:

- **原子性(Atomicity):**事务中的所有操作要么全部执行成功,要么全部回滚失败,不会出现部分成功的情况。

- **一致性(Consistency):**事务执行前后,数据库始终处于一致的状态,不会出现数据不一致的情况。

- **隔离性(Isolation):**并发执行的事务相互隔离,不会互相影响。

- **持久性(Durability):**一旦事务提交,其对数据库所做的修改将永久保存,即使发生系统故障或崩溃。

#### 4.1.2 并发控制机制的实现

并发控制机制用于管理并发访问数据库时可能产生的冲突,确保事务的隔离性。常见的并发控制机制包括:

- **锁机制:**通过对数据库对象(如表、行)加锁,防止其他事务同时修改这些对象。

- **乐观锁:**通过版本号或时间戳来检测并发冲突,在提交事务时进行检查。

- **悲观锁:**在事务开始时就获取锁,防止其他事务修改被锁定的对象。

### 4.2 存储过程和触发器

#### 4.2.1 存储过程的创建和调用

存储过程是预先编译并存储在数据库中的SQL语句集合,可以作为独立的单元被调用。存储过程具有以下优点:

- **代码重用:**可以将复杂的SQL语句封装在存储过程中,方便重用。

- **性能优化:**存储过程被编译后执行,比直接执行SQL语句更快。

- **安全性增强:**存储过程可以限制对数据库的访问,提高安全性。

```sql

CREATE PROCEDURE get_customer_orders(IN customer_id INT)

BEGIN

SELECT * FROM orders WHERE customer_id = customer_id;

END

```

```php

// 调用存储过程

$stmt = $mysqli->prepare("CALL get_customer_orders(?)");

$stmt->bind_param("i", $customer_id);

$stmt->execute();

$result = $stmt->get_result();

```

#### 4.2.2 触发器的类型和应用场景

触发器是当数据库中发生特定事件(如插入、更新、删除)时自动执行的SQL语句。触发器具有以下类型:

- **BEFORE触发器:**在事件发生之前执行。

- **AFTER触发器:**在事件发生之后执行。

- **INSTEAD OF触发器:**替代事件的默认行为。

触发器可以用于以下场景:

- **数据验证:**在插入或更新数据时进行验证,防止不合法数据进入数据库。

- **数据同步:**在对一个表进行修改时,自动更新其他相关的表。

- **审计和日志记录:**记录数据库中的操作,用于审计和故障排除。

### 4.3 数据库复制和分片

#### 4.3.1 数据库复制的原理和配置

数据库复制是指将一个数据库(主数据库)的数据复制到另一个数据库(从数据库)。复制可以提高数据库的可用性和性能。

```mermaid

graph LR

subgraph 主数据库

A[主数据库服务器]

end

subgraph 从数据库

B[从数据库服务器]

C[从数据库服务器]

end

A --> B

A --> C

```

复制配置包括:

- **主从复制:**一个主数据库和多个从数据库。

- **级联复制:**从数据库也可以作为其他从数据库的主数据库。

- **异步复制:**从数据库在收到主数据库的更新后异步执行。

- **同步复制:**从数据库在收到主数据库的更新后立即执行。

#### 4.3.2 数据库分片的概念和实现方法

数据库分片是指将一个大型数据库拆分成多个较小的数据库,每个分片存储一部分数据。分片可以提高数据库的性能和可扩展性。

```mermaid

graph LR

subgraph 分片1

A[分片1]

end

subgraph 分片2

B[分片2]

end

subgraph 分片3

C[分片3]

end

```

分片实现方法包括:

- **水平分片:**根据数据的某一属性(如用户ID)将数据分布到不同的分片。

- **垂直分片:**根据数据的不同类型(如用户信息和订单信息)将数据分布到不同的分片。

# 5. PHP连接MySQL数据库的常见问题和解决方案

在实际开发中,使用PHP连接MySQL数据库时可能会遇到各种各样的问题。下面列出一些常见的问题及其解决方案:

### 5.1 连接失败

**问题描述:** 无法建立到MySQL数据库的连接。

**解决方案:**

- 检查数据库服务器是否正在运行。

- 确认数据库用户名和密码是否正确。

- 检查主机名或IP地址是否正确。

- 确保数据库服务器允许来自客户端的连接。

- 检查防火墙是否阻止了客户端与数据库服务器之间的连接。

### 5.2 查询超时

**问题描述:** 查询执行时间过长,导致超时。

**解决方案:**

- 优化查询语句,减少不必要的连接和查询。

- 使用索引来提高查询效率。

- 考虑使用查询缓存或预处理语句。

- 增加数据库服务器的资源,如内存或CPU。

### 5.3 数据不一致

**问题描述:** 从数据库读取的数据与实际数据不一致。

**解决方案:**

- 确保数据库服务器和客户端使用相同的时区。

- 检查数据库连接是否使用了持久连接,并确保连接池中的连接是有效的。

- 使用事务来确保数据的一致性。

### 5.4 编码问题

**问题描述:** 数据库中存储的数据与客户端显示的数据之间存在编码问题。

**解决方案:**

- 确保数据库和客户端使用相同的字符集和排序规则。

- 在查询中使用 `SET NAMES` 语句显式设置字符集。

- 使用 `iconv` 或 `mbstring` 等函数进行编码转换。

### 5.5 内存泄漏

**问题描述:** PHP脚本在连接到MySQL数据库后出现内存泄漏。

**解决方案:**

- 确保在使用完数据库连接后立即关闭它。

- 使用 `mysqli_close()` 函数关闭连接。

- 使用 `try-catch` 语句处理数据库操作中的异常,并确保在异常发生时关闭连接。

0

0