揭秘TCP三次握手:深入剖析握手过程,解决常见问题

发布时间: 2024-07-21 03:36:51 阅读量: 22 订阅数: 32

# 1. TCP协议概述**

TCP(传输控制协议)是一种面向连接的、可靠的传输层协议,用于在网络中传输数据。它建立在IP协议之上,为应用程序提供可靠的数据传输服务。TCP通过三次握手机制建立连接,确保数据传输的可靠性。

# 2.1 三次握手的过程和原理

### 三次握手的过程

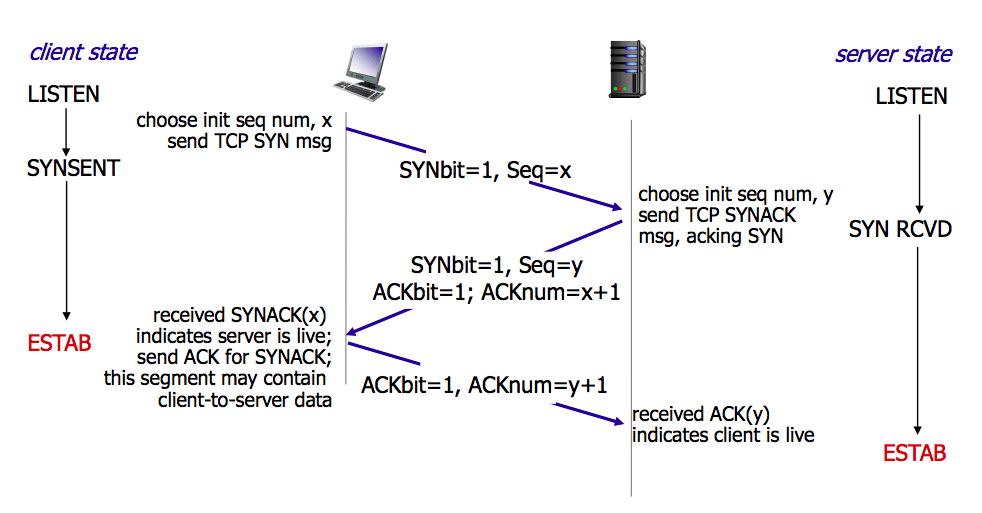

TCP三次握手是一个建立连接的过程,它由客户端和服务器共同完成。具体过程如下:

1. **客户端发送SYN报文(SYN = 1,ACK = 0,Seq = x):**客户端向服务器发送一个SYN报文,其中SYN标志位为1,表示这是一个连接请求,Seq字段是一个随机生成的序列号,用于标识客户端发送的数据。

2. **服务器收到SYN报文并发送SYN+ACK报文(SYN = 1,ACK = 1,Seq = y,Ack = x + 1):**服务器收到客户端的SYN报文后,向客户端发送一个SYN+ACK报文,其中SYN标志位为1,表示这是一个连接请求,ACK标志位为1,表示确认收到客户端的SYN报文,Seq字段是一个随机生成的序列号,用于标识服务器发送的数据,Ack字段是对客户端SYN报文的Seq字段加1后的值。

3. **客户端收到SYN+ACK报文并发送ACK报文(ACK = 1,Seq = x + 1,Ack = y + 1):**客户端收到服务器的SYN+ACK报文后,向服务器发送一个ACK报文,其中ACK标志位为1,表示确认收到服务器的SYN+ACK报文,Seq字段是对客户端SYN报文的Seq字段加1后的值,Ack字段是对服务器SYN+ACK报文的Seq字段加1后的值。

### 三次握手的原理

三次握手的原理是通过三次报文的交换来确保连接的可靠性。

* **第一次握手:**客户端发送SYN报文,表示连接请求,服务器收到后发送SYN+ACK报文,表示连接请求已收到并同意建立连接。

* **第二次握手:**客户端收到服务器的SYN+ACK报文后,发送ACK报文,表示已收到服务器的连接请求并同意建立连接。

* **第三次握手:**服务器收到客户端的ACK报文后,连接建立成功。

三次握手确保了以下几点:

* **连接的可靠性:**通过三次报文的交换,客户端和服务器可以确认对方已收到自己的报文,从而确保连接的可靠性。

* **连接的唯一性:**通过随机生成的序列号,可以保证每个连接都是唯一的,避免重复连接。

* **连接的顺序性:**通过Seq和Ack字段,可以保证报文的发送和接收顺序,避免乱序。

# 3. TCP三次握手的实践应用

### 3.1 客户端与服务器的交互过程

TCP三次握手是一种客户端和服务器之间建立连接的协议。它涉及以下步骤:

1. **客户端发送SYN包:**客户端向服务器发送一个SYN(同步)包,其中包含一个32位的序列号(Seq)。这个序列号用于标识客户端发送的数据流。

2. **服务器发送SYN-ACK包:**服务器收到SYN包后,发送一个SYN-ACK(同步确认)包,其中包含自己的32位序列号(Ack)和客户端序列号加1(Seq)。Ack表示服务器已收到客户端的SYN包,Seq表示服务器发送的数据流的开始序列号。

3. **客户端发送ACK包:**客户端收到SYN-ACK包后,发送一个ACK(确认)包,其中包含服务器序列号加1(Ack)。这表示客户端已收到服务器的SYN-ACK包,并且连接已建立。

### 3.2 三次握手的常见问题及解决方法

在TCP三次握手过程中,可能会遇到一些常见问题:

| 问题 | 原因 | 解决方法 |

|---|---|---|

| **SYN洪水攻击** | 攻击者向服务器发送大量SYN包,导致服务器资源耗尽 | 使用SYN Cookie或SYN代理 |

| **TCP劫持** | 攻击者劫持客户端和服务器之间的连接,窃取数据或控制连接 | 使用IPsec或TLS加密 |

| **三次握手超时** | 客户端或服务器在规定的时间内没有收到响应 | 调整超时时间或检查网络连接 |

| **连接重置** | 连接在建立过程中被重置 | 检查防火墙或NAT设备的配置 |

| **端口冲突** | 客户端或服务器使用的端口已被其他进程占用 | 更改端口号或关闭冲突进程 |

### 代码示例

以下代码演示了客户端和服务器之间的TCP三次握手过程:

```python

# 客户端代码

import socket

# 创建套接字

client_socket = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

# 连接到服务器

client_socket.connect(('127.0.0.1', 8080))

# 发送SYN包

client_socket.send(b'SYN')

# 接收SYN-ACK包

syn_ack_packet = client_socket.recv(1024)

# 解析SYN-ACK包

server_seq = int(syn_ack_packet[4:8])

# 发送ACK包

client_socket.send(b'ACK')

# 服务器代码

import socket

# 创建套接字

server_socket = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

# 绑定到端口

server_socket.bind(('127.0.0.1', 8080))

# 监听连接

server_socket.listen(5)

# 接受客户端连接

client_socket, client_address = server_socket.accept()

# 接收SYN包

syn_packet = client_socket.recv(1024)

# 解析SYN包

client_seq = int(syn_packet[4:8])

# 发送SYN-ACK包

server_socket.send(b'SYN-ACK')

# 接收ACK包

ack_packet = client_socket.recv(1024)

```

### 逻辑分析

客户端发送SYN包,其中包含客户端序列号(Seq)。服务器收到SYN包后,发送SYN-ACK包,其中包含服务器序列号(Ack)和客户端序列号加1(Seq)。客户端收到SYN-ACK包后,发送ACK包,其中包含服务器序列号加1(Ack)。这表示连接已建立。

### 参数说明

* **Seq:**序列号,用于标识数据流。

* **Ack:**确认号,表示已收到对方发送的数据。

* **SYN:**同步标志,表示这是三次握手的第一个包。

* **ACK:**确认标志,表示这是三次握手的第三个包。

# 4. TCP三次握手的优化

### 4.1 快速重传算法

**原理:**

快速重传算法是一种优化TCP传输效率的机制,它允许接收方在收到重复的ACK后,立即重传丢失的分组,而无需等待重传超时。

**实现:**

快速重传算法通过维护一个发送缓冲区和一个接收缓冲区来实现。发送缓冲区存储已发送但尚未收到ACK的分组,接收缓冲区存储已接收但尚未发送ACK的分组。当接收方收到重复的ACK时,它会检查接收缓冲区中是否有对应的分组。如果有,则说明该分组已丢失,接收方会立即向发送方发送一个重复的ACK。发送方收到重复的ACK后,会立即重传丢失的分组。

**代码块:**

```python

def fast_retransmit(self, packet):

"""

快速重传算法

Args:

packet: 收到的分组

"""

# 检查接收缓冲区中是否有对应的分组

if packet.seq_num in self.recv_buffer:

# 如果有,则说明该分组已丢失

self.send_packet(packet)

```

**参数说明:**

* `packet`: 收到的分组

**逻辑分析:**

该代码块实现了快速重传算法。当收到重复的ACK时,`fast_retransmit`函数会检查接收缓冲区中是否有对应的分组。如果有,则说明该分组已丢失,函数会立即向发送方发送一个重复的ACK。

### 4.2 延迟确认算法

**原理:**

延迟确认算法是一种优化TCP传输效率的机制,它允许接收方延迟发送ACK,直到收到多个分组后再发送一个ACK。

**实现:**

延迟确认算法通过维护一个确认计时器来实现。当接收方收到一个分组时,它会启动确认计时器。如果在计时器到期之前收到更多的分组,接收方会将这些分组缓存起来,并延迟发送ACK。当计时器到期时,接收方会发送一个ACK,确认所有已接收的分组。

**代码块:**

```python

def delayed_ack(self, packet):

"""

延迟确认算法

Args:

packet: 收到的分组

"""

# 启动确认计时器

self.ack_timer.start()

# 将分组缓存起来

self.recv_buffer.append(packet)

# 如果计时器到期,则发送ACK

if self.ack_timer.is_expired():

self.send_ack()

```

**参数说明:**

* `packet`: 收到的分组

**逻辑分析:**

该代码块实现了延迟确认算法。当收到一个分组时,`delayed_ack`函数会启动确认计时器。如果在计时器到期之前收到更多的分组,函数会将这些分组缓存起来,并延迟发送ACK。当计时器到期时,函数会发送一个ACK,确认所有已接收的分组。

# 5. TCP三次握手在网络安全中的应用

### 5.1 SYN洪水攻击原理及防御措施

**原理:**

SYN洪水攻击是一种拒绝服务攻击(DoS),利用TCP三次握手过程中的漏洞。攻击者发送大量SYN报文段(请求建立连接),但不会完成三次握手过程的最后一步(发送ACK报文段)。这会导致服务器端处于半连接状态,消耗大量资源,最终导致服务器无法响应正常的连接请求。

**防御措施:**

* **使用SYN Cookie:**服务器端在收到SYN报文段时,生成一个随机的SYN Cookie,并将其发送给客户端。客户端在发送ACK报文段时,需要携带这个SYN Cookie。服务器端通过验证SYN Cookie来过滤掉恶意SYN报文段。

* **限制半连接队列长度:**服务器端可以设置一个半连接队列的最大长度,当队列已满时,服务器将丢弃新的SYN报文段。

* **使用TCP SYN代理:**SYN代理是一个中间设备,负责处理SYN报文段。它可以过滤掉恶意SYN报文段,并对合法的SYN报文段进行转发。

### 5.2 TCP劫持攻击原理及防御措施

**原理:**

TCP劫持攻击是一种中间人攻击,利用TCP三次握手过程中的漏洞。攻击者通过伪造IP地址或MAC地址,截获客户端和服务器之间的通信。攻击者可以修改数据包,窃取敏感信息或执行恶意操作。

**防御措施:**

* **使用TLS/SSL加密:**TLS/SSL加密可以保护数据包的内容,防止攻击者窃取敏感信息。

* **使用TCP签名:**TCP签名是一种技术,可以在TCP报文段中添加一个数字签名。服务器端可以验证签名来确保报文段的完整性和来源。

* **使用入侵检测系统(IDS):**IDS可以检测和阻止异常的网络流量,包括TCP劫持攻击。

**代码示例:**

```python

# 使用SYN Cookie防御SYN洪水攻击

import random

def generate_syn_cookie():

"""生成随机SYN Cookie"""

return random.randint(1, 1000000)

def verify_syn_cookie(syn_cookie):

"""验证SYN Cookie"""

return syn_cookie in [1, 1000000]

# 使用TCP签名防御TCP劫持攻击

import hashlib

def generate_tcp_signature(data):

"""生成TCP签名"""

return hashlib.sha256(data).hexdigest()

def verify_tcp_signature(data, signature):

"""验证TCP签名"""

return hashlib.sha256(data).hexdigest() == signature

```

**逻辑分析:**

* `generate_syn_cookie()`函数生成一个随机的SYN Cookie。

* `verify_syn_cookie()`函数验证SYN Cookie是否有效。

* `generate_tcp_signature()`函数生成TCP签名。

* `verify_tcp_signature()`函数验证TCP签名是否有效。

# 6.1 TCP快速打开技术

TCP快速打开技术(Fast Open)是一种优化TCP三次握手的技术,它允许客户端在完成三次握手之前就开始发送数据。这可以显著减少建立TCP连接所需的时间,从而提高网络应用程序的性能。

### 工作原理

TCP快速打开的工作原理如下:

1. 客户端在发送SYN包时,将要发送的数据的一部分(称为cookie)附加到SYN包中。

2. 服务器收到SYN包后,检查cookie是否有效。如果有效,则服务器直接发送ACK包,而无需等待客户端发送ACK包。

3. 客户端收到服务器的ACK包后,即可开始发送数据,而无需等待服务器的SYN-ACK包。

### 优点

TCP快速打开技术具有以下优点:

- **减少连接建立时间:**通过消除TCP三次握手中的一个往返时间(RTT),TCP快速打开可以显著减少建立TCP连接所需的时间。

- **提高应用程序性能:**对于需要频繁建立TCP连接的应用程序,TCP快速打开可以提高应用程序的性能,因为它减少了连接建立的开销。

- **降低服务器负载:**TCP快速打开可以降低服务器的负载,因为它减少了服务器需要处理的SYN包的数量。

### 使用方法

要使用TCP快速打开技术,需要在客户端和服务器端同时启用该功能。在客户端,可以使用以下代码启用TCP快速打开:

```python

import socket

# 创建一个带有TCP快速打开选项的套接字

sock = socket.socket(socket.AF_INET, socket.SOCK_STREAM, socket.IPPROTO_TCP)

sock.setsockopt(socket.IPPROTO_TCP, socket.TCP_FASTOPEN, 1)

```

在服务器端,可以使用以下代码启用TCP快速打开:

```python

import socket

# 创建一个监听TCP快速打开连接的套接字

sock = socket.socket(socket.AF_INET, socket.SOCK_STREAM, socket.IPPROTO_TCP)

sock.setsockopt(socket.SOL_TCP, socket.TCP_FASTOPEN, 1)

sock.bind(('', 80))

sock.listen(5)

```

0

0