安全框架集成中的Spring AOP:角色与实现策略

发布时间: 2024-10-22 11:44:39 阅读量: 25 订阅数: 40

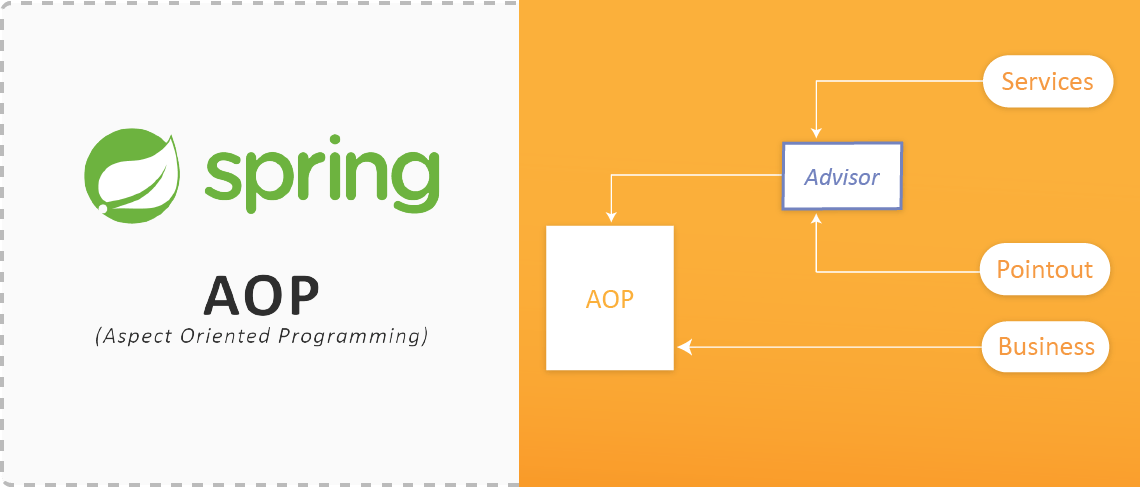

# 1. Spring AOP简介及其在安全框架中的重要性

在软件开发中,尤其是构建企业级应用时,安全性是不可忽视的要素。随着应用复杂度的增加,横切关注点的管理变得愈加困难。因此,引入了面向切面编程(Aspect-Oriented Programming,AOP)来解决这一问题。Spring AOP作为Spring框架的重要组成部分,利用AOP的概念,允许开发者将与业务逻辑无关的横切关注点(如安全、事务管理等)模块化。这不仅提高了代码的复用性,而且使得安全策略的实施更加集中和一致,从而在安全框架中扮演着至关重要的角色。本文将深入浅出地介绍Spring AOP的基础知识,并探讨其在安全框架中的重要性。

# 2. Spring AOP核心概念与安全相关的理论基础

## 2.1 面向切面编程(AOP)的基本理论

### 2.1.1 AOP的定义和原理

面向切面编程(Aspect-Oriented Programming,AOP)是软件开发中的一种编程范式,旨在将横切关注点(cross-cutting concerns)从业务逻辑中分离出来,以提高模块化。横切关注点是指那些影响多个类的问题,比如日志记录、事务管理、安全性和数据访问。AOP通过预定义的“连接点”(join points)来实现这一点,在这些点上插入“切面”(aspects),从而将相关代码插入到程序中的特定点。

AOP的工作原理是通过在运行时创建对象的代理(proxy),这个代理对象在调用目标对象的方法之前或之后,执行额外的逻辑代码。在Spring AOP中,这种机制通常是通过代理模式实现的,有两种形式:静态代理和动态代理。

### 2.1.2 AOP的关键术语和组件

- **连接点(Join Point)**:程序执行过程中的某个特定位置,如方法的调用或异常的抛出点。在Spring AOP中,只有方法的调用作为连接点。

- **切点(Pointcut)**:一组连接点的集合,切面的作用范围被定义为一组切点。切点通过特定的表达式定义,可以匹配特定的方法执行。

- **通知(Advice)**:在切点匹配的方法执行之前、之后、抛出异常时执行的一段逻辑代码。Spring AOP定义了五种类型的通知:前置通知(Before)、后置通知(After)、返回通知(After-returning)、异常通知(After-throwing)和环绕通知(Around)。

- **切面(Aspect)**:一个关注点模块化,将横切关注点与业务逻辑分离的特殊类。切面可以包含切点和通知。

- **引入(Introduction)**:允许我们为现有的对象添加新的方法或属性。

通过了解这些核心概念,我们可以构建一个更为清晰和模块化的系统,同时提高代码的可重用性和可维护性。

## 2.2 Spring AOP与安全框架的理论关联

### 2.2.1 安全性与AOP的交集

安全性是横切关注点中的一个典型代表。在许多应用程序中,认证、授权、审计、日志记录等安全相关操作会分散在各个业务逻辑中。而AOP提供了一种机制,可以在不修改原有业务逻辑代码的情况下,统一管理和增强系统的安全性能。

在Spring AOP中,我们可以定义一个或多个切面来集中处理安全逻辑,例如,在执行受保护的方法之前执行认证和授权检查。这种做法不仅使得安全性相关的代码更易于管理和维护,而且也减少了代码重复,提高了业务逻辑的清晰度。

### 2.2.2 AOP在安全框架中的应用场景

AOP在安全框架中的应用场景非常广泛,包括但不限于以下几个方面:

- **方法级别的安全控制**:通过AOP可以在方法执行前后进行安全性检查,例如,检查用户是否有权访问该方法。

- **审计日志**:利用AOP在方法执行前后记录信息,用于审计和问题追踪。

- **事务管理**:AOP可以用来管理数据库事务的边界,确保事务的正确提交或回滚。

在实践中,Spring Security是将AOP应用于安全领域的一个典型例子。通过Spring AOP,可以为Spring Security提供强大的支持,实现细粒度的安全控制。例如,可以在Spring Security中定义一个切面,用于拦截对资源的访问,并根据用户的权限信息决定是否允许访问。

通过本章节的介绍,我们了解了AOP与安全框架的基本理论和交集。接下来,我们将深入探讨Spring AOP在安全框架中的实现策略,包括代理机制的细节和通知与切点的配置。这将为我们实际应用AOP于安全领域打下坚实的基础。

# 3. Spring AOP在安全框架中的实现策略

## 3.1 基于代理的AOP实现

### 3.1.1 静态代理与动态代理的区别

在面向切面编程(AOP)的世界里,代理模式是一种常见的实现方式,尤其是静态代理和动态代理这两种。它们之间有着本质的区别和不同的应用场景。静态代理通常在编译期就确定了代理的类,而动态代理则在运行时动态生成代理类。

静态代理意味着为每一个需要代理的类创建一个代理类,并且明确地编写代理逻辑。它在编译期就将代理逻辑编织进去,因此编译后的类文件中已经包含了代理功能。这种方法的优点是代理逻辑清晰、易于理解和调试。缺点是需要为每个服务类都编写一个代理类,这在大型系统中会造成大量的重复代码。

动态代理则是一种更加灵活和强大的代理方式。与静态代理不同,动态代理不需要编写代理类,而是通过代理工厂在运行时动态生成代理实例。对于Spring AOP而言,通常使用的是基于JDK的动态代理或CGLIB代理。基于JDK的动态代理依赖于接口,即只能代理实现了接口的类。CGLIB代理则不依赖于接口,它通过继承目标类生成子类来实现代理,因此能够代理任何类,包括没有实现接口的类。

### 3.1.2 Spring AOP代理机制的细节

Spring AOP的代理机制是其核心功能之一,它允许开发者在不侵入原有业务代码的情况下添加额外的行为。Spring AOP默认采用JDK动态代理来为接口生成代理,而对于类的代理则会使用CGLIB。通过配置可以强制使用CGLIB来代理所有的类,不论它们是否实现了接口。

Spring AOP使用`ProxyFactory`来创建代理实例,它根据目标对象是否实现了接口来选择代理工厂的类型。如果目标实现了接口,Spring将使用`JdkDynamicAopProxy`,否则使用`CglibAopProxy`。`JdkDynamicAopProxy`通过Java的`Proxy`类创建代理,而`CglibAopProxy`则使用了第三方库CGLIB来创建代理。

当使用Spring框架时,开发者很少直接与这些类交互,因为容器会自动处理代理的创建。然而,理解这些底层机制对于理解AOP的工作原理和性能影响至关重要。例如,如果某个类没有实现接口,且代理使用了`JdkDynamicAopProxy`,那么将抛出`IllegalArgumentException`。

## 3.2 AOP通知(Advice)和切点(Pointcut)的配置

### 3.2.1 不同类型的通知的应用场景

在Spring AOP中,通知(Advice)是横切关注点的代码片段,比如日志记录、安全检查等。Spring AOP支持多种类型的通知,每种都有其特定的用途和使用场景:

- 前置通知(Before Advice):在连接点之前执行的通知。它不关心方法是否成功执行。典型的使用场景是在方法执行前记录日志或进行权限检查。

- 后置通知(After Returning Advice):只有在连接点成功执行后才会执行的通知。如果方法执行中抛出了异常,则不会执行。它适合用于方法执行后的资源释放或成功执行后的额外处理。

- 异常通知(After Throwing Advice):当连接点抛出异常时执行的通知。它用于处理异常情况,例如捕获并处理异常,或者记录异常信息。

- 最终通知(After Advice):无论连接点是正常完成还是异常退出,都会执行的最终通知。它通常用于执行清理工作,比如关闭资源。

- 环绕通知(Around Advice):最强大也是最复杂的,它包围了连接点,比如方法调用

0

0