Java众数算法的安全性考虑:保护算法免受恶意攻击(附安全最佳实践和威胁分析)

发布时间: 2024-08-28 09:54:21 阅读量: 20 订阅数: 29

# 1. Java众数算法简介

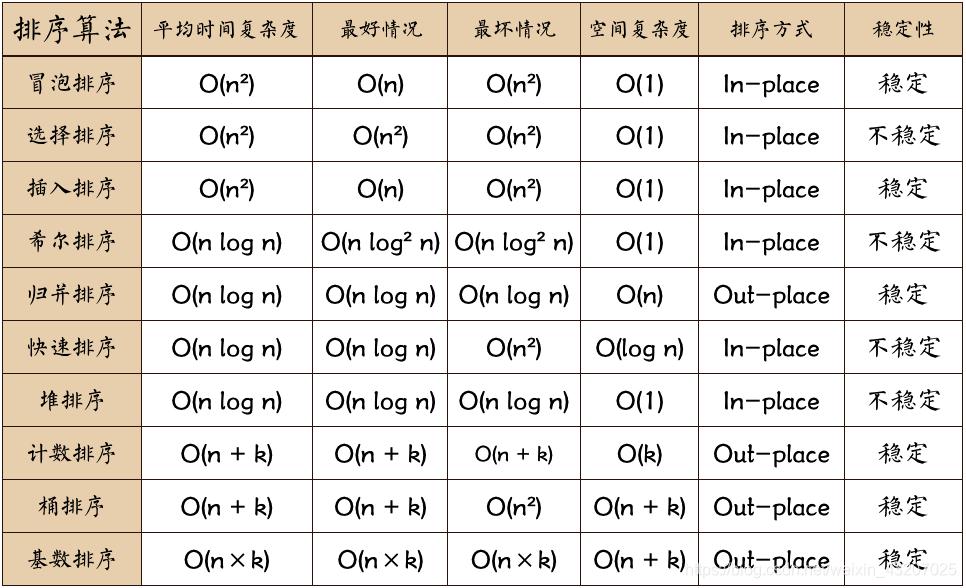

众数算法是一种用于确定数据集中出现次数最多的值的算法。在Java中,众数算法通常通过使用哈希表或排序算法来实现。

哈希表实现将每个数据值映射到其出现次数,从而允许快速查找众数。排序算法将数据值按升序或降序排列,然后选择出现次数最多的值作为众数。

众数算法在各种应用中都有用,例如:

- 数据分析

- 机器学习

- 统计建模

# 2. 众数算法的安全性威胁

众数算法在数据分析和机器学习中广泛应用,但其安全性也面临着各种威胁。本节将深入探讨众数算法的安全性威胁,包括恶意输入攻击和算法逻辑漏洞。

### 2.1 恶意输入攻击

恶意输入攻击是指攻击者通过向算法输入精心设计的恶意数据来破坏算法的正常运行。众数算法对恶意输入攻击尤其敏感,因为其依赖于输入数据的正确性。

#### 2.1.1 伪造输入数据

攻击者可以通过伪造输入数据来欺骗众数算法。例如,在计算一组数字的众数时,攻击者可以输入一个极端值,从而导致算法得出错误的众数结果。

#### 2.1.2 注入恶意代码

更严重的恶意输入攻击是注入恶意代码。攻击者可以通过向输入数据中注入恶意代码,在算法执行过程中执行任意代码。这可能导致数据泄露、系统破坏甚至远程代码执行。

### 2.2 算法逻辑漏洞

除了恶意输入攻击之外,众数算法本身的逻辑也可能存在漏洞,这些漏洞可以被攻击者利用。

#### 2.2.1 数据类型溢出

数据类型溢出是指在算法计算过程中,数据值超出其预期的范围。这可能导致算法产生错误的结果,甚至导致程序崩溃。例如,在计算一组整数的众数时,如果算法没有正确处理溢出,可能会返回一个错误的众数。

#### 2.2.2 循环控制缺陷

循环控制缺陷是指算法中的循环条件存在缺陷,导致算法陷入无限循环或意外终止。这可能导致算法无法正常执行,甚至导致系统资源耗尽。例如,在计算一组字符串的众数时,如果算法没有正确处理空字符串,可能会陷入无限循环。

```java

import java.util.HashMap;

import java.util.List;

public class MajorityElement {

public static int findMajorityElement(List<Integer> nums) {

HashMap<Integer, Integer> countMap = new HashMap<>();

for (int num : nums) {

countMap.put(num, countMap.getOrDefault(num, 0) + 1);

if (countMap.get(num) > nums.size() / 2) {

return num;

}

}

return -1;

}

}

```

**代码逻辑逐行解读:**

1. `HashMap<Integer, Integer> countMap = new HashMap<>();`:创建一个哈希表,用于存储元素及其出现的次数。

2. `for (int num : nums)`:遍历输入列表中的每个元素。

3. `countMap.put(num, countMap.getOrDefault(num, 0) + 1);`:将元素作为键,其出现的次数作为值添加到哈希表中。如果元素不存在,则将其添加到哈希表中,并将其出现次数初始化为 1。

4. `if (countMap.get(num) > nums.size() / 2)`:检查元素的出现次数是否超过列表长度的一半。

5. `return num;`:如果出现次数超过一半,则返回该元素作为众数。

6. `return -1;`:如果未找到众数,则返回 -1。

**参数说明:**

* `nums`:输入的整数列表。

**逻辑分析:**

该算法使用哈希表来统计每个元素出现的次数。它遍历列表中的每个元素,并在哈希表中更新其出现

0

0