51单片机C语言程序设计中的模糊控制与应用:智能控制的奥秘

发布时间: 2024-07-07 01:05:32 阅读量: 75 订阅数: 43

# 1. 模糊控制理论基础

模糊控制理论是一种基于模糊逻辑的控制方法,它允许使用模糊语言来描述控制规则,从而能够处理不确定性和非线性问题。模糊控制理论主要包括三个核心步骤:模糊化、规则推理和反模糊化。

### 1.1 模糊化

模糊化是将输入变量转换为模糊变量的过程。模糊变量是一个具有模糊值域的变量,它可以取多个模糊值,如“小”、“中”、“大”。模糊化过程通过使用隶属函数来实现,隶属函数定义了模糊变量在不同输入值下的隶属度。

### 1.2 规则推理

规则推理是根据模糊控制规则对模糊变量进行推理的过程。模糊控制规则是一组条件-动作规则,其中条件部分描述了输入变量的模糊值,动作部分描述了输出变量的模糊值。规则推理通过使用模糊推理机来实现,模糊推理机根据输入变量的隶属度和模糊控制规则来计算输出变量的模糊值。

# 2. 模糊控制在51单片机C语言程序设计中的应用

模糊控制是一种基于模糊逻辑的控制方法,它允许使用语言变量和模糊规则来描述复杂系统。在51单片机C语言程序设计中,模糊控制已被广泛应用于各种应用中,如温度控制、电机控制和图像处理。

### 2.1 模糊控制算法的实现

模糊控制算法的实现主要包括三个步骤:模糊化、规则推理和反模糊化。

#### 2.1.1 模糊化

模糊化是将输入变量转换为模糊集合的过程。模糊集合是由一个隶属度函数定义的,该函数表示元素属于该集合的程度。在模糊控制中,通常使用三角形、梯形或钟形隶属度函数。

```c

// 三角形隶属度函数

float triangle(float x, float a, float b, float c) {

if (x <= a || x >= c) {

return 0.0;

} else if (x >= a && x <= b) {

return (x - a) / (b - a);

} else {

return (c - x) / (c - b);

}

}

```

#### 2.1.2 规则推理

规则推理是根据模糊规则应用模糊推理的过程。模糊规则通常采用以下形式:

```

IF <前提条件> THEN <结论>

```

例如:

```

IF 温度过高 THEN 减少加热功率

```

在规则推理过程中,首先计算每个规则的前提条件的隶属度。然后,根据隶属度和逻辑运算符(如 AND、OR)计算规则的结论的隶属度。

#### 2.1.3 反模糊化

反模糊化是将模糊输出变量转换为实际输出的过程。在模糊控制中,通常使用重心法或最大隶属度法进行反模糊化。

```c

// 重心法

float centroid(float* values, float* weights, int n) {

float sum_values = 0.0;

float sum_weights = 0.0;

for (int i = 0; i < n; i++) {

sum_values += values[i] * weights[i];

sum_weights += weights[i];

}

return sum_values / sum_weights;

}

```

### 2.2 模糊控制器的设计与仿真

#### 2.2.1 模糊控制器结构

模糊控制器通常由以下模块组成:

* 模糊化器:将输入变量转换为模糊集合。

* 规则库:包含模糊规则。

* 推理引擎:根据模糊规则应用模糊推理。

* 反模糊化器:将模糊输出变量转换为实际输出。

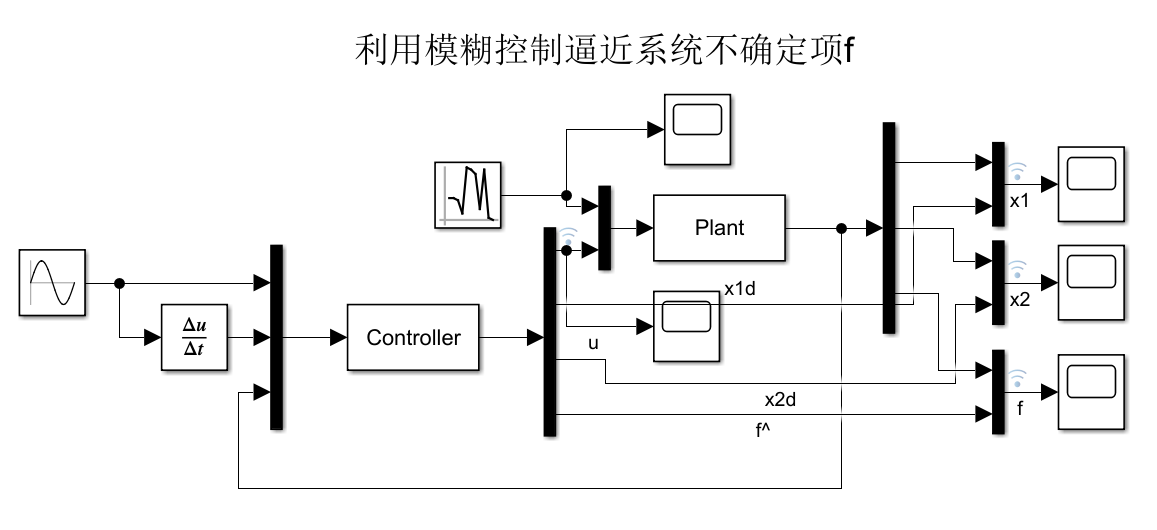

#### 2.2.2 模糊控制器仿真

模糊控制器可以通过仿真进行测试和验证。仿真通常使用模糊控制器模型和输入信号。通过仿真,可以分析模糊控制器的性能并优化其参数。

```mermaid

graph LR

subgraph 模糊控制器

A[模糊化器] --> B[规则库]

B --> C[推理引擎]

C --> D[反模糊化器]

end

subgraph 输入信号

E[温度传感器] --> A

end

```

# 3. 第三章 模糊控制在51单片机应用中的实践

### 3.1 温度控制系统

#### 3.1.1 系统设计

温度控制系统是一个典型的模糊控制应用场景。其系统结构如图3.1所示:

```mermaid

graph LR

subgraph 温度传感器

A[温度传感器]

end

subgraph 模糊控制器

B[模糊控制器]

end

subgraph 执行器

C[执行器]

end

subgraph 温度显示

```

0

0