VW 80000中文版数据备份与恢复指南:策略与工具全解析

发布时间: 2024-12-02 21:25:46 阅读量: 13 订阅数: 17

034-基于AT89C52的矩阵键盘扫描proteus仿真设计.rar

参考资源链接:[汽车电气电子零部件试验标准(VW 80000 中文版)](https://wenku.csdn.net/doc/6401ad01cce7214c316edee8?spm=1055.2635.3001.10343)

# 1. VW 80000中文版概述及其备份恢复重要性

## VW 80000中文版概述

VW 80000中文版是一款强大的数据管理系统,广泛应用于IT行业。它支持多种数据格式和大型数据库,拥有高效的数据处理能力。VW 80000中文版不仅能够快速响应用户的需求,而且其稳定性和安全性也得到了业界的认可。

## 数据备份的重要性

数据是企业的生命线,一旦发生意外丢失,将给企业带来无法挽回的损失。因此,数据备份就显得尤为重要。它可以帮助我们在数据丢失或者损坏的情况下,迅速恢复数据,保障企业的正常运营。VW 80000中文版的数据备份功能,可以有效地实现这一目标。

## 数据恢复的重要性

数据恢复是数据备份的必要补充。当数据丢失或者损坏时,数据恢复可以帮助我们找回丢失的数据。VW 80000中文版的数据恢复功能,能够准确、快速地恢复数据,最大限度地减少企业损失。

总的来说,数据备份和恢复是VW 80000中文版的重要组成部分,对于保障企业数据安全、维护企业正常运营具有重要的意义。

# 2. 理解数据备份的理论基础

随着数据的重要性与日俱增,数据备份已经成为现代IT运维中不可或缺的一环。为了深入理解数据备份,本章将带您走进备份的理论世界,探讨备份的概念、分类以及如何制定有效的备份策略。

## 2.1 备份的概念和分类

### 2.1.1 备份的定义及目的

备份是指将数据从主存储设备复制到其他存储设备上,以防止原始数据丢失或损坏的情况发生。备份的主要目的是确保数据的可用性和安全性,它允许用户在数据丢失或系统崩溃时快速恢复数据,从而最小化对业务运营的影响。

### 2.1.2 备份的种类:全备份、增量备份与差异备份

根据备份的数据量和内容,备份可以分为三种主要类型:全备份、增量备份和差异备份。

- **全备份(Full Backup)**:指备份所有选定的数据。它提供最高水平的恢复选项,但所需的存储空间和备份时间是三种类型中最长的。

- **增量备份(Incremental Backup)**:只备份在上次任意类型备份之后发生变化的数据。它所需的时间和存储空间比全备份少得多,但数据恢复过程可能需要多个备份集。

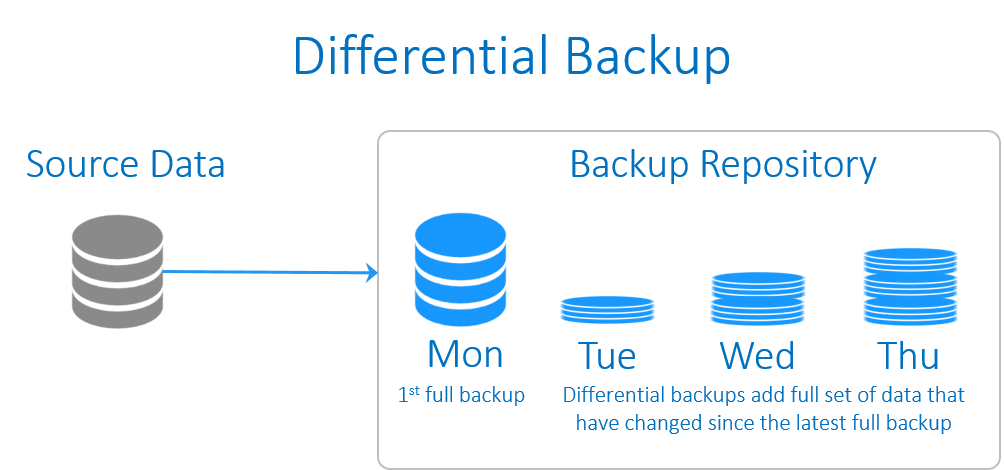

- **差异备份(Differential Backup)**:备份自上次全备份以来所有发生变化的数据。虽然占用的存储空间比全备份少,但比增量备份多,恢复速度则介于两者之间。

## 2.2 备份策略的制定

### 2.2.1 确定备份数据的范围和周期

制定备份策略首先需要确定要备份的数据范围,包括哪些文件、目录或系统需要备份,以及备份的频率。对于关键业务数据,建议进行更频繁的备份;而对于一般性数据,则可以定期进行备份。

### 2.2.2 选择合适的备份工具和媒介

选择备份工具和备份媒介是备份策略中的关键环节。备份工具应能够满足备份需求,如支持所需备份类型、兼容系统和存储设备、具有良好的恢复能力等。备份媒介则包括磁带、硬盘、云存储等,需要根据数据的重要性、备份频率和预算等因素综合考虑。

### 2.2.3 备份数据的存储与管理

备份数据的存储位置应保证安全性和可用性。理想的备份存储地点应与生产数据地点物理隔离,以防止自然灾害或区域性故障导致数据同时丢失。同时,备份数据的管理也非常关键,包括备份的命名规则、存储规则、定期检查和清理旧备份等,确保数据易于检索和恢复。

## 2.3 备份过程中的风险与规避

### 2.3.1 识别潜在风险

备份过程中可能面临的风险包括硬件故障、软件故障、人为操作错误以及外部因素如火灾、洪水等自然灾难。备份策略需要识别这些潜在风险并进行风险评估。

### 2.3.2 实施风险规避策略

根据风险评估结果,应制定相应的风险规避策略。例如,采用离线备份方式以规避网络攻击风险,或者实行数据加密防止数据泄露。此外,定期进行备份恢复测试,确保在真正的数据灾难发生时,备份数据能够被有效利用。

在本章节中,我们从备份的基础概念入手,介绍了不同类型的备份方式,并讨论了如何制定有效的备份策略。备份策略的选择和执行对于保证数据安全至关重要,同时也是数据恢复的前提。下一章节,我们将深入探讨数据恢复的理论与实践,以及如何在实际操作中处理数据恢复过程中的各种问题。

# 3. VW 80000中文版数据恢复的理论与实践

## 3.1 数据恢复基本概念

### 3.1.1 数据丢失类型与恢复方法

在处理数据恢复问题时,首先需要了解数据丢失的类型,这是因为不同的数据丢失类型决定了不同的恢复方法。数据丢失通常分为以下几类:

- **硬件故障**:硬盘损坏、RAID故障、存储介质损坏等。

- **软件故障**:操作系统损坏、文件系统损坏、病毒感染、误操作等。

- **人为因素**:误删除、格式化、误分区、文件覆盖等。

- **自然因素**:水灾、火灾、雷击等导致的数据损失。

对于上述不同的数据丢失类型,数据恢复的方法也不同:

- **对于硬件故障**,可能需要进行磁盘修复、RAID重建、磁头替换等硬件操作,或者使用专门的硬件数据恢复服务。

- **软件故障**,可以通过操作系统修复、文件系统修复工具、防病毒软件等方法恢复。

- **人为因素**,通常使用文件恢复工具、专业的数据恢复服务。

- **自然因素**,这类型数据丢失情况复杂,通常依赖专业团队进行恢复。

### 3.1.2 恢复过程中的关键步骤和注意事项

数据恢复过程可以分为几个关键步骤,每个步骤都需要细致操作和注意:

1. **初始评估**:确定数据丢失的类型和范围,评估数据丢失的严重性。

2. **创建磁盘映像**:为了避免在恢复过程中对原始磁盘造成二次损坏,应该创建受损磁盘的完整映像。

3. **文件系统分析**:分析文件系统,寻找丢失的数据。

4. **数据提取**:使用恢复工具从磁盘映像中提取数据。

5. **数据验证**:对恢复的数据进行验证,确保数据的完整性和可用性。

6. **数据恢复**:将验证无误的数据恢复到指定位置。

在执行以上步骤时,应遵循以下注意事项:

- 在恢复前做好数据备份,防止操作失误导致数据进一步丢失。

- 选择合适的恢复工具,不同的工具适用于不同的数据丢失情况。

- 关注恢复过程中的日志信息,确保能够及时发现并处理潜在问题。

- 数据恢复过程中,应尽量减少磁盘读写操作,避免对原始数据造成破坏。

- 数据恢复后,应进行全面的测试,确保数据完整性和系统稳定性。

### 3.2 数据恢复技术细节

#### 3.2.1 文件系统恢复与数据库恢复的区别

0

0