计算机基础入门:理解HTTP和HTTPS的区别

发布时间: 2024-04-14 10:36:04 阅读量: 93 订阅数: 40

计算机网络基础入门:理论与实践

# 1. 网络基础知识概述

计算机网络是指将地理位置不同的多台计算机通过通信设备互联起来,实现资源共享和信息传递的系统。网络的作用主要包括数据传输、资源共享、通信等。根据规模和作用范围的不同,网络可以分为广域网、局域网和城域网等。网络的特点包括互连性、共享性、可靠性和可扩展性等。

IP地址是用来唯一标识网络中的设备,而端口则是用来区分同一设备上不同的网络应用。IP地址和端口的组合可以唯一标识一个网络应用。在网络通信中,发送端通过IP地址找到目标设备,再通过端口找到目标应用程序,实现数据传输。

# 2. HTTP协议

#### 2.1 HTTP协议概述

HTTP(HyperText Transfer Protocol)是一种用于传输超文本的应用层协议,在万维网上数据的传输是基于 HTTP 协议进行的。HTTP协议通过从客户端到服务器的请求-响应协议传递消息,是一种无状态协议,即每次请求都是独立的,服务器不会保存与之前请求的任何信息。

##### 2.1.1 HTTP的定义和发展历程

HTTP协议最初由蒂姆·伯纳斯-李(Tim Berners-Lee)于1991年创造,并在1996年发布了第一个版本HTTP/1.0。之后,1999年发布了HTTP/1.1版本,目前最新版本是HTTP/2。

##### 2.1.2 HTTP工作原理及特点

HTTP采用了经典的客户端-服务器模型,客户端(通常指浏览器)向服务器发送HTTP请求,并等待服务器的响应。请求由请求方法、请求URI、协议版本、请求头部字段和实体体等多部分组成,响应由状态码、响应头部字段和响应体组成。HTTP的主要特点包括简单快速、灵活、无连接等。

#### 2.2 HTTP报文格式

HTTP通信通过请求和响应交换报文实现,报文是数据传输的基本单位。HTTP协议定义了请求和响应报文的格式,包括报文结构和各部分内容。

##### 2.2.1 请求报文和响应报文的结构

请求报文由请求行、请求头部和请求体组成,请求行包含请求方法、请求URI和HTTP协议版本;响应报文由状态行、响应头部和响应体组成,状态行包含协议版本、状态码和状态消息。

以下是一个HTTP请求报文的示例:

```http

GET /index.html HTTP/1.1

Host: www.example.com

User-Agent: Mozilla/5.0

Accept: text/html

```

##### 2.2.2 常见的HTTP请求方法和状态码

HTTP定义了多种请求方法,如GET、POST、PUT、DELETE等,常用于不同的操作。状态码用于表示请求的处理结果,如200表示成功,404表示未找到,500表示服务器内部错误。

以下是常见的HTTP请求方法和状态码的对应关系:

| 请求方法 | 描述 |

|----------|---------------------|

| GET | 请求指定资源 |

| POST | 提交数据到服务器 |

| PUT | 更新指定资源的内容 |

| DELETE | 删除指定资源 |

| HEAD | 获取报文首部 |

| 状态码 | 描述 |

|--------|---------------------|

| 200 | OK - 请求成功 |

| 404 | Not Found - 未找到资源|

| 500 | Internal Server Error - 服务器内部错误 |

通过HTTP协议,客户端和服务器之间可以进行数据的传输和交互,实现信息的获取和展示,是万维网通信的基础。

# 3. HTTPS协议

3.1 HTTPS介绍

HTTPS(HyperText Transfer Protocol Secure)是一种通过计算机网络进行安全通信的传输协议。它建立在HTTP之上,通过使用SSL/TLS协议对数据进行加密,确保在传输过程中的安全性和完整性。HTTPS的出现旨在解决HTTP在传输过程中容易被窃听、篡改的安全隐患,广泛应用于涉及个人隐私和金融交易等领域。

#### 3.1.1 什么是HTTPS及其背景

HTTPS是 HTTP 协议的安全版本,从数据加密、身份认证和数据完整性等方面保障了网络通信的安全性。HTTPS的出现源于网站和用户信息安全性的需求,逐渐成为网站安全的标准配置。

#### 3.1.2 HTTPS的安全机制和加密原理

HTTPS的安全机制主要基于SSL/TLS协议,该协议借助非对称加密、对称加密和消息验证码等技术,实现了通信双方之间的身份认证、数据传输的加密和完整性校验。其中,服务器通过数字证书验证身份,双方生成对称密钥进行数据加密,同时利用消息验证码检测数据是否被篡改。

3.2 HTTPS与HTTP的区别

HTTP和HTTPS的最大区别在于安全性方面,HTTPS比HTTP更安全可靠,具有防止窃听、防止篡改、身份验证等多重优势。

#### 3.2.1 安全性对比

在数据传输过程中,HTTP协议的数据是明文传输,容易被中间人窃听,而HTTPS通过SSL/TLS协议对数据进行加密,保证了传输过程中的安全性。

#### 3.2.2 加密方式的不同

HTTP使用明文传输,不做任何加密处理;而HTTPS利用SSL/TLS协议进行数据加密,保证了数据在传输过程中的安全性。HTTPS采用对称和非对称加密相结合的方式,保证了数据的机密性和完整性。

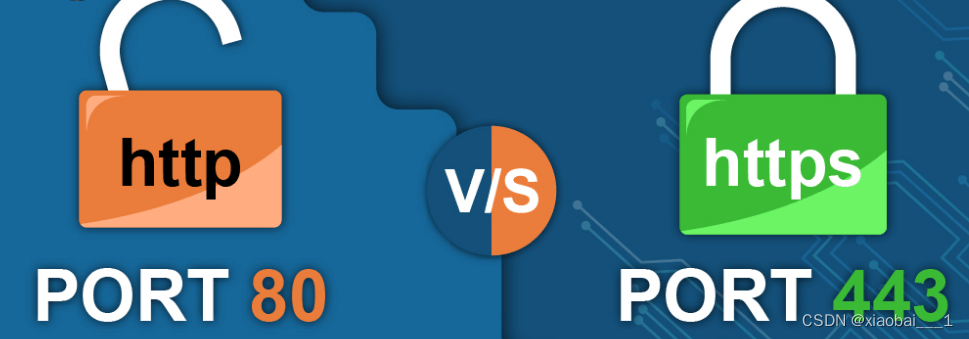

#### 3.2.3 通信端口的不同

HTTP默认端口为80,而HTTPS默认端口为443。通过端口不同,服务器可以区分用户请求的是HTTP还是HTTPS,在网络通信中起到了区分作用。

```python

# Python示例代码:使用Requests库发起HTTPS请求

import requests

url = 'https://www.example.com'

response = requests.get(url)

print(response.text)

```

```mermaid

graph LR

A[用户浏览器] -- 请求 --> B(HTTPS网站)

B -- 响应 --> A

```

综上所述,HTTPS协议通过加密技术保障了用户数据在传输过程中的安全性,是当前网络通信中广泛应用的安全协议。

# 4. 网络安全和加密

4.1 网络安全基础

网络安全是指保护计算机网络不受未经授权的访问或损害,以确保网络系统的保密性、完整性和可用性。常见的网络安全威胁包括计算机病毒、鱼叉式网络钓鱼、拒绝服务攻击等。防范网络攻击的基本原则包括风险评估、安全意识培训、访问控制、密码策略等。

4.2 加密技术概述

加密技术是信息安全领域中的重要组成部分,用于保护数据的机密性和完整性。对称加密和非对称加密是常见的加密技术。对称加密使用相同的密钥对数据进行加密和解密,而非对称加密使用公钥和私钥进行加密和解密。数字签名是一种确保数据完整性和真实性的技术,公钥基础设施(PKI)提供了证书管理和密钥分发的框架。

```python

# 例子:对称加密示例

from Crypto.Cipher import AES

import base64

def encrypt_text(key, text):

cipher = AES.new(key, AES.MODE_ECB)

padded_text = text + ' ' * (16 - len(text) % 16) # 填充文本至16的倍数长度

encrypted_text = cipher.encrypt(padded_text)

return base64.b64encode(encrypted_text).decode()

def decrypt_text(key, encrypted_text):

cipher = AES.new(key, AES.MODE_ECB)

decrypted_text = cipher.decrypt(base64.b64decode(encrypted_text)).decode()

return decrypted_text

key = b'mysecretpassword' # 密钥

text = 'Hello, World!'

encrypted_text = encrypt_text(key, text)

print(f'Encrypted Text: {encrypted_text}')

decrypted_text = decrypt_text(key, encrypted_text)

print(f'Decrypted Text: {decrypted_text}')

```

加密技术在网络通信中起着至关重要的作用,保障了数据在传输过程中的安全性和机密性。正确使用加密技术是保障网络安全的有效手段。

### 部分常见的网络安全威胁清单

| 威胁类型 | 描述 |

|--------------|------------------------------------------------------------|

| 木马 | 骗取用户信任,破坏系统安全,偷取用户隐私信息。 |

| 病毒 | 通过感染文件传播,破坏系统文件或窃取用户敏感信息。 |

| 网络钓鱼 | 通过伪装成合法来源诱导用户透露敏感信息。 |

| DDoS攻击 | 通过大规模请求造成服务器超负荷,使正常用户无法访问网站。 |

### 非对称加密流程图

```mermaid

graph LR

A[生成密钥对] --> B[私钥用于解密]

A --> C[公钥用于加密]

B --> D[传输加密数据]

D --> C

```

通过以上流程图可以看出,非对称加密使用一对公私钥进行加密解密操作,保障了数据在传输和存储过程中的安全性。

# 5. 网络通信工具与诊断

在网络通信领域,有一些重要的工具被广泛应用于网络故障排查、性能优化以及安全审计等方面。本章将介绍几种常用的网络通信工具和网络诊断工具,它们可以帮助网络管理员更好地管理和监控网络。

#### 5.1 网络通信工具

网络通信工具是用来在网络中传输数据、测试网络的工具。下面将介绍 Ping 和 Traceroute 两种常用的网络通信工具。

1. **Ping工具**

- **作用:** Ping(Packet Internet Groper)用于测试一个特定的 IP 地址是否可以通过网络到达。它向目标地址发送 ICMP 数据包,并接收对方返回的 ICMP Echo Reply 数据包,以判断网络连通性和延迟。

- **原理:** Ping 发送 ICMP Echo Request 数据包,目标主机若收到请求则返回 ICMP Echo Reply 数据包。

```python

import os

def ping(host):

response = os.system("ping -c 4 " + host) # 发送 4 个 ICMP 包

if response == 0:

print(f"{host} is reachable")

else:

print(f"{host} is unreachable")

ping("www.example.com")

```

- **结果说明:** 上面的代码使用 Python 发送 Ping 请求,并输出目标主机的连通状态。

2. **Traceroute工具**

- **作用:** Traceroute 用于显示数据包从本机到目标主机的路径。它通过向目标地址发送一系列 UDP 包,逐跳获得路由器的 IP 地址,从而绘制出数据包的路径。

- **原理:** Traceroute 使用 ICMP 协议,逐跳增加 TTL 值发送 UDP 数据包,每经过一个路由器,TTL 减 1,当 TTL 为零时,路由器返回 ICMP 数据包。

```java

public class Traceroute {

public static void main(String[] args) {

try {

Process traceProcess = Runtime.getRuntime().exec("traceroute www.example.com");

traceProcess.waitFor();

System.out.println("Traceroute completed.");

} catch (Exception e) {

System.out.println("Error executing traceroute.");

}

}

}

```

- **结果说明:** 以上 Java 代码执行 Traceroute 命令,并输出路由路径信息。

#### 5.2 网络诊断工具

网络诊断工具用于分析网络数据包,排查网络故障并检测潜在的安全风险。下面将介绍 Wireshark、Netcat 和 Nmap 三种常用的网络诊断工具。

1. **Wireshark工具**

- **功能:** Wireshark 是一个强大的网络协议分析工具,可以捕获和查看网络数据包,帮助用户分析网络通信并排查问题。

- **使用方法:** 打开 Wireshark,选择要监听的网络接口,即可开始捕获数据包并显示详细信息。

2. **Netcat工具**

- **作用:** Netcat 是一个网络工具,可以用来创建 TCP/UDP 连接,传输数据或监听端口。它可以实现简单的端口扫描、数据传输等功能。

- **安全性:** 由于 Netcat 的功能强大,也被一些黑客用于潜在的安全攻击,因此在网络中使用时需谨慎。

3. **Nmap工具**

- **安全性扫描:** Nmap 是一个网络安全扫描工具,可以用来发现网络上的主机和服务,并识别潜在的安全漏洞。它支持多种扫描技术和脚本,帮助管理员评估网络安全性。

- **使用方法:** 输入 `nmap -v target_ip` 命令可以进行常规扫描,`nmap -A target_ip` 可以进行详细的服务和操作系统检测。

通过使用这些网络通信工具和网络诊断工具,网络管理员能够更好地监控和维护网络,确保网络的稳定性和安全性。

0

0