权限精细化:3DSource零件库用户权限管理的终极指南

发布时间: 2024-12-04 00:38:49 阅读量: 6 订阅数: 7

参考资源链接:[3DSource零件库在线版:CAD软件集成的三维标准件库](https://wenku.csdn.net/doc/6wg8wzctvk?spm=1055.2635.3001.10343)

# 1. 用户权限管理基础

在当今复杂的IT环境中,用户权限管理是确保企业信息安全和系统稳定运行不可或缺的组成部分。用户权限管理涉及到数据访问和操作权限的控制,防止未授权的数据泄露和非法操作。本章节将介绍用户权限管理的基础知识,为后续深入探讨3DSource零件库权限模型以及最佳实践打下坚实基础。

## 1.1 用户权限管理的重要性

用户权限管理的重要性体现在其直接关联到企业内部数据的安全性与合规性。合理的权限设置可以防止数据被未授权访问或错误修改,同时也有助于追踪数据访问历史,提供审计线索。

## 1.2 用户权限管理的组成

权限管理包括身份验证、权限授权、访问控制和审计记录等关键组成部分。身份验证确保用户身份的真实性和合法性,而权限授权则涉及对用户操作权限的定义和分配。访问控制策略的设置和执行是保护数据资产的核心环节,而审计记录则用于追踪和检查权限的使用情况。

## 1.3 权限管理原则

为了实现有效的用户权限管理,需要遵循最小权限原则、职责分离原则、权限继承原则等。这意味着用户仅能获得完成工作所需的最低限度权限,不同的管理职责应由不同的用户负责,同时权限结构需要合理设计以支持权限的继承和覆盖。

这些基础概念构成了用户权限管理的核心,为我们在后续章节中深入分析3DSource零件库的权限模型与实践提供了必要的理论支撑。

# 2. 3DSource零件库权限模型解析

## 2.1 权限模型的理论基础

### 2.1.1 访问控制的重要性

在现代IT环境中,随着数据量和用户数量的增长,有效的访问控制成为保障信息资产安全的关键因素。访问控制确保只有授权用户才能访问或修改特定的资源,这对于防止未授权的访问、维护数据的完整性和保密性至关重要。没有强有力的访问控制机制,组织的敏感数据和关键资产将暴露于各种潜在的安全威胁之下。

### 2.1.2 权限模型类型概览

权限模型是一种机制,用来定义用户或用户组对系统资源的访问权限。不同的权限模型适用于不同的环境和需求。以下是一些常见的权限模型:

- **自主访问控制(DAC)**:每个资源拥有者可以自由定义谁可以访问该资源,以及可以拥有的权限。

- **强制访问控制(MAC)**:由系统管理员集中管理所有资源的访问权限,通常用于高度敏感的信息系统中。

- **基于角色的访问控制(RBAC)**:用户被分配给角色,角色拥有一定的权限集,用户通过角色继承权限。

- **基于属性的访问控制(ABAC)**:访问权限基于用户属性、资源属性以及环境条件,支持更细粒度的访问控制。

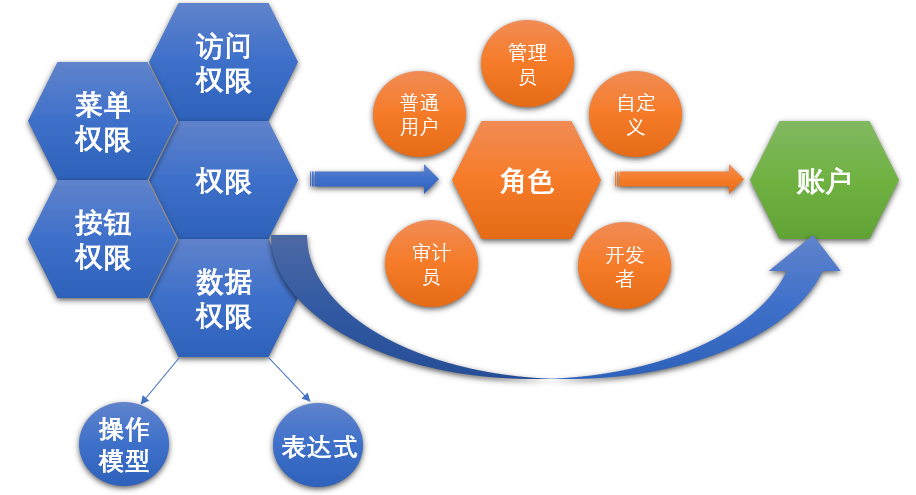

## 2.2 3DSource零件库的权限构成

### 2.2.1 用户角色与权限划分

3DSource零件库是一个集成了大量三维零件模型的资源共享平台。用户角色的划分是为了确保不同的参与者能够按照其职能和需求进行访问。以下为可能的角色及权限划分:

- **管理员**:负责维护系统,拥有所有权限。

- **内容审核员**:可以审核和批准新零件入库,具有对数据的修改权限。

- **设计师**:可以查看、下载和使用零件,但通常不能修改。

- **访客**:可以浏览公开可用的零件信息,但没有下载或其他交互的权限。

### 2.2.2 权限继承与层次结构

权限继承机制是权限模型中的一部分,用于简化权限管理。在3DSource零件库中,权限继承可以这样实现:

- **层次结构**:组织结构内不同层级的用户可以继承上层用户的权限。

- **最小权限原则**:用户只能获得完成其工作所必需的最低权限。

通过这种方式,管理员可以将特定的权限集赋予一个部门或组别,而这些权限可以自动地被该组别的所有用户继承。

## 2.3 权限管理的实践操作

### 2.3.1 权限分配的步骤与方法

分配权限是权限管理的核心活动。以下是为3DSource零件库分配权限的步骤:

1. **用户身份验证**:通过登录凭证验证用户身份。

2. **角色指派**:根据用户职责分配合适角色。

3. **权限配置**:将具体权限绑定到角色上。

4. **测试与验证**:确保权限分配正确无误。

### 2.3.2 权限审计与合规性检查

审计和合规性检查是确保权限管理有效性的重要环节。步骤可能包括:

1. **审计计划制定**:确定审计范围、目标和方法。

2. **权限分析**:检查是否存在不合理的权限配置。

3. **合规性报告**:记录审计结果,指出任何潜在的权限问题。

例如,代码块可以展示如何利用脚本自动检测和报告违反最小权限原则的权限配置:

```python

# Python script snippet to check for permissions compliance

def audit_permissions(user_permissions):

# Expected permissions based on role

role_based_permissions = {'designer': ['view', 'download'], 'content_reviewer': ['view', 'download', 'modify']}

# Check if user has any extra permissions beyond their role

for user, perms in user_permissions.items():

expected = role_based_permissions.get(user['role'], [])

if not set(perms).issubset(expected):

print(f"User {user['name']} has non-compliant permissions: {set(perms) - set(expected)}")

# Sample user permissions structure

user_permissions_example = [

{'name': 'John Doe', 'role': 'designer', 'permissions': ['view', 'download', 'modify']},

# ... other users

]

audit_permissions(user_permissions_example)

```

输出结果将显示任何违反角色权限预期的用户。通过这种方式,管理员可以定期执行权限审计,确保合规性。

# 3. 权限管理最佳实践

在现代IT系统中,

0

0