数据隔离保护:Radiant多用户环境权限管理秘籍

发布时间: 2025-01-06 06:54:15 阅读量: 14 订阅数: 15

radiant.data:Radiant 中数据菜单的代码

# 摘要

本文对Radiant多用户环境下的权限管理进行了全面的概述和实践分析。文章首先介绍了Radiant的权限模型基础,包括理论框架、用户身份验证与授权、用户角色和权限分组。紧接着,详细探讨了Radiant权限管理实践,包括用户账户的配置、权限的分配与管理,以及访问控制策略的实施。在此基础上,进一步深入到高级数据隔离保护技术,论述了基于角色的访问控制、数据隔离机制以及审计与合规性。最后,通过具体案例研究,分析了典型行业案例,并提出遇到的问题、解决方案及优化建议。本文旨在为Radiant用户在权限管理方面提供实用的指导和深入的理解,帮助他们有效地进行身份验证、权限分配和数据隔离,同时解决实际操作中遇到的问题。

# 关键字

Radiant; 权限模型;身份验证;角色管理;访问控制;数据隔离;审计合规性

参考资源链接:[RadiAnt DICOM Viewer 4.0.2用户手册:全面操作指南](https://wenku.csdn.net/doc/68yxey9peb?spm=1055.2635.3001.10343)

# 1. Radiant多用户环境概述

在现代IT管理中,随着数据量的激增和安全要求的提升,管理一个高效的多用户环境成为了一项挑战。Radiant作为一个功能强大的多用户管理平台,能够处理大规模用户数据,确保企业信息安全。

## 1.1 Radiant平台简介

Radiant是一个为企业设计的权限管理系统,支持多用户环境,适用于各种规模的组织。它能够将复杂的身份验证和访问控制过程简化为直观的图形用户界面操作,从而使得非技术人员也能够轻松管理和维护权限。

## 1.2 多用户环境的重要性

在多用户环境中,不同的用户需要根据其角色和职责被授予不同的访问权限。这样既保证了数据的安全性,又能确保业务流程的高效运转。Radiant的多用户环境支持使得上述管理操作变得简单且易于维护。

## 1.3 Radiant平台优势

Radiant的优势在于其模块化和灵活性,能够根据企业需求进行定制化配置。无论是在权限管理、身份验证还是审计跟踪等方面,Radiant都提供了强大的工具集,以确保用户能够在一个统一的平台上,高效地管理多用户环境。

通过上述介绍,读者可以对Radiant作为一个多用户环境管理工具的基本概念有一个初步的了解,并且认识到其在现代企业IT架构中的重要性。在接下来的章节中,我们将深入了解Radiant的权限模型、用户管理、数据隔离策略等核心内容。

# 2. ```

# 第二章:Radiant权限模型基础

## 2.1 权限模型理论框架

### 2.1.1 权限模型概念和组成

权限模型是定义如何控制对系统资源访问的规则集合,它包括权限的定义、用户身份验证、授权机制等方面。在Radiant多用户环境中,权限模型确保了数据的安全性和访问控制的灵活性。

权限模型主要由以下几个核心概念组成:

- **主体(Subject)**:指访问系统资源的实体,例如用户或用户组。

- **客体(Object)**:主体可以访问的系统资源,比如文件、服务或数据库记录。

- **权限(Permission)**:规定主体可以对客体执行的操作类型,如读取、写入、修改或删除。

- **角色(Role)**:在权限模型中,角色是权限的集合,通过将权限分配给角色,简化了授权过程。

- **策略(Policy)**:定义了如何将权限分配给角色和主体的规则。

### 2.1.2 Radiant中的权限类型

Radiant的权限模型支持多种类型的权限,以适应不同的访问控制需求。

- **系统级权限**:控制用户对系统功能和管理工具的访问,比如用户管理、日志查看等。

- **数据级权限**:控制用户对特定数据的访问,确保数据的隔离和安全。

- **操作级权限**:定义用户可以执行的具体操作,如增删改查(CRUD)等。

- **时间级权限**:设置时间约束,使得权限只有在特定时间段内有效。

## 2.2 用户身份验证与授权

### 2.2.1 身份验证机制的工作原理

用户身份验证是识别和确认用户身份的过程。Radiant使用多种身份验证机制来确保用户身份的安全性。

- **基于密码的身份验证**:最常见的方式是用户输入用户名和密码进行验证。

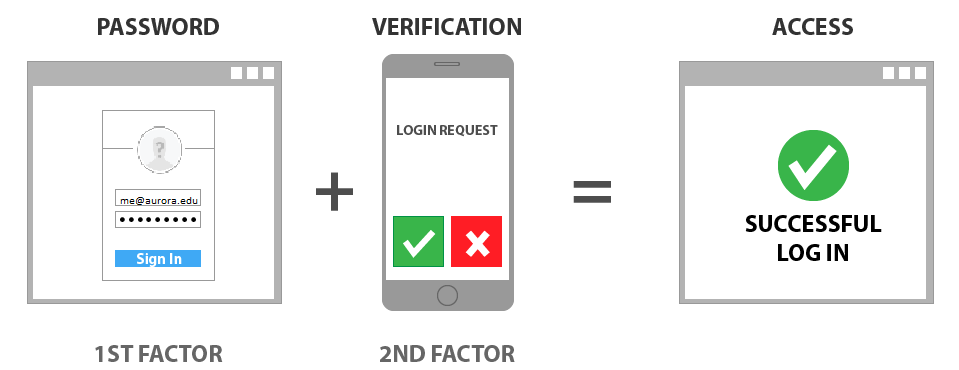

- **多因素认证(MFA)**:通过增加额外的认证因素,如手机短信验证码、电子邮件链接或生物识别信息,来提升安全性。

- **单点登录(SSO)**:允许用户仅登录一次即可访问多个系统,极大提升了用户体验。

### 2.2.2 授权流程及其实现方法

授权流程确保只有经过验证的用户才能根据其角色或直接权限访问系统资源。Radiant通过定义访问控制列表(ACLs)来实现授权。

- **角色基础的访问控制**:将权限分配给角色,再将角色分配给用户,使权限管理更具有可扩展性和灵活性。

- **直接权限分配**:针对特定用户或用户组直接分配权限,适用于权限模型中的特殊情况。

- **属性基础的访问控制(ABAC)**:将权限分配与用户属性(如部门、职位等)相关联,实现更为动态和细粒度的授权。

## 2.3 用户角色和权限分组

### 2.3.1 角色基础与权限分配

角色是权限管理中的一个核心概念,通过将权限集中分配给角色,再将角色分配给用户或用户组,简化了权限分配的过程。

在Radiant中,角色可以具有以下特性:

- **角色继承**:角色可以继承自其他角色,使得权限分配更为模块化。

- **权限继承**:角色继承的子角色继承父角色的所有权限。

- **动态权限分配**:角色权限可以动态调整,而无需改变用户的角色分配。

### 2.3.2 角色与权限的动态管理策略

随着企业需求的变化,角色和权限需要进行调整。Radiant提供了一套灵活的策略来应对这种变化。

- **角色权限的即时更新**:可以在不中断当前用户工作的情况下,即时更新角色权限。

- **权限审计日志**:记录所有权限的变更历史,保证了权限管理的透明性和可追溯性。

- **权限分组和模板**:创建权限分组和模板,便于权限的批量部署和管理。

在本章节中,我们深入探讨了Radiant权限模型的基础理论框架,包括权限模型的概念、组成,以及Radiant中实现的多种权限类型。同时,我们了解到用户身份验证与授权的机制及其工作原理,以及Radiant如何通过角色和权限分组来管理用户权限,确保了系统资源的安全访问。通过这些策略,Radiant能够为用户提供一个既安全又具有灵活性的多用户环境。

```

# 3. Radiant权限管理实践

## 3.1 配置Radiant用户账户

### 3.1.1 创建和管理用户账户

在Radiant权限管理系统中,创建用户账户是管理用户权限的首要步骤。一个用户账户包括用户名、密码、电子邮件等基本信息,以及与安全相关的其他属性。在创建用户账户时,需要确保遵守以下步骤和最佳实践:

1. **定义用户基本信息**:创建用户时,首先要确保输入正确的用户名、电子邮件和初始密码。用户名是唯一识别用户的标识符,而电子邮件用于重置密码和通知。

2. **设置角色和权限**:新用户通常需要分配一个初始角色,这个角色将决定用户的基本权限。在Radiant中,角色与权限紧密关联,因此在分配角色时要仔细考虑。

3. **配置账户属性**:用户账户可能还需要配置其他属

0

0