保障Python在线代码运行安全:风险评估与应对措施

发布时间: 2024-06-17 10:46:52 阅读量: 141 订阅数: 30

# 1. Python在线代码运行安全概述**

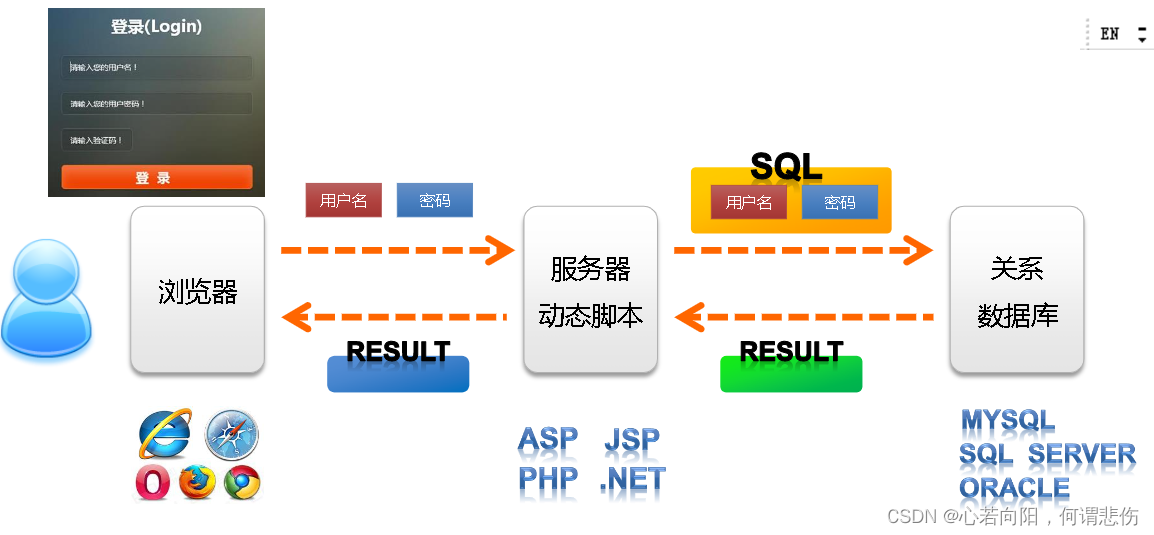

在线代码运行平台允许开发者在无需本地安装的情况下运行代码,这带来了便利性,但也带来了安全风险。Python作为一种流行的编程语言,在线代码运行的安全性尤为重要。本概述将介绍Python在线代码运行面临的安全威胁,为后续的安全应对措施奠定基础。

# 2. Python在线代码运行风险评估**

**2.1 代码注入攻击**

**2.1.1 攻击原理**

代码注入攻击是一种通过将恶意代码注入到合法代码中来执行攻击者控制的指令的攻击技术。在Python在线代码运行环境中,攻击者可以利用输入验证的漏洞将恶意代码注入到用户提交的代码中。一旦恶意代码被执行,攻击者就可以控制代码的执行流并执行任意操作,例如:

* 窃取敏感信息(例如密码、信用卡号)

* 破坏系统资源(例如删除文件、关闭服务)

* 劫持用户会话

**2.1.2 防御措施**

为了防御代码注入攻击,可以采取以下措施:

* **输入过滤和验证:**对用户输入进行严格的过滤和验证,防止恶意代码的注入。

* **使用安全编码库:**使用经过安全审计的编码库,避免使用可能存在安全漏洞的函数和方法。

* **限制代码执行权限:**限制在线代码运行环境中代码的执行权限,防止恶意代码执行特权操作。

**2.2 远程代码执行攻击**

**2.2.1 攻击原理**

远程代码执行(RCE)攻击是一种允许攻击者在远程系统上执行任意代码的攻击技术。在Python在线代码运行环境中,RCE攻击可以通过利用代码中的漏洞或错误配置来实现。攻击者可以通过以下方式利用RCE漏洞:

* **反序列化漏洞:**攻击者可以构造恶意序列化数据,当代码反序列化该数据时,会触发RCE漏洞。

* **命令注入漏洞:**攻击者可以将恶意命令注入到代码中,当代码执行这些命令时,会触发RCE漏洞。

* **文件包含漏洞:**攻击者可以将恶意代码包含到代码中,当代码包含该文件时,会触发RCE漏洞。

**2.2.2 防御措施**

为了防御RCE攻击,可以采取以下措施:

* **安全编码:**遵循安全编码原则,避免使用可能导致RCE漏洞的函数和方法。

* **输入验证:**对用户输入进行严格的验证,防止恶意代码的注入。

* **使用安全框架:**使用经过安全审计的框架和库,避免使用可能存在安全漏洞的组件。

**2.3 恶意代码传播**

**2.3.1 攻击原理**

恶意代码传播是一种攻击者通过将恶意代码传播到其他系统或网络来扩大攻击范围的攻击技术。在Python在线代码运行环境中,恶意代码可以通过以下方式传播:

* **文件共享:**攻击者可以将恶意代码上传到文件共享平台,诱使用户下载并执行。

* **电子邮件附件:**攻击者可以将恶意代码作为电子邮件附件发送给用户,诱使用户打开并执行。

* **恶意网站:**攻击者可以创建恶意网站,诱使用户访问并下载恶意代码。

**2.3.2 防御措施**

为了防御恶意代码传播,可以采取以下措施:

* **防病毒软件:**安装并定期更新防病毒软件,检测和阻止恶意代码的执行。

* **防火墙:**配置防火墙,阻止来自不受信任源的恶意流量。

* **用户教育:**教育用户识别和避免恶意代码传播的威胁,例如不打开未知来源的附件或访问可疑网站。

# 3.1 代码审查和验证

### 3.1.1 代码审查原则

代码审查是识别和修复代码中潜在安全漏洞的关键步骤。代码审查应遵循以下原则:

- **全面审查:**审查所有代码行,包括注释和文档。

- **静态分析:**使用静态代码分析工具识别潜在的漏洞。

- **同行评审:**由多名开发人员审查代码,提供不同的视角。

- **安全意识:**审查人员应具备良好的安全意识,了解常见的安全漏洞。

- **文档审查:**审查代码的文档,确保其准确且全面。

### 3.1.2 代码验证工具

代码验证工具可以帮助自动化代码审查过程,提高效率和准确性。常用的代码验证工具包括:

- **静态代码分析工具:**如 pylint、bandit 和 flake8,可以扫描代码并识别潜在的漏洞。

- **动态代码分析工具:**如 fuzzing 和渗透测试,可以在运行时测试代码并识别漏洞。

- **单元测试:**可以测试代码的特定功能,确保其按预期工作。

**代码块 1:使用 pylint 进行静态代码分析**

```python

import pylint

code = """

def insecure_function(user_input):

# ...

return user_input

pylint.run_checker(code)

```

**逻辑分析:**

此代码块使用 pylint 进行静态代码分析。pylint.run_checker() 函数扫描代码并识别潜在的漏洞。它将返回一个报告,其中包含有关发现的漏洞的详细信息。

**参数说明:**

- `code`:要分析的代码字符串。

# 4. Python在线代码运行安全实践

### 4.1 安全编码规范

#

0

0