【DisplayPort 1.4网络安全】:保护高清信号传输的铁壁铜墙

发布时间: 2024-12-04 04:04:02 阅读量: 14 订阅数: 50

共筑航运网络安全的铁壁铜墙.pdf

参考资源链接:[详解DisplayPort 1.4官方协议标准:数字接口的视频与音频传输](https://wenku.csdn.net/doc/6401acf2cce7214c316edb95?spm=1055.2635.3001.10343)

# 1. DisplayPort 1.4技术概述

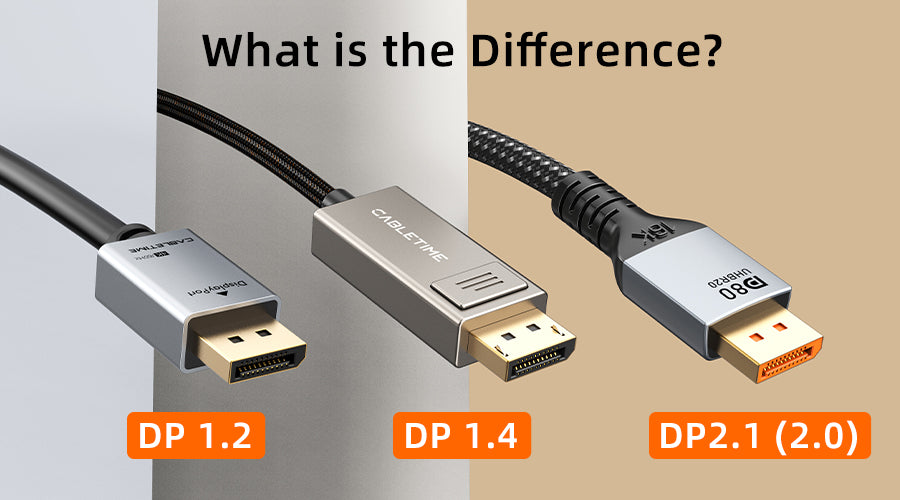

DisplayPort 1.4是当前视频接口技术中的佼佼者,它不仅支持最高8K分辨率的视频传输,还能在单一连接上实现音频流的同步传输。此版本的DisplayPort带来了HBR3(High Bit Rate 3)带宽传输模式,可达到32.4 Gbps的数据吞吐量,大大超过了DisplayPort 1.2版本的21.6 Gbps。DisplayPort 1.4对HDR(高动态范围)内容的原生支持也是该版本的一大亮点,为用户带来了更加生动逼真的视觉体验。

技术的演进总是伴随着安全性的考量。DisplayPort 1.4在提供先进显示技术的同时,也加强了安全性设计,以保证数据传输的私密性和内容的安全性。本章节将首先介绍DisplayPort 1.4的基础技术特点,为后续网络安全的深入探讨打下坚实的基础。

# 2. 网络安全在DisplayPort中的重要性

## 2.1 网络安全基础概念

### 2.1.1 网络攻击的类型

网络安全是任何计算机系统不可或缺的组成部分,尤其是当这些系统涉及到高带宽的音频/视频接口,如DisplayPort。网络安全关注的是保护网络及其组件免受未经授权访问或损害,这通常涉及网络攻击。网络攻击的类型多种多样,从简单的拒绝服务攻击(DoS)到复杂的多阶段渗透攻击。以下是一些常见的网络攻击类型:

1. **拒绝服务攻击(DoS)**:通过发送大量请求,使网络服务超负荷,导致合法用户无法获得服务。

2. **分布式拒绝服务攻击(DDoS)**:这是一种DoS攻击,攻击者通过在世界各地的多个系统上发动攻击,使得防御和追踪变得更加困难。

3. **中间人攻击(MITM)**:攻击者在通信双方之间截取和篡改数据,而双方往往不会意识到通信已被截取。

4. **钓鱼攻击**:攻击者通过伪装成可信赖实体,欺骗用户泄露敏感信息,如用户名、密码或信用卡细节。

5. **恶意软件攻击**:通过病毒、木马、蠕虫等恶意软件,攻击者可以控制受感染的计算机系统,窃取数据或进一步传播恶意软件。

### 2.1.2 DisplayPort面临的安全挑战

DisplayPort作为连接电脑和显示器的接口标准之一,不仅需要考虑带宽需求和视频质量,同样需要考虑在数据传输过程中的安全性。DisplayPort面临的安全挑战可以总结如下:

1. **内容保护**:随着数字媒体内容价值的增加,DisplayPort需要实现有效的保护机制以防止未授权复制和分发高质量的内容。

2. **数据完整性**:传输的数据必须保持完整性,确保传输过程中没有被篡改。

3. **认证和授权**:需要保证只有授权的用户和设备能够访问DisplayPort接口。

4. **隐私保护**:个人和敏感信息不应当在没有用户授权的情况下被窃取或泄露。

## 2.2 DisplayPort 1.4的安全协议

### 2.2.1 DisplayPort内容保护技术(DPCP)

为了应对DisplayPort面临的内容保护挑战,DisplayPort 1.4引入了DisplayPort内容保护技术(DPCP)。DPCP是一种在DisplayPort接口上执行的内容保护机制,它确保了通过DisplayPort传输的内容在未授权用户或设备上无法被访问或记录。

DPCP通过以下几个方面实现内容保护:

- **加密**:传输的数据在源头被加密,只有拥有正确密钥的设备才能解密。

- **认证**:每个连接的设备都需通过严格的认证过程。

- **持续性保护**:在传输过程中不断检查内容保护机制的有效性。

### 2.2.2 DisplayPort的 HDCP 2.2 加密技术

高带宽数字内容保护(HDCP)是另一个关键的技术,用于保护通过DisplayPort传输的高清内容。HDCP 2.2是HDCP技术的最新版本,提供比之前版本更高级别的安全性。

HDCP 2.2的主要特点包括:

- **更强的加密**:使用更新的加密算法,提高了破解的难度。

- **安全密钥管理**:增强了密钥的管理和更新机制,使得即使密钥被破解,也能快速更换。

- **设备身份验证**:对连接设备进行严格的身份验证,确保只有授权设备可以接入系统。

## 2.3 DisplayPort 1.4与数字版权管理(DRM)

### 2.3.1 DRM的基本原理

数字版权管理(DRM)是一种技术,旨在限制未经授权的复制和分发数字媒体内容。DRM通过使用加密和许可证管理等手段,控制用户对数字媒体内容的访问权限。

DRM的基本原理包括:

- **加密**:内容在存储或传输前被加密,确保只有持有正确解密密钥的用户才能访问。

- **许可证管理**:确保只有获得授权的用户才能获取解密密钥,并访问内容。

- **跟踪和控制**:DRM系统可以跟踪内容的使用情况,并根据授权条款控制内容的使用。

### 2.3.2 DRM在DisplayPort中的应用实例

在DisplayPort中,DRM技术可以确保用户在观看高质量的视频内容时,内容提供商能够保持对内容的控制。一个应用实例是流媒体服务,例如Netflix或Amazon Prime Video。

在这样的场景下,视频内容在传输到显示设备前会被加密。只有当显示设备通过DRM认证后,视频内容才会被解密。这样一来,即使有人试图截取通过DisplayPort传输的数据,也无法解码视频内容。

此外,DRM技术还包括水印(Watermarking)等技术,可以追踪非法复制的内容来源。这增加了对潜在盗版者的威慑,有助于保护内容创作者的版权和收益。

通过这些措施,DisplayPort 1.4确保了在高速数据传输的同时,也能够提供必要的安全措施,保护数字媒体内容的版权。

# 3. DisplayPort 1.4的安全配置与管理

## 3.1 安全配置的要点

### 3.1.1 配置步骤和注意事项

在保护DisplayPort 1.4网络安全的过程中,正确的配置步骤至关重要。以下是一些关键步骤,每个步骤都伴随着必须注意的事项,以确保配置的正确性和安全性。

#### 配置步骤

1. **访问控制配置**:对DisplayPort设备设置强访问控制,以确保只有授

0

0