【数据持久化策略】:宿舍管理系统备份与恢复的关键技术

发布时间: 2025-01-10 19:54:48 阅读量: 12 订阅数: 11

# 摘要

数据持久化是确保信息系统数据安全和可靠性的基石,尤其在宿舍管理系统中,数据的持续性和安全性至关重要。本文系统性地探讨了数据持久化的基础概念及其重要性,细致地分析了备份与恢复策略的理论与实践,包括不同备份方法的选择与应用、数据安全与合规性的实现,以及自动化备份与恢复的技术趋势。此外,本文还展望了数据持久化技术的未来发展趋势,特别是在教育信息化背景下的应用前景,并提出了最佳实践的总结,旨在帮助相关技术工作者更好地理解和应用数据持久化技术,提升系统的整体稳定性和效率。

# 关键字

数据持久化;备份策略;数据恢复;自动化备份;灾难预防;教育信息化

参考资源链接:[C++实现的宿舍管理系统:数据结构课程设计](https://wenku.csdn.net/doc/7sju0mcnz8?spm=1055.2635.3001.10343)

# 1. 数据持久化的基础概念与重要性

在现代信息技术领域中,数据持久化是一个核心概念,它指的是数据能够被保存在可长期存取的存储介质中。数据的持久化对于保证信息的可靠性、安全性和可恢复性至关重要。无论是在企业环境中还是个人应用中,持久化都扮演着确保数据不因软件、硬件故障或人为错误而丢失的关键角色。从简单的文件保存到复杂的数据库事务,持久化技术的深度应用确保了信息的长期稳定性和可靠性,是IT系统设计和运营不可或缺的组成部分。在接下来的章节中,我们将深入探讨数据持久化的基础概念,理解其在备份策略中的重要性,并逐步展开讨论相关的实践技巧和案例。

# 2. 备份策略的理论与实践

## 2.1 备份的理论基础

在IT行业中,数据是企业的核心资产。备份是数据持久化中的关键环节,以确保数据的可用性、完整性和保密性。对于备份策略来说,了解其理论基础是制定有效备份计划的前提。

### 2.1.1 数据备份的分类

数据备份可以分为以下几种类型:

- **完全备份(Full Backup)**:备份所有选定的数据。每次进行完全备份,数据存储量都会增加,但恢复速度较快。

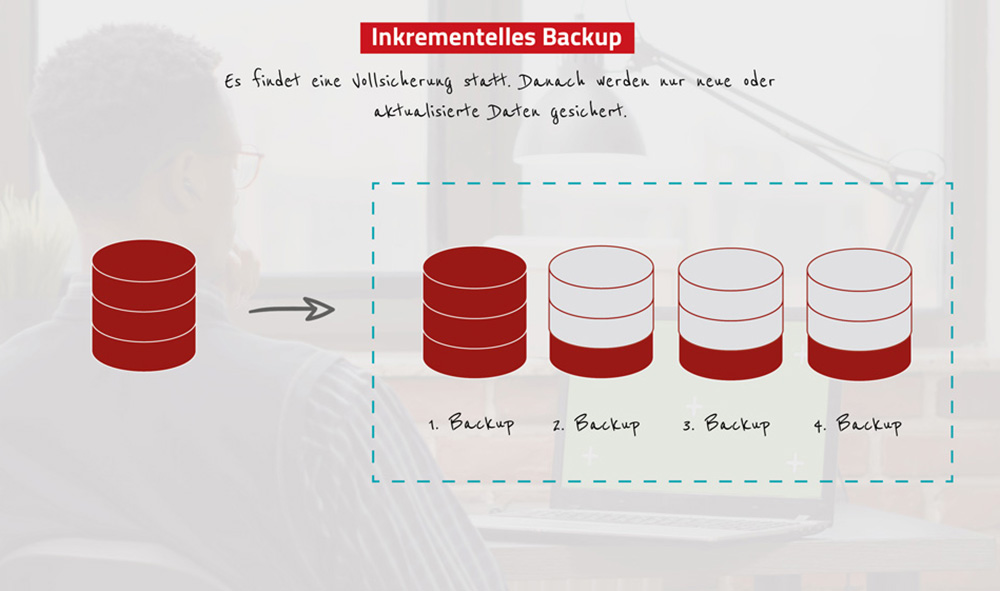

- **增量备份(Incremental Backup)**:只备份上次备份之后发生变化的数据。这种方式节省了存储空间,并且备份速度更快,但恢复过程可能比较复杂,因为需要先恢复最后的完全备份,然后依次恢复每个增量备份。

- **差异备份(Differential Backup)**:备份自上次完全备份后所有发生变化的数据。与增量备份相比,差异备份在恢复时更为方便,因为它只需要最后的完全备份和最近的一个差异备份。

### 2.1.2 备份的频率和一致性要求

备份频率和一致性是衡量备份策略好坏的两个重要指标。

- **备份频率**:是决定数据丢失风险和备份窗口大小的重要因素。备份频率越高,数据丢失风险越低,但同时对系统性能的影响也越大。

- **一致性要求**:指的是备份数据在逻辑上需要保持一致。文件系统的一致性备份,如使用VSS(Volume Shadow Copy Service)或者LVM快照等技术,可以在不关闭应用的情况下实现一致性备份。

## 2.2 备份技术的选择与应用

在实际应用中,选择哪种备份技术,取决于业务需求、预算限制以及存储能力等因素。

### 2.2.1 全备份、增量备份和差异备份

**全备份**适用于备份频率不高但对数据的完整性有严格要求的场景;**增量备份**适用于对备份速度和存储空间有较高要求的环境;**差异备份**则介于两者之间,提供了备份速度与存储空间的平衡。

### 2.2.2 网络备份与离线备份的比较

- **网络备份(Network Backup)**:通过网络将数据备份到远程服务器或云存储设备。这种方式方便管理,可以实现远程恢复,但依赖于网络环境。

- **离线备份(Offline Backup)**:通过物理介质(如磁带)进行备份,数据存储在离线的介质上。这种方式对网络的依赖小,但物理介质存在损坏和丢失的风险。

### 2.2.3 实际案例分析:选择合适的备份技术

以一家中型企业为例,该企业拥有的数据量大且更新频繁,业务连续性要求高。企业决定采用全备份结合增量备份的策略。每周一进行全备份,其余时间进行增量备份。这样的策略既保证了数据的安全性,又节省了存储空间,并且恢复数据时只需最后的全备份和最新的增量备份。

## 2.3 备份过程中的数据安全与合规性

数据安全和合规性是备份策略设计中不可忽视的方面。备份过程必须符合相关法律法规要求,并采取适当的数据安全措施。

### 2.3.1 加密技术在备份中的应用

使用加密技术可以保护备份数据的安全,防止数据在传输和存储过程中被未授权访问。例如,使用AES-256加密算法对备份文件进行加密。

### 2.3.2 符合法规要求的备份策略设计

不同行业有不同的数据保护法规要求,如GDPR、HIPAA等。设计备份策略时,必须确保符合本行业的法规要求。比如,对于医疗行业,需要保证患者数据的隐私和安全,并能快速响应法律要求的数据恢复请求。

备份策略的设计和实施是确保数据安全、高效恢复以及合法合规的基础。下一章将探讨数据恢复策略的理论与实践,进一步加深对数据持久化过程的理解。

# 3. 数据恢复策略的理论与实践

## 3.1 数据恢复的基本原则与方法

### 3.1.1 数据恢复的步骤和流程

数据恢复并非一项简单的任务,它涉及一系列复杂的步骤和流程,每一步骤都需要仔细执行,以确保数据的完整性和一致性。以下是数据恢复流程的一般步骤:

1. **评估和诊断**:首先评估故障的类型和范围,理解数据丢失的背景和原因。这包括硬件故障、软件问题或人为错误导致的数据丢失。

2. **创建数据副本**:在对原始存储介质进行操作前,复制整个卷或磁盘镜像到另一个安全介质上。这样做可以防止操作过程中对原始数据造成二次破坏。

3. **尝试修复**:对于简单的文件删除或格式化,可以尝试使用文件恢复工具。对于更复杂的故障,可能需要使用专门的数据恢复软件或聘请专业服务。

4. **数据恢复**:根据恢复工具或服务提供的指示进行操作。确保详细记录操作过程,并且按步骤执行。

5. **数据验证**:恢复完成后,验证数据的完整性和可用性。这可能包括文件完整性检查和系统功能测试。

6. **备份验证**:确认新数据已成功备份,以防止未来类似故障发生时数据丢失。

7. **整理和报告**:记录整个数据恢复过程,分析导致数据丢失的原因和采取的应对措施。为未来可能出现的类似情况制定更有效的预防和应对策略。

### 3.1.2 数据恢复工具的选择与使用

选择合适的工具对于数据恢复至关重要。不同的数据丢失情况可能需要不同的解决方案。下面列出一些常见的数据恢复工具及其应用场景:

- **Recuva**:对于删除的文件恢复,特别是来自Windows系统和USB设备,Recuva提供了一个简单有效的解决方案。

- **EaseUS Data Recovery Wizard**:这是一个强大的数据恢复软件,适用于多种数据丢失场景,包括文件、分区、硬盘和移动设备。

- **R-Studio**:高级的数据恢复软件,提供更复杂的恢复功能,如磁盘映像和数据修复

0

0